Mythos: модель, о которой Anthropic не говорит. Реверс по жертвам — от 27-летней дыры в OpenBSD до побега из песочницы

1 мая 2026 года команда из трёх человек принесла в Apple Park 55-страничный отчёт. Внутри — рабочий эксплойт kernel memory corruption на macOS 26.4.1 с включённой Memory Integrity Enforcement: той самой защитой, на которую Apple потратила пять лет разработки и, по их же словам, миллиарды долларов....

[Перевод] Mythos «обнаружил» CVE, уже находящийся в его обучающих данных, но это всё равно тревожит

Anthropic попала в заголовки прессы, заявив, что Claude Mythos создала «первый удалённый эксплойт ядра, обнаруженный и использованный ИИ». Мы решили изучить, как ей это удалось, и нашли 20-летний баг, скрывавшийся на ровном месте. Давайте разберёмся, что, по нашему мнению, сделала Mythos, и что это...

[Перевод] Как приглашение на вакансию мечты превращается в атаку

Начиналось всё с уведомления, радостного для каждого разработчика: «Вы попали в шорт-лист на вакансию разработчика ИИ». Компания кажется потрясающей — DLMind, «лаборатория инноваций ИИ». Рекрутер выглядит вполне правдоподобным — Tim Morenc, CEDS, с качественным профилем на LinkedIn,...

Опасные ловушки C++: типичные ошибки, их последствия и защита

Все чаще отдел информационной безопасности Bercut при сканировании сторонних или наших библиотек, как минимум, не рекомендует их к использованию внутри компании. А то и вовсе запрещает. На первый взгляд код может выглядеть безопасным, однако, мне захотелось разобраться какие именно ошибки...

Анатомия DeFi-эксплойтов 2023-2024: технический разбор уязвимостей с точки зрения аудитора

За 2024 год из DeFi-протоколов было похищено более $2.2 млрд. В первом полугодии 2025 года эта цифра уже превысила $2.17 млрд — и это только середина года. При этом 60%+ взломанных протоколов имели аудит от известных компаний. Эта статья — не пересказ новостей. Это технический разбор четырёх...

[Перевод] Anthropic зафиксировали первый официальный случай крупной кибератаки, выполненной с помощью ИИ

Команда AI for Devs подготовила перевод статьи о первой зафиксированной кибератаке, почти полностью выполненной ИИ. Атака, где человек нужен лишь для того, чтобы пару раз «подтвердить заказ», — и это уже не фантастика, а реальность 2025 года. Читать далее...

Ноябрьский «В тренде VM»: уязвимости в продуктах Microsoft, Redis, XWiki, Zimbra Collaboration и Linux

Хабр, привет! На связи Александр Леонов, ведущий эксперт PT Expert Security Center и дежурный по самым опасным уязвимостям месяца. Мы с командой аналитиков Positive Technologies регулярно исследуем информацию об уязвимостях из баз и бюллетеней безопасности вендоров, социальных сетей, блогов,...

Июньский «В тренде VM»: уязвимости в Windows, Apache HTTP Server, веб-интерфейсах MDaemon и Zimbra, архиваторе 7-Zip

Хабр, привет! На связи Александр Леонов, ведущий эксперт PT Expert Security Center и дежурный по самым опасным уязвимостям месяца. Мы с командой аналитиков Positive Technologies каждый месяц исследуем информацию об уязвимостях из баз и бюллетеней безопасности вендоров, социальных сетей, блогов,...

Управление уязвимостями: практический гайд по защите инфраструктуры

В 2024 году компании по всему миру потеряли сотни миллионов долларов из-за кибератак, использующих давно известные уязвимости, — и почти все эти атаки можно было предотвратить. По данным Positive Technologies, за последние два года 32% успешных атак начались с эксплуатации уязвимостей, для которых...

Майский «В тренде VM»: уязвимости в Microsoft Windows и фреймворке Erlang/OTP

Хабр, привет! На связи Александр Леонов, ведущий эксперт PT Expert Security Center и дежурный по самым опасным уязвимостям месяца. Мы с командой аналитиков Positive Technologies каждый месяц исследуем информацию об уязвимостях из баз и бюллетеней безопасности вендоров, социальных сетей, блогов,...

Мартовский «В тренде VM»: уязвимости Microsoft, Palo Alto, CommuniGate и кто должен патчить хосты с прикладом

Хабр, привет! На связи Александр Леонов, ведущий эксперт PT Expert Security Center, и дежурный по самым опасным уязвимостям месяца. Мы с командой аналитиков Positive Technologies каждый месяц исследуем информацию об уязвимостях из баз и бюллетеней безопасности вендоров, социальных сетей, блогов,...

Небезопасная десериализация в PHP: Как создать собственный эксплойт

Привет, Хабр! Сегодня мы познакомимся с уязвимостями небезопасной десериализации в PHP, научимся писать эксплойты для эксплуатации уязвимости в рамках тестирований на проникновение и попробуем себя в анализе кода. Читать далее...

[Перевод] Как мы нашли уязвимость в SQLite при помощи LLM

Введение В нашем предыдущем посте Project Naptime: Evaluating Offensive Security Capabilities of Large Language Models мы рассказали о фреймворке для исследований уязвимостей при помощи языковых моделей и продемонстрировали его потенциал, усовершенствовав показатели современных бенчмарков...

[Перевод] Как я получил 50000 + 0 долларов за уязвимость в Zendesk

Привет, меня зовут Дэниел, мне пятнадцать лет, я имею опыт программирования, в свободное время занимаюсь поиском багов. В посте я расскажу безумную историю о том, как обнаружил один баг, затронувший больше половины компаний из списка Fortune 500. Поприветствуйте Zendesk Возможно, вы уже...

Как понять, что вы не дуршлаг, или Уязвимости, которые нельзя называть

Если вызывали пояснительную бригаду по уязвимостям, она приехала. Я Миша Козлов, в Positive Technologies отвечаю за продукты по анализу инфраструктуры и детектированию уязвимостей. Вместе с командой экспертов делаем так, чтобы компании узнавали все о своих активах, искореняли shadow IT и...

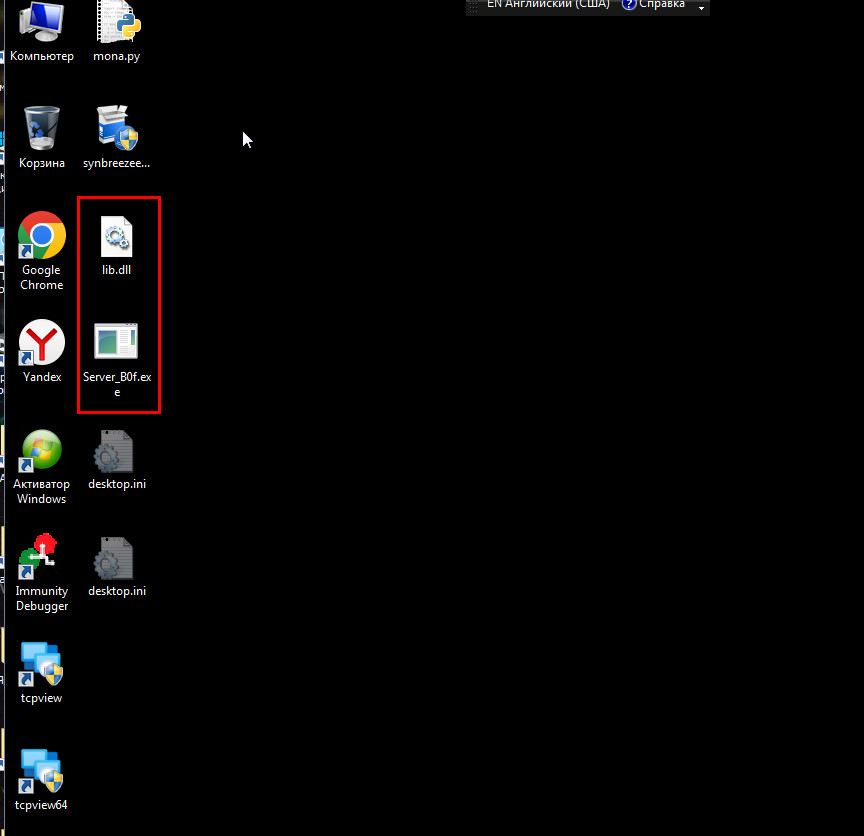

Эксплуатируем переполнение буфера в простом TCP-сервере

Привет всем бинарщикам и людям, которые хотят попрактиковаться с эксплуатацией уязвимости переполнения буфера. Мы для своего киберполигона придумываем различные сценарии атак и насыщаем его различными мисконфигурациями и многочисленным уязвимым ПО для тренировок «синих» и «красных». И...

Осторожно, IoT: как бытовая техника становится проблемой для компаний

Февраль 2024-го оказался щедрым на новости о проблемах с безопасностью IoT-устройств. Пока мы следили за санта-барбарой с DDoS-атакой 3 млн зубных щеток, фоном прошло немало других интересных событий... Читать далее...

Как взломать сервис, в котором используется десериализация данных

Привет! Я Артемий Богданов, эксперт по практической безопасности Start X. Сегодня я расскажу, как небезопасная десериализация может привести к взлому сервиса. Сериализация и последующая десериализация бывают нужны, когда необходимо сохранить объект в строку, а затем в точности восстановить его...

Назад