Внедряем DevSecOps в процесс разработки. Часть 1. Обзор инструментов, Pre-commit Checks

Привет! На связи Олег Казаков из Spectr. Вопросы безопасности разрабатываемого софта последнее время стоят очень остро, и внедрение практик безопасной разработки в существующие процессы становится необходимостью. Мы подготовили цикл статей, где поделимся своим опытом и наработками и расскажем, из...

[Перевод] Если тебя взломали, то ты не бот

Меня всегда потрясает, насколько творчески люди могут использовать утечки данных. Разумеется, есть много вредного (фишинг, хищение личных данных, спам), но часто данные, незаконно полученные из чужой системы, применяют удивительно положительным образом. Когда я создавал Have I Been Pwned (HIBP),...

Продукты российских разработчиков: начинаем с Астра Линукс (Astra Linux)

Astra Linux — крупный игрок на рынке информационных технологий в России. Компания производит отечественное ПО, в том числе защищенные операционные системы и платформы виртуализации. Продукты разработчика входят в реестр Минкомсвязи России, используются крупнейшими государственными структурами...

SQL-инъекции для самых маленьких

Мы переходим к технической части статей про тестирование на проникновение. И начнем как всегда с внешнего пути – с эксплуатации веб уязвимостей. И начнем мы с SQL – инъекций. SQL-инъекция (SQLi) - это уязвимость веб-безопасности, которая позволяет злоумышленнику вмешиваться в запросы, которые...

Apple Pro Weekly News (20.03 – 26.03.23)

Вышла iOS 16.4, watchOS 9.4 и macOS 13.3 – рассказываем, что там нового. iPhone и iOS стали ещё популярнее. Гарнитуру смешанной реальности показали – кому и как на это отреагировали внутри компании? Что нас ждёт в iOS 17, какие наушники может выпустить компания в ближайшее время, а также...

Как исследовать вредоносный код. Часть 1

В рамках работы в сфере Информационной безопасности приходится иметь дело с инцидентами. Событиями, которые могут привести к утечке или уничтожению какой-то части защищаемой информации. Сами инциденты могут происходить по ряду достаточно длинного списка причин, но где-то в этом списке, ближе к...

Кто такие Security Champions?

Всем привет! Меня зовут Артём Пузанков, я DevSecOps-инженер в департаменте защиты приложений VK. Хочу рассказать о том, зачем команде разработчиков нужны Security Champions и чем они отличаются от AppSec-аналитиков. Читать далее...

Пентест корпоративной сети: о пользе своевременных патчей Microsoft AD

Сегодня поделюсь с вами историей из практики, которая наглядно покажет, к каким быстрым и катастрофическим последствиям может привести задержка с установкой патчей для серверного ПО. В работе я нередко сталкиваюсь с уязвимостями, связанными с важнейшим компонентом корпоративных версий Microsoft...

Security Week 2313: вредоносные атаки с помощью ультразвука

Исследователи из Техасского университета в Сан-Антонио предложили (сайт проекта, статья на Bleeping Computer) вариант атаки на системы голосового управления с использованием «ультразвука». На самом деле речь идет о трансляции вредоносных голосовых сообщений, практически недоступных человеческому...

Кубернетес, матрицы и пентест

Часть 1 Всем привет, я Сергей Полунин и сегодня расскажу вам одну интересную историю. Мой приятель, не скрывая восторга, сообщил, что они завершили многомесячный проект — наконец упаковали свои бизнес‑приложения в контейнеры, развернули kubernetes кластер в облаке, подключили мониторинг и теперь у...

[Перевод] TryHackMe — Red Teaming — Chapter 1: Red Team Fundamentals — Subchapter 2: Red Team Engagements

Ключом к успешному Red Team мероприятию является хорошо скоординированное планирование и коммуникация между всеми участвующими сторонами. В этом номере речь пойдет о различных компонентах участия Red Team, а также о планировании и документировании кампании для участия Red Team. Читать далее...

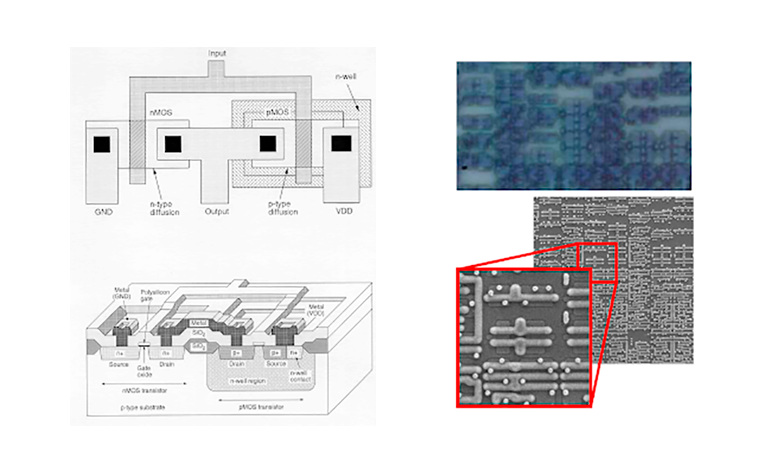

Аппаратные закладки под микроскопом. Обнаружение

Дисклеймер. Много лет в сообществе технических специалистов идёт дискуссия о возможности внедрения троянов в популярные коммерческие микросхемы. К сожалению, в этот чисто технический вопрос вмешиваются политические аргументы: мол, давайте переходить на российские процессоры, потому что в западных...

Не все TLS-сканеры одинаково полезны

Получив рейтинг A+ за настройки администрируемого веб-сервера от одного из популярных TLS-сканеров, вы можете впасть в эйфорию, и совершенно безосновательно. Читать дальше →...

GPD Pocket 2. Обзор ноутбука с 7 дюймовым экраном на FydeOS

GPD Pocket 2. Обзор ноутбука с 7 дюймовым экраном на FydeOS. Читать далее...

Запускаем на телефоне нейронку LLaMa 7B -13B 4 bit от фейсбука с настройкой Alpaca-LoRA

Удалось запустить на телефоне пиксель 6 лингво нейронку LLaMa ужатую до 7 (альпака лора была настроена пока именно на 7 миллиардов параметров, и ответы могут быть удачнее именно на ней ) или 13 миллиардов параметров и 4 битных зависимостей. До установки её можно опробовать в гугл колаб. Читать далее...

Модульность с большой буквы «М»: возможности и характеристики 16-дюймового ноутбука Framework. И кое-что еще

Модульных устройств, по-настоящему модульных, не так много, но они все же есть. Мода на модульность, вероятно, началась с гугловского проекта смартфона Ara. Идея была просто отличной — все модули крепятся при помощи магнитов, и замена одного из модулей должна была занимать всего пару секунд. Ну,...

Ломаем текстовую капчу на примере VK или брутфорсинг до сих пор актуален

Что мы знаем о капче? Капча - автоматизированный тест тьюринга, помогающий отсеивать подозрительные действия недобросовестных роботов от реальных людей. Но, к сожалению ( или к счастью, смотря для кого ), текстовая капча сильно устарела. Если еще 10 лет назад она была более-менее эффективным...

Алгебра анонимных сетей

В настоящее время существует огромное количество всеразличного рода анонимных (скрытых) сетей, начиная с теоретически доказуемых (DC-сети, Queue-сети, Entropy-сети) и заканчивая практически используемыми (Tor, I2P, Mixminion). При таком количестве реализаций было бы очень удобно обобщить структуру...