[Перевод] Что такое управление доступом и как его протестировать?

В связи со стремительным переходом на цифровые платформы компании сталкиваются с растущим числом угроз безопасности, которые ставят под вопрос защищенность их конфиденциальных данных и интеллектуальной собственности. По мере увеличения количества приложений и цифровых активов в организации...

Частотный vs байесовский подходы: оцениваем True Positive Rate при неполной разметке данных

Привет, Хабр! Меня зовут Алан Савушкин (@naive_bayes), я — дата-сайентист в команде Data Science & Big Data «Лаборатории Касперского», и мы отвечаем в том числе за фильтрацию нерелевантных алертов при телеметрии киберугроз в проекте Kaspersky Managed Detection and Response (MDR). В данной статье...

Шорт-лист мифов о безопасности мобильных приложений и неприкрытая правда

Всем привет! И снова с вами я, Юрий Шабалин, ведущий архитектор Swordfish Security и генеральный директор Стингрей Технолоджиз. Как вы помните, мы разрабатываем систему автоматизированного анализа защищенности мобильных приложений, о которой я рассказывал в прошлых статьях. Сегодня мне хотелось бы...

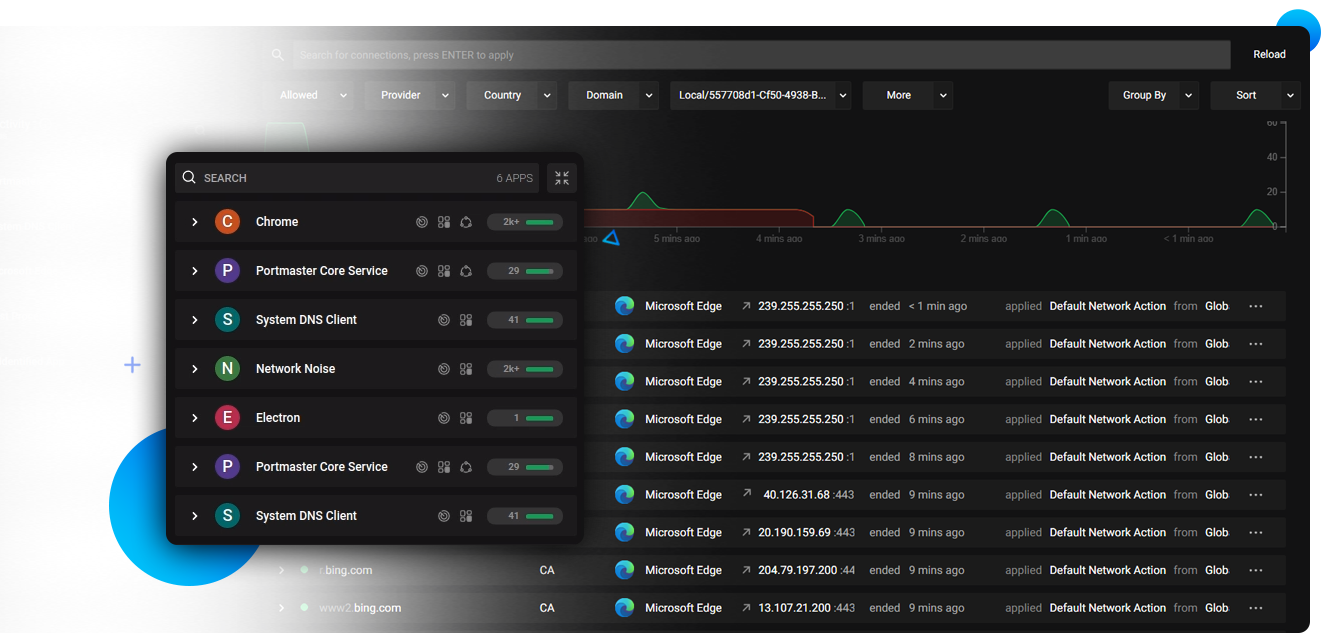

Безопасность в тренде. Лучшие опенсорс-проекты 2022 года

В фильме «Шоу Трумана» главный герой в 30 лет начал подозревать, что за ним всю жизнь наблюдают, манипулируя поведением. Так и сейчас некоторые люди с опозданием открывают для себя сквозное шифрование трафика, инструменты для самостоятельного хостинга и другие программы, о которых не задумывались в...

Форензика на НТО по информационной безопасности

Привет! Не так давно отгремела НТО по информационной безопасности для школьников. Для опытных участников CTF она не вызовет трудностей, однако для начинающих таски выдались более чем содержательные – поэтому хотелось бы ими поделиться, разобрать некоторые, а также по ходу дела порассуждать на тему...

RESTRICT Act — новый законопроект поставит под угрозу работу VPN в США

Американский сенат рассматривает законопроект, позволяющий ограничивать работу иностранных социальных сетей и других цифровых сервисов на территории страны. Правозащитники считают его неконституционным и видят в размытых формулировках простор для злоупотреблений. Рассказываем, в чем тут дело....

Apple Pro Weekly News (27.03 – 02.04.23)

Стало известно, когда состоится конференция WWDC23, что нового в свежей бете iOS 16.5, а также как её установить, немного об обновлении приложений iWork, что ожидается в watchOS 10, из iPhone 15 уберут рычажок беззвучного режима - что будет взамен и другие слухи и подробности о прошедших событиях...

Обзор и сравнение межсетевых экранов отечественных производителей

Надо отметить, что не все производители предоставляют такую подробную техническую информацию в открытом доступе, но мы постарались собрать и проанализировать наиболее полные данные о российских межсетевых экранах. Читать далее...

Security Week 2314: атака supply chain на компанию 3CX

1 апреля компания 3CX, разработчик корпоративного сервиса для телеконференций, опубликовала сообщение о крайне серьезном инциденте. Злоумышленники взломали систему доставки обновлений клиентского программного обеспечения, в результате чего ряд клиентов компании получили вместе с легитимным ПО...

Открываем запись на обучающую программу Summ3r 0f h4ck 2023

Хотите проверить свои силы в сфере этичного хакинга по руководством опытных кураторов? Заполните анкету и станьте участником ежегодной стажировки в Digital Security. Срок приема анкет – с 3 по 30 апреля. Вы получите не только актуальные навыки и знания, но и возможность начать карьеру в качестве...

Можно ли привить кибериммунитет роботу? Практическое исследование на примере DIY робота официанта

Иногда, устроившись на мягком пуфике с книжкой, так и хочется скосплеить Громозеку из мультфильма Тайна третьей планеты, и сказать “Официант, 400 капель яблочного сока и печеньку”. Статья описывает результаты работ по разработке DIY робота-официанта на базе Alpahabot, а также эксперимента по...

[Перевод] Как и зачем отключать TLS 1.0 и TLS 1.1 в Windows Server

Ввиду недостаточного уровня безопасности, обеспечиваемого устаревшими протоколами TLS 1.0 и TLS 1.1, их рекомендуется отключать и использовать более новые версии TLS 1.2 и TLS 1.3. В статье мы кратко проговорим отличия старых и новых реализаций этого протокола, а также разберём три способа...

SQL инъекции для самых маленьких Часть 2. UNION запросы

Это вторая по счету статься из цикла про SQL инъекции. В данном статье мы с вами рассмотрим особенности SQL инъекций при использовании команды UNION. Читать далее...

«МИРАН» тестирует ШПД по технологии Aqua Ethernet

R&D-департамент компании «Комфортел» разработал инновационную технологию обеспечения связи на последней миле, получившую название Aqua Ethernet, а мы приступили к ее тестированию. «В данном случае мы можем отказаться от дорогих решений зарубежных вендоров, которые сейчас сложно реализовать в РФ....

Алгоритм Diffie-Hellman: Ключ к безопасному общению

Всем привет! Давно хотел опубликовать статью тут, но никак не находил повода для хорошей статьи. Однако я уже давно веду телеграм канал по Backend разработке, в котором публикую разную информацию о Backend, рассказываю про технологии и в целом делюсь полезной информацией на другие статьи. Сегодня я...

(Не) Безопасный дайджест: если бы в ИБ была «Премия Дарвина» – 2023

1 апреля мы традиционно собираем подборку из забавных, нелепых и глупых инцидентов в инфобезе. В этом году попросили нашего начИБ Алексея Дрозда (aka @labyrinth) поделиться его личным хит-парадом. В первоапрельской подборке отметились аквариумные мошенники, впечатлительные часы, финансовый...

«Хакер»: самые важные новости мира безопасности за март

На Xakep.ru ежедневно публикуются самые актуальные новости из мира информационной безопасности, а в конце каждого месяца мы подводим итоги. В этом месяце: представлен дистрибутив Kali Purple, ученые и эксперты призывают приостановить обучение ИИ, правоохранители арестовали создателя BreachForums,...

[Перевод] Кража учетных данных без администратора или касания LSASS с помощью Kekeo путем злоупотребления CredSSP

Если вы скомпрометировали хост Windows и не можете или не хотите делать дамп открытых паролей с помощью традиционных методов, вам следует проверить настройки делегирования учетных данных. Если он включен, он позволяет получать пароли в открытом виде, не затрагивая процесс LSASS или даже не имея...