DevSecOps гайд: от новичка до эксперта

DevOps подразумевает автоматизацию процессов сборки, настройки и развертывания ПО. Плюс — помогает наладить работу айтишников с другими подразделениями в компании: сократить time-to-market при запуске новых продуктов, снизить время разрешения инцидентов и упростить выпуск релизов. Но у...

[Перевод - recovery mode ] Перевод: Защита ваших репозиториев Git: Исчерпывающее руководство по использованию Gitleaks

Gitleaks — это инструмент с открытым исходным кодом, предназначенный для предотвращения размещения конфиденциальных данных в репозиториях Git. Он работает путем сканирования Git‑репозиториев на наличие потенциальных секретов, таких как пароли, API‑ключи и другая конфиденциальная информация, которая...

[recovery mode] О работе с персональными данными в «Ситимобил» спустя 2.5 месяца после утечки – взгляд пользователя

В этой статье будет рассмотренно продолжение известной по прошлому году истории о подходе к обработке персданных в «Ситимобил». Напомню, 23 декабря 2022 года стало известно об утечке данных водителей «Ситимобил». Компания признала факт утечки, уведомила Роскомнадзор, принесла извинения водителям и...

О новой угрозе для Python разработчиков в 2023 году или ещё один вирус в пакете PyPi

Приветствую, читатели. Думаю, что для каждого, кто хоть раз в жизни интересовался темой программирования, знаком такой язык, как Python. Все-таки он самый популярный в мире на данный момент. И это неспроста, способствовали его популяризации универсальность и относительная простота в изучении. А...

Кнопочник на Android за 1.000 рублей — тапок или полноценный смартфон? Смотрим на девайс

Современным смартфоном на Android, который умудряется заменить многим камеру, игровую консоль, а иногда даже и компьютер, уже никого не удивишь. С самого их появления, они потихоньку избавлялись от физических кнопок, увеличивали дисплеи, уменьшали рамки. Но пару лет назад всё поменялось - и...

Чемпион безопасности: новая роль в команде на стыке ИТ и ИБ, от которой выиграют все

Поговорили с руководителем архитектуры ИБ в МТС, создателем телеграм-канала Пакет Безопасности и автором курса Основы информационной безопасности Романом Паниным о роли Security Champion-а — Чемпиона безопасности. Как раз сейчас Роман внедряет Чемпионов в своей компании, поэтому с энтузиазмом...

Тестирование и обзор мощной лампы Полароид на 20 Вт

Добрый день, мои дорогие читатели! Сегодня я хочу поделиться с вами результатами тестирования светодиодной лампочки Polaroid. Я уже давно увлекаюсь тестированием светодиодных ламп по собственной инициативе и делаю это независимо от производителей. Я всегда стараюсь быть максимально объективным и...

Снежный ком уязвимостей в E-com. Где часто заводятся баги и как этого избежать

Привет! Меня зовут Дмитрий Терёшин, я работаю в отделе AppSec в компании СберМаркет. Моя работа — обеспечивать безопасность наших онлайн сервисов для его клиентов и бизнеса в целом. Хочу поделиться подборкой багов безопасности в e-com. Для СберМаркета эти уязвимости уже не актуальны, но, не будем...

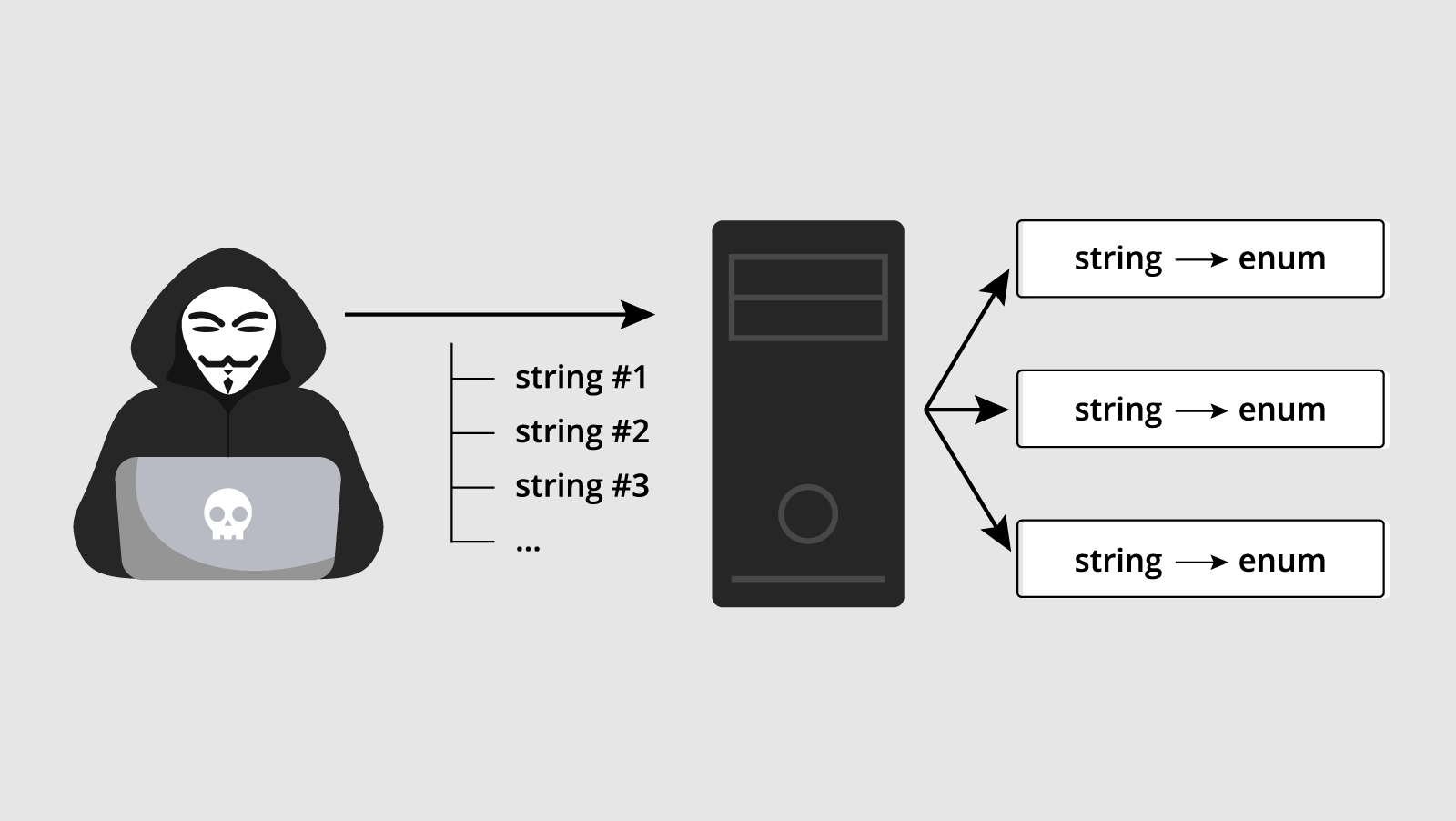

Парсинг string в enum ценой в 50 Гб: разбираем уязвимость CVE-2020-36620

В этой заметке разберём уязвимость CVE-2020-36620 и посмотрим, как NuGet-пакет для конвертации string в enum может сделать C# приложение уязвимым к DoS-атакам. Читать дальше →...

Хакнуть k8s: разбор пэйлоадов и способов защиты

Привет, меня зовут Лев Хакимов, я — DevOps-инженер. Одно время работал над проектом Госуслуг, а сейчас в брокерской платформе в Сбере. Уже больше двух лет играю в CTF команде ONO, которая даже как-то вошла в ТОП-10 по России, а ещё я — один из организаторов VrnCTF, Воронежского CTF для школьников и...

Apple Pro Weekly News (13.03 – 19.03.23)

Очередной дайджест новостей из мира Apple за прошлую неделю, вот о чём речь в этот раз: рамки новых iPhone 15 станут фантастически тонкими, а кнопки будут сенсорными, увидим ли мы ChatGPT в Siri, где откроется новый магазин, каким новым способом можно получить консультацию в онлайн-магазине и что...

Security Week 2312: уязвимости 0-day в радиомодемах Samsung

16 марта команда Google Project Zero сообщила об обнаружении серьезных уязвимостей в радиомодемах Samsung Exynos (исходный пост, новость на Хабре). Такие радиомодемы либо встраиваются в одноименные SoC, используемые в смартфонах Samsung, либо поставляются отдельно. Из-за этого в список подверженных...

[Перевод] OSINT & Hacking — как работает фишинг для нельзяграма

Взлом Instagram*‑аккаунта — популярный запрос в поисковиках. Поэтому есть смысл рассказать о том, как это обычно работает. Просто для того, чтобы вы знали, откуда может пойти атака. Читать далее...

Nintendo 2DS, мини-ПК HP EliteDesk 800 G4 и немецкая Библия 1848 года: что удалось откопать на испанской барахолке

Привет, Хабр! Погода в Валенсии установилась хорошая и надолго, поэтому я в это воскресенье снова отправился на свою любимую барахолку, о которой писал не раз и не два. Несмотря на то, что бываю там часто, практически каждый раз попадаются очень интересные вещи, о которых иногда и не подумал бы,...

Как закалялась сталь современной симметричной криптографии. Глава 1. Классическая криптография

Современные симметричные шифры, которыми мы пользуемся неявно, но повсеместно, появились в ходе своей многовековой эволюции, в ходе продолжительных и постоянных этапов собственного совершенствования. Каждый новый шаг улучшения приводил одновременно к разрушению старых уязвимых шифров и к порождению...

[Перевод] Всё про USB-C: ответ через протокол PD

В последней статье мы настроили FUSB302 на получение сообщений USB PD и успешно получили «оповещение о возможностях» от БП с USB-C. В этой же статье мы обратимся к спецификации PD, спарсим сообщение, после чего создадим ответ, который заставит БП подать максимально возможное напряжение. Читать...

Часы реального времени — RTC (real time clock) на одноплатном компьютере. На примере Repka Pi 3 — аналоге Raspberry Pi 3

Эта статья посвящена решению задачи добавления часов реального времени на примере конкретных и широко доступных модулей для RTC и на примере одного конкретного подхода к реализации и алгоритму работы и является скорее примером, демонстрирующим общий принцип. Опираясь на данный материал, Вы можете...

Выбираем корпоративный менеджер паролей: обзор популярных решений

В этой статье попробуем разобраться, как обстоят дела с управлением паролями в компаниях, порассуждаем о том, какими характеристиками должен обладать идеальный корпоративный менеджер паролей и сравним четыре популярных в этой категории продукта. Читать далее...