«Хакер»: Используем отладчик для анализа 64-разрядных программ в Windows

Помимо дизассемблирования, существует и другой способ исследования программ — отладка. Изначально под отладкой понималось пошаговое исполнение кода, также называемое трассировкой. Сегодня же программы распухли настолько, что трассировать их бессмысленно — мы моментально утонем в омуте вложенных...

Безопасная разработка в Java

Язык программирования Java является одним из самых распространенных языков программирования. На нем написано множество сложных приложений как под Linux, так и под Windows. Однако, как и у любого другого языка программирования, у Java есть свои уязвимости. Цель этой статьи познакомиться с...

Странная функция Telegram

Пару лет назад я начал исследовать приложения телеграм, протокол MTProto. Я использовал некоторые методы API не по назначению, в общем, был типичным пользователем телеграм, пока не заметил некоторую особенность, о которой мало кто упоминает, возможность изучить которую отсутствует в большинстве...

Raspberry Pi как основа для DIY-проектов: оригинальные идеи начала 2023 года

Одноплатный мини-ПК Raspberry Pi стал тем, чего не хватало энтузиастам мира электроники. Он позволяет разрабатывать как простые, так и сложные проекты, как для личного использования, так и в профессиональных целях. Сегодня мы решили рассказать о проектах, которые встретились представителям нашей...

О новых угрозах для криптодержателей в 2023 году — Enigma Stealer

Недавно исследователи из компании, занимающейся кибербезопасностью, Trendmicro заметили новый тип вредоносного ПО, которое распространялось через фишинговые рассылки и уязвимость CVE-2015-2291 в драйвере Intel. Имя этой угрозе — Enigma. Подвержены воздействию этого плохиша все версии Windows. Вирус...

С полным ПО-пакетом: каким требованиям должен соответствовать офисный софт для бизнеса

За последние несколько лет офисные программы проделали большой путь от десктопных редакторов со сложным интерфейсом до многопрофильных платформ с функциями управления командой, совместного редактирования и обмена данными. При этом офисных программ стало настолько много, что выбрать подходящую из...

Обзор сканера skipfish

С развитием веб‑технологий появлялись и продолжают появляться новые уязвимости. Однако существует большой спектр программ, которые помогают обнаруживать уязвимости в веб‑сайтах и веб‑приложениях. Среди таких программ можно выделить skipfish — инструмент с открытым исходным кодом, предназначенный...

Как поменялся российский инфобез за год?

Привет, Хабр! Продолжаем делиться ИБ‑статистикой. Уже была статья, в которой мы разбирали глобальную подборку цифр из различных отчетов об утечках, инсайдерах и взломах. Получилась почти энциклопедия. Сегодня речь пойдет про уровень информационной безопасности в российских организациях. Для того,...

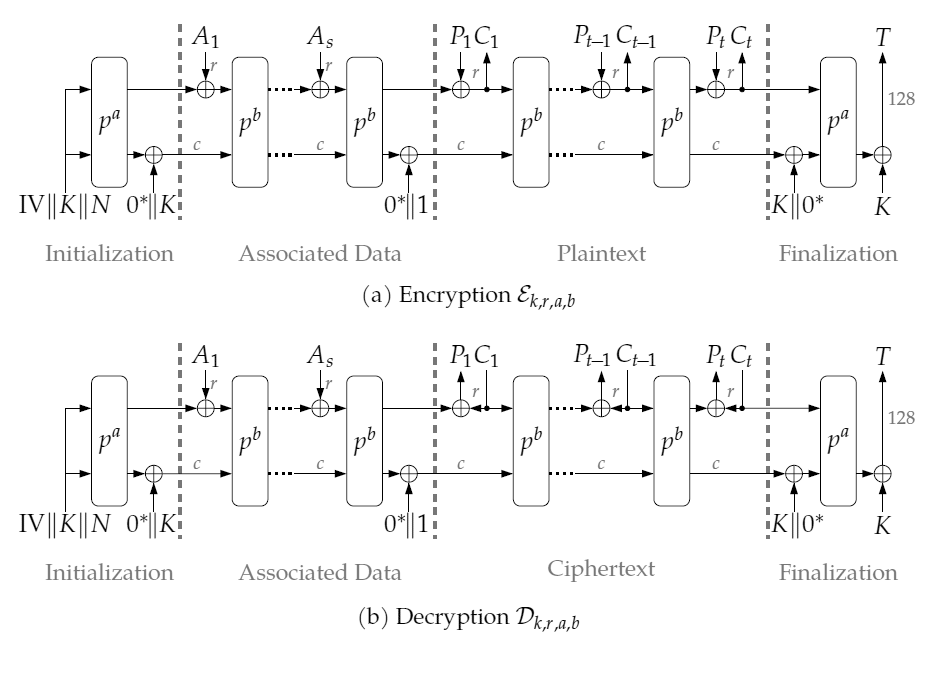

Семейство алгоритмов Ascon — новый стандарт легковесной криптографии

Режим работы шифра Ascon, см. список условных обозначений на схеме В феврале 2023 года Национальный институт стандартов и технологий (NIST) выбрал стандарт легковесной криптографии для RFID, датчиков, Интернета вещей и других устройств с ограниченными аппаратными ресурсами. Победителем конкурса...

Игра для проведения киберучений

Мы сделали игру для проведения штабных киберучений по информационной безопасности. Чтобы не только потренировать навыки реагирования на инциденты ИБ, но и отлично провести время. Хотим с вами ей поделиться. В статье описание и материалы для игры, выводы по результатам проведенных игр и еще больше...

Сервер VPN IKEv2 с логином и паролем на MikroTik

Эта статья том, как перестать мучиться с сертификатами для IKEv2 и их установкой. В Интернете есть множество статей и видео по настройке аутентификации IKEv2 с использованием сертификатов. Главная проблема такой конфигурации - необходимость генерации множества сертификатов, доставки и установки их...

Data Fusion Contest 2023. Для опыта и не только… Соревнование от ВТБ с призовым фондом в 2 млн рублей

Я, как новичок, наблюдаю за всем происходящим вокруг, и замечаю, что тренд на IT-специальности огромный. Множество курсов заманивают обещаниями о работе с высокой зарплатой, но спустя полгода после окончания курсов вы понимаете, что на "рынке" полно таких же как вы без опыта, а всем нужны...

Исходников нет, но мы не сдадимся: портируем Android без каких-либо исходников от производителя

Несмотря на то, что ядро Linux предоставляется под лицензией GPL, ушлые китайские производители зачастую не хотят публиковать исходный код ядер своих устройств. И ладно, если бы это касалось смартфонов по 2-3 тысячи рублей, но ведь даже за 8-10 тысяч вас могут обделить с «исходниками», хотя по...

Как компания SushiStore сливает персональные данные своих клиентов

Удивительная история о том, как компания SushiStore сливает пользовательские данные и не предпринимает никаких действий, чтобы исправить дыру безопасности. Читать далее...

Топ самых интересных CVE за февраль 2023 года

Внимание! Вся представленная информация предназначена для ознакомления. Автор не несет никакой ответственности за причиненный вред с использованием изложенной информации. Ниже представлена подборка самых интересных уязвимостей за февраль 2023 года! Читать далее...

[recovery mode] BlueTeam Trainings — разбор задания BlackEnergy категории Digital Forensics от CyberDefenders

Это вторая статья из цикла “BlueTeam Trainings”. CyberDefenders является учебно-тренировочной платформой, которая предоставляет возможность на практике проверять уже имеющиеся навыки и приобретать новые в области информационной безопасности. Читать далее...

Надежные пароли будут надежно забыты. Часть 2. Распределенные системы наносят ответный удар

Это был конец декабря 2021-го года, мы едем через Техас, только что благополучно переночевали в El Paso - низкий тебе поклон Голливуд за прекрасные фильмы, такие как Sicario, после которых у нас тряслись коленки когда мы въезжали в этот прекрасный город. Продолжаем движение по направлению к Boca...

Как настроить OpenVPN на Debian 11. Часть 2

Когда вы настраиваете удалённый доступ, важно не только предоставить всем сотрудникам подключение к нужным сервисам, но и позаботиться о безопасности. В этом помогает VPN — виртуальная частная сеть. В первой части мы запустили OpenVPN на Debian 11. Однако, прежде чем начать его использовать, нужно...