[Перевод] Всё про USB-C: ноутбук Framework

Если говорить о высококачественных реализациях USB-C, то на рынке существует продукт, обладающий целым рядом привлекательных сторон, основанных на этом стандарте. Его также можно привести в качестве блестящего примера правильной реализации USB-C. Речь идёт о ноутбуке Framework, в котором...

Модульный открытый «ноутбук для параноиков» уменьшили: 7 дюймов с полноразмерной клавиатурой и разрешением 1080p

Пару лет назад мы писали про ноутбук MNT Reform. Он предназначен для пользователей, которым крайне важна сохранность персональных данных. Это устройство было даже названо «ноутбуком для параноиков», хотя, конечно, это не официальное название. Ну а теперь разработчики этого девайса выпустили новое...

Nvidia и закон Мура. Мур умер, да здравствует Хуанг

Закон Мура умер, да здравствует закон Хуанга. Читать далее...

Расследуем инциденты в дампе оперативной памяти Windows (GrrCon2016)

В этой статье нам вновь предстоит провести расследование двух инцидентов в файлах виртуальных машин. Расследовать будем фишинговую атаку и заражение трояном, доберёмся до чужих переписок в дампах памяти, почитаем письма, изучим фишинговые вложения и другие артефакты в памяти. Работать будем с...

Массовая незаконная электронная подпись или мина замедленного действия: Формат МинЦифры №472

1 «А был ли мальчик?» Многие и помногу подписывают документы электронной подписью (ЭП), рассчитывая, что их подпись законная. «Законная» не в смысле «сошлась математика» или «нет сомнений в сертификате подписанта». «Законная» - в смысле соответствия закону, как минимум основному по электронной...

Как технологии помогают бороться с лесными пожарами

Привет, Хабр! Мы – Александр Просвирнин, руководитель проектного направления, и Иван Григорьев, старший менеджер, работаем в команде продукта «Видеонаблюдение» МТС. В этой статье мы расскажем о том, как современные технологии помогают бороться с лесными пожарами. Внутри команды мы придумали решение...

Больше Linux-устройств хороших и разных: портативный «наладонник» из Китая, док-станция для Librem 5 и кое-что еще

Linux продолжает развиваться, эта ОС каждый год становится все более востребованной. Чаще всего разные дистрибутивы Linux работают в корпоративной среде, но есть, конечно, и пользовательские устройства. Их не так мало, хотя и гораздо меньше, чем девайсов на Windows, Adnroid, iOS и т.п. Тем не...

Active Directory для изучения Pentest

Это первая статья цикла, который будет описывать методы исследования структур системы Windows и Active Directory. В статье попробуем изучить мини инфраструктуру AD и попытаемся понять как обнаруживаются логические уязвимости. В сети достаточно много статей о том, что была найдена логическая...

Пароль из 27 символов: как сегодня защищать себя и свою компанию?

Тема кибербеза не теряет актуальности, а напротив требует постоянного внимания, в том числе, в частной жизни. Резидент казанского ИТ-парка - компания Innostage имеет полноценный Центр противодействия киберугрозам CyberART, сотрудники которого мониторят, предотвращают и расследуют хакерские атаки. В...

Compliance-дайджест: что изменилось в ИБ-законодательстве в январе 2023

В свежем выпуске дайджеста делимся новостями из мира комплаенса за прошедший январь. Как операторам персональных данных взаимодействовать с ГосСОПКА в случае инцидента? В каких случаях может быть запрещена трансграничная передача персональных данных? Что нужно для обеспечения безопасной настройки...

Что будет, если хакеры взломают регистратора доменов

Привет, Хабр! Меня зовут Ксения Рысаева, я руковожу группой аналитиков в Центре противодействия киберугрозам Innostage CyberART. Мы с командой решили пофантазировать, а что может случиться, если хакер пробьет защиту регистратора доменов. Фантазии быстро улетучились, когда цепочка привела нас к...

50 самых интересных клавиатур из частной коллекции

Уже совсем скоро благодаря Кикстартеру выйдет книга, посвящённая клавиатурам. Для тех, кто не имеет возможности её купить, предлагаем краткий обзор 50 клавиатур, которые есть в коллекции автора. Интересно? Тогда я продолжаю. Будет много фото (специально вас предупреждаю). Читать далее...

Устанавливаем Kubernetes-платформу Deckhouse в закрытом окружении. Пошаговая инструкция

Продолжаем серию статей про установку Deckhouse в разные окружения. Мы уже рассказывали про развертывание в Yandex Cloud. Эта статья посвящена установке платформы в закрытое окружение, когда у машин, на которых разворачивается кластер, нет доступа в Интернет. Читать далее...

MDM в Android: плюсы, минусы, подводные камни

Как только у сотрудника какой-либо компании появляется необходимость выполнять задачи на мобильных устройствах (пусть даже элементарно читать рабочую почту) и, соответственно, получать с них доступ к данным компании, появляются риски. Мобильные устройства (как и все эндпоинты) подвержены ряду...

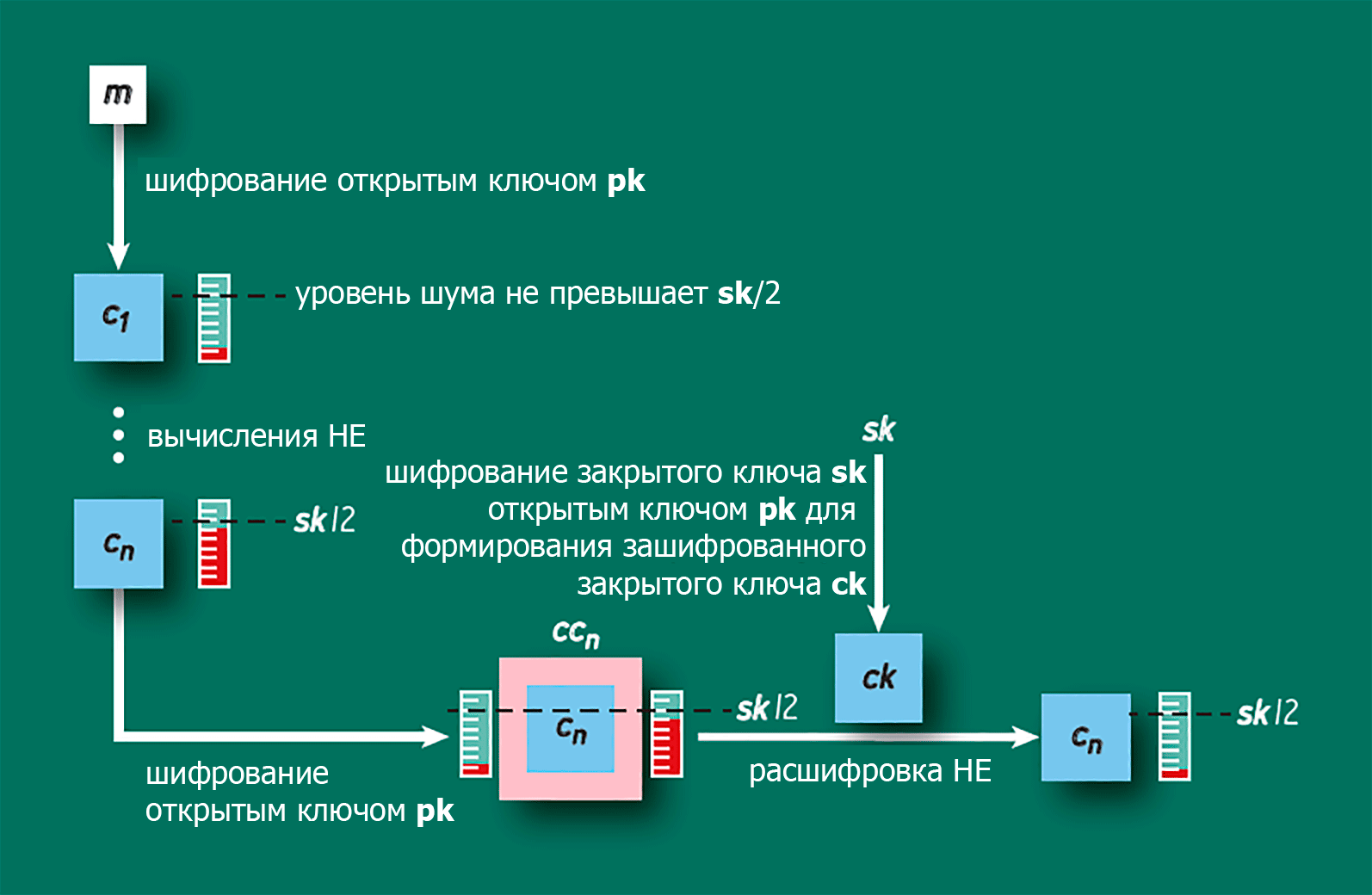

Методы обфускации трафика. Гомоморфное шифрование

Схема гомоморфного шифрования (HE) В последнее время на Хабре всё чаще поднимается тема обфускации/маскировки трафика. Для этих целей разработаны различные инструменты и методы, такие как Pluggable Transports и Project V. Но особый интерес привлекают схемы с использованием FHE (полностью...

RPC и способы его мониторинга

Всем привет! Мы - команда исследователей-аналитиков киберугроз в компании R-Vision. Одной из наших задач является исследование возможных альтернативных и дополнительных источников событий для более точного детектирования атак. И сегодня мы затронем такую тему мониторинга RPC. В статье мы рассмотрим...

ASUS TransformerPad — планшет-трансформер, который заменил когда-то EEE PC. Что может в 2023?

Нетбуки и планшеты уже давно заняли место среди наших повседневных гаджетов для работы и развлечений. Из ноутбучной тематики, мы уже успели посмотреть на EEE PC 1011px на базе Intel Atom, iRu Stillo 1514 на базе TM5800 и RoverBook Partner W500, который работал на VIA C7-M. Однако в начале десятых...

Неожиданные находки с DCAP, или как мы разгребали свою файловую систему. Часть 1

В 2020 году мы выпустили свою DCAP — «СёрчИнформ FileAuditor» для контроля и защиты данных в покое. С тех пор сотни раз презентовали заказчикам, как система полезна «в быту» и помогает держать в порядке корпоративные хранилища. У клиентов собрали статистику: аудит, мол, в 99% случаев выявляет...