Бытовые проблемы добрых хакеров или жизнь в окружении стереотипов

Из этого текста вы не получите никаких новых практических знаний о профессии пентестера. Его цель в другом — развенчать несправедливые стереотипы, исходящие от обычных людей, молодых специалистов и бизнеса. Погрузить вас в реалии социальных отношений, связанных с профессией, заставить сопереживать...

[recovery mode] Пути и графы

На практике часто необходимо при заданных условиях и ограниченных ресурсах для построения сети выбирать из потенциально возможных структур лучшую в некотором смысле, например, устойчивую к неисправностям (отказам) связей между узлами (каналов) транспортной сети, сети связи, сетей нефте- и...

Недорогие механические клавиатуры: 5 вариантов, на которые стоит обратить внимание в 2023 году

MSI Vigor GK50 Механические клавиатуры нравятся многим. При этом некоторые представители этого направления — настоящие произведения искусства, которые стоят весьма немало. Но есть и более-менее бюджетные варианты, которые и работают отлично, и стоят не очень много. Вот на них как раз и предлагаю...

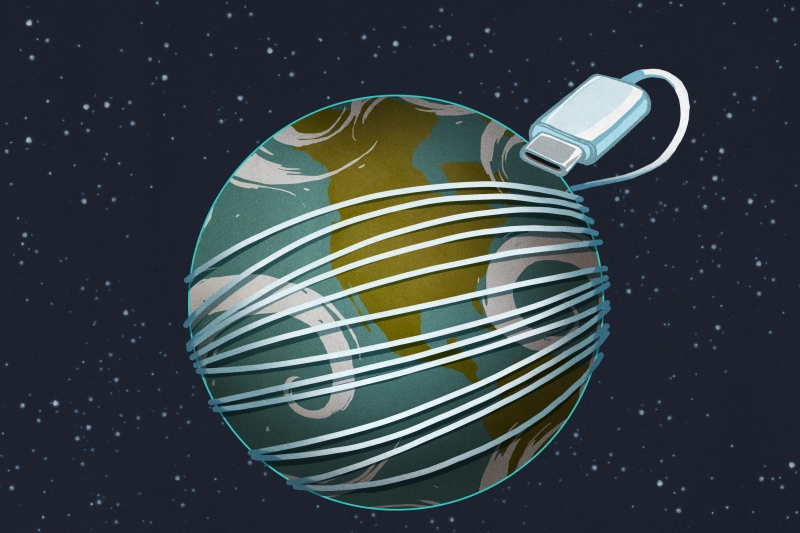

[Перевод] Всё про USB-C: паяльник Pinecil

Как многие правильно заметили, в случае с USB-C важен не просто сам стандарт, а то, как он реализован. В конце концов, мы имеем дело с реализациями, и именно на этой почве обычно возникает большинство проблем. Отчасти, конечно, вина лежит и на стандарте, например, в плане отсутствия маркировки...

Программа-вымогатель Zeppelin

Новый цикл статей, посвященных программам-вымогателям (ransomware). Первую статью я посвящаю семейству программ-вымогателей Zeppelin. Zeppelin изначально разрабатывались для "западного рынка", однако нередко используются для атак на российские компании. С образцом этого семества из последних атак я...

Gx53 от Gauss — тестирование лампы на 8 Вт

Сегодня мы поговорим с вами о светодиодной лампе для натяжных потолков от именитого производителя Гаусс. Протестируем ее и сделаем выводы о качестве изделия. Читать далее...

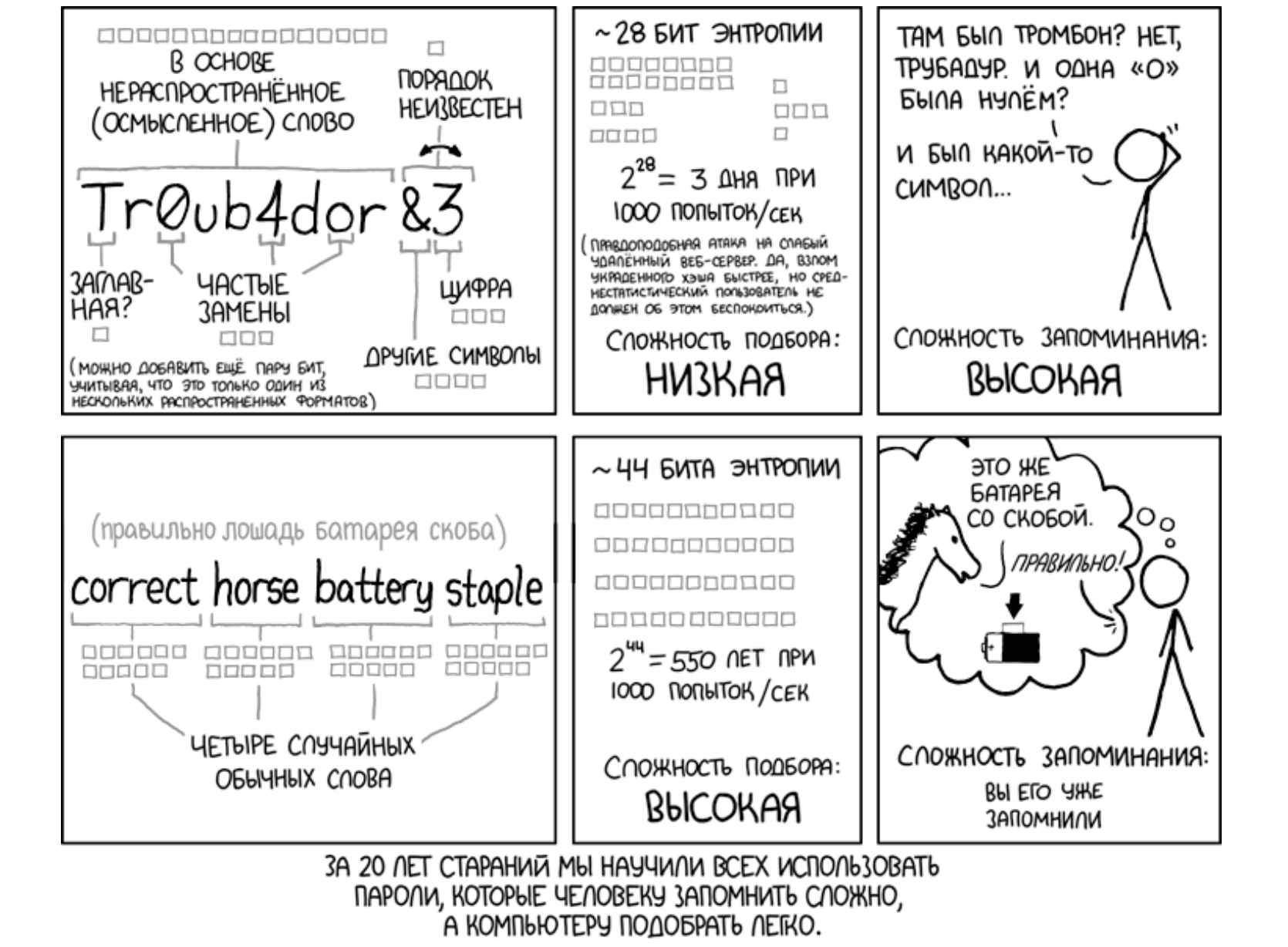

Как разработать Telegram-бота для генерации сложных паролей

Чтобы придумать надежный, но запоминающийся пароль, можно взять несколько слов и объединить их в последовательность, напоминающую сюжет. А после — отформатировать и добавить специальные символы. Все просто, но задачу можно автоматизировать — написать Telegram-бота, который будет генерировать пароли...

[Перевод] Пишем расширение Chrome, которое ворует вообще всё

Пусть Manifest v3 и ограничил возможности браузерных расширений, но я считаю, что они далеко не исчерпаны. Чтобы доказать это, создадим расширение Chrome, крадущее максимально возможное количество данных. Мы добьёмся двух целей: Исследуем грани возможного для расширений Chrome Продемонстрируем, что...

[recovery mode] OAuth2 авторизация по-простейшему для роботов

В процессе работы программистом 1С у меня иногда возникали задачи интеграции с системами использующими OAuh2 (Zoho Books, Google, Yandex и прочие). Причем часто нужно делать автоматические обмены с этими системами, не подразумевающих участия пользователя. OAuth2 несколько более сложная система...

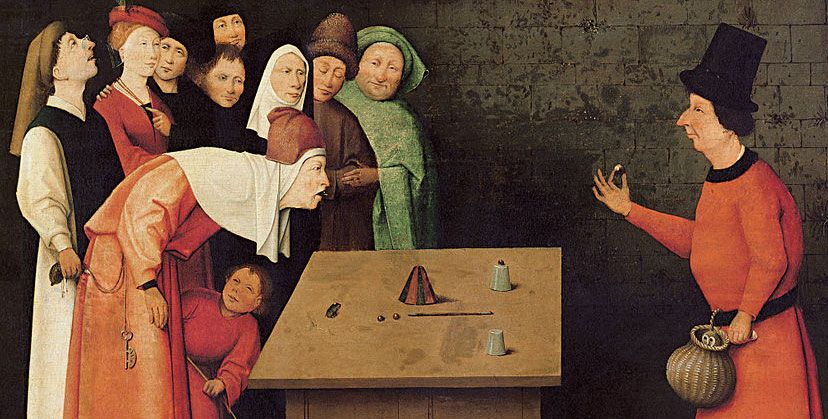

Минэкономразвития отменило требования к безопасности госсайтов

Как Минэкономразвития опубликовало фальшивый проект НПА, чтобы отменить требования к безопасности сайтов ФОИВ и доступности размещенной на них информации. Минэкономразвития демонстрирует общественности проект НПА: легким движением руки 4 страницы превращаются… превращаются 4 страницы… всего в 2!...

Пиратский софт и его последствия: анализ самого старого и простого вирусного плацдарма в интернете. Часть 2

Приветствую, эта статья является логическим продолжением анализа самого старого вирусного плацдарма в интернете. В предыдущей публикации мы с вами рассмотрели в деталях одну из последних обнаруженных угроз — Raccoon Stealer. Но для подробного анализа его собрата, стиллера Vidar, банально не хватило...

[Перевод] Часы, которые раскрашивают время

Время можно узнавать, используя песок, воду, положение солнца, перемещение стрелок на циферблате, электронными циферками… Казалось бы, человечество исчерпало все возможные способы измерения времени. Но нет. Представляем вам часы, которые показывают время... цветом! Хорошая новость: вы сами сможете...

Немного о безопасности Kubernetes

Сегодняшняя статья будет посвящена обеспечению безопасности Kubernetes. Мы рассмотрим специфику защиты Kubernetes, и начнем мы с рассмотрения вопросов безопасности контейнеров. Читать далее...

[Перевод] Эволюция облачной системы авторизации

Краткий обзор истории развития принципов авторизации — начиная с локального использования идентификаторов и паролей, заканчивая современными предложениями облачных сервисов. В статье разбираются основные переходные этапы на этом пути, а также приводятся примеры передовых решений, реализованных...

Пиратский софт и его последствия: анализ самого старого и простого вирусного плацдарма в интернете. Часть 1

Распространение вирусного софта в сети с каждым годом становится все изощреннее и изощреннее, чего только злоумышленники не придумают, чтобы «заразить» ваше устройство: используют уязвимости, фишинг, USB‑jacking. Во всем этом динамичном развитии методологии заражений прослеживается одна лазейка,...

PCI DSS и ГОСТ Р 57580.1-2017 вместе — дешевле?

Все более или менее крупные российские компании, которые проводят платежные онлайн-транзакции, должны сегодня выполнять требования двух стандартов по защите и безопасности карточных данных их покупателей — PCI DSS и ГОСТ 57580.1-2017. Первый придумали за рубежом, а второй — результат творчества...

Sega Master System II, винтажная аудиотехника и кое-что еще: покупки на воскресной барахолке под Валенсией

Привет, Хабр! В воскресенье снова была хорошая погода, хотя прогноз несколько раз и менялся. Поэтому я отправился на барахолку под Валенсией, которую посещаю раз в неделю. Пока что того, что она предлагает, хватает за глаза, другие рынки не ищу, хотя знаю, что рядом есть еще. На этот раз попалось...

PowerShell и LiveJournal (ЖЖ): три способа аутентификации

Я изучаю сетевое взаимодействие по протоколу HTTP(S). Мне было интересно попробовать связаться с «Живым Журналом» (он же «LiveJournal» или «ЖЖ») из программы-оболочки «PowerShell» и получить от этого веб-сервиса какие-нибудь данные. В статье описаны подходы к началу работы с ЖЖ из программы через...