Сканер установленных перехватчиков в памяти процесса

В статье будет рассмотрен один из методов поиска изменений в памяти процесса, на основе построения полной карты уязвимых к перехвату адресов. Рассмотрена работа со списками загрузчика, ручным разбором таблиц импорта/отложенного импорта/экспорта/TLS загруженных файлов, c обработкой форварда функций...

Приручение черного дракона. Этичный хакинг с Kali Linux. Часть 8. Методы и средства внешней разведки

Приветствую тебя, дорогой читатель, в восьмой части серии статей «Приручение черного дракона. Этичный хакинг с Kali Linux». Полный список статей прилагается ниже, и будет дополняться по мере появления новых. Приручение черного дракона. Этичный хакинг с Kali Linux: Часть 1. Вводная часть. Подготовка...

[Перевод] Как настроить OpenVPN на Debian 11. Часть 1

Когда вы настраиваете удалённый доступ, важно не только предоставить всем сотрудникам подключение к нужным сервисам, но и позаботиться о безопасности. В этом помогает VPN — виртуальная частная сеть. VPN-сервер действует как единая точка входа: он аутентифицирует пользователей и создаёт...

Свежий Android на 9 летнем железе: Сможет ли смартфон 2016 года оставаться актуальным в 2023 с кастомной прошивкой?

Ребята из Google проделали огромную работу по популяризации Android на массовом рынке поспособствовали и появлении смартфонов в самых разных ценовых сегментах. Ведь разработка своей мобильной ОС — это многомиллионные вложения, плюс серьёзные проблемы совместимости (вспоминаем нулевые и подбор асек...

Знакомство с Velociraptor

Если такие понятия как DFIR, Threat Hunting, Security Monitoring, для вас не пустой звук, то эта статья будет вам интересна. Я расскажу про утилиту Velociraptor, которая часто помогает мне в работе. К моему удивлению, на Habr даже нет упоминания про нее, попробую это исправить. Velociraptor...

KeyCloak и микро-сервисы. Как облегчить жизнь программисту

Привет! Если ты так же как и я решил использовать keycloak для аутентификации и авторизации в своей микро-сервисной архитектуре, то я расскажу вам как правильно настроить сам keycloak, его рабочую среду а в конце мы подключим Active Directory к нашему приложению. Читать далее...

Обзор уязвимостей DACL

В этой статье рассмотрим последние уявзимости, которые были найдены за последние несколько лет. Основной критерий отбора уязвимостей — работа с DACL, что можно делать с системой, если подобные уязвимости попадаются в операционной системе. В качестве исследуемых будем использовать CVE-2022–25 365 и...

[Перевод] В 2022 году хакеры взламывали T-Mobile более 100 раз

В течение 2022 года три группы киберпреступников получили доступ к внутренним сетям T‑Mobile более чем 100 раз. Целью злоумышленников было выманить у сотрудников T‑Mobile доступ к внутренним инструментам компании. После этого они могли перенаправлять текстовые сообщения и телефонные звонки любого...

BloodHound и результаты атаки PasswordSpray

Продолжаем серию постов, связанных с расширением возможностей BloodHound. Сегодня рассмотрим способ добавления результатов атаки распыления пароля в базу BloodHound. Тема не является новой, другие варианты можно почитать здесь и здесь. BloodHound – это популярный инструмент, который используется...

Psion Series 3 и ОС EPOC16

Приветствую всех! Что вы в первую очередь представляете себе при упоминании компании Psion? Series 5mx? Revo? Series 3? Organiser? Какую-то ретро-экзотику типа Netbook, MC, HC или Workabout? Или, может, вы думаете о начале эпохи Symbian? Что бы то ни было, все мы знаем, насколько интересные и во...

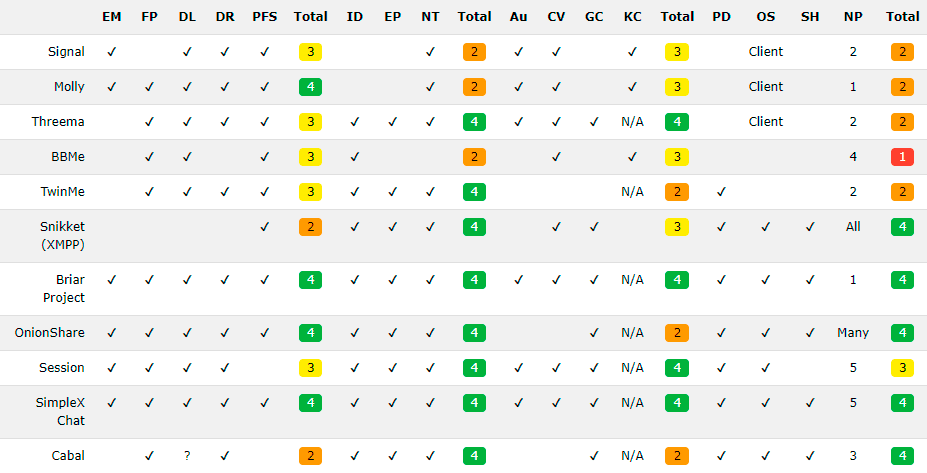

Классификация защищённых мессенджеров. Новые проекты

В наше время трудно представить нормальную жизнь без надёжной, защищённой связи. Раньше защищённые мессенджеры с шифрованием использовали преимущественно в бизнесе, армии, финансовой сфере и других чувствительных областях, то теперь они востребованы абсолютно везде, вплоть до рядовых граждан,...

Векторизация данных для модели обнаружения спама в SMS

Отправка URL-адресов через сообщения SMS (служба коротких сообщений) является наиболее используемой функцией SMS. Хакеры часто отправляют вредоносные URL-адреса через эти текстовые сообщения и призывают получателей щелкнуть ссылку, что может поставить под угрозу личность пользователя и раскрыть...

ExpressVPN сообщает российским пользователям о «беспрецедентных трудностях»

Формально, Роскомнадзор объявил о блокировке ExpressVPN наряду с ещё пятью сервисами (Hola!VPN, KeepSolid VPN Unlimited, Nord VPN, Speedify VPN, IPVanish VPN) 3 сентября 2022 г. Но до последнего времени на практике ExpressVPN работал с небольшими перебоями или вовсе без сбоев. Только в феврале...

Apple Pro Weekly News (20.02 – 26.02.23)

Новый iPhone выйдет лишь осенью, а о нём многое известно уже сейчас. Что Apple готовит для своих часов, а также подробности о новой программе исследования. Прекращена поддержка и подпись систем для отката, запущено новое приложение для тестирования виртуальных ключей для авто. Как прошли первые...

Безопасная разработка в HTML

В сети можно найти множество различных публикаций, посвященных безопасной разработке backend приложений. Основной причиной этого является то, что в бэкенде ведется основная обработка данных и соответственно, там выше риски в случая уязвимости кода. Но не стоит забывать и об уязвимостях на frontend,...

[recovery mode] Midnight — новый протокол конфиденциальности на Cardano

Midnight — новый протокол конфиденциальности и защиты данных на Cardano Сохранение конфиденциальности и защита персональных данных — давняя тема споров в криптосообществе. Разработчики Cardano объявили о создании новой платформы — Midnight, которая позволит юзерам самостоятельно решать, какую...

Настраиваем Android-девайс для анализа трафика приложений

Периодически у меня возникает необходимость анализа мобильных приложений под Android. И каждый раз наибольшей проблемой является настройка перенаправления трафика мобильного приложения на прокси-сервер BurpSuite так, чтобы в нем отображались все запросы приложения. Данная заметка предназначена для...

UEFI уязвимость видишь? А она есть

Представьте себе вредоносное программное обеспечение, получающее полный доступ к системе, и которое почти невозможно обнаружить, а переустановка операционной системы или смена жесткого диска его не убивают. И это не что-то из области фантастики, а суровая реальность. Тема этой статьи — UEFI...