Вас похекали! Как мы приносим клиентам дурные вести из Даркнета

Наверняка вы слышали, что в TOR не протолкнуться от сотрудников полиции и агентов ФБР. В то же время, говорят, что на Серьезные хакерские форумы пускают только своих, и безопасникам нечего ловить в даркнете. И в том, и в другом есть доля истины, но в чем она заключается? Есть ли польза от...

Как разминировать свой код на PHP (и не только)?

«Мины» в исходном коде — это не только уязвимости, но и прочие дефекты безопасности, которые так или иначе ухудшают качество софта. Какими путями «минируется» ваш код и какие типы «мин» наиболее актуальные? Поговорим об этом в контексте веб-программирования и PHP. О «минах» в коде расскажет Илья...

О машинном обучении с точки зрения ИБ: реальная обстановка

Привет! В эфире Александра Мурзина, руководитель отдела перспективных технологий Positive Technologies. Наша компания разрабатывает решения для информационной безопасности. В частности, моя команда помогает создавать средства защиты, которые применяют методы машинного обучения, а еще исследует...

Технология Li-Fi: безопасный и быстрый способ связи

В данной статье я постарался комплексно осветить принципы работы технологии LI-FI и её особенности, а также рассказать почему, как мне кажется, именно LI-FI является перспективным будущим для сферы информационной безопасности. Тык...

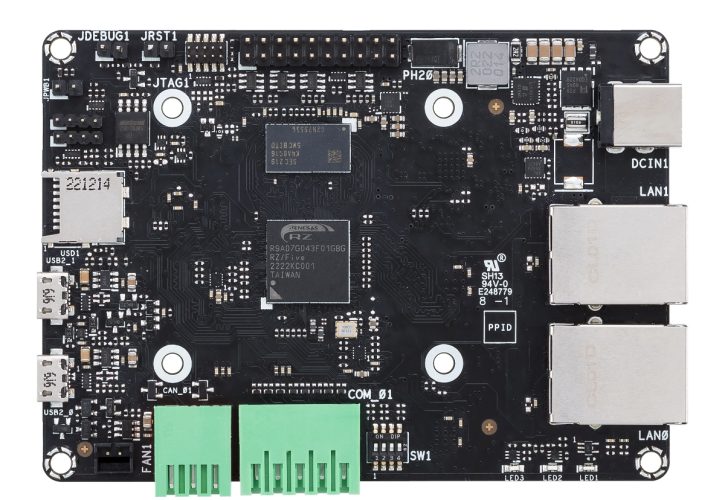

Больше одноплатников, производительных и специализированных: 5 нужных многим моделей, которые появились в марте

В последнее время производители электронных систем и компонентов стали наращивать темпы разработки и выпуска новых моделей. Это актуально, например, для одноплатных ПК, в марте вышло сразу несколько моделей, которые не стоит пропускать. Среди них, как обычно, есть производительные модели, а есть...

[Перевод] Перевод: Захват аккаунта: Эпическая история баг-баунти

Здравствуйте, друзья! Я вернулся после долгого перерыва с интересной ошибкой Account Takeover и тем, как я связал ее с XSS. Вы можете запутаться, поскольку это длинная статья, но не волнуйтесь, дочитайте до конца; в конце я все упростил для лучшего понимания. Читать далее...

Security Week 2311: уязвимости в умных дверных замках Akuvox

9 марта исследователи из компании Claroty опубликовали подробное исследование уязвимостей в умном дверном замке Akuvox E11. В отчете представлены 13 уязвимостей, которые сложно оценивать формальными методами, по шкале опасности. Проще сказать, что лучше такое IoT-устройство не использовать вовсе...

Достаточно ли защищен ваш GraphQL API?

На связи Юлия Полозкова, ведущий разработчик отдела архитектурных решений и перспективной разработки «БАРС Груп». В этой статье делюсь опытом, как обеспечить достаточный уровень кибербезопасности бизнес-приложений. Разбираю техники и средства защиты Graph API, такие как отключение интроспекции...

Как мы свой VPN поднимали

Всем привет, на связи команда Joy Dev. Я и мой коллега Артём - backend-разработчики, пишем на Ruby. Когда мы только начали работать, в компании использовались две сторонние службы VPN (не буду их называть), которые со временем перестали по определённым причинам работать. На одном из собраний наш...

Compliance-дайджест: что изменилось в ИБ-законодательстве в феврале

В свежем выпуске дайджеста расскажу о новостях из мира ИБ-комплаенса за прошедший февраль. Какие внеплановые проверки сможет проводить Роскомнадзор в отношении операторов персональных данных? В каких случаях нарушения при обращении с биометрическими персональными данными могут привести к штрафу, а...

[Перевод] Ставим Google Sign-In под контроль в браузере Brave

В версии 1.51 Brave усилит защиту пользователей, распространив систему браузерных пермиссий на устаревший метод авторизации Google Sign-In, который использует сторонние куки или другие следящие технологии, позволяющие пользователям логиниться на сайты через учётку Гугла. Это ещё один пример того,...

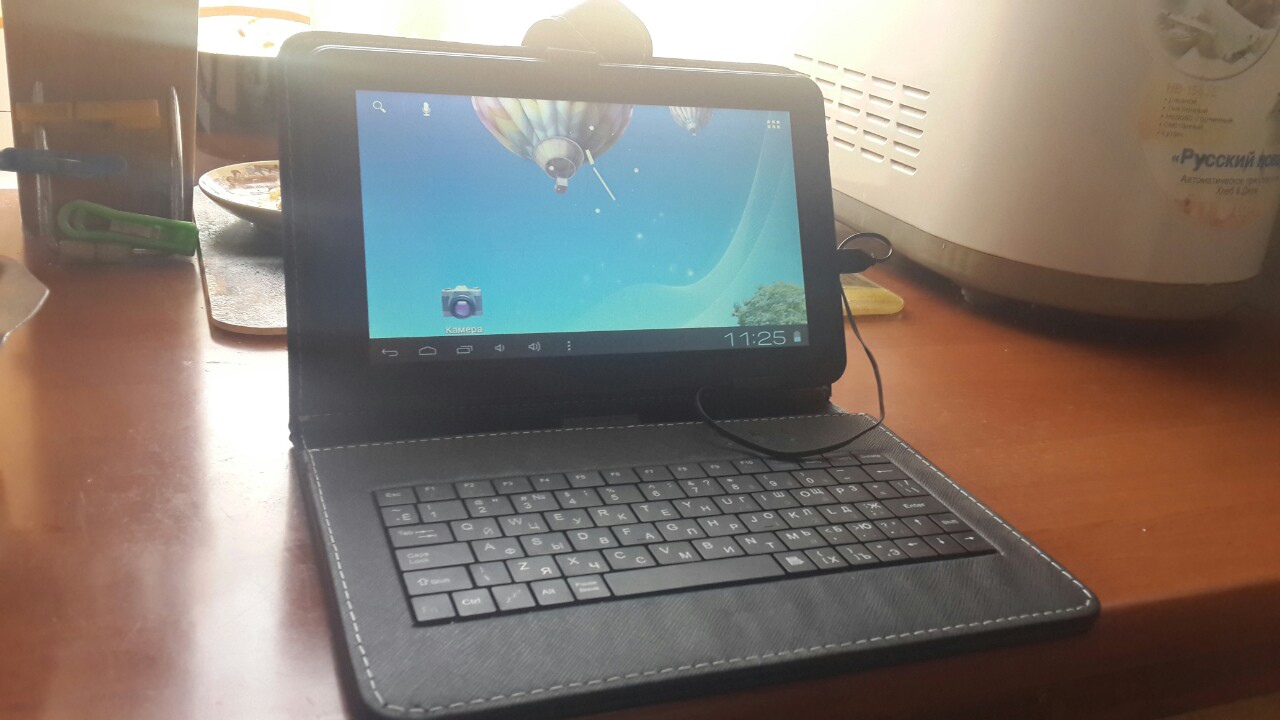

Этот планшет лежит в комодах у половины населения России: Находим применение китайскому трансформеру за 500 рублей

Планшеты-трансформеры прочно заняли свою нишу в нашей повседневной жизни, потихоньку вытеснив нетбуки. Ведь это очень удобно: захотел физическую клавиатуру и дополнительную АКБ — «прицепился» к док-станции, захотел полежать на диване и полистать Хабр — «отцепил» и пальцем пользуешься устройством....

Кейс в ритейле: как мы нашли внутреннего злоумышленника по одному скриншоту

Можно ли распутать инцидент c мошенничеством, имея всего одну обнаруженную в Telegram публикацию? Наш опыт показывает, что очень даже! Сегодня мы расскажем о том, как обеспечить экономическую и репутационную безопасность компании и найти внутреннего злоумышленника. Размотать мошенническую схему...

Программная реализация шифровальной машины «Энигма» на языке Си

Пишем старую добрую шифровальную машину на старом добром языке программирования. Читать далее...

Самые громкие события инфобеза за февраль 2023 года

Всем привет! По традиции разбираем самые горячие новости ушедшего месяца. Февраль принёс волну атак по ESXi-серверам, взломы Reddit и Activision, арест одного известного финского киберпреступника и довольно оригинальное решение в адрес пользователей от Твиттера. Об этом и других громких событиях...

Я разработал свой keyless продукт для удостоверения Docker образов — DIA

Идея подписи и проверки образов Docker крутилась у меня давно. Неоднократно исследовались различные решения от Notary до Cosign. Так или иначе все эти продукты были сложны для использования, требовали отдельного хранилища для криптографической информации + на клиентах также нужно было где то...

Тактики для тестирования на проникновение

При обучении тестированию на проникновения возникает ситуация, когда необходимо от разрозненных статей и материалов переходить к полноценной процедуре исследования инфраструктуры и поиска уязвимостей. В этой статье попробуем собрать данные, которые позволят сделать набор предположений для...

Пишем UART-терминал для Flipper Zero

Почти все, кому надо и кому интересно, уже знакомы с Flipper Zero и знают, что это такое. Для тех же, кто ещё не в курсе, приведу небольшое определение: Flipper Zero — это компактный цифровой мультитул для пентестеров и гиков. А ещё это тамагочи, в котором живет вполне себе дружелюбный...