Пятьдесят лет на стезе программирования. Часть VI. Грустный конец или злато правит миром. 1992-1997 г.г

Новый 1992 год мы встречали в новой стране. Если в прошлом 1991 году мы жили в Союзе Советских Социалистических Республик и строили развитой социализм, то теперь мы стали жить в Российской Федерации, в России, да ещё в условиях рыночной экономики, дикого капитализма. Наступали «лихие 90-ые». Мы ещё...

SOAR в Kubernetes малой кровью

Как идеально не строй цикл разработки и поиска уязвимостей, все равно будут существовать кейсы, которые приводят к security-инцидентам. Поэтому давайте соединим два ингредиента: control loop (reconciliation loop) и полную декларативную возможность Kubernetes и посмотрим, как автоматизировано...

Делаем гидрофон и записываем звук трескающегося льда

Мы сделаем чувствительный дисковый гидрофон, дополнив который предусилителем, мы сможем записывать гидроакустические сигналы в диапазоне частот примерно от 10 до 40 кГц: звуки рыб и морских млекопитающих, шумы двигателей судов и лодок и даже шум снежной метели и скрип шагов по льду, если вы...

Делаем тонкий клиент и игровую консоль за 100 рублей (1.5$). Как Sony Ericsson Xperia Arc проявляет себя в 2023?

Мои давние читатели наверняка заметили моё явное сонибойство. Но нет, сонибойство не в плане игровых консолей, а их замечательных мобилках из прошлого. Вспомнить только крутые девайсы из W и K серий. На заре развития Android смартфонов, Sony Ericsson (а затем и Sony) внесла очень большой вклад в...

Вознаграждения в Bug Bounty VK, или Как мы работаем с деньгами

Привет, Хабр! В прошлой статье я рассказал о том, как правильно искать уязвимости и составлять отчёты для программы Bug Bounty VK, сегодня я хочу раскрыть тему вознаграждений. Если тебе интересно узнать, почему с точки зрения владельца программы и багхантера это два абсолютно разных процесса и...

«Хакер»: самые важные события в мире инфосека за январь

На Xakep.ru ежедневно публикуются самые актуальные новости из мира информационной безопасности, а в конце каждого месяца мы подводим итоги. В этом месяце: хакеры интересуются возможностями ChatGPT, у Яндекса произошла утечка исходных кодов, на материнских платах MSI не работает Secure Boot, играть...

Как мы защищались от DDoS-атак в 2022 году: кейс Центра информационных технологий

2022 год выдался сверхнапряженным по количеству и приложенным усилиям компьютерных атак на государственные ресурсы России. Исключением не стала и информационная инфраструктура Республики Татарстан, которая столкнулась с новыми вызовами. Давление на нее в виде распределенных DDoS-атак, попыток...

Интервью с Лукой Сафоновым о программах Bug Bounty и непосредственно платформе BugBounty.ru

После ухода платформы HakerOne (h1) в России появилось несколько отечественных площадок Bug Bounty. Две из них информационная служба Хабра уже осветила, и вот настало время рассказать ещё об одной. На удивление, самую первую в России Bug Bounty площадку мы обозреваем самой последней. BugBounty.ru...

Побег из песочницы и захват леса — реальный сценарий взлома корпоративной сети

Пришло время рассказать о еще одном векторе атаки на внутренние сети компании. На этот раз речь пойдет о ситуации, в которой у меня не было прямого доступа к компьютеру, а хосты оказались неуязвимы к популярным атакам. И все же несколько мелких ошибок администраторов привели к тому, что защита...

Как багхантеры ищут уязвимости: лайфхаки и неочевидные нюансы

Багхантинг — очень интересное занятие (по моему скромному мнению 🙂). Никогда не знаешь, какую уязвимость удастся найти сегодня. Каждый белый хакер уникален и имеет собственный стиль. Тяжелым трудом он приобретает необходимые навыки и оттачивает техники поиска уязвимостей определенных классов. В...

Как нарушают законы робототехники: изучаем новые риски безопасности, связанные с ИИ

Искусственный интеллект (ИИ) и машинное обучение (МО) становятся очень популярными. Технология ИИ уже во всю используется в самых разных сферах - от беспилотных автомобилей до здравоохранения, финансов и обслуживания клиентов. Но по мере того, как все больше и больше компаний внедряют эти...

Синдром любящей бабушки: почему в России все еще “угоняют” Telegram

В 2023 году кому-то покажется странным, что надо объяснять необходимость установки двухфакторной аутентификации или дополнительных кодов-паролей на личные устройства и мессенджеры. Но в конце прошлой недели в Татарстане “угнали” учетные записи нескольких десятков крупных руководителей компаний и...

Apple Pro Weekly News (23.01 – 29.01.23)

Вышли обновления систем, причём даже для iPhone 5S, а ещё уже известно, что будет в следующем обновлении и когда выйдет новый iPad, будет ли WiFi 6E в iPhone 15, как Apple отметила День Конфиденциальности данных и что там с новыми Mac. Неделя не самая богатая на события, но есть несколько...

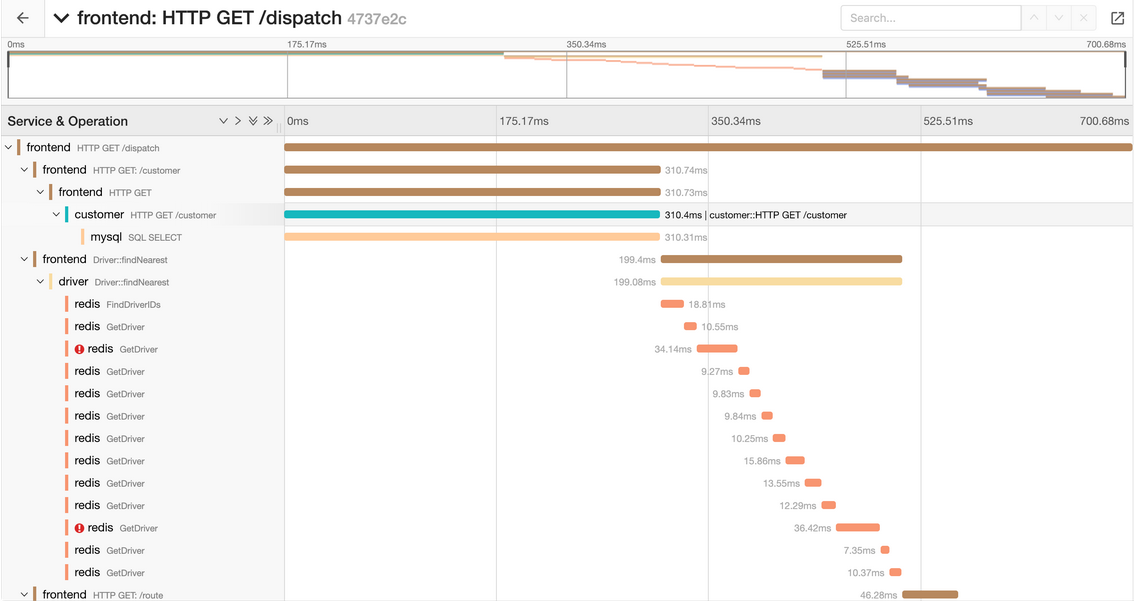

[Перевод] Как собирать данные в DevSecOps

Для успеха компании уже недостаточно, чтобы выпущенный продукт был «достаточно хорошим». Сегодня бизнесы должны предоставлять высококачественные цифровые сервисы, которые обладают не только высокой производительностью и степенью доступности, но и являются конфиденциальными и безопасными. Но как...

Ровно 10 лет назад состоялся первый полноценный показ BlackBerry 10

Буквально десятилетеие назад, а именно 30 января 2013 года тогдашний CEO канадской компании Торстен Хейнс продемонстрировал публике новую операционную систему - BlackBerry 10, а также два устройства, базирующихся на ней - BlackBerry Z10 и Q10. Читать далее...

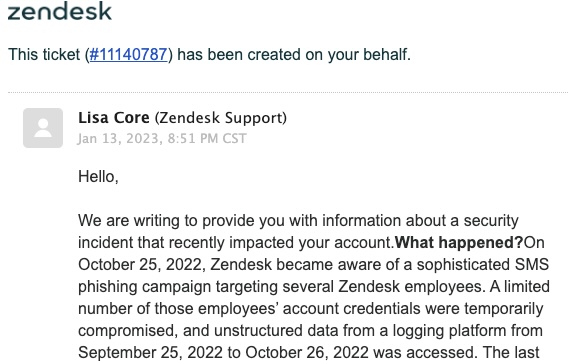

Security Week 2305: взлом инфраструктуры Zendesk

В середине января стало известно о компрометации инфраструктуры компании Zendesk, предоставляющей клиентам платформу для обработки обращений в техническую поддержку. Примечательно, что Zendesk не стала выкладывать информацию об инциденте у себя на сайте, вместо этого ограничившись рассылкой писем...

Nokia X2-02: Лучшая мобилка для владельца старого авто

Казалось бы, есть у Nokia спец. серия: XpressMusic, где на свои годы сочетались самые необходимые фишки для музыкальных телефонов. Тут и продвинутый эквалайзер с кастомными настройками, и очень удобный плеер, который автоматически обновлял фонотеку, и синхронизация фонотеки с ПК. Не стоит забывать...

[Перевод] Взлом ШГУ Hyundai Tucson

Вторая часть истории о том, как можно взломать официальную прошивку Hyundai Tucson 2020 года выпуска и напичкать её чем-нибудь не очень полезным. Начало можно прочитать тут. Читать далее...