Балансировка трафика на межсетевые экраны с помощью брокеров сетевых пакетов

В связи со сложившейся мировой обстановкой, иностранные производители межсетевых экранов ушли с российского рынка, а использование уже эксплуатируемых остается под вопросом. Если вы тот самый специалист, который столкнулся с задачей перехода на отечественные МЭ и организации высокопроизводительного...

Пентест. Думаем как злоумышленник. Часть 3: Эскалация привилегий и социнженерия

В предыдущих статьях (Часть 1, Часть 2) мы поговорили о том, как может действовать Внешний нарушитель (пентестер за пределами организации) и Гость (пентестер имеет только доступ в сеть) при проведении пентеста. Также начали рассматривать действия Внутреннего нарушителя (пентестер имеет доступ с...

Security Week 2303: проблемы шифрования данных в мессенджере Threema

В конце прошлого года исследователи из швейцарского университета ETH Zurich опубликовали работу, в которой описали семь уязвимостей в мессенджере Threema. Этот мессенджер при передаче сообщений использует сквозное шифрование, то есть содержание переписки в идеальных условиях должно быть доступно...

Александр Батенёв: «Крутой программист работает за деньги, но никогда не ради денег»

Закон Архимеда, если верить популярной легенде, всплыл из мыльной пены в ванной древнегреческого инженера. И не он один. Герой нашего нового блога о “Профессиях будущего”, принимая ванну, придумал решение для борьбы с вредоносными ботами. Кто после этого скажет, что кодинг — это скучно? Занимаясь...

Хакеры выявили массу уязвимостей у современных автомобилей

Если вы приобретали новый автомобиль в последние несколько лет, то велика вероятность, что в нем есть хотя бы один встроенный модем, который нужен для разных полезных функций вроде удалённого прогрева автомобиля, самодиагностики, которая предупреждает о сбоях до того, как они произойдут, и...

[recovery mode] Модуль СКЗИ для выделения подсети

В обычной сети, с регламентированным доступом в интернет или без него, т.к. есть почти у всех смартфоны с кабелем, флешки и прочие средства передачи данных, иногда требуется выделить подсеть, не внося настройки в неё и в саму структуру сети. Так как оборудование может просто не иметь возможности...

Обзор шифра Хилла

В современном мире, полном информационных технологий, мы доверяем свои данные интернет – сервисам. Разумно предположить, что доступ к этим данным должен иметь только определенный круг лиц. Как раз для этого и существует шифрование. Шифрование – это кодирование информации, процесс использующийся для...

Унификация

Немного разглагольствований о "почему в мире так мало унифицированного", буду утрировать - для простоты. Начну с понятного всем автомобилистам - запчасти. К примеру тормозные колодки - их тысячи, разных, они могут отличаться на 0.5 мм по размеру - и уже на другую машину не поставить. Почему нельзя...

В поисках утраченного сканера: почему найти альтернативу Qualys оказалось непростой задачей

Прошлый год проходил под эгидой вынужденного импортозамещения: вендоры ИТ и ИБ уходили, забирая с собой обновления, сигнатуры и лицензии. А хакеры радовались уязвимостям, которые компании просто не могли закрыть. Словом, патча нет, но вы держитесь! С поиском незакрытых уязвимостей тоже все...

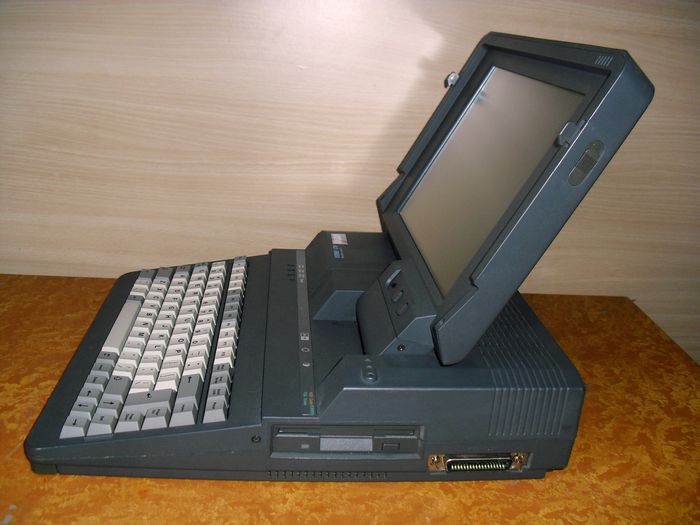

7 килограммов портативности, или ноутбук Amstrad ALT-386SX из 1988 года. Часть 2 — разбираем убердевайс

Привет, Хабр! В первой части статьи о ноутбуке из 1988 года, который весит 7 кг я знакомил вас с его историей. Напомню, что девайс не включается. Делает попытки включиться, мигает светодиодами, включая Caps Lock, Scroll Lock и т.п., шумит иногда кулером, но сразу выключается. Причин может быть...

Пишем и отлаживаем приложения для Flipper Zero

Недавно я получил свой флиппер и, решив написать первое приложение, столкнулся с проблемой отсутствия информации по отладке программного кода. Есть несколько статей по разработке приложений для флиппера (первое приложение и приложение HewViewer). Однако, когда я приступил к разработке и отладке...

[Перевод] [Перевод] Всё о файлах cookie и их безопасности

HTTP является протоколом без статических данных, что означает, что он не может различать два последовательных запроса, исходящих от одного и того же компьютера, сети или пользователя. Это было основной проблемой. Из-за этого пользователь не мог поддерживать свою сессию, и если бы мы продолжили в...

«Папа» Эльбруса. Ноутбук на VLIW процессоре TransMeta Crusoe TM5800 с динамической ретрансляцией из 2003 года

В некоторых своих статьях, при малейшем упоминании Эльбруса и МЦСТ в положительном ключе, некоторые мои читатели пытались поднять тему а-ля «Эльбрус это перемаркированый чип из Тайваня», не особо вникая в то, как это работает под капотом и почему Эльбрус — это действительно круто. Но кое в чём эти...

Дайджест новостей за декабрь 2022

Всем привет! Декабрь остался в прошлом, так что, отойдя от праздничных увеселений, подводим его итоги дайджестом самых значимых инфобез-новостей. Последний месяц 2022-го принёс неприятное обновление по следам очередного взлома LastPass и ещё одну базу данных пользователей Твиттера, собранную через...

Обзор специальных публикаций NIST по управлению киберинцидентами

В предыдущих публикациях мы сделали обзор самых интересных на наш взгляд специальных публикаций NIST по информационной безопасности. В данном посте мы рассмотрим два документа от NIST, которые посвящены выстраиванию процессов реагирования на инциденты ИБ: публикации NIST SP 800-61 "Computer...

Пентест. Думаем как злоумышленник. Часть 2: угрозы внутри

В первой статье мы поговорили о том, как может действовать Внешний нарушитель при проведении пентеста, какими методами он может собирать и использовать информацию для последующего проникновения. В этой статье мы продолжим рассмотрение темы тестирования на проникновение и поговорим о том, как можно...

Твоя работа в ИБ по мемасикам

· Ты уважаемый CISO крупной нефтяной компании, но твой ребенок — блогер и зарабатывает больше тебя? · Ты нашел уязвимость по программе Bug Bounty у мясомолочного завода, а у них нет денег, и они выплачивают тебе молочкой и мясом? · Регулятор выдал новую порцию требований, а у тебя бюджет — три...

Bug Bounty vs Penetration testing

Информационная безопасность сейчас одна из наиболее горячих тем для обсуждения, которая вышла далеко за пределы ИБ-сообщества. Количество инцидентов и утечек возросло многократно, что стало дополнительным стимулом усиливать безопасность инфраструктуры и приложений, а уход иностранных вендоров...