Squid против 3proxy: чем обусловлен выбор прокси-сервера в Traffic Inspector Next Generation

В качестве прокси-сервера в архитектуре сетевых шлюзов различных производителей часто используется 3proxy. Этот выбор обусловлен, прежде всего, тем, что 3proxy — бесплатен, имеет открытый исходный код, компактные размеры и может работать под управлением множества ОС. Однако для универсального шлюза...

5 новых причин роста запросов на DR и 3 кейса клиентов из серии “откуда не ждали”

Привет, Хабр. Сегодня мы поговорим о том, почему растет спрос на аварийное восстановление, а также разберем несколько примеров, когда компании сталкиваются с рисками или реальными сбоями инфраструктуры там, где раньше это было невозможно. Всех желающих обсудить предпосылки к расширению DR, а также...

DCSync: особенности выполнения атаки и возможные варианты детектирования, Часть 1

DCSync - атака, позволяющая злоумышленнику выдавать себя за контроллер домена (DC, domain controller) с целью получения учетных данных пользователей для последующего горизонтального перемещения в сети и/или доступа к конфиденциальной информации. В основе атаки лежит механизм, предусмотренный для...

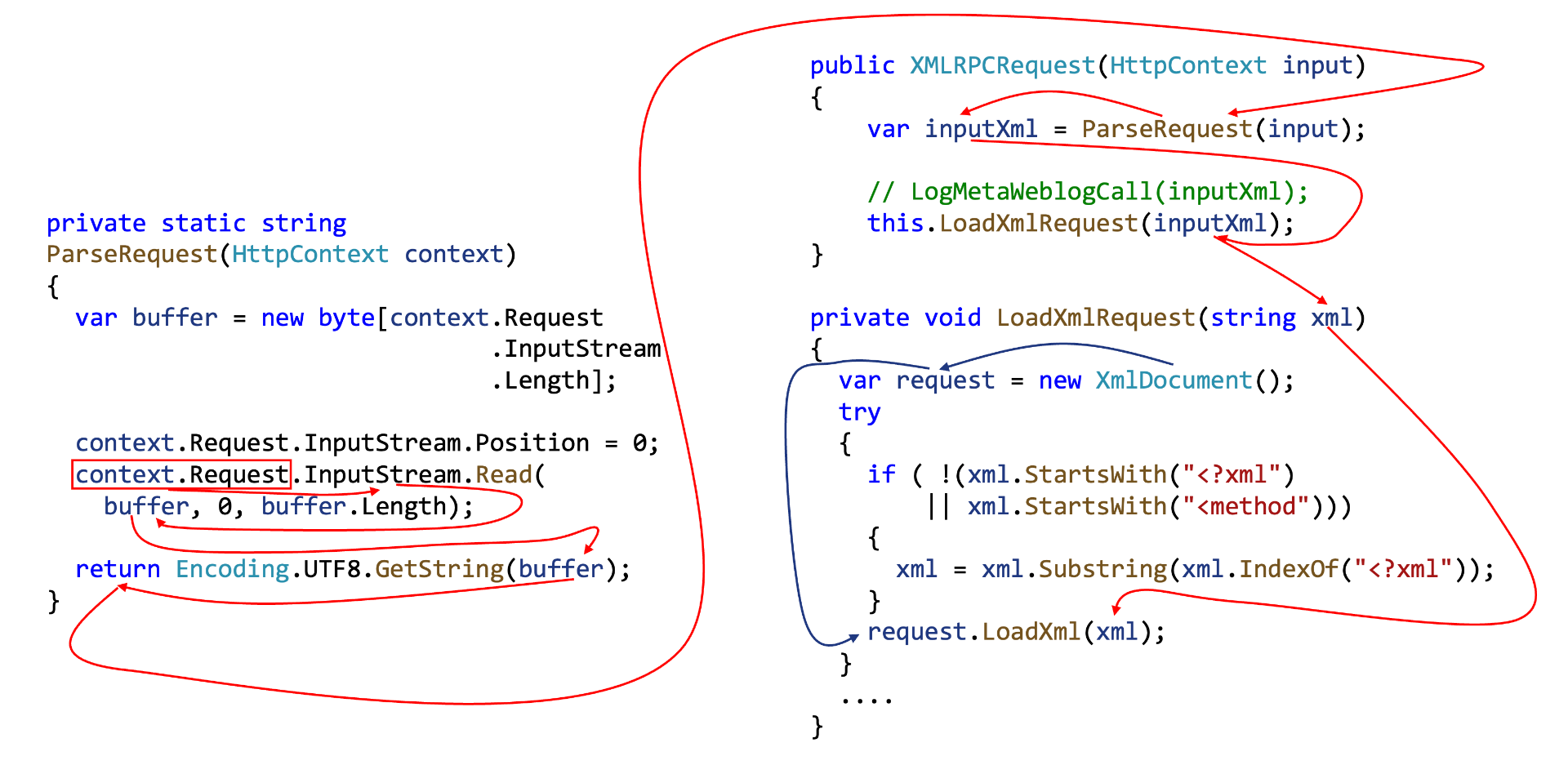

Под капотом SAST: как инструменты анализа кода ищут дефекты безопасности

Сегодня речь о том, как SAST-решения ищут дефекты безопасности. Расскажу, как разные подходы к поиску потенциальных уязвимостей дополняют друг друга, зачем нужен каждый из них и как теория ложится на практику. Статья написана на основе доклада "Под капотом SAST: как инструменты анализа кода ищут...

Compliance-дайджест: что изменилось в ИБ-законодательстве в декабре 2022

На связи Катя из центра «Solar Интеграция» с подборкой новостей из мира комплаенса ИБ за минувший декабрь. Как изменились формы уведомлений в области обработки персональных данных, которые необходимо направлять в Роскомнадзор? Какие новшества появились в области защиты критической информационной...

Двухфакторная аутентификация пользователей в Carbonio

Помимо парольной политики безопасности, о которой мы писали в нашей прошлой статье, и которая может создавать массу неудобств для пользователей и, соответственно, для системных администраторов, к которым эти пользователи обращаются, еще одним способом повысить защищенность учетных записей является...

[Перевод] PyTorch разоблачил вредоносную цепочку зависимостей

PyTorch обнаружил вредоносную зависимость с тем же именем, что и у библиотеки torchtriton во фреймворке. Это привело к успешной компрометации через вектор атаки путаницы зависимостей. Подробности — к старту нашего курса «Белый хакер». Читать дальше →...

Доверяй, но проверяй

Не так давно я считал, что обновление программного обеспечения от производителя на роутерах и подобных им «железках» обязательно, и переход на новую стабильную версию гарантирует временную безопасность. Почитав в интернете мнения пользователей, которые с этим не согласны и были очень убедительны,...

[Перевод] BEC-атака века. Как корпорации поделились миллионами с киберпреступником

Привет, Хабр! Мы с очередным рассказом из подкаста Darknet Diaries – историей про кибемошенника по имени Эвалдас Римасаускас, которому удалось украсть миллионы у Facebook* и Google. История того, как он заставил корпорации оплачивать фейковые счета Quanta Computer, широко известна. В статье – ее...

Обзор OWASP ZAP. Сканер для поиска уязвимостей в веб-приложениях

Сегодня почти у каждой организации есть собственный веб-сайт. Вместе с ростом интернета возрастают и атаки на веб-сайты, становясь все более серьезнее и масштабнее. Однако существует обширный список инструментов, которые могут производить сканирование и находить уязвимости в веб-приложениях. Одним...

Безопасный анализ вредоносного ПО

Анализ файлов можно разделить на два вида: статический, при котором файл исследуется без его исполнения, и динамический, когда инициируется запуск файла в безопасной среде (тестовая железка или виртуальная машина, как частный случай, Sandbox). Здесь я расскажу о настройке рабочего окружения для...

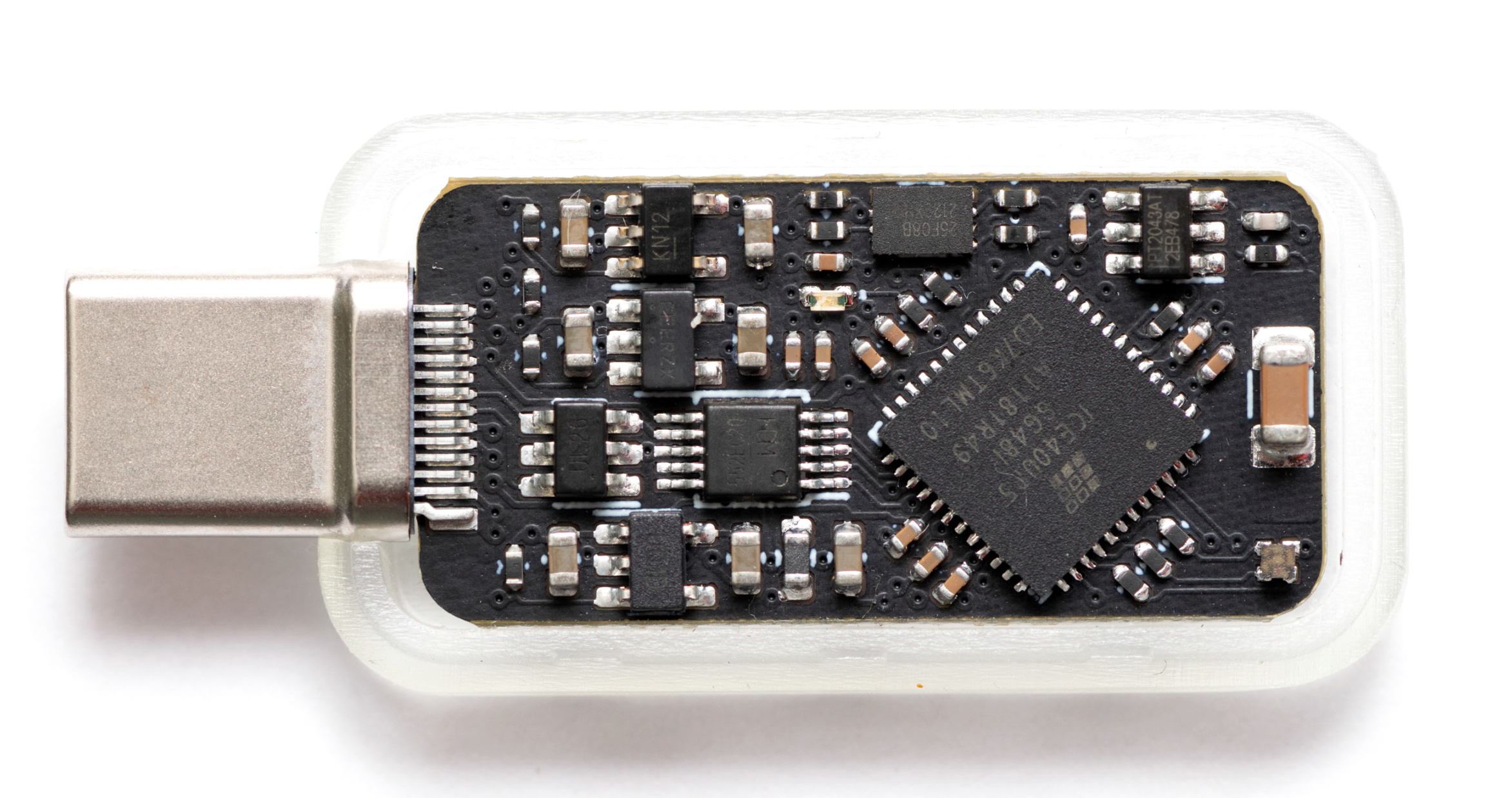

Как работает аппаратный ключ безопасности — и почему не сделать программируемый ключ с улучшенной защитой?

Как известно, пароль — только первый этап аутентификации, причём наименее надёжный. Пароль можно перехватить во время ввода (с клавиатуры или экрана), в процессе передачи на сервер, подобрать брутфорсом, скопировать из места хранения (в том числе с сервера компании, безопасность которого нам не...

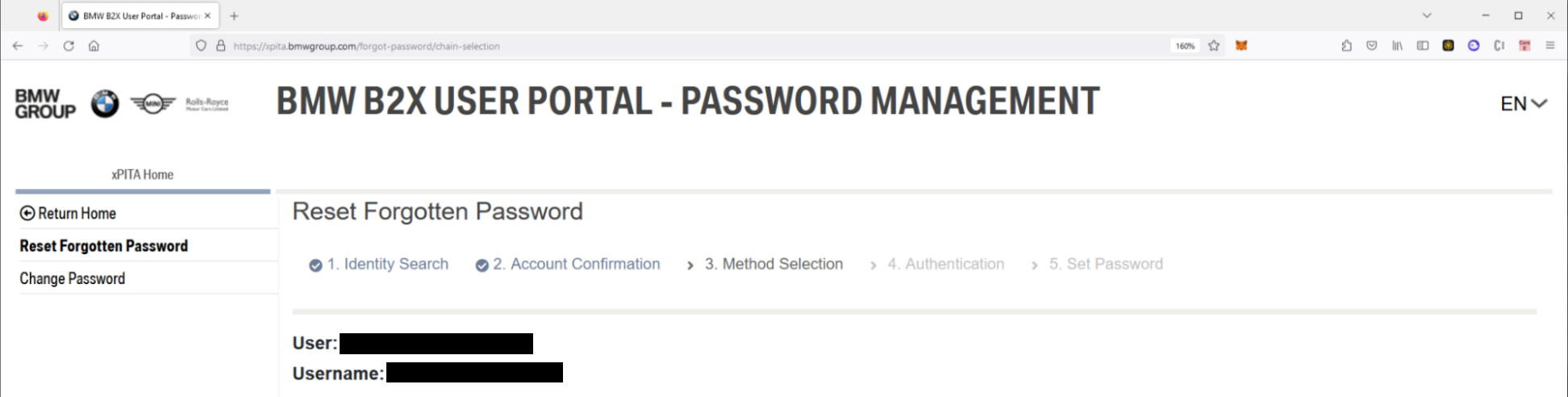

Security Week 2302: уязвимости инфраструктуры автопроизводителей

3 января исследователь Сэм Карри опубликовал большой отчет, посвященный уязвимостям в сетевой инфраструктуре ряда автопроизводителей. Все обнаруженные проблемы относятся к сервисам, которые производители создавали для автодилеров или конечных пользователей. Эксплуатация этих дыр (на момент...

Топ самых интересных CVE за декабрь 2022 года

Внимание! Вся представленная информация предназначена для ознакомления. Автор не несет никакой ответственности за причиненный вред с использованием изложенной информации. Ниже представлена подборка самых интересных уязвимостей за декабрь 2022 года! Читать далее...

Belka-DX: новый взгляд на приём КВ-станций

С момента выхода любительского КВ-ресивера Belka-DX «в тираж» прошло немало времени, но никто пока так и не написал о нём на Хабре. Восполним этот пробел и попробуем взглянуть с точки зрения удобства использования и возможностей. Прежде всего стоит сказать, что Belka-DX была разработана и...

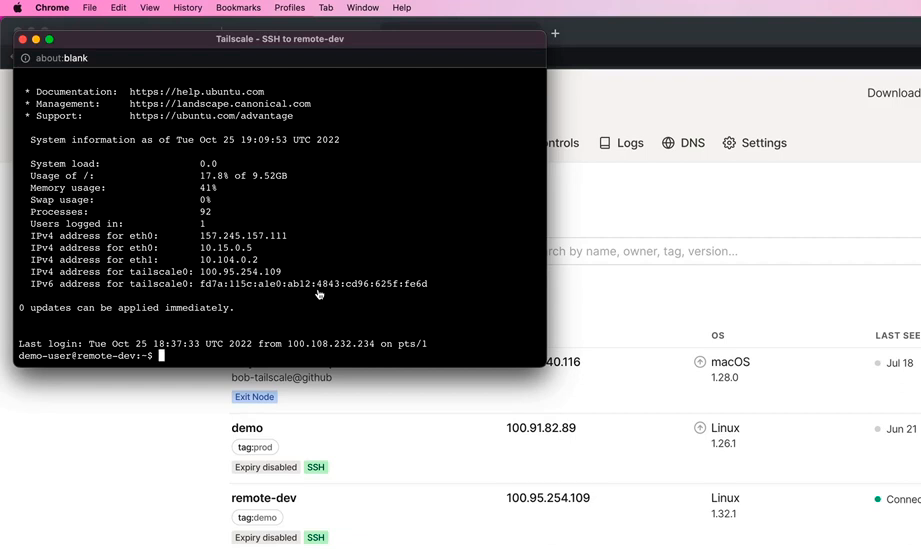

Консоль SSH на WebAssembly внутри браузера: как это сделано

Веб-консоль SSH запускается по нажатию кнопки на сайте Почти у каждого VPS- и облачного провайдера есть веб-клиент SSH, который запускается через браузер. Такое приложение помогает вам подключиться по SSH к своим виртуальным машинкам на удалённом сервере, не выходя из браузера. В наше трудное время...

Фишинг и история о том, как я начал с ним бороться костылями

Всем привет! Это моя попытка рассказать что-то интересное и попробовать получить новую информацию через фидбэк:) Объектом моей стать стал фишинг и борьба с ним. Начну с того, что расскажу, кто я вообще такой. Я - человек, который с детства хотел стать "хакером" и помогать в борьбе с мошенниками. В...

Новые мини-ПК, представленные на CES 2023: больше моделей хороших и разных

Мы довольно часто пишем о миниатюрных ПК, которые занимают минимум поверхности рабочего стола. Зато они приносят максимум пользы, поскольку устройства такого формата — самые разные, от производительных моделей, способных работать с медиаконтентом, до специфических устройств вроде сетевых девайсов....