Сертификация — цель или констатация знания

Идея сертифицироваться появилась в прошлом году. Ранее довольно скептически относился к разным видам сертификаций, воспринимая их как один из видов заработка денег для крупных компаний. Приходилось сталкиваться как с самими сертификациями, так и с людьми, которыми они были "обвешаны", но по факту в...

«Хакер»: самые громкие, яркие и важные события 2022 года в мире безопасности

До нового года осталась всего ничего, а значит, пора подвести итоги и вспомнить самые интересные, важные и странные события последних двенадцати месяцев, о которых мы писали на Xakep.ru. Мы выбрали «призеров» в десяти номинациях и расскажем о наиболее заметных атаках, взломах, утечках, фейлах и...

На крючке: как изменился фишинг в 2022 году и на что мошенники ловили своих жертв

2022 год еще раз доказал, что геополитическая обстановка способна серьезно влиять на ландшафт киберугроз. В то же время мы увидели удивительную гибкость и стойкость киберпреступников, а также их способность адаптироваться практически к любым условиям. В этом посте расскажем о том, каким был фишинг...

Как за неделю превратить Open redirect в RCE

В этой статье я расскажу вам о том, как ровно год назад я связал в цепочку несколько проблем безопасности для достижения Удаленного выполнения кода (RCE) на нескольких серверах компании VK. Я постарался описать свои шаги в подробностях, так как мне самому, как постоянному читателю отчетов по...

РЖДфон десять лет спустя

Приветствую всех. Сегодня поговорим об одном уже достаточно древнем и во многих областях уникальном девайсе — нашумевшем в своё время защищённом терминале сбора данных для РЖД. В ходе статьи проведём неофициальный обзор данного аппарата, сравним его с устройством того же класса, попробуем...

Стало известно о невышедшем QWERTY смартфоне MC01 Legend от компании Punkt

Для любителей физической QWERTY в смартфонах появилась любопытная новость. В середине этого месяца пользователь Kevin Michaluk на форуме CrackBerry опубликовал пост о невышедшем QWERTY смартфоне от компании Punkt:...

Схема разделения ключа Шамира в Hashicorp Vault

Реализация схемы разделения Шамира в Hashicorp Vault, которую я попытался описать. На хабре есть несколько статей по данной теме, но я мало видел конкрентных разборов реализаций, поэтому решил описать процесс на примере популярного облачного инструмента. Думаю, что защита данных на уровне хранения...

Microsoft идет навстречу «праву на ремонт»: купил Surface Pro 9 — его можно починить без проблем

На Хабре несколько раз публиковались разборы гаджетов от iFixit — одной из крупнейших в мире организаций, продвигающих идею «права на ремонт». Основной девиз сторонников этой идеи: «Купил ноутбук, стиральную машину или трактор — значит, можешь ремонтировать сам, если нужно». Многие компании...

APT35 — неожиданная угроза: как мы обнаружили иранских хакеров в инфраструктурах нескольких компаний

С мая 2022 года мы столкнулись с двумя кейсами, где атакующие используют уязвимость Microsoft Exchange ProxyShell для первоначального доступа и размещения веб-шеллов. Скорее всего, атака связана с группой APT35 (иранская группировка, спонсируемая государством). К такому выводу мы пришли,...

Дайджест недели от Apple Pro Weekly News (19.12 – 25.12.22)

Подводим итоги недели и сразу года: iPhone, iPad, Mac, Apple Watch, AirPods и даже Apple TV, а также операционные системы – рассмотрим через призму настоящего, завершая яблочный год. Но не обойдётся и без слухов и даже новостей из App Store. Максимальный дайджест здесь, переходим к событиям!...

Методы обеспечения безопасности контейнеров Docker

Сегодня Docker является одним из самых популярных инструментов в области контейнеризации. В основе Docker заложена концепция использования контейнеров. С технической точки зрения контейнер — это процесс, наподобие тех, которые запускаются в операционных системах. Как и любой другой продукт, Docker...

Что выбрать: Red Team или Penetration Testing

За последний год информационная безопасность стала одной из наиболее горячих тем для обсуждения, выйдя далеко за пределы ИТ-сообщества. Это не удивительно — количество инцидентов ИБ в 2022 году выросло во много раз, заставив многих руководителей всерьёз задуматься о кибербезопасности своих...

Security Week 2252: сложная история взлома LastPass

22 декабря гендиректор LastPass Карим Тоубба поделился новой информацией о взломе инфраструктуры компании и последовавшей за этим утечке данных. Все оказалось несколько сложнее, чем было объявлено ранее: в руках взломщиков предположительно оказался не только некий исходный код, но и...

Как математический анализ помогает в сравнении ИБ-решений

В этом году российским компаниям было непросто решить, чем заменить средства защиты иностранных вендоров, которые ушли из страны. В отечественных продуктах многих классов не оказалось привычной корпоративным пользователям многофункциональности зарубежных решений, к тому же не все из них успели...

(не) Безопасный дайджест New Year Edition: гаджеты-ябеды, утечки персданных и уличная социнженерия

Весь год хакеры взламывали компании, сотрудники то и дело становились инсайдерами, а СМИ пестрили очередными новостями о масштабных утечках. В канун Нового года и Рождества мы попросили нашего начИБ Алексея Дрозда (aka @labyrinth) поделиться его личным топом инцидентов, которые особенно запомнились...

Что меняется в фреймах Ethernet при передаче информации от клиента к серверу?

Вопрос из заголовка, порой, вводит в тупик, даже коллег, имеющих сертификаты уровня CCNA. Давайте обсудим как выглядят фреймы на каждом этапе передачи от клиента к коммутатору, к роутеру, к межсетевому экрану и к серверу и какие поля при этом там меняются. Буду исходить из того, что читатель знаком...

Набор цифровых личностей — для работы, дома и друзей

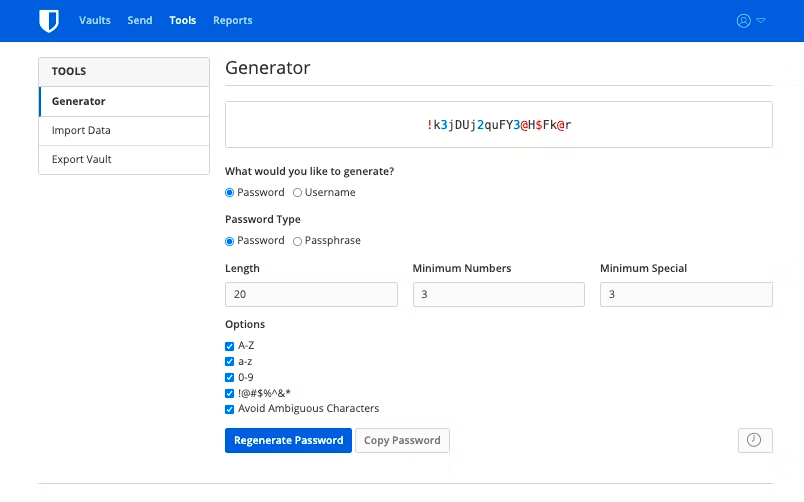

Парольный менеджер с генератором случайных паролей — стандартный инструмент современного пользователя. Но для максимальной рандомизации аккаунтов желательно генерировать не только пароли, но и юзернеймы. Например, в рабочем чате и на постороннем любительском форуме лучше использовать профили с...

«Хакер»: Как мы с DALL-E 2 делали картинки к статьям

DALL-E 2 — нейросеть, которая рисует картинки по текстовому запросу. Гулявшие в этом году примеры работы с ней просто поражают: иногда она рисует, как настоящий художник, и еще и предлагает варианты на выбор! С августа этого года мы периодически использовали DALL-E 2, чтобы генерировать заглавные...