Writeup HTB machine «Inject» [easy]

Подробный разбор решения HTB машины "Inject" Читать далее...

Изучаем язык запросов программы Velociraptor

Это моя вторая статья(первая тут) о Velociraptor, программе для выполнения задач Threat Hanting’а и DFIR’a 🙂. Как вы, наверное, уже знаете, Velociraptor неплохой инструмент сбора информации с конечных устройств. Ключевым элементом этой программы является собственный язык запросов, который...

Как вернуть деньги за бракованный технически сложный товар

Привет Хабр! Возможно тема возврата денежных средств за приобретенный товар поднималась и ранее, но положения законодательных актов и судебные позиции склонны со временем меняться. Решил для читателей собрать в одном месте все правовые нормы, разложить по полочкам права покупателя и обязанности...

День бэкапа: полезные советы и статьи из блога RUVDS

31 марта по инициативе пользователей Reddit во всём мире отмечают День резервного копирования. Лучший способ отметить этот праздник — создать резервные копии данных, проверить и протестировать свои бэкапы. Читать дальше →...

Запускаем на телефоне нейронку LLaMa 7B 4 bit от фейсбука с настройкой Alpaca-LoRA

Удалось запустить на телефоне пиксель 6 лингво нейронку LLaMa ужатую до 7 миллиардов (альпака лора была настроена пока именно на 7 миллиардов параметров, и ответы могут быть удачнее именно на ней ) или 13 миллиардов параметров и 4 бит. До установки её можно опробовать в гугл колаб. Читать далее...

Дуалистическая природа Param Miner. Часть 1. Поиск скрытых параметров и заголовков

Продолжаем серию статей про полезные расширения Burp Suite. Одной из задач начального этапа black‑box пентеста веб‑приложения является определение как можно большего количества точек взаимодействия, в том числе и скрытых. Как правило, поиск файлов/директорий/эндпоинтов приложения является базовым...

[recovery mode] Инструменты OSINT для самых маленьких и не опытных

Доброго дня коллеги, давайте поговорим про OSINT. Сколько скрытого смысла в данной аббревиатуре, это то направление которое поможет более эффективно получить информацию о объекте исследования в ограниченный отрезок времени. И возможно поможет точно получить необходимую информацию. Для тех кто не...

Не шути с ChatGPT. Как хайповая нейросеть может применяться в кибератаках и изменить ИБ

Пожалуй, все уже набаловались с ChatGPT, так что пришла пора поговорить о ней максимально серьезно. Технологии искусственного интеллекта влияют на все сферы нашей жизни, включая кибербезопасность – а значит и та самая нейросеть может как применяться для целевых атак и компрометации, так и помогать...

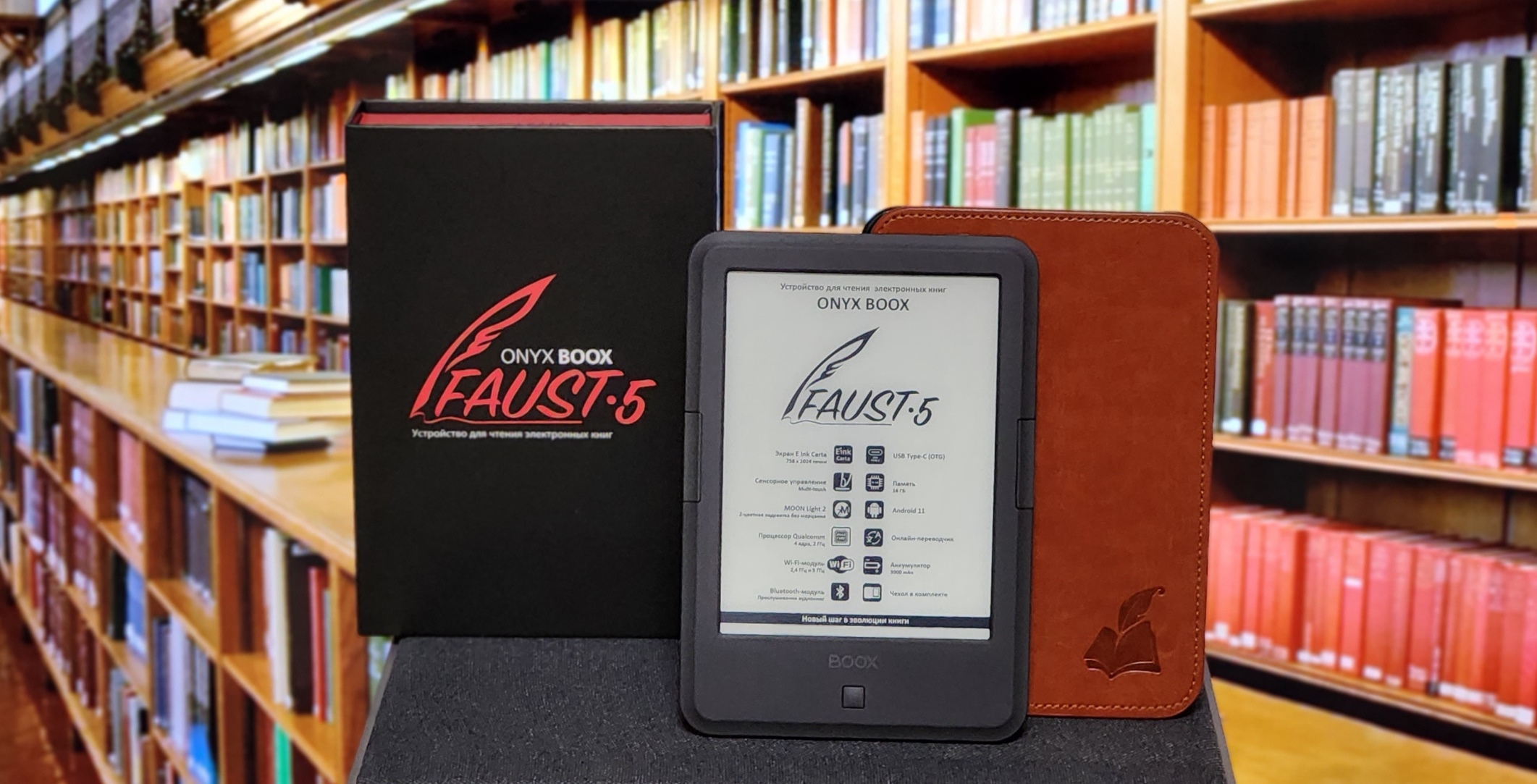

Библиотека в кармане: обзор новой электронной E-Ink читалки Onyx Boox Faust 5

Продвинутый интерфейс и стильный внешний вид — это Faust 5. Новая версия современной «читалки» с E-Ink экраном и сенсорным интерфейсом от Onyx Boox. Чехол в комплекте и компактный размер позволяют брать устройство с собой в поездки. Onyx Boox Faust 5 — это электронная библиотека, которая всегда...

В начале был принтер. Как получить привилегии администратора домена, начав с принтера

Еще в прошлом году мы c командой решили поделиться несколькими интересными векторами получения привилегий администратора домена. По отзывам, первая статья оказалась полезной и интересной. Настало время продолжить. В этом посте я расскажу о том, как получение доступа к панели администрирования...

О главных киберугрозах 2022 года: массовые утечки, взлет популярности вайперов и межотраслевые последствия

Специалисты Positive Technologies проанализировали актуальные киберугрозы 2022 года. Общее количество инцидентов увеличилось на 21% по сравнению с 2021 годом. Одними из главных тенденций стали увеличение числа инцидентов, связанных с веб-ресурсами, появление вайперов, а также усиление межотраслевых...

Зашифрованные: как атаковали российский бизнес

Для того, чтобы понять, как атаковали российский бизнес, и с головой погрузиться в изучение матрицы наиболее часто используемых атакующими тактик, техник и процедур (TTPs), давайте сначала ответим на вопрос: кто атаковал? Если еще пять лет назад практически 70% всей хакерской активности, с которой...

Обзор Teleport: организация безопасного доступа для кластеров Kubernetes

Платформа Kubernetes является одной из самых популярных систем для оркестрации контейнеров. Со временем многие организации полностью переводят свою инфраструктуру и проекты на «рельсы» Kubernetes. Однако здесь возникают вопросы безопасности, связанные с необходимостью контроля – кто и как сможет...

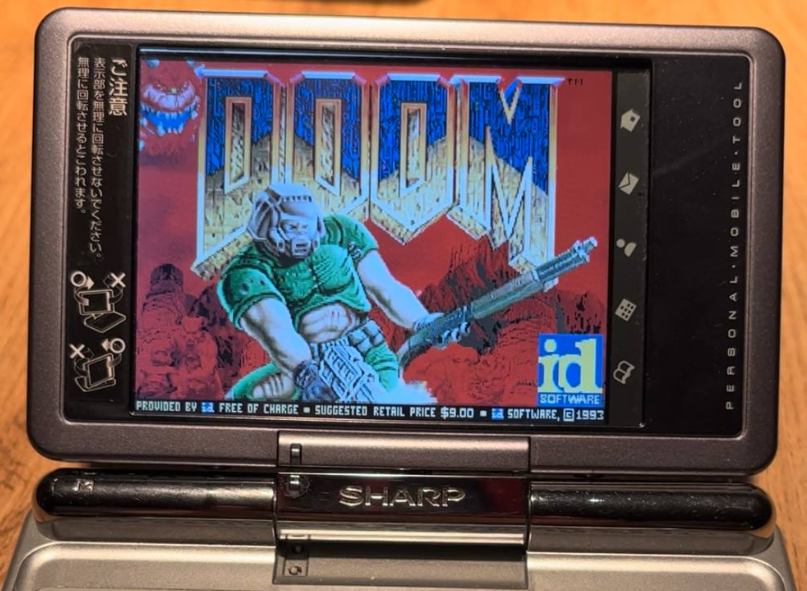

Какодемон на динозавре: 2004 год. Установка DOOM на японский наладонник Sharp Zaurus SL-C1000

Здравствуйте, уважаемые друзья! Недавно, мне попался в руки маленький динозаврик… но обо всем по порядку. DOOM! Что можно добавить к этому понятию? Обреченность, Рок, Судьба. При упоминании названия игры, вспоминается незабываемый рык чудовищ, безумная динамичная музыка, одноглазый Какодемон и то...

Анализ и обнаружение Dirty Pipe

Привет, Хабр! Я, Алексей, исследователь‑аналитик киберугроз в компании R‑Vision. Сегодня мы с вами поговорим об уязвимости DirtyPipe CVE-2022-0847 и рассмотрим возможные способы обнаружения эксплуатации данной уязвимости. Критичные уязвимости Linux ядра выходят не так часто, но при этом несут...

72 клавиши из 8 положений стиков

Известна аккордная клавиатура, состоящая как минимум из четырёх мини-джойстиков (далее «стики»). В данной статье будет показано, как уменьшить количество стиков до двух, с поддержкой двух режимов: оптимального для сложившейся мобильной экосистемы ПО (с малой нагрузкой на клавиши и активным...

Бездарная книга по криптографии от доктора информатики, которая содержит в себе больше ошибок, чем правильных суждений

И так однажды, появилась у меня книга по криптографии с названием "Криптография с секретным ключом" от Фрэнка Рубина. Я совру, если скажу что эта книга меня заинтересовала хорошими отзывами или автором, где таковой является магистром математики и доктором информатики, занимающимся криптографией...

На связи следственный комитет РФ — как мошенникам удается обходить все мыслимые и немыслимые законы

Сколько раз, отвечая на звонок, вы слышали «Иван Иванов? Добрый день! Лейтенант Петр Петрович, главное управление МВД/ секретная служба безопасности Центрального банка России/ Следственный комитет/ подставьте свое»? Знаем, что чаще, чем спойлеры к последнему сезону «Игра престолов», ведь, по данным...