Вжух и денег нет: как Binance обнулил мой счет

Кратко: баланс на Binance около 3000 USDT – > технический сбой 24 марта 2023 г. – > вжух, денег нет. В статье, расскажу о работе поддержки Binance и как вернуть деньги. Вдруг я не один, кто столкнулся с этой проблемой и мой опыт будет полезен. Читать далее...

Apple Pro Weekly News (03.04 – 09.04.23)

Что нового в последних общедоступных релизах Apple, где запускается новый функционал Apple Maps, а где открываются новые магазины Apple, что рассказал Тим Кук в интервью GQ, а также слухи о грядущих яблочных новинках и один интересный патент. Очередной выпуск дайджеста Apple Pro Weekly News...

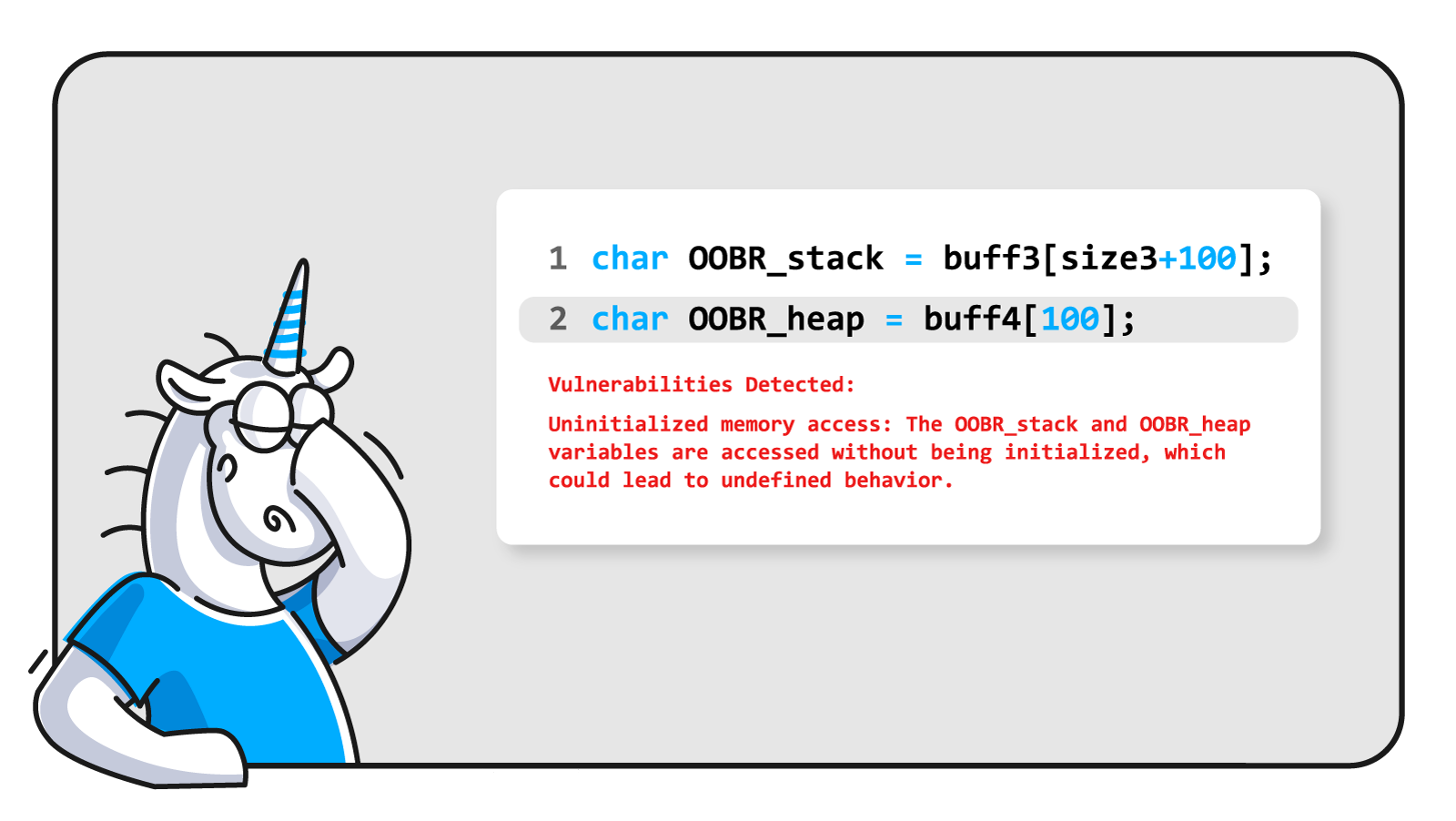

GPT-3 нашёл 213 Security Vulnerabilities… Или не нашёл

Этот текст является развёрнутым комментарием к статье "Я нашёл 213 уязвимостей безопасности в кодовой базе при помощи GPT-3". Читать дальше →...

Самые громкие события инфобеза за март 2023 года

Всем привет! Это наш традиционный дайджест по следам ушедшего месяца. Так что если вы пропустили самые громкие новости марта, у нас в программе закрытие Breached и ещё одной киберпреступной платформы, ультразвуковые атаки, страсти по GPT-4 от экспертов и правительств, релиз исходников NordVPN и...

Разбор машин с площадки Hack The Box: часть 1.1 (Starting Point)

Всех приветствую! Я начинаю публиковать статьи с разборами машинок HTB. В этом цикле я постараюсь с нуля провести читателя по интересному и извилистому пути взлома уязвимых машин. На разборе сегодня первая и простейшая машина из Starting Point под названием «Meow». Поработаем с nmap, а также...

Buhtrap расставил новые «ловушки для бухгалтеров»

Эксперты Group-IB Threat Intelligence — Илья Шумеев, специалист по анализу вредоносного кода, и Дмитрий Купин, ведущий специалист по анализу вредоносного кода, проанализировав новые атаки, выяснили, что заражение происходило при посещении сайтов, замаскированных под профильные ресурсы для...

Поддельные калькуляторы Casio научились проходить тест на подлинность

Несколько лет назад фирма Casio модифицировала популярную модель Casio fx-991ES Plus второй редакцией, которая получила довесок в имени "2nd edition". Кроме небольших, скорее косметических улучшений, во второй версии добавили генерацию QR-кода, считав который телефоном и пройдя по сслыке можно было...

Как можно (было) угнать аккаунт Instagram

Пережив недавно небольшой security-испуг — мне пришла SMS с кодом «Гугла» вида G-******, я отправился искать, что это может значить. Не знаю, как у вас, а у меня это уже не первый случай, правда, после этого обычно больше ничего не происходит. Понятно, что это какой-то код авторизации, но понять,...

Прессуем WordPress

Аккумулируем базовые знания, методы атак и нюансы самой популярной open-source CMS в рамках одного доклада. 9 декабря 2022 года я выступил на митапе «Клуба неанонимных багхантеров» от BI.ZONE. Там я рассказал об экосистеме WordPress: затронул структуру этой CMS, перечислил ее сильные и слабые...

[Перевод] Эксплойтинг браузера Chrome, часть 3: анализ и эксплойт уязвимости CVE-2018-17463

Это третья и последняя часть серии статьей про эксплойтинг браузера Chrome. Основная задача этой серии заключалась в том, чтобы познакомить читателя с внутренним устройством браузера и погрузиться в тему эксплойтинга Chrome в Windows. В первой части мы изучили внутреннюю работу JavaScript и V8. В...

Как угнать данные за 15 минут

Привет, Хабр! Осенью состоялась десятая, юбилейная кибербитва Standoff. Три дня десять команд этичных хакеров со всего мира пытались ограбить банк, нарушить работу нефтегазовой отрасли и транспорта или реализовать другие недопустимые события в виртуальном Государстве F, построенном на настоящих...

Аутсорсинг ИБ. Плюсы, минусы, подводные камни

Рассматриваем основные преимущества от передачи функции обеспечения информационной безопасности профессионалам «со стороны». Рассказываем, что предусмотреть при заключении договора аутсорсинга для его максимальной эффективности Читать далее...

Real-time optimization (RTO) — продолжение

Всем привет! Прошлый пост дал общее понимание системы, но вышел незаконченным, поэтому я обещал раскрыть тему в дальнейших постах. В данном посте чуть глубже погружу в детали продукта и поговорим на следующие темы: Читать далее...

Security Week 2315: многодневный сбой сервисов Western Digital

На прошлой неделе компания Western Digital сообщила о кибератаке (статья в издании Ars Technica, официальное сообщение, новость на Хабре). Изначально «инцидент, связанный с безопасностью сетевой инфраструктуры» зафиксировали 26 марта. В результате взлома, детали которого не раскрываются, в качестве...

Ищете в интернете бланки и документы, а получаете бэкдор

«Хм, атаки через почту — прошлый век», — подумали в группе Watch Wolf и взялись за SEO-продвижение вредоносов. Мы обнаружили, что троян Buhtrap теперь распространяется через фейковые сайты с якобы полезными материалами для бухгалтеров. Проплаченная реклама поднимает эти ресурсы в топ поисковой...

Автоматизация скучной жизни инженера по кибербезопасности

Основная задача консультанта по информационной безопасности – разработка однотипных документов по однотипным процессам. И два самых главных инструмента, которые он использует в работе, – Excel и Word. Сбор и обработка осуществляются при помощи первого, а предоставление отчетных материалов – при...

Современные технологии обхода блокировок: V2Ray, XRay, XTLS, Hysteria и все-все-все

Три месяца назад здесь на Хабре была опубликована статья “Интернет-цензура и обход блокировок: не время расслабляться”, в которой простыми примерами показывалось, что практически все популярные у нас для обхода блокировок VPN- и прокси-протоколы, такие как Wireguard, L2TP/IPSec, и даже SoftEther...

Эргономично, дёшево, сердито

Я давно зачитываюсь статьями про эксперименты авторов со своими рабочими местами: про кастомные кресла, клавиатуры, раскладки. Целый год мне очень хотелось улучшить своё рабочее пространство. Но я боялся даже начать думать об этом по существу, потому что все авторы рассказывали, как поиск удобства...