Secure by Design: с чего начинается безопасность продукта

Можно ли при идеальном коде и защищённой инфраструктуре иметь серьёзные проблемы в безопасности продукта? Защитят ли нас полностью современные средства инфраструктурной защиты, анализа кода? А что, если нет? Давайте подумаем об этом на отвлечённых примерах из практики. Привет, Хабр! Меня зовут...

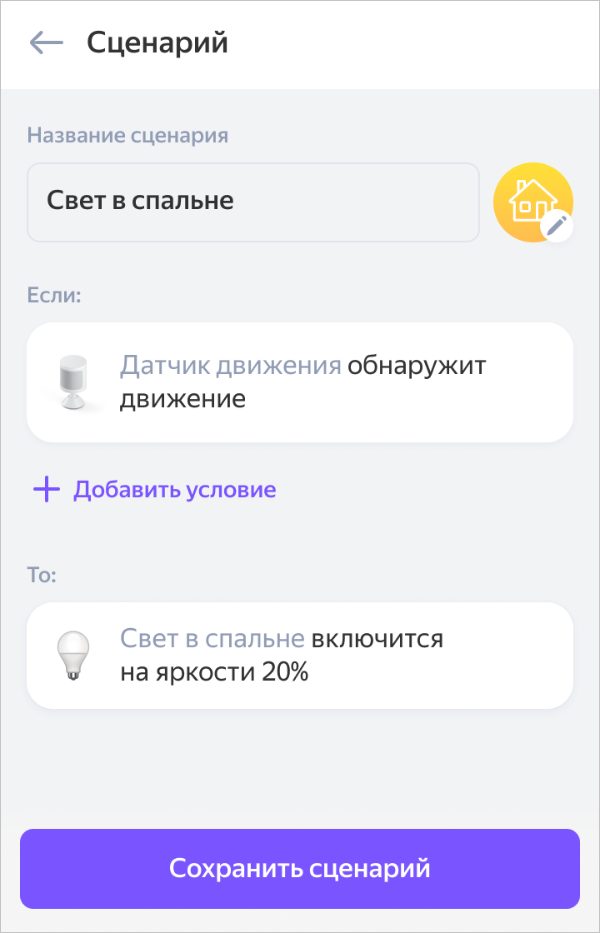

Встречаем сценарии умного дома Яндекса, которые сработают даже без интернета

В продажу поступили наши новые устройства с поддержкой протокола Zigbee: обновлённая Станция Макс, Яндекс Хаб и комплект датчиков. Но сегодня на Хабре мы поговорим не о них, а о важном изменении в платформе умного дома, о котором нас многие просили. Меня зовут Марат Мавлютов, я руковожу разработкой...

КПП в кармане: как мы автоматизировали контроль доступа на территорию с нуля

Сегодня в блоге ЛАНИТ я хочу поделиться с вами историей разработки сервиса PASS24.online, который используется в коттеджных посёлках, жилых комплексах и бизнес-центрах для того, чтобы управлять доступом людей и автомобилей на территорию. Фактически за несколько лет мы довели идею полезного и...

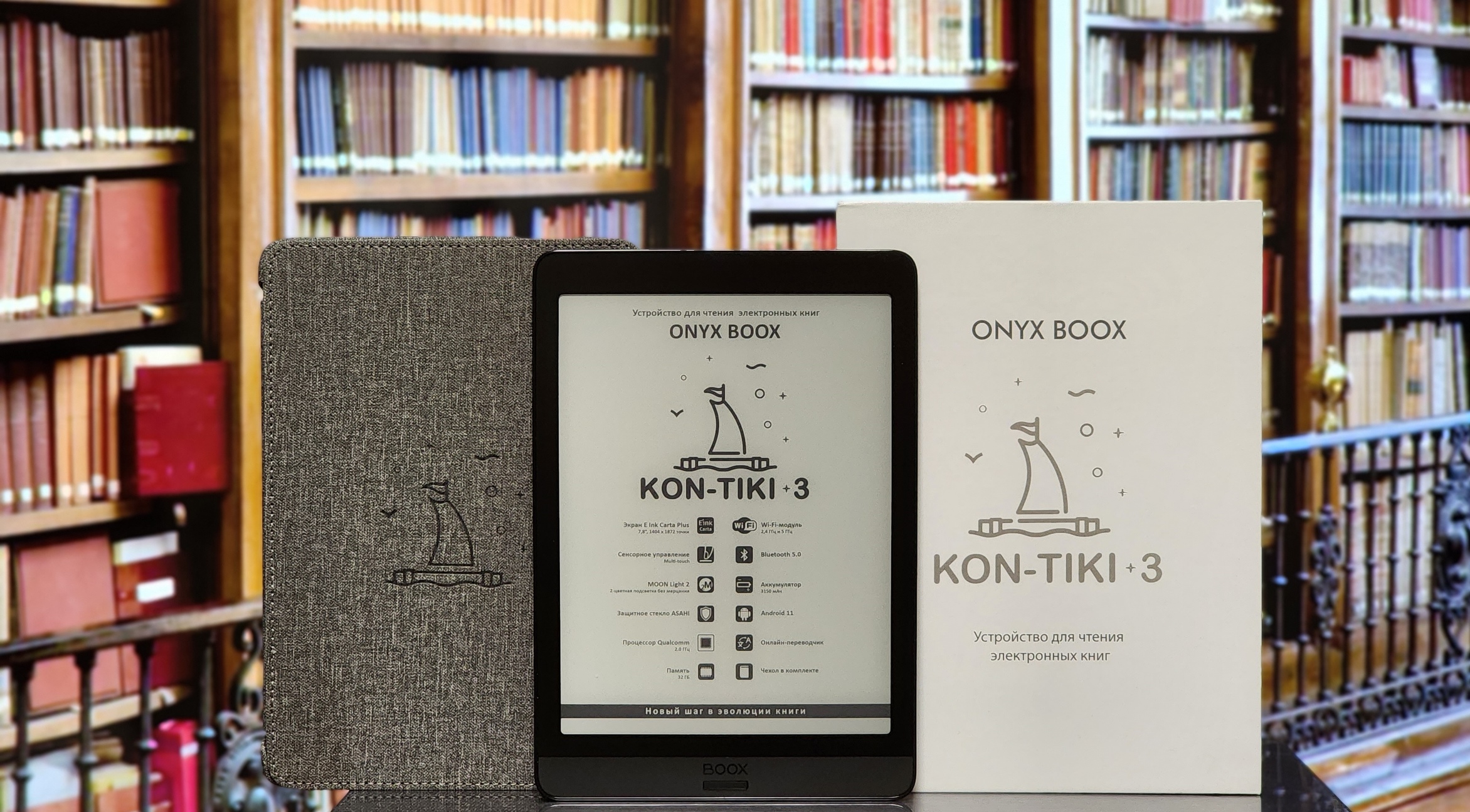

Обзор устройства для чтения электронных книг Kon-Tiki 3 от ONYX BOOX

Обновленная модель Kon-Tiki 3 с сенсорным экраном E-Ink Carta Plus диагональю 7.8 дюймов и подсветкой. Это уже третье поколение удачной модели букридера от Onyx Boox с возможностью ставить собственные приложения и «умной» обложкой в комплекте. Читать дальше →...

Apple Pro Weekly News (10.04 – 16.04.23)

Инсайдеры запутались со слухами о новых продуктах Apple, разбираемся что есть что, а также подробнее про новшества последних обновлений для устройств и аксессуаров Apple. Какое популярное приложение для iOS добавило в свой функционал элементы ИИ и зачем. Экология Apple продолжает достигать новых...

Режим моментальной цифровой подписи

Мы рассмотрим режим моментальной электронной цифровой подписи (МЭЦП). МЭЦП — это не отдельный вид подписи, а специальный режим, в котором может применяться любая известная схема ЭЦП. Мы покажем, что режим МЭЦП возможен для любой известной схемы ЭЦП. Однако остаётся открытым вопрос о том, может ли...

Security Week 2316: уязвимость zero-day в Microsoft Windows

В феврале 2023 года исследователи «Лаборатории Касперского» обнаружили атаки на организации в Северной Америке, на Ближнем Востоке и в странах Азии, в ходе которых использовался эксплойт для уязвимости в подсистеме Common Log File System ОС Windows. В ходе анализа обфусцированного вредоносного кода...

Legacy pairing в Bluetooth Low Energy и его недостатки

Эта статья посвящена старой, но все еще актуальной уязвимости протокола Bluetooth Low Energy 4.0 - 4.1. Справка – версия Bluetooth и BLE не может быть обновлена, так как зависит от адаптера, который чаще всего припаян к плате устройства. В современном мире понятие Bluetooth перегружено. Что первое...

Как багхантеру искать XSS-уязвимости через наложение парсеров: исследование Positive Technologies

Привет, Хабр! Меня зовут Игорь Сак-Саковский, и я уже семь лет занимаюсь безопасностью веб-приложений в команде PT SWARM в компании Positive Technologies. В этой статье расскажу о моем недавнем исследовании, которое вошло в топ-10 методов веб-хакинга 2021 года по версии PortSwigger. При общении в...

Отдельные вопросы оценки влияния среды функционирования

Привет, Хабр! Меня зовут Александр, я ведущий специалист аналитического отдела компании «ИнфоТеКС». Сегодня речь пойдет о процедуре оценки влияния среды функционирования. Статья будет интересна разработчикам ПО, которым необходимо обеспечить защиту информации в своем продукте с использованием...

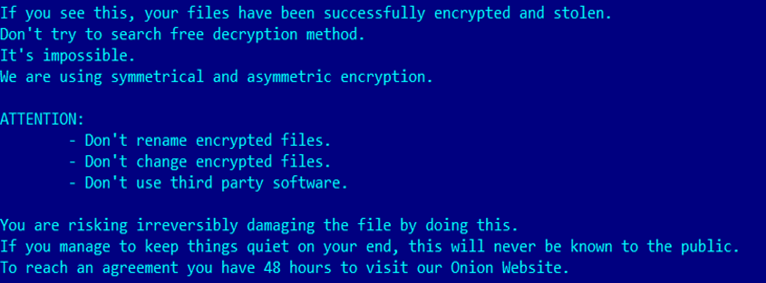

Первый MSI вымогатель: Magniber. История и анализ сложнейшего шифровальщика. Часть 1

Приветствую, читатели. Время идет, и все больше и больше новых вирусов и потенциально опасных приложений появляется в сети. Казалось бы, мир уже давным-давно познал целые интернет-эпидемии и не является таким беззащитным, как во времена первых сетевых червей. Code Red тому в пример. Но так уж...

Доверенные микросхемы и аппаратура: «Сколько вешать в граммах ?»

Данная статья является перепечаткой из профильного журнала "Безопасность информационных технологий", который позволяет донести проблематику до узко заточенных специалистов. Но с целью расширения круга и более широкоформатного обсуждения, я на правах автора, решил опубликовать ее и на Хабре. Термин...

Жизненный цикл вашей конфиденциальной информации в кругу централизованных сервисов

Сегодня ни для кого не секрет, что централизованные сервисы постоянно собирают о нас как можно больше информации. Любое наше действие, передвижение, сообщение считывается как на аппаратном, так и на программном уровнях, словно мы находимся в антиутопичном мире киберпанка, где за всей нашей жизнью...

[Перевод] Простой контроль доступа ACR в Laravel 10 (инструкция шаг за шагом)

Эта статья описывает, как добавить модель безопасности RBAC (ACR, ACL) в Laravel 10, используя пакет "laravel-access-rules". В ней можно увидеть пошаговое руководство по созданию: ролей, разрешений, назначению их пользователям. Получить готовый визуальный интерфейс для управления и легкой...

[Перевод] Передовой алгоритм стеганографии для более безопасного обмена информацией

Общий обзор новейшего алгоритма стеганографии, позволяющего бесследно скрывать информацию внутри некоего контента. В статье мы разберём, на чём он основывается, для решения каких задач предназначен, какие уязвимости имеет и под какой лицензией будет распространяться. Читать дальше →...

[Перевод] SQL-инъекции для самых маленьких. Часть 3

И это заключительная часть цикла статей про SQL-инъекции. В ней мы с вами узнаем, как можно собирать информацию о БД путем применения инъекций и затронем тему слепых SQL-инъекций. Читать далее...

BlackMamba или как ChatGPT пишет вредоносы

Скорее всего не для кого уже не новость, что ChatGPT от OpenAI способен не только генерировать статьи, идеи, писать код вместо разработчика, но также писать всякого рода вирусы и прочие вредоносные программы. Специалисты кибербезопасности из компании Hyas решили продемонстрировать, на что способно...

Апрельские одноплатники: 5 новых моделей для разработки корпоративных и DIY-проектов

Как и в случае мини-ПК, производители одноплатных компьютеров постоянно выпускают новые модели, среди которых встречаются весьма любопытные. В этом посте поговорим о пяти системах, которые можно использовать в самых разных целях, от крупных корпоративных проектов, до DIY- систем, создаваемых с...