Марки, монеты, винтажные игровые консоли и кое-что еще: новый поход на испанскую барахолку

Погода в моем регионе, напомню, это Валенсия, установилась стабильно теплая, даже жаркая. Но если в Кордобе сейчас неожиданно 38, и народ уже страдает от жары, то у нас здесь 22-28, так что в который раз порадовался переезду из Гранады (где около 35) в Валенсию. К чему это я? Сейчас отправляюсь на...

[Перевод] FET: (F)дружелюбный (E)эффективный (T)транзистор

Работая со схемой, управляющей приличной силой тока, вы зачастую сталкиваетесь с полевыми транзисторами (FET, Field-Effect Transistor). Независимо от того, хотите ли вы управлять парой мощных светодиодов, двигателем или включать/отключать USB-устройство, в схеме обычно присутствует полевой...

Как меняются ботнеты и методы борьбы с ними

Мы как-то рассказывали о ситуации с DDoS-атаками и изменениях в поведении хакеров. Их атаки становятся не только более мощными, но и более изощрёнными. Обсудим перспективные средства борьбы и как специалисты по ИБ пресекают подобную деятельность. Читать далее...

Информатизация ВУЗа. Предоставление доступа в сеть Интернет. Настройка ИКС, GPO

Здравствуйте, в прошлой статье я прошелся по правовым аспектам доступа в сеть Интернет, архитектуре и стеку необходимого ПО. В этой статье будем настраивать ИКС и, собственно, сделаем следующее: Читать далее...

Отчёт о конференции «Магнитка 2023»

В конце февраля‑начале марта 2023 года в Магнитогорске проходил форум «Цифровая устойчивость и промышленная безопасность России», который чаще называют «Магнитка». Несколько лет подряд он был посвящён банковской кибербезопасности. Однако в этот раз мероприятие перенесли в Екатеринбург, поэтому...

Информатизация ВУЗа. Предоставление доступа в Интернет и законы – Часть 1

В продолжении ряда статей про Информатизацию ВУЗа предлагаю вашему вниманию статью про одну из основных задач, которую необходимо решить в ВУЗе – это предоставление пользователю доступа в сеть Интернет. Я попытаюсь разобрать необходимый стек ПО, архитектуру построения инфраструктуры и правовые...

Cамое простое решение для Kerberos сервера на замену Microsoft AD?

Всем привет! Вот такой вопрос прозвучал в комментариях к этой статье, спасибо автору, а еще, нам на предприятие пришло вот такое распоряжение: Читать далее...

Мы неправильно воспринимаем учетные записи в экосистемах

Вы наверняка знаете термин "экосистема", который обычно применяют в комплексу сервисов Apple или Google. И Яндекс не отставал. Ваш почтовый ящик на базе Яндекса позволяет вам логиниться практически во все их системы от почты и Браузера, до Диска, Такси, Кино и т.п. Привязанная карта к учетке...

Невероятные приключения Человека-Админа: В поисках хранилища паролей

Сильнейший из офисных супергероев — Человек-Админ, защитник безопасности и хранитель паролей. Каждую рабочую неделю он сталкивается с новыми испытаниями: то нужно помочь коллегам сменить скомпрометированные пароли, то восстановить доступ к жизненно важным ресурсам. На этой неделе он столкнётся со...

Privileged Access Management — когда не доверяем никому

В этой статье мы поговорим о том, как бороться с злонамеренными действиями внутренних нарушителей, то есть лиц, имеющих право постоянного или разового доступа к информационной системе, или ее отдельным компонентам. Мы не будем подробно вдаваться в вопросы мотивации данных лиц, нас будет больше...

300 требований ИБ, или почему энтерпрайз [не] купит ваш продукт

Если ваш продукт хочет купить крупная компания — не спешите радоваться и открывать шампанское. Впереди ждет ад по приемке службы безопасности, который может растянуться на месяцы. Мы не знаем ни одной компании, которая учла все требования заранее и легко прошла приемку службой ИБ. Да и мы сами...

Безопасность контейнеризированных приложений в рамках DevSecOps: какие практики использовать и с чего начать

Привет! Меня зовут Михаил Черешнев, я работаю в компании Swordfish Security, где плотно занимаюсь вопросами внедрения DevSecOps. В этой статье мы рассмотрим процесс безопасной разработки контейнеризированных приложений от IaC манифестов до Runtime. А также попробуем определить самые простые и...

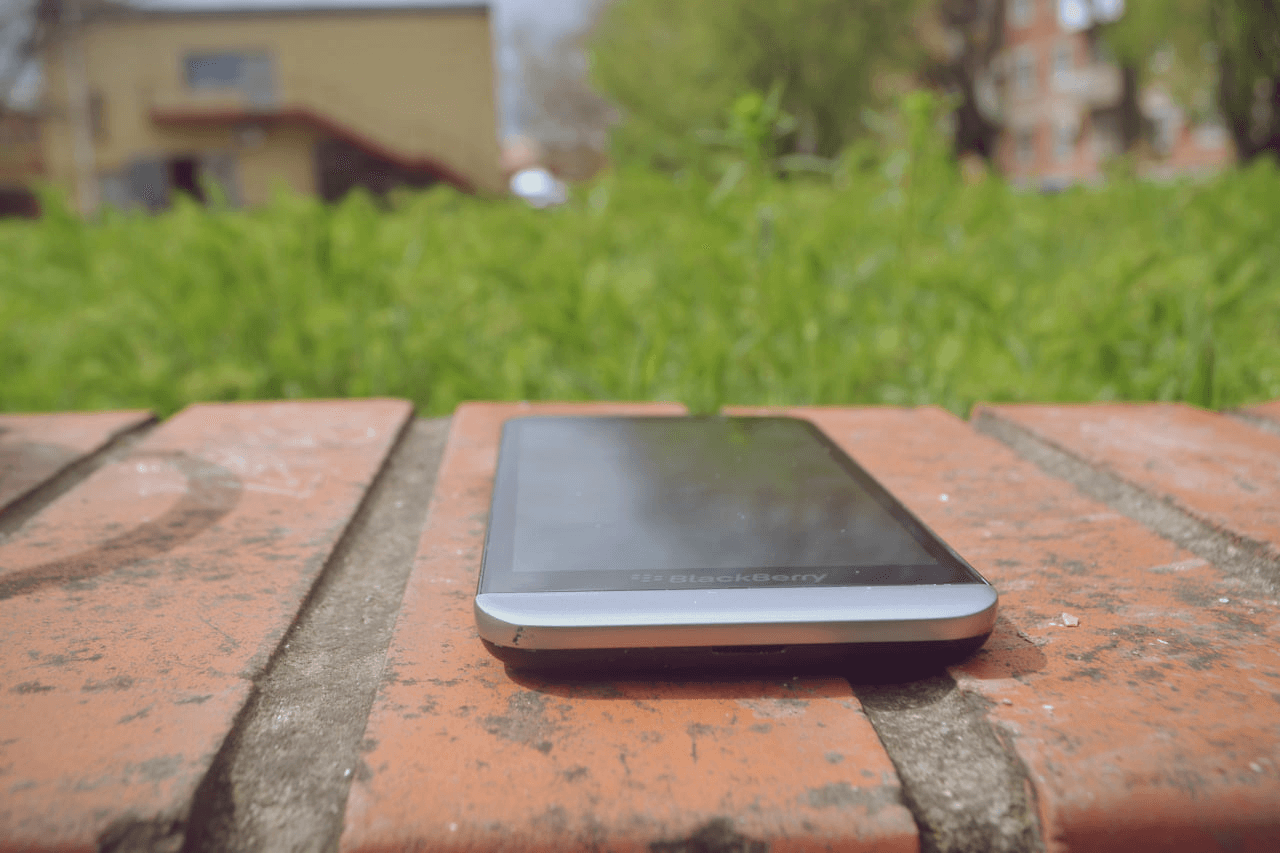

BlackBerry Z30 — Стоит ли брать «ежевичный» смартфон за 500 рублей в 2023?

Многие из вас хоть раз слышали о таком производителе смартфонов, как BlackBerry. Устройства этого производителя отличаются своей бизнес-направленностью, отличной защитой, полноценной QWERTY клавиатурой и собственной операционной системой — BlackBerry OS. И даже в России есть довольно объёмное...

Обзор сканера Nikto для поиска уязвимостей в веб-серверах

Перед проведением атаки на целевой веб-сайт злоумышленнику необходимо собрать о нем как можно больше информации, а также найти уязвимости. Однако есть способ, который позволит раньше других найти уязвимости и тем самым повысить безопасность веб-сайта. Для этих целей используют специальные типы...

Как найти черную кошку в темной комнате? Определяем местонахождение носителей данных в пределах контролируемой зоны

Приветствую, Хабр! Меня зовут Сергей Панасенко, я работаю в компании «Актив» директором по научной работе. По роду занятий мне достаточно часто требуется знание (а иногда и решение вопросов практического применения) нормативных документов регуляторов в области ИБ, в том числе приказов ФСТЭК России,...

Что происходит с вашим отчётом внутри Bug Bounty от Ozon: статусы, метрики и почему всё так

Если вдруг вам негде провести код-ревью вашего проекта, присылайте код в программу Bug Bounty – там ваши наработки как минимум кто-нибудь посмотрит 🙈 Такой мем появился у нас в команде продуктовой безопасности Ozon после второго запуска Bug Bounty программы. Как и во многих шутках, в этой есть доля...

Общая теория информационной безопасности и защиты. Несколько инструментов для осуществления ИБ

В рамках современного научно-технического прогресса и развития IT хранение информации чаще всего происходит посредством использования электронных носителей. Их использование существенно упрощает процесс хранения, передачи и получения информации, а также, способствует более слаженному ведению и...

Jenkins + Android

Нередко управление «мобильным» CI/CD ложится на плечи разработчиков, хотя это и не относится к их основным обязанностям напрямую. Тогда возникают проблемы, связанные со снижением производительности и неэффективным расходованием времени. Чтобы оптимизировать управление «мобильными» CI/CD, важно...