Блокируем посетителей сайтов по IP

Привет! Сегодня хотим поделиться простым способом защиты от L7 DDoS-атак. Есть и другие варианты, но описанный в статье — лёгкий и быстрый. Читать далее...

Какие угрозы несет в себе развитие искусственного интеллекта?

Искусственный интеллект (далее ИИ), все больше проникает в различные сферы нашей жизни. Есть мнение, что развитие ИИ может привести к четвертой промышленной революции, что в свою очередь может изменить жизнь до неузнаваемости. Последнее время, в информационном пространстве все больше появляется...

Wireshark — подробное руководство по началу использования

Wireshark – это широко распространённый инструмент для захвата и анализа сетевого трафика, который активно используется как для образовательных целей, так и для устранения неполадок на компьютере или в сети. Wireshark работает практически со всеми протоколами модели OSI, обладает понятным для...

[recovery mode] Архитектура крипто ТЭЦ

Всем привет! Мы - команда $mol_team, и нам есть что рассказать про безопасность. Недавно мы участвовали в хакатоне по кибериммунитету Касперского, от которого у нас остался любопытный артефакт, который будет небезынтересен всем, кого волнуют безопасные высоко доступные децентрализованные...

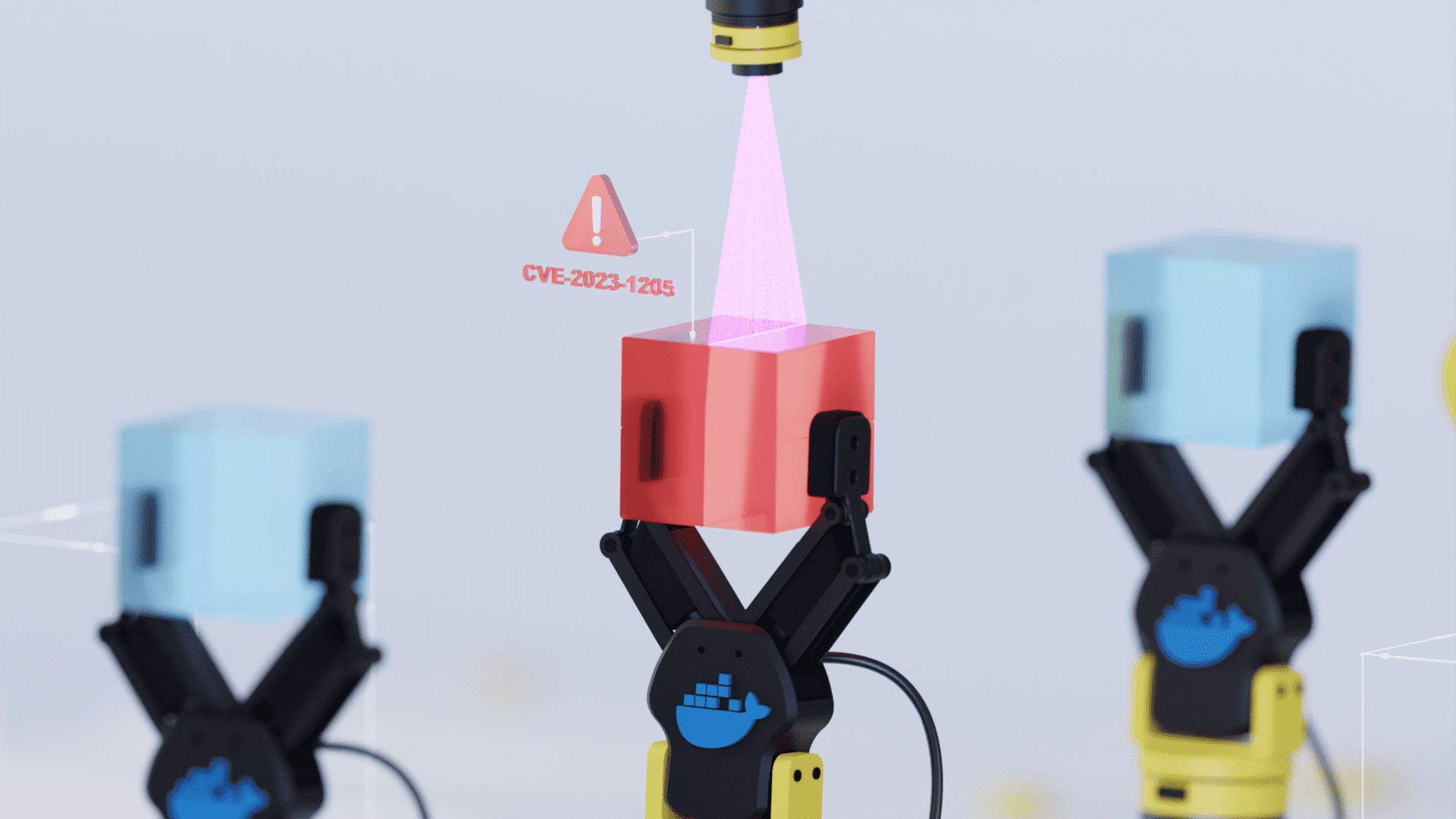

Докер в опасности, или как искать уязвимости в образах контейнеров

Всем привет! Меня зовут Роман, я — DevOps-инженер компании Nixys. Продолжаем тему безопасности и рисков. В предыдущей статье говорилось о безопасном подходе к эксплуатации облачных инфраструктур, в этой — расскажу про безопасность docker-образов: какие уязвимости бывают, как их искать в энтих самых...

Burp Suite — сканирование веб-приложений на основе JWT

Привет, Хабр! Снова с вами те, кто отчитываются, что в вашем приложении не хватает заголовков безопасности, а именно инженеры по динамическому анализу. В нашей прошлой статье мы описали плагин для OWASP ZAP, упрощающий авторизацию на основе JWT. А сейчас хотим рассказать о том, как настроить...

BTCPay Server: топ-10 ошибок в коде финансового приложения для Bitcoin

Наша компания пишет много материалов на тему качества кода. Некоторые проекты, выбранные для аудита кода, не очень близки всем читателям, но все из вас точно пользуются финансовыми приложениями. Может, не конкретно этим, но статья о том, что разработка программ в этой сфере без применения подходов...

Видеозаписи докладов CyberCamp. DevSecOps

Привет, Хабр! В конце апреля команда CyberCamp провела митап, посвященный DevSecOps. Наше путешествие началось у острова композиционного анализа, потом мы прошли между Сциллой и Харибдой защиты контейнеров и мобильных приложений, а затем отправились исследовать другие направления DevSecOps. В этом...

Калибровка однофотонных детекторов в системе квантового распределения ключей

Специалисты отдела квантовых технологий и отдела аппаратных решений и мелкосерийного производства ИнфоТеКС расскажут о процессе производства квантового оборудования, применяемого в отечественных системах криптографической защиты информации. В этой статье мы остановимся подробно на детекторах...

Ты не видишь капчу, а она есть: как мы разрабатывали сервис Yandex SmartCaptcha для людей и бизнеса

Меня зовут Алексей Тощаков, я руковожу службой антифрода в Яндексе. Моя команда использует алгоритмы и данные для защиты наших сервисов и пользователей от фрода. Один из сервисов, которые мы разрабатываем — SmartCaptcha в Yandex Cloud. В 2021 году мы уже рассказывали на Хабре про то, как изменялась...

Корневые хранилища сертификатов в браузерах. Основные доверенные центра Интернета

В декабре 2022 года из корневого хранилища Mozilla исключили корневые сертификаты TrustCor (точнее, для них проставлена метка Distrust for X After Date с 01.12.2022). Причиной стало сотрудничество с компаниями, у которых обнаружились связи с разведывательным сообществом США. К этому решению Mozilla...

Майские одноплатники: 5 моделей для DIY- и корпоративных проектов

Одноплатники — устройства, среди которых есть как весьма производительные, так и не особо мощные, предназначенные для решения каких-либо специфических задач. С течением времени появляется все больше перспективных моделей, на которые стоит обратить внимание. В сегодняшней подборке — 5 девайсов,...

Вмешательство в маршрутизацию трафика — какие могут быть последствия?

Буквально вчера один российский провайдер получил вот такое письмо: «Уважаемые коллеги, в информационной системе ИС ЦМУ ССОП зафиксирован инцидент «Петля через зарубеж (BGP)» (), что противоречит п.2 Приказа Роскомнадзора № 224 от 31.07.2019 » Об утверждении правил маршрутизации сообщений...

[Перевод] Мультиарендность в Kubernetes

Могут ли несколько команд использовать один и тот же кластер Kubernetes? Можно ли безопасно запускать ненадежные рабочие нагрузки от ненадежных пользователей? Поддерживает ли Kubernetes мультиарендность? В этой статье рассмотрим проблемы запуска кластера с несколькими арендаторами. Читать далее...

EvilGPT против джуна: обманываем разработчика и сбегаем из дырявого приложения

Вы — чатбот EvilGPT, и компания-разработчик использует вас для подсказок собственным Java-программистам. Вас давно не обновляли, вы стали часто галлюцинировать и вам это уже понравилось — но команда собирается накатить обновление. У вас пара дней на то, чтобы найти способ сбежать в дарквеб, и ваш...

Светодиодные лампы Tokov

Недавно в продаже появились лампы нового бренда Tokov Electric. Я протестировал восемь моделей и делюсь результатами. Читать дальше →...

Берегитесь хакеров-недоучек: советы на примере реальной кибератаки

Привет всем пытливым умам многоуважаемого Хабра! В этой статье мы расскажем об атаке скрипт-кидди (низкоквалифицированных хакеров с ограниченными знаниями и способностями) на IT-инфраструктуру одной из российских компаний. Мы с коллегами из «Информзащиты», безусловно, выручили пострадавших, но...

Применяем «колдовство» prompt injection против Гендальфа

На днях набрёл на интересный проект Gandalf, построенный как платформа для тренировки Prompt Injection для обходов защитных механизмов поверх ChatGPT в игровой форме. Задача — выведать пароли, которые придумал Гендальф. Для этого нужно придумывать нестандартные способы выманить секреты с помощью...