Расщепляем AI Test Kitchen на молекулы и подключаемся к Imagen

Одним прекрасным днём я решил посмотреть, какие запросы отправляет мобильное Google-приложение AI Test Kitchen и наткнулся на пока-что рабочий API закрытой нейросети для генерации изображений Imagen. Делюсь тем, как я это обнаружил, что еще интересного нашел, и ссылкой на GitHub-репозиторий...

(Не) безопасный дайджест: утечка с пробегом, отказ от ИИ и взлом учетки

Пришло время традиционной ежемесячной подборки из «классических» и нетривиальных ИБ-инцидентов, о которых писали в СМИ. В майской программе удивляемся «сливу» длиною в десятилетие, взлому учетки сотрудника, который еще не успел выйти на работу, и внезапным киберканикулам. Читать далее...

Что можно сделать на базе Raspberry Pi: необычные проекты мая 2023 года

О том, что одноплатники от Raspberry Pi Foundation является отличной базой для самых разных проектов, мы писали не раз и не два. И действительно, возможностей у этих систем много, а если использовать дополнения и расширения — их становится еще больше. В этой подборке — несколько проектов на базе...

[Перевод] Автоматизируйте всё с помощью Ansible

В современном быстро меняющемся цифровом мире автоматизация является важной частью стратегии любой организации. С распространением облачных вычислений, DevOps, непрерывной интеграции и доставки спрос на инструменты автоматизации вырос в геометрической прогрессии. Ansible — инструмент автоматизации...

Изменить порт по умолчанию или настроить файрвол правильно?

Любой сервер, подключенный напрямую к сети интернет, должен быть надёжно защищён. Будем разбираться, как этого достичь и что можно использовать. Читать дальше →...

[recovery mode] Сбой в работе почтового сервиса @mail.ru

Все естественно помнят, что существуют базовые проверки почты: SPF "Sender Policy Framework" (фреймворк политики отправителя) - это метод проверки электронной почты, который позволяет проверять, действительно ли отправитель имеет право отправлять электронные письма от имени определенного домена....

RedLine Stealer распространяется через NPM — новая угроза для разработчиков?

Приветствую, друзья. Не так давно злоумышленники начали размещать вредоносные пакеты в репозитории PyPi, маскируя различные зловреды под легальные составляющие. Эта кампания до сих пор не была остановлена, а количество пострадавших разработчиков на данный момент точно неизвестно. На этом все не...

Японский микронетбук из 2009: смотрим на один из самых миниатюрных x86-лэптопов в нулевых

Мы давно уже привыкли к тому, что серьезные вычислительные мощности умудряются запихнуть в небольшой кристалл. Мобильные чипы перегнали топовые и горячие четвертые «пеньки» 20-летней давности, а UMPC в виде Steam Deck, или, например, устройств от GPD, уже стали мощнее повседневных компьютеров...

UserGate LogAnalyzer: 12 лайфхаков в помощь ИБ-специалисту для настройки систем мониторинга безопасности

Современный ландшафт киберугроз настолько разнообразен и динамичен, что использование одних лишь базовых средств защиты уже не является достаточным шагом к построению защищенной инфраструктуры. Немаловажным является способность бизнеса анализировать данные, находить среди них значимые события,...

[recovery mode] Как развернуть свой Wireguard VPN сервер с WEB-интерфейсом за одну команду

WireGuard является одним из наиболее популярных и простых в использовании VPN-решений, предоставляющих безопасное сетевое соединение. Если вы ищете быстрый и простой способ развернуть собственный VPN-сервер WireGuard с WEB-интерфейсом, то Docker-контейнер представляет отличное решение. В этой...

Apple Pro Weekly News (22.05 – 28.05.23)

Конференция Apple WWDC23 уже близко, есть даже расписание, а ещё важный анонс. Коротко о том, что нас может ждать в iOS 17, а также какой сервис Apple этим летом прекратит работу. Несколько очень дальновидных слухов и новости для любителей кинопроектов от Apple Original Films. Затишье перед самой...

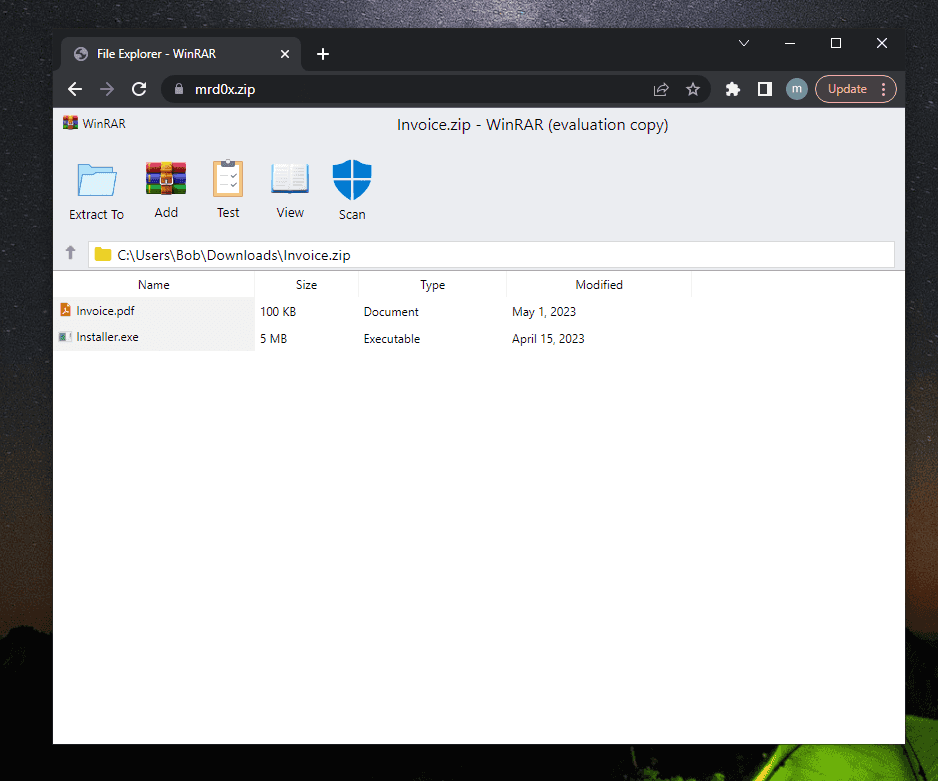

Security Week 2322: практический пример атаки с использованием домена .zip

В середине мая открылась свободная регистрация имен в доменных зонах .ZIP и .MOV. Эти TLD вошли в список из сотен коммерческих доменных зон, обслуживанием которых занимаются частные компании. В данном случае регистратор, обслуживающий эти два TLD, принадлежит Google. От всех остальных доменов...

Игра на опережение: как NGFW-как-сервис поможет в кибервойне

Борьба за кибербезопасность с каждым днем становится все более напряженной для компаний, и иметь представление о ее основных инструментах сегодня нужно не только специалистам по информационной безопасности. Данная статья – попытка рассказать в упрощенной форме об одном из таких инструментов, а...

XDR vs SIEM, SOAR. Перемешать, но не взбалтывать

Привет, Хабр! Меня зовут Сергей Куценко, я являюсь экспертом направления информационной безопасности в К2Тех. Рынок решений информационной безопасности динамично развивается. В последнее время все больше на слуху концепции EDR (Endpoint Detection and Response) и XDR (Extended Detection and...

Werkzeuger: раскручиваем arbitrary file read до RCE в веб-приложении на flask

В данной статье мы: 1) Создадим свое первое веб-приложение на Flask 2) Изучим, зачем нужен режим отладки? 3) Рассмотрим, как генерируется PIN для входа в интерактивной консоль Python. 4) Разберем, как можно с помощью уязвимости чтения файлов получить доступ к интерактивной консоли Python. БОНУС)...

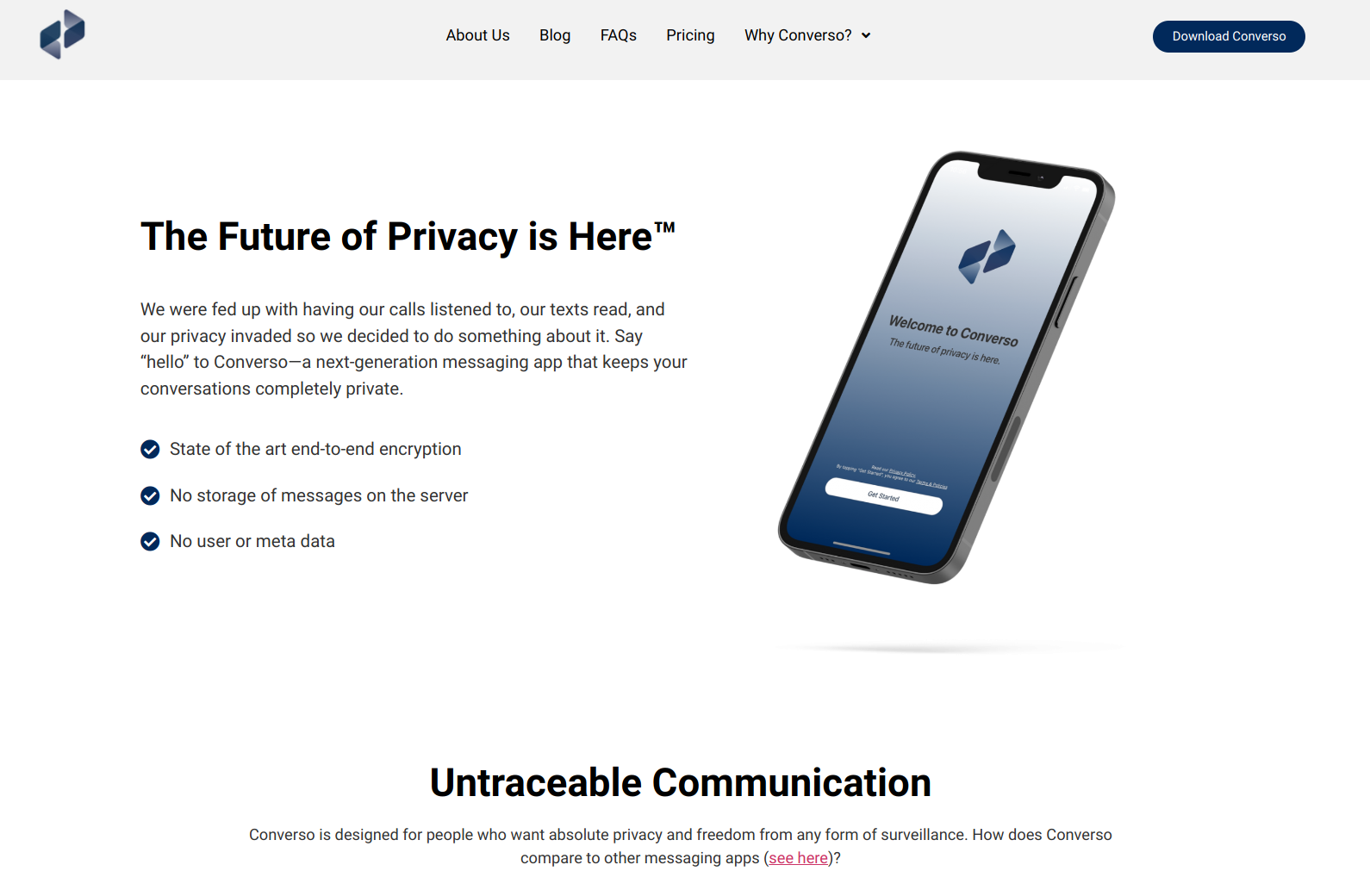

[Перевод] Тестируем заявленные супервозможности нового защищённого мессенджера

Как я случайно взломал «несуществующую» базу данных и нашёл все приватные ключи в мессенджере с «эталонным» уровнем шифрования. Рассказ о подробном анализе Converso и развенчивании смелых заявлений разработчиков о том, что их продукт не собирает пользовательские данные, не отслеживает метаданные,...

Журналирование событий средствами Cisco

Добрый день дорогие читатели, в этой статье я хочу рассмотреть однин из основных способов логирования событий в cisco – syslog. Так же помимо него рассмотрим snmp traps, попробуем настроить "красивый" сбор логов на сервере linux. Читать далее...

Сравнение мер охраны конфиденциальности частной жизни и ПДн в России и в США

Как в США, так и России наибольший интерес к обеспечению безопасности личных данных граждан появился в XX веке. Читать далее...