Этот китайчик просто любит жизнь: реставрируем игровую консоль с помойки за 250 рублей

Ни для кого не секрет, что иногда на онлайн-барахолках можно встретить продавцов, которые продают различные устройства с помойки. И ведь иногда прямо слёзы наворачиваются от того, какие крутые штуки люди умудряются выкидывать. Зачастую подобные девайсы требуют серьёзного обслуживания, но и стоят...

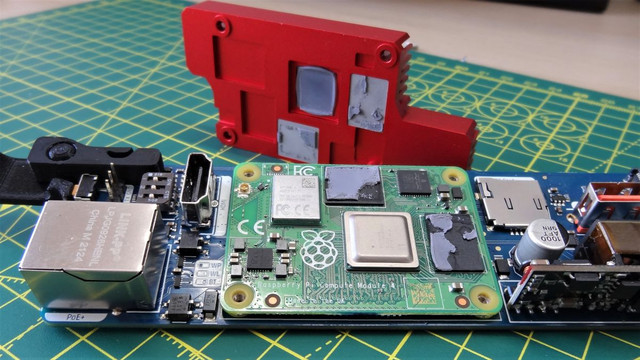

Дополнения и расширения для Raspberry Pi: варианты для DIY- и корпоративны проектов мая 2023 года

«Малинки» хороши сами по себе — на их базе можно разрабатывать самые сложные проекты. Но если добавить модули и расширения сторонних продавцов, то возможности одноплатников от Raspberry Pi Foundation становится еще более обширными. Сегодня мы собрали несколько вариантов дополнений и расширений,...

DNS flood с Mikrotik

Всем привет, дамы и господа. Ну-с начнем. Предисловие В одной из обслуживаемых организаций N возникла непонятная ситуация, а именно: на границе стоит некоторая модель Mikrotik с прошивкой 7.7, и вот этот самый Mikrotik самостоятельно генерирует исходящий трафик до 8.1Мбитс, при этом из локальной...

Принт-сервер из хлама

В этой статье я расскажу, как создать принт-сервер из старого неттопа. Зачем нужен принт-сервер? Предположим, у вас есть принтер, который находится в кабинете или квартире, и вам необходимо обеспечить доступ к нему всем пользователям в этом помещении (офисе, квартире). Если принтер имеет Ethernet...

Принцип «Web of Trust» или как работает PGP

Ваши мессенджеры, сайты на HTTPS протоколе, авторизация в интернет сервисах, безопасное хранение файлов и иногда даже будильники - все эти вещи используют PGP. Но что это вообще такое? Читать далее...

Анализ вредоносного ПО Thunder

13-го апреля 2023 года в мессенджере Telegram обнаружена рассылка с архивом под красноречивым названием 这几笔错误的账单我圈出来了你看看.zip. В результате анализа удалось выяснить, что архив содержит вредоносное программное обеспечение нацеленное на пользователей ОС семейства Windows. В этой статье представлен...

[Перевод] Проверяем невероятные заявления разработчиков приложения-мессенджера с шифрованием

Недавно я услышал в подкасте следующее: Я использую приложение Converso, потому что забочусь о безопасности, а все другие приложения, которые утверждают, что только о безопасности и думают, на его фоне выглядят как АНБ. С Converso можно рассчитывать на сквозное шифрование, на то, что сообщения не...

Запрет ТикТока в США: китайское влияние против американской цензуры

В 2023 году тема запрета «ТикТока» в США обострилась в связи со слушаниями в Конгрессе, на котором политики публично допрашивали CEO «ТикТока», а на днях вернулась в заголовки, когда Монтана стала первым американским штатом, запретившим TikTok на своей территории для рядовых пользователей. Всё это...

Возможность использования Chat GPT в тестировании на проникновение и в кибербезе

Уже стало традицией, что при посещении различных мероприятий я стараюсь взять интервью у некоторых спикеров. Не всегда получается быстро их опубликовать, процесс написания и согласования зачастую затягивается. И вот я побывал на конференции PHD 2023. В этом году было, на мой взгляд, больше...

Опыт реализации SSO в приложении Axon средствами SAML 2.0

Перед экспертами Центра информационных технологий РТ была поставлена задача реализовать интеграцию веб-приложения Axon с SSO средствами протокола SAML 2.0. В качестве SSO выступает продукт Avanpost FAM, а в качестве конечного веб-приложения – Informatica Axon Data Governance. В статье описываем...

Кибердетектив. Попытка жанра

Многие любят детективы. Это и понятно — иногда нужна какая-то отдушина, хочется увидеть, как торжествует справедливость и добро побеждает зло, если не в жизни, так хотя бы в книге или в кино. Думаю, именно из-за терапевтического эффекта люди и читают детективы уже 200 лет, если считать началом...

Самые необычные правила паролей

В связи с ростом вычислительной мощности CPU и GPU правила генерации паролей периодически пересматриваются. Специалисты обычно ориентируются на показатель информационной энтропии (в битах). Но в отношении паролей это не универсальное мерило, потому что пространство возможных вариантов не...

Что такое Chaos Engineering и как провести первые эксперименты

Chaos Engineering — это умышленное разрушение системы, которое позволяет выявить слабые места и уязвимости. Эта методика поможет сделать приложение надежнее и избежать возможных репутационных и финансовых проблем. В этой статье RnD-архитектор, техлид и Максим Козлов расскажет, как применять Chaos...

Управляем уязвимостями в ИТ правильно

Управление уязвимостями циклично: оно не заканчивается на инвентаризации активов и выявлении этих самых уязвимостей, но специалисту также важно грамотно осуществлять контроль над их устранением и оперативно реагировать на новые возникающие угрозы ИБ. В этой статье предлагаю выяснить, как правильно...

Пытаемся минимизировать ущерб от утечки данных

Меня зовут Александр Гончаров, я старший специалист по анализу защищенности. В Innostage занимаюсь проведением тестирований на проникновение. Я расскажу вам, как минимизировать (или попытаться) ущерб от утечки данных при взломе сервиса компании, которым вы пользуетесь. Читать далее...

Как мы тестировали и оценивали спикерфоны разных производителей

Весной 2023 года команда компании АйПиМатика встала перед выбором лучшего спикерфона для сотрудников. Чаще всего такие устройства используются просто как Bluetooth-колонка для просмотра фильмов и прослушивания музыки, но они становятся поистине незаменимыми, когда нужно подключиться к видео- или...

Криптография для Интернета вещей

Требования к криптографии для Интернета вещей во многом противоречивы: с одной стороны, это должны быть простые для слабых устройств алгоритмы с малым оверхэдом, с другой, обладать стойкостью к ожидаемому квантовому превосходству. Возможен ли консенсус? Да, возможен) Читать далее...

Вкатиться в ИБ в 30: три истории

Если загуглить «работа в ИТ», то статей с заголовком «Как войти в айти» и курсов, обещающих быстрый старт в новой профессии, выпадет столько, что начнет казаться, что все вокруг только и делают, что учатся (или учат) на айтишников. ИБ-профессии дополнительно окутаны флером хакерской тематики, но в...