ГОСТ Р 57580. От тенденций к действенной автоматизации

После введения в действие ГОСТ Р 57580.1-2017 «Безопасность финансовых (банковских) операций. Защита информации финансовых организаций. Базовый состав организационных и технических мер» и ГОСТ Р 57580.2-2018 «Безопасность финансовых (банковских) операций. Защита информации финансовых организаций....

Итоги слепого тестирования камер: iPhone, Pixel, Huawei, Samsung

Неделю назад мы запустили голосование за лучшую камеру среди флагманских смартфонов. Чтобы исключить предвзятость, выбрали слепой метод и теперь подводим итоги. Больше всего участникам опроса понравились фото, сделанные на iPhone 11 Pro Max. Ему совсем чуть-чуть уступил Google Pixel 4 XL. А третье...

Подарки, из-за которых вы рискуете пропустить Новый год

Нет времени объяснять! Новый год совсем скоро. Курьеры сбиваются с ног, такси дорожают с каждым часом — а надо еще докупить подарки… Если вы не любите готовые решения в коробках с ленточками — как насчет подарка, который потребует творческого подхода? Что-нибудь такое, что можно разложить на...

Мандатная модель управления доступом (MAC): обзор и применение в прикладных системах

Мандатная модель управления доступом (Mandatory Access Control, MAC) — способ разграничения доступа с фиксированным набором полномочий. Обычно настоящий MAC используется в системах с повышенным требованиями к безопасности и стоит на службе всевозможных силовых ведомств и организаций, связанных с...

[recovery mode] Способы обновления криптографии на оборудовании Check Point до ГОСТ 2012

В соответствии с требованиями ФСБ России использование схемы подписи ГОСТ Р 34.10-2001 для формирования электронной подписи после 31 декабря 2018 года не допускается. Однако, соответствующий патч для Check Point с криптографией КриптоПро, поддерживающей новые алгоритмы, выпущен в 2018 году не был....

Блокчейн для кибербезопасности: ожидания и реальность

Технология распределённого реестра стала популярной благодаря ажиотажу вокруг криптовалют. Множество компаний разрабатывали блокчейн-решения, наперебой рассказывая о безопасном децентрализованном будущем, скреплённом криптографическими подписями, демонстрировали впечатляющие слайды с инфографикой и...

Хабра-детектив на выходных 2. Новый уровень

Вы ведь помните историю про студентов? Ту самую, где за перевод технической статьи, опубликованный на Хабре, ставили зачёт. Я ведь знаю, что помните. Сам недавно видел комментарий к очередному переводу из песочницы: "Зачёт-то поставили?". Поскольку уже прошел целый месяц с того самого, первого...

Хакеры-вымогатели атаковали Norsk Hydro: как это было

Осло, Норвегия. Телефон зазвонил в 4 часа утра. Торстейн Гимнес Аре ответил на предрассветный звонок с пробивающимся сквозь сонливость страхом. И после первых слов собеседника страх только усилился. «Похоже, нас атакуют», — сказал звонивший ИТ-специалист Norsk Hydro, одной из крупнейших в мире...

«Забытые аудиоформаты и носители»: начало эры компактного аудио или «первая смена» для бобинников

Бобинники были одним из самых популярных аудиоустройств послевоенного времени и неотъемлемой частью жизни жителей Европы, Америки и СССР. Но вот проблема — заправка ленты и настройка всех механизмов магнитофона требовала некоторых навыков и времени, поэтому уже в пятидесятых инженеры начали искать...

[Перевод] Уязвимости real-time операционок

В июле 2019 года в операционной системе реального времени VxWorks, на которой работают более 2 миллиардов устройств, найдены критические уязвимости. На Хабре про это не написали ни слова, хотя это важная новость в области промышленного программирования, RTOS и automotive. Wind River VxWorks...

Что нужно незрячему? Обзор слепоглухого эксперта Сергея Флейтина

Качество продукции в конечном итоге определяет пользователь. Реабилитационная индустрия при всех её особенностях – не исключение. Об этом свидетельствует опыт множества проектов, как успешных, так и оставшихся в истории. Наш сегодняшний гость уже много лет изучает отрасль и её продукцию. Интерес...

[Из песочницы] Риски IT-проектов и IT-команд

Нехорошая ситуация с Nginx — даёт повод вспомнить другие кейсы про неприятности при работы с командами проектов, тем более что исправлять ошибки в оформлении команд — намного сложнее чем ошибки в коде. (кейсы идут — не по «важности» а в порядке вспоминания) Читать дальше →...

3.Elastic stack: анализ security логов. Дашборды

В прошлых статьях мы немного ознакомились со стеком elk и настройкой конфигурационного файла Logstash для парсера логов, в данной статье перейдем к самому важному с точки зрения аналитики, то что вы хотите увидеть от системы и ради чего все создавалось — это графики и таблицы объединенные в...

[Перевод] 10 практических рекомендаций по безопасности образов Docker. Часть 2

Перевод статьи подготовлен специально для студентов курса «Безопасность Linux». Читать первую часть 5. Не оставляйте чувствительные данные в образах Docker Иногда при создании приложения внутри образа Docker вам нужны такие секретные данные, как приватный SSH-ключ для извлечения кода из приватного...

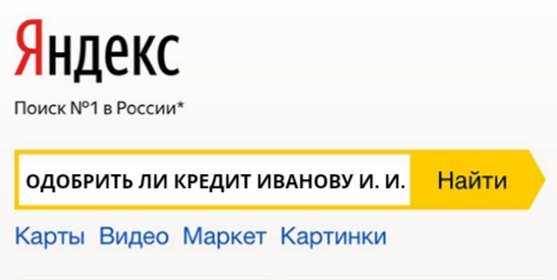

Яндекс: найдётся всё… о пользователях

“Яндекс” и два крупнейших российских кредитных бюро запустили новый проект по оценке заёмщиков — физических лиц: их скоринговый балл может оцениваться в том числе с помощью данных, которые собирает “Яндекс”. В компании заявили, что обезличенные данные будут обрабатываться алгоритмами автоматически...

[Перевод] Десять лет вредоносных программ: крупнейшие ботнеты 2010-х

Журнал ZDNet проходит по списку крупнейших ботнетов прошедшего десятилетия, от Necurs до Mirai За последнее десятилетие в поле информационной безопасности был отмечен практически постоянный рост активности вредоносного ПО. Без сомнения, 2010-е были десятилетием взрывного роста вредоносов, от...

2.Elastic stack: анализ security логов. Logstash

В прошлой статье мы познакомились со стеком ELK, из каких программных продуктов он состоит. И первая задача с которой сталкивается инженер при работе с ELK стеком это отправление логов для хранения в elasticsearch для последующего анализа. Однако, это просто лишь на словах, elasticsearch хранит...

4. Fortinet Getting Started v6.0. Firewall Policies

Приветствую! Добро пожаловать на четвертый урок курса Fortinet Getting Started. На прошлом уроке мы развернули макет для будущих лабораторных работ. Пришло время его использовать! На данном уроке мы разберем основы работы политик безопасности, которые разграничивают доступ между сегментами сети....