[recovery mode] The Flight with a Dosimeter in the Pocket

The developer of personal dosimeters presented me with an interesting gift at one of Skolovo conferences in early 2011. It was a funny DO-RA gadget made in the form of an Easter egg and packed in a large cardboard box like a smartphone. Apparently, its designers new that their boss Viktor...

PoE камера по проводу на 250 метров — это возможно

Свой дом позволяет провести массу экспериментов и опытным путем добиться интересных результатов: например, я снизил потребление электроэнергии за счет солнечной электростанции, снизил количество грибников вокруг дома, благодаря установленным камерам видеонаблюдения, и испытал массу техники и...

[Перевод] Борьба Firefox за будущее веба

В ситуации, когда Google со своим Chrome доминирует на рынке, его некоммерческий конкурент Mozilla делает ставку на успешное возвращение с упором на конфиденциальность Как вы выбираете браузер? Возможно, вам кажется, что ваш браузер быстрее грузит страницы. Возможно, его сделали в той же компании,...

1.Elastic stack: анализ security логов. Введение

В связи окончанием продаж в России системы логирования и аналитики Splunk, возник вопрос, чем это решение можно заменить? Потратив время на ознакомление с разными решениями, я остановился на решении для настоящего мужика — «ELK stack». Эта система требует времени на ее настройку, но в результате...

Security Awareness по-взрослому: как закрыть уязвимость к фишингу

Продолжаем цикл статей о Security Awareness или, выражаясь простым языком, об обучении своих сотрудников противодействию фишинговым атакам. Часто такое обучение реализуется на коленке, но по-настоящему эффективным оно может быть только если перерастает в полноценный комплексный процесс на уровне...

Аппаратные атаки на микроконтроллеры с использованием ChipWhisperer и методы защиты от них

Аппаратные атаки на микроконтроллеры с использованием ChipWhisperer и методы защиты от них Аппаратные атаки представляют большую угрозу для всех устройств с микроконтроллерами (далее – МК), поскольку с их помощью можно обойти разные механизмы безопасности. От таких атак тяжело защититься...

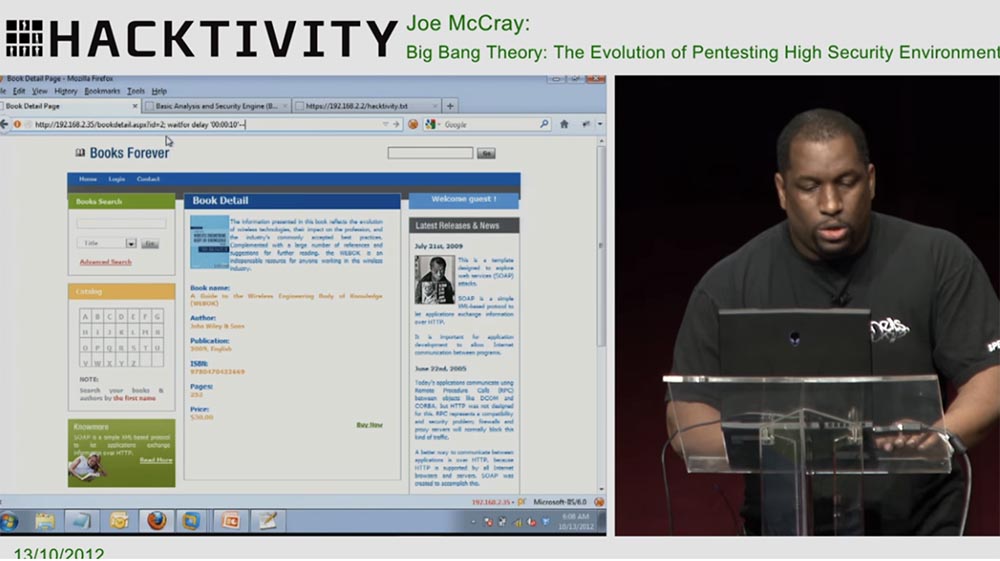

[Перевод] Конференция HACKTIVITY 2012. Теория большого взрыва: эволюция пентестинга в условиях повышенной безопасности. Часть 2

Конференция HACKTIVITY 2012. Теория большого взрыва: эволюция пентестинга в условиях повышенной безопасности. Часть 1 Сейчас мы попробуем другой способ внедрения SQL. Посмотрим, будет ли база данных продолжать отбрасывать сообщения об ошибках. Этот метод называется «ожидание задержки», а сама...

Ищем по номеру Instagram профиль

В конце статьи представлен готовый инструмент Что можно узнать о человеке, с которым ты не знаком, если у тебя есть жалкие 11 цифр его номера телефона? Нам часто приходится иметь дело с анализом информации из открытых источников. В частности, самыми полезными оказываются соц. сети, так как именно...

Security Week 51: уязвимости в iOS и процессорах Intel

10 декабря компания Apple выпустила большой набор патчей для macOS, iOS (включая iPadOS) и watchOS. Пожалуй, наиболее опасным из закрытых багов была уязвимость в FaceTime, затрагивающая все мобильные устройства Apple начиная с iPhone 6s и iPad Air 2. Как и в случае с обнаруженной недавно...

Полторы минуты на оформление SIM-карты с участием ИИ: так вообще бывает?

Процедура регистрации SIM-карт не менялась уже более двух десятков лет. В сравнении с остальными технологиями — вечность. Пока одни всерьез обсуждают возможности телепортации, другие тащатся в офис оператора или его партнера, стоят в очереди и теряют чуть ли не полчаса на том, что медленный...

[recovery mode] IoT детям не игрушка. Как хакерские атаки на интернет вещей пугают не только крупные корпорации, но и обычные семьи

В предыдущем тексте мы рассказали о самых серьезных хакерских атаках на устройства интернета вещей. Но за скобками остались не очевидные решения злоумышленников, направленные не против корпораций, а против обычных людей. Аналитики Trend Micro рассказывают, что взломанные IoT-устройства, как...

Процессоры Intel выплёвывают приватный ключ, если поиграть с напряжением

Исследователи из трёх европейских университетов раскрыли детали первой известной атаки на SGX. Набор инструкций SGX (Software Guard eXtensions) позволяет приложению создавать анклавы — области в виртуальном адресном пространстве, защищённые от чтения и записи извне этой области другими процессами,...

Турецкие фокусы с червями, крысами… и фрилансером

Специалисты группы исследования угроз экспертного центра безопасности Positive Technologies (PT Expert Security Center) обнаружили вредоносную кампанию, которая активна по крайней мере с середины января 2018 года. Операция направлена на пользователей из Бразилии, Великобритании, Венгрии, Германии,...

Что положить под IT-ёлку? Двоичные часы

Двоичные часы – это не часы, у которых от бурной встречи Нового года стрелки двоятся, а часы, показывающие время в двоичном виде. К примеру, время 12:45.05 в двоичной системе выглядит так: 1100: 101101. 000101. Индикация времени в двоичных часах осуществляется светодиодами, при этом свечение...

Hack The Box — прохождение Smasher2. Flask, WAF и LPE через pwn драйвера

Данной статьей я начну публикацию решений отправленных на дорешивание машин с площадки HackTheBox. Надеюсь, что это поможет хоть кому-то развиваться в области ИБ. В данной статье мы пореверсим библиотеку для python, обойдем WAF и проэксплуатируем уязвимость mmap. Подключение к лаборатории...

OWASP Moscow Meetup #9: записи выступлений

6 декабря 2019 года в московском офисе BI.ZONE прошел очередной OWASP Meetup — встреча Московского отделения сообщества. В под катом представлены выступления и презентации докладчиков. Читать дальше →...

[Перевод] Конференция HACKTIVITY 2012. Теория большого взрыва: эволюция пентестинга в условиях повышенной безопасности. Часть 1

Приветствую всех, как поживаете? Надеюсь, у вас все хорошо, тогда слушайте. Послушайте про то, что всегда случается со мной, когда я уезжаю из Америки и приезжаю в Азию или Европу, во все эти другие страны. Я начинаю выступать, я стою на сцене и начинаю говорить с людьми, я говорю им… как бы это...

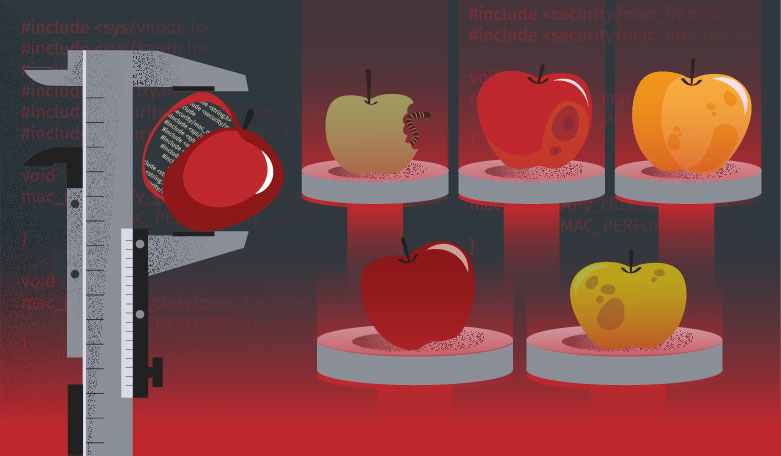

История одного патча Apple

В этом году мы с a1exdandy выступали на конференциях VolgaCTF и KazHackStan с докладом про Patch Diffing программ написанных на Оbjective-С и то, как с его помощью можно искать и находить 0-day и 1-day уязвимости в продуктах компании Apple. Видео выступления можно посмотреть по ссылке, слайды...