От компьютерных игр до тайных сообщений: обсуждаем «пасхалки» в виниловых релизах

Возвращение интереса к винилу в немалой степени связано с «овеществленностью» этого формата. Папку на жестком диске нельзя поставить на полку, а .jpeg не протянешь для автографа. В отличие от цифровых файлов, проигрывание пластинок предполагает определенный ритуал. Частью этого ритуала может стать...

[Перевод] Конференция DEFCON 19. Начальство любит Excel, хакеры тоже

Приветствую всех! Кто из присутствующих говорит на испанском? Замечательно! Мы завоевали этот приз, потому что утром наша команда, команда Испании, приняла участие в футбольном турнире и получила этот трофей, так что я извиняюсь перед Аргентиной и Южной Африкой за то, что этот приз выиграли мы....

Десять лет ONYX в России — как изменились технологии, ридеры и рынок за это время

7 декабря 2009 года ридеры ONYX BOOX официально пришли в Россию. Именно тогда «МакЦентр» получил статус эксклюзивного дистрибьютора. В этом году ONYX празднует свое десятилетие на отечественном рынке. В честь этого события мы решили вспомнить историю компании ONYX. Расскажем, как менялись продукты...

[Из песочницы] Анализ данных блокчейн-госолования 2019 года в Московскую Городскую Думу

Анализ данных блокчейн-голосования 2019 года в Московскую Городскую Думу Мне посчастливилось участвовать в написании доклада, посвященного блокчейн-голосованию в МГД 2019 года в составе команды Романа Юнемана, и в этой статье я подробно расскажу о части связанной с анализом данных. Несколько слов...

Кибервыборы v1.0: как создавалась система блокчейн-голосования в Москве

Восьмого сентября мы провели в трех избирательных округах — в Чертаново, Бибирево и в Зеленограде — электронное голосование в Мосгордуму. У этого голосования было сразу две особенности. Во-первых, выбрать своего кандидата можно было не выходя из дома, а во-вторых, в процессе мы использовали...

Новое достижение в криптографии — факторизация 795-битного числа RSA

2 декабря 2019 года в рассылке по теории чисел nmbrthry@listserv.nodak.edu сообщили о факторизации числа RSA-240 (240 десятичных знаков, 795 бит). Это новое достижение в криптографии и теории чисел и очередное выполненное задание из списка RSA Factoring Challenge. Вот число и его множители: RSA-240...

Звезда-трансформер на ёлку

В предверии нового года в детском саду задали сделать игрушку на ёлку. Я решил помочь и взять на себя техническую часть по изготовлению поделки, а дизайнерскую оставить ребенку. Т.к. я не ищу легких путей, то принял решение сделать максимально технологическую игрушку и что-бы это была не просто...

Умные столы на работе и дома. Выиграй себе умного напарника

Если дома мы можем сами определять конфигурацию рабочего места, то в компаниях по-разному подходят к офисному проектированию. Где-то размышляют утилитарно и ставят обычные noname офисные столы рядами, как скамьи для гребцов на галере. Как итог — работать в таком офисе становится неприятно. А если...

Видос и насекомые

Многие заказчики задаются вопросом, а зачем проводить техническое обслуживание Комплекса инженерно-технических средств охраны (КИТСО)? Ну максимум камеры протереть. Все же само работает! Все корпусы уличного оборудования герметичные, а с оборудованием, находящимся в помещении ничего случиться не...

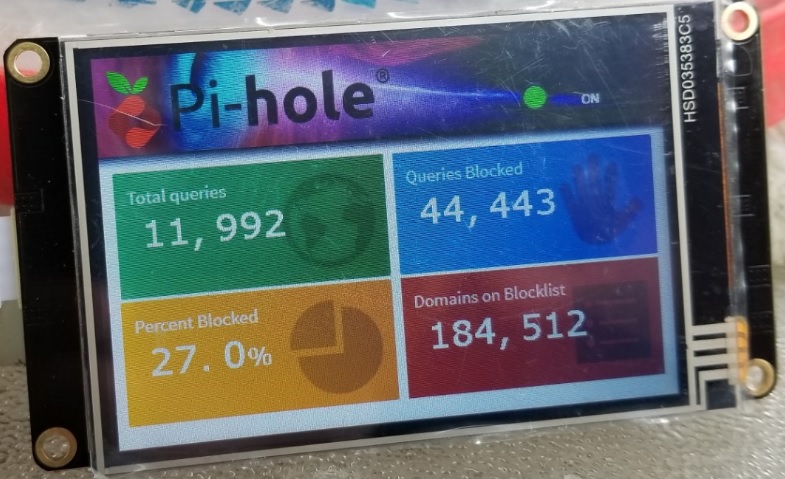

[Перевод] Блокировать трекеры рекламы на сетевом уровне сложно, но возможно

Когда вы выходите в интернет или используете приложение, множество компаний спокойно отслеживают каждое ваше действие. Некоторые, такие как Newrelic, достаточно невинны, они отслеживают ошибки пользователей и чтобы быстрее на них реагировать. Но другие, такие как Facebook Audience Network, собирают...

Решение Kingston при «угрозе уровня Танос»

Как выглядит покупка карты памяти у большинства пользователей? Берётся первая попавшаяся на глаза модель в магазине, если устраивает ценник и ёмкость накопителя. Период просветления начинается позже — когда фото открываются целую вечность, камера не записывает видео в максимальном разрешении, а...

[Из песочницы] Микрокод и уязвимости в процессорах

Отсутствие уязвимости в CPU лучшее что может быть, но как проверить есть ли они, эти уязвимости? Как выясняется в современных процессорах они буквально "пачками". И счастливому обладателю «уязвимостей» в лучшем случае предлагается ползать по таблицам и искать каким из них подвержен его процессор. А...

Шифрование TLS-трафика по алгоритмам ГОСТ-2012 c Stunnel

В этой статье я хочу показать, как настроить Stunnel на использование российских криптографических алгоритмов в протоколе TLS. В качестве бонуса покажу, как шифровать TLS-канал, используя алгоритмы ГОСТ, реализованные в криптоядре Рутокен ЭЦП 2.0. Но для начала давайте вообще разберёмся для чего...

«Hello, Checkmarx!». Как написать запрос для Checkmarx SAST и найти крутые уязвимости

Привет Хабр! В статье я хочу рассказать о нашем опыте создания своих запросов в Checkmarx SAST. При первом знакомстве с этим анализатором может сложиться впечатление, что кроме поиска слабых алгоритмов шифрования/хеширования и кучи false positive, он ничего больше не выдает. Но при правильной...

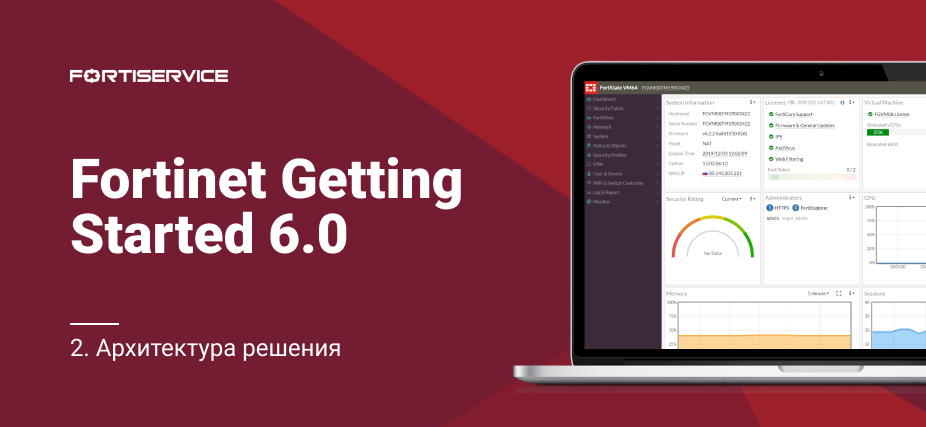

2. Fortinet Getting Started v 6.0. Архитектура решения

Приветствую! Добро пожаловать на второй урок курса Fortinet Getting Started. Если вы еще не знакомы с курсом, советую посмотреть первый урок — в нем разъясняются основные цели и структура курса. Данный урок является чисто теоретическим, но в нем содержится множество полезной информации: Краткий...

[Перевод] Проблема конфиденциальности данных в Active Directory

Я занимался тестированиями на проникновение с использованием PowerView и использовал его для извлечения информации о пользователях из Active Directory (далее – AD). В то время я делал акцент на сборе информации о членстве в группах безопасности, а затем использовал эту информацию, чтобы...

[Перевод] Анализ конфиденциальности данных в мобильном приложении и на сайте TikTok

TL;DR Я тщательно изучил защиту конфиденциальности данных в приложении TikTok и на их сайте. Выявлены многочисленные нарушения законодательства, уязвимости и обман доверия пользователей. В этой статье технические и юридические детали. В более простом изложении без технических деталей см. статью в...

[Перевод] Установка и настройка AlienVault SIEM (OSSIM)

Перевод статьи подготовлен специально для студентов курса «Безопасность Linux». OSSIM (Open Source Security Information Management) — это проект с открытым исходным кодом от Alienvault, который обеспечивает функционал SIEM (Security information and event management). Он обеспечивает следующие...