Чтение для аудиомана: старое железо, ретроформаты, «блеск и нищета» в музыкальной индустрии

В нашем мегадайджесте говорим о тонкостях работы в аудиоиндустрии, рассказываем историю необычных музыкальных инструментов плюс вспоминаем сказки и радиоспектакли Советского Союза. Читать дальше →...

[Из песочницы] Использование PowerShell для сбора информации об инциденте

PowerShell достаточно распространенное средство автоматизации, которое часто используется, как разработчиками вредоносных программ, так и специалистами по информационной безопасности. В данной статье будет рассмотрен вариант использования PowerShell для удаленного сбора данных с конечных устройств...

[Из песочницы] KDE Connect вместо мыши, или подводные камни первого подключения

Вышло так, что я находился в поездке, и чтобы скоротать время, взял с собой своего старого верного друга — нетбук ASER Aspire one AOA110 с #!++ на борту. Так как я им очень давно не пользовался, то напрочь забыл о неисправном шлейфе тачпада. Мышь с собой я, естественно, не взял, но пользоваться...

Итоги недели: у Google успехи с ИИ, но не ладится со Stadia, Дурова вызвали в суд, фермеры тестируют VR

Итоги прошедшей недели на Хабре. В этом дайджесте — самые важные, интересные и громкие события, о которых мы говорили с 22 по 29 ноября. В Google разработали «объяснимый» ИИ, Stadia все никак не взлетит, а Translator Toolkit скоро закроется. Ученые, возможно, близки к очень надежным накопителям на...

Черная пятница 2019 в Madrobots

Пссc, хотите немного гаджетов? В Madrobots ЧП: разгар Черной пятницы. Сегодня у нас действуют самые высокие скидки на умные девайсы, противокражные рюкзаки, а также полезные аксессуары. Товаров ограниченное количество, распродажа продлится до 1 декабря. Отобрали лучшие предложения; рассказываем под...

[Из песочницы] Снова Google Fit. Работает ли он?

Привет! Меня зовут Виктор, я разрабатываю веб-приложение catisfit.com для анализа данных Google Fit. Ожидания Большая часть мобильных телефонов давно научилась считать шаги. Многие носят фитнес-браслеты и часы, пользуются спортивными трекерами типа Strava, становятся по утрам на умные весы,...

Fake News: как создаются фейковые новости и можно ли их распознать

Фейковые новости влияют на политику больших стран, их создатели зарабатывают немалые деньги, используя различные схемы монетизации, а в будущем fake news смогут сокрушать бизнесы. Рассказываем, кто и зачем создает фейковые новости, как организуются поддельные информационные кампании и как...

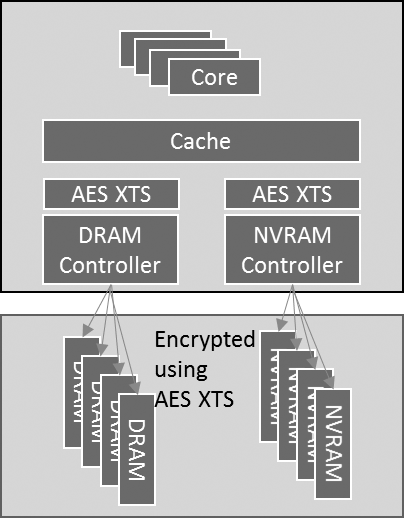

Аппаратное шифрование DRAM уже близко. Чем оно грозит простым пользователям?

Существует масса вариантов для шифрования дисков, разделов и отдельных документов. На случай компрометации одного устройства есть даже федеративное распределение ключа, где для доступа требуется участие нескольких сторон (см. схему разделения секрета Шамира). Опции шифрования файловой системы...

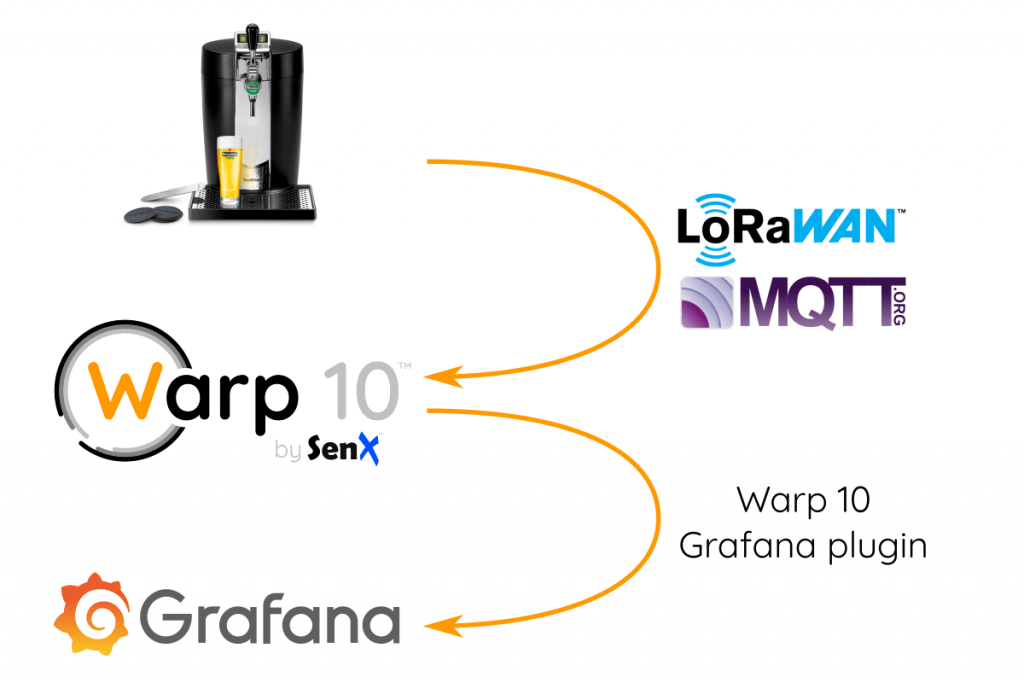

[Перевод] Панель мониторинга Grafana для пивной системы BeerTender

Пояснение. BeerTender — устройство для охлаждения и розлива пива от Krups и Heineken. По заявлению производителей, оно сохраняет качества свежего пива в течение 30 дней после открытия кега. Конечно, системным администраторам и девопсам удобно отслеживать температуру и уровень пива в своём бочонке с...

Quiet.js: библиотека для приёма и передачи данных ультразвуком

В нескольких эпизодах сериала «Мистер Робот» главный герой Эллиот взламывает и доксит своих жертв, записывая собранную информацию на аудио CD. Каждый диск он подписывает названием группы и альбома. Если злоумышленник получит доступ и поставит диск на воспроизведение — то услышит музыку, как и...

Черная пятница уже здесь: где смотреть лучшие цены года на гаджеты

Маркетологи объявили неделю Черной пятницы. Если вы давно засматривались на какой-то девайс, эти дни – лучший момент в году, чтобы заново прочесать интернет на предмет вкусных скидок. В отличие от китайцев с AliExpress, американцы в плане ценообразования, как правило, куда порядочнее – и скидки на...

Топ-10 тенденций из нового отчета Hi-Tech Crime Trends 2019/2020 Group-IB

За последнее десятилетие число и уровень сложности кибератак со стороны как прогосударственных хакерских групп, так и финансово мотивированных киберпреступников значительно возросли. Люди, компании и государственные организации больше не могут быть уверены в безопасности киберпространства, а также...

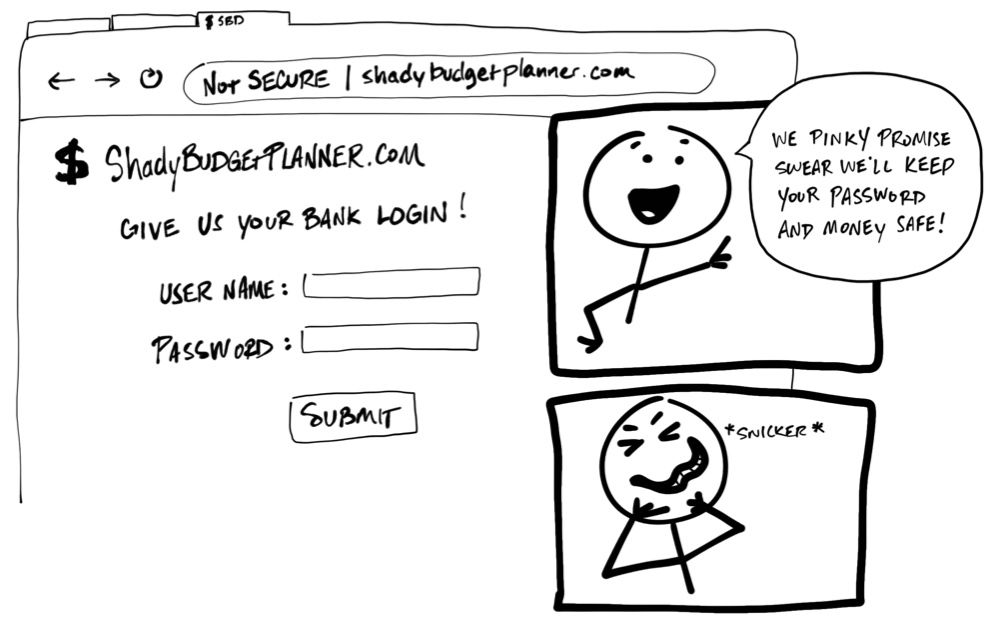

[Перевод] Иллюстрированное руководство по OAuth и OpenID Connect

Прим. перев.: В этом замечательном материале компании Okta просто и наглядно рассказывается о принципах работы OAuth и OIDC (OpenID Connect). Эти знания будут полезны разработчикам, системным администраторам и даже «обычным пользователям» популярных веб-приложений, которые скорее всего тоже...

Первое правило антифрода — никому не рассказывать про антифрод

На самом деле, правило фиговое. Но понятное дело, почему оно работает. В среде безопасников считается, что антифрод должен быть такой суперсекретной штуковиной за семью печатями с парой голодных Церберов поблизости. Чтобы никто-никто не мог заглянуть в щель и узнать, как этот антифрод работает и...

Как создатели вредоносного софта пытаются избежать его обнаружения: разбираем на примере Spy.GmFUToMitm

Изображение: Unsplash Специалисты экспертного центра безопасности Positive Technologies (PT Expert Security Center) обнаружили интересный образец вредоносного ПО, распространяющийся в китайском сегменте интернета. Этот софт используется, среди прочего, для осуществления MITM-атак, а главная его...

Первые впечатления от 10,3-дюймового ридера PocketBook X с экраном E Ink Carta Mobius

Привет Хабр! В ближайшие недели (100% до конца этого года) на pocketbook.ru начнутся продажи ридера PocketBook X – новой флагманской 10,3-дюймовой модели. Читать дальше →...

[Из песочницы] Выбираем проводные наушники бюджетного сегмента

Поездка на велосипеде в выходной день или долгая дорога в метро по будням? Тренировка перед важными соревнованиями или спокойный вечер в постели? Может быть, утренняя пробежка или бессонная ночь? В современном мире многие люди не могут представить себе свой досуг без верных друзей – наушников....

ChipWhisperer: атака по энергопотреблению на Магму

Автор статьи: rakf В рамках Summer of Hack 2019 в Digital Security я разбирался с атакой по энергопотреблению и работал с ChipWhisperer. Что это? Анализ энергопотребления — это один из видов атак по сторонним каналам. То есть атак, использующих информацию, которая появляется в результате физической...