Асимметричные криптографические протоколы распределения ключей: Деннинга—Сакко, DASS, Ву-Лама

Предисловие Данный текст будет являться одной из переписанных глав для учебного пособия по защите информации кафедры радиотехники и систем управления, а также, с этого учебного кода, кафедры защиты информации МФТИ (ГУ). Полностью учебник доступен на github (см. также draft releases). На Хабре...

[Перевод] Функционал современных систем защиты приложений (WAF) должен быть гораздо шире списка уязвимостей из OWASP Топ 10

Ретроспектива Масштаб, состав и структура киберугроз для приложений быстро эволюционируют. Долгие годы пользователи получали доступ к веб-приложениям через интернет с помощью популярных веб-браузеров. В каждый момент времени было необходимо поддерживать 2-5 веб-браузеров, и набор стандартов...

Security Week 47: нетривиальные уязвимости

В прошлом году у нас уже был дайджест про нетривиальные атаки. Тогда речь шла про DoS-атаку на ПК через акустическое воздействие на жесткий диск и кражу пользовательских данных через хак со стилями CSS. А на прошлой неделе как раз было опубликовано два исследования про уязвимости в тех местах, где...

Схемы распределения ключей с доверенным центром: схемы Жиро и Блома

Предисловие Данный текст будет являться одной из переписанных глав для учебного пособия по защите информации кафедры радиотехники и систем управления, а также, с этого учебного кода, кафедры защиты информации МФТИ (ГУ). Полностью учебник доступен на github (см. также draft releases). На Хабре...

Гаджеты для сна

Люди уже вроде бы научились эффективно работать и поэтому чтобы работать ещё эффективнее, в последнее время озадачились вопросами эффективного отдыха, в том числе и здорового сна. Буйство изобретательского ума охватило множество физических параметров для оптимизации сна: механика, колебания, свет,...

[Перевод] Конференция BLACK HAT USA. Разбогатеть или умереть: зарабатываем в Интернете методами Black Hat. Часть 3

Конференция BLACK HAT USA. Разбогатеть или умереть: зарабатываем в Интернете методами Black Hat. Часть 1 Конференция BLACK HAT USA. Разбогатеть или умереть: зарабатываем в Интернете методами Black Hat. Часть 2 Они зашли так далеко, что стали обсуждать возможность привлечения водителей UPS к очной...

Не используйте бесплатные MTProxy и другие виды халявных прокси…

… иначе Ваш девайс может стать нодой ботнет сети для DDoS'a. Несколько дней назад появилась новость на Habr и других ресурсах о том, что сервера MTProxy атаковали иранского облачного провайдера Arvan Cloud. С одной стороны новость не совсем соответствует действительности. Но с другой стороны...

Мифы и легенды SOCостроителей, или 5 заблуждений о центрах мониторинга и реагирования на кибератаки

Уже завтра стартует V SOC-Форум — крупнейшее мероприятие по практикам выявления и анализа инцидентов в России. Уверен, что многие читатели этого хаба окажутся там и услышат немало профессиональных докладов по этому направлению информационной безопасности. Но помимо терминов, определений и...

Снифферы, которые смогли: как семейство FakeSecurity заразило онлайн-магазины

В декабре 2018 года, специалисты Group-IB обнаружили новое семейство снифферов, получившее название FakeSecurity. Их использовала одна преступная группа, заражавшая сайты под управлением CMS Magento. Анализ показал, что в недавней кампании злоумышленники провели атаку с использованием вредоносного...

Переходите к безопасной 2FA на блокчейне

СМС-сообщения — популярнейший способ двухфакторной аутентификации (2FA). Ее используют банки, электронные и крипто-кошельки, почтовые ящики и всяческие сервисы; число пользователей метода приближается к 100%. У меня такой расклад событий вызывает негодование, ведь этот метод небезопасный....

Web. Решение задач с r0от-мi. Часть 2

Данная статья содержит решение заданий, направленных на эксплуатацию web-узвимостей. Статья ориентирована в основном на новичков, которые хотят разобараться в заголовках HTTP и учавствовать в CTF. Ссылки на предыдущие части этого раздела: Web. Решение задач с r0от-мi. Часть 1 Организационная...

Криптографический АРМ на базе стандартов с открытым ключом. Конфигурирование токенов PKCS#11

Еще раз просмотрев функционал утилиты cryptoarmpkcs, обратил внимание на то, что она, в основном работая с криптографическими токенами/смаркартами PKCS#11, не имеет встроенного функционала для их конфирурирования. Речь идет об инициализации токенов, установки PIN-кодов и т.п. И было решено добавить...

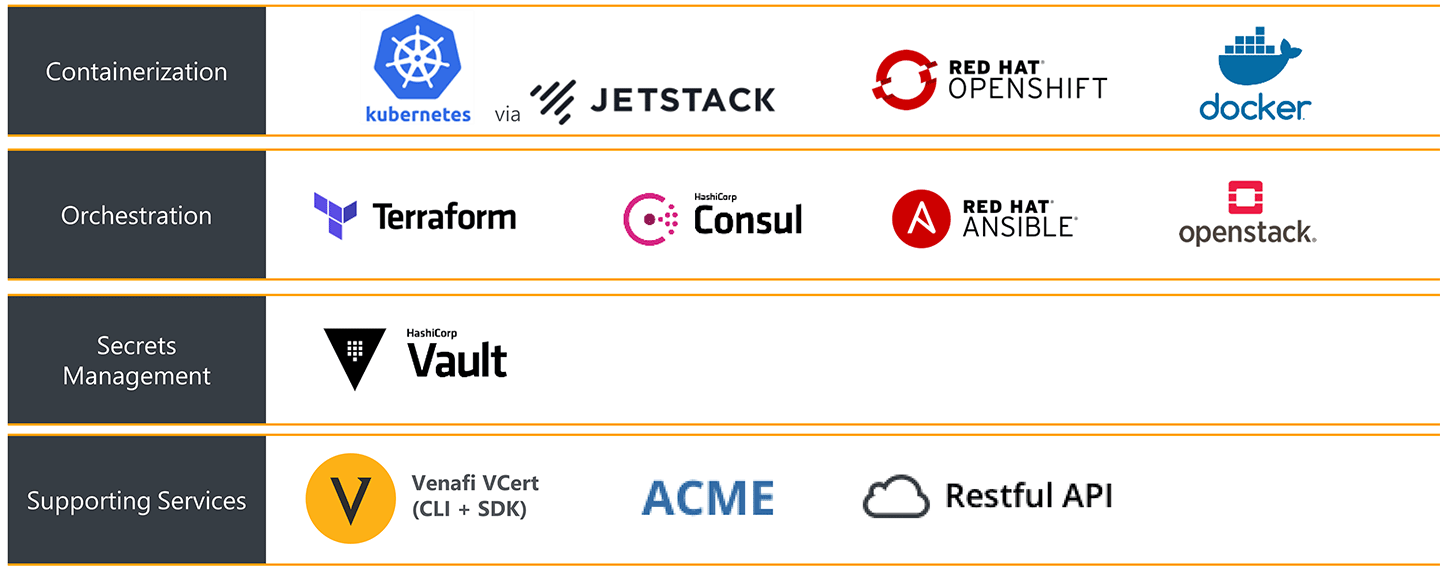

Помощь девопсам по внедрению PKI

Ключевые интеграции Venafi У девопсов и так много работы, а от них ещё требуют экспертных знаний по криптографии и инфраструктуре открытых ключей (PKI). Это неправильно. Действительно, у каждой машины должен быть валидный TLS-сертификат. Они нужны для серверов, контейнеров, виртуальных машин, в...

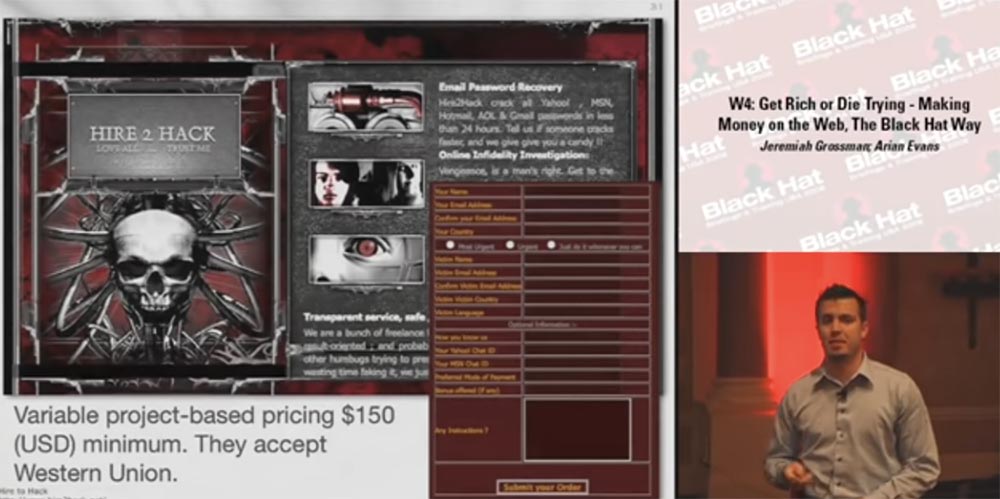

[Перевод] Конференция BLACK HAT USA. Разбогатеть или умереть: зарабатываем в Интернете методами Black Hat. Часть 2

Конференция BLACK HAT USA. Разбогатеть или умереть: зарабатываем в Интернете методами Black Hat. Часть 1 Существует сайт под названием Hire2Hack, который тоже принимает заявки на «восстановление» паролей. Здесь стоимость услуги начинается от $150. Я не знаю об остальном, но вы должны предоставить...

«Криптосистемы-протоколы»: Диффи—Хеллмана, Эль-Гамаля, MTI/A(0), STS

Предисловие Данный текст будет являться одной из переписанных глав для учебного пособия по защите информации кафедры радиотехники и систем управления, а также, с этого учебного кода, кафедры защиты информации МФТИ (ГУ). Полностью учебник доступен на github (см. также draft releases). На Хабре...

[Перевод] Конференция BLACK HAT USA. Разбогатеть или умереть: зарабатываем в Интернете методами Black Hat. Часть 1

Ведущий: леди и джентльмены, это выступление очень забавное и очень интересное, сегодня мы собираемся поговорить о реальных вещах, которые наблюдаются в интернете. Этот разговор немного отличается от тех, к которым мы привыкли на конференциях Black Hat, потому что мы собираемся поговорить о том,...

[Из песочницы] Самый беззащитный — это Сапсан

Был я как-то на ZeroNights, это очередная конференция по информационной безопасности, которая в этом году была совсем шлаком. Там я хотел как всегда что-либо поломать, получить за это приз, и т.д., но как я выяснил — интересных задач там не было, и пришлось развлекать себя самому. Что происходило...

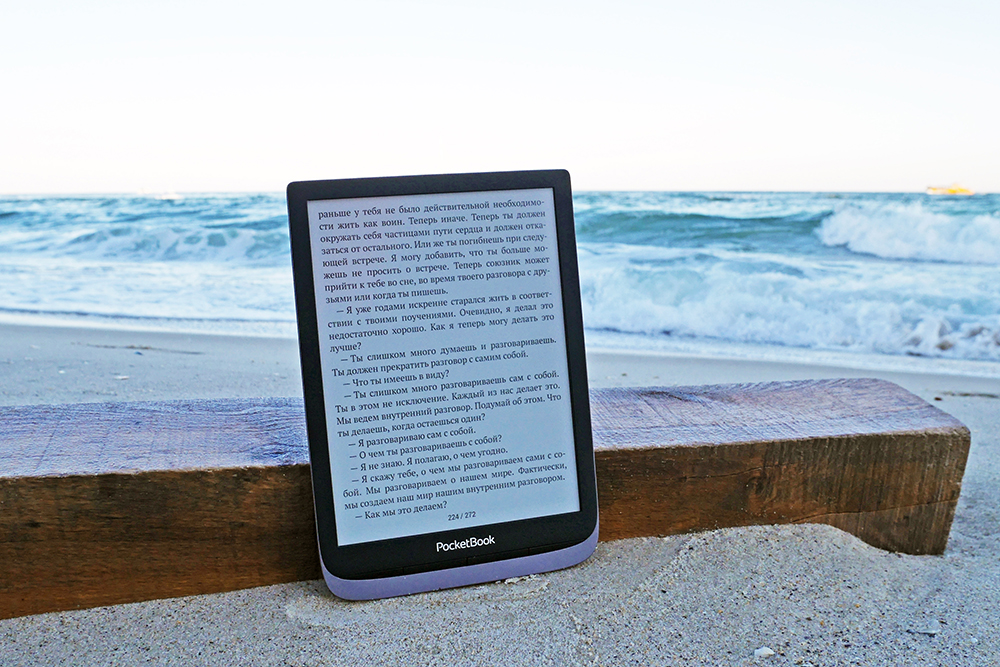

[recovery mode] Краткий обзор ридера PocketBook 740 Pro: 7,8 дюйма, аудио и защита по IPX8

Приветствую всех! Сегодня я коротко расскажу о ридере PocketBook 740 Pro – свежей модели с диагональю 7,8 дюйма. Она во многом повторяет PocketBook 740, о которой в блоге есть длинная простыня. Поэтому повторяться не буду, а выделю главное и расскажу об отличиях PocketBook 740 Pro от предыдущей...