Выгоды от внедрения ISO/IEC 27001

Современные информационные системы работают с огромным количеством информации, сочетая в себе различное информационно — техническое наполнение и передовые технологические разработки. Организации, а также их информационные системы и сети сталкиваются с угрозами безопасности из широкого диапазона...

UDP Flood от Google или как не лишить всех Youtube

Одним прекрасным весенним вечером, когда идти домой не хотелось, а неуемное желание жить и познавать свербило и жгло аки каленым железом, возникла идея поковырять заманчивую приблуду фичу на файрволе под названием "IP DOS policy". После предварительных ласок и ознакомления с мануалом настроил в...

[Перевод] Рукопожатие SSH простыми словами

Secure Shell (SSH) — широко используемый протокол транспортного уровня для защиты соединений между клиентами и серверами. Это базовый протокол в нашей программе Teleport для защищённого доступа к инфраструктуре. Ниже относительно краткое описание рукопожатия, которое происходит перед установлением...

РНР-безопасность: где и как хранить пароли. Часть 1

Каждый год в мире происходит все больше хакерских атак: от краж кредитных карт до взломов сайтов онлайн-магазинов. Уверены, что ваши скрипты по настоящему защищены? В преддверии старта курса «Backend-разработчик на PHP» наш коллега подготовил интересную публикацию на тему безопасности в PHP......

[Из песочницы] Создание консоли c изменяемой высотой для более удобной работы за компьютером

Доброго времени суток, сегодня я хочу рассказать об устройстве которое я разработал и собрал. Введение Столы с возможностью изменения высоты находятся на рынке уже давно и существует очень большое разнообразие моделей- фактически на любой вкус, ну и кошелек, хотя как раз это одна из тем для моего...

Реверсим MIPS и Golang — основы реверса. Решение задач на реверсинг с r0от-мi. Часть 2

В данной статье разберемся с декомпиляцией MIPS бинарника в Ghidra и пореверсим программу, написанную на golang, в IDA. Часть 1 — C, C++ и DotNet decompile. Организационная информация Специально для тех, кто хочет узнавать что-то новое и развиваться в любой из сфер информационной и компьютерной...

Security Week 45: уязвимости Chrome и BlueKeep в дикой природе

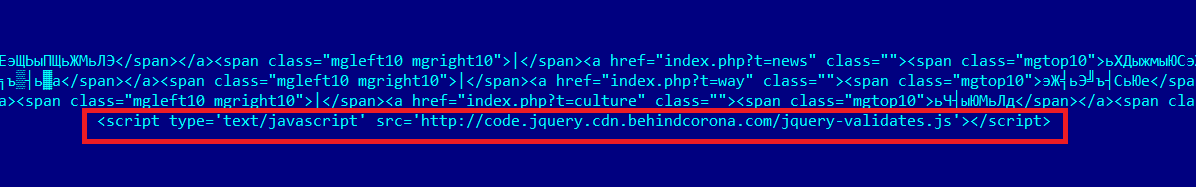

Компания Google выпустила апдейт браузера Chrome 31 октября, в котором были закрыты две серьезные уязвимости. Одна из них (CVE-2019-13720) использовалась в реальных атаках и была обнаружена (новость, исследование) специалистами «Лаборатории Касперского». Уязвимость (CVE-2019-13720) типа...

Этому городу нужен новый герой: обзор противокражных рюкзаков Bobby Hero

За три года XD Design выпустила десятки модификаций Bobby — рюкзаков, которые нельзя порезать или незаметно вскрыть. В 2019-м нидерландская компания ставит цель привлечь тех, кто еще не выбрал подходящую модель, и представляет Bobby Hero. Давайте посмотрим, что же героического в новой линейке...

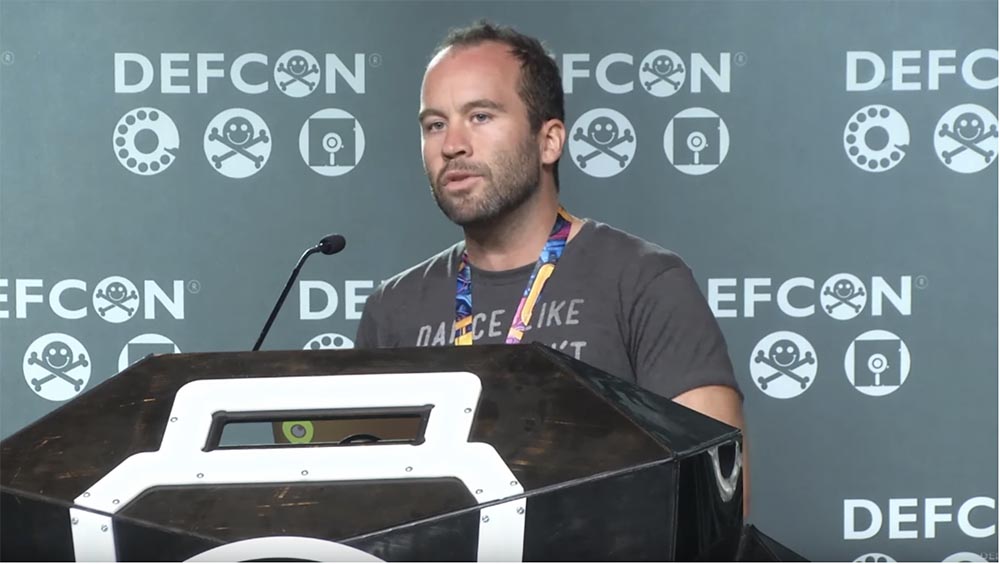

[Перевод] Конференция DEFCON 27. Извлечение пользы из хакерских продуктов для macOS. Часть 2

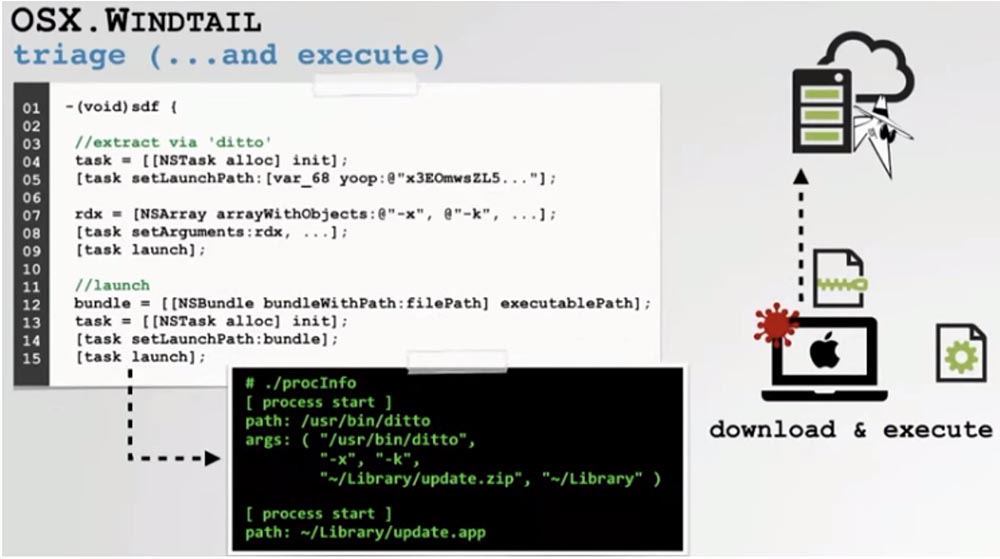

Конференция DEFCON 27. Извлечение пользы из хакерских продуктов для macOS. Часть 2 Получив с удаленного хакерского C&C-сервера файл с вредоносным кодом, эксплойт приступает к его исполнению. Здесь используется тот же SDF-метод, когда архив с вредоносным ПО распаковывается при помощи встроенной...

Выявляем атаку вируса-шифровальщика, получаем доступ к контроллеру домена и пробуем противостоять этим атакам

WannaCry, NotPetya, BadRabbit и другие — вирусы-шифровальщики, которые гремели на весь мир ещё около года-двух назад. Сегодня об атаках таким типов вирусов шума меньше, но истории с атаками всё равно происходят. В этой статье я покажу один из инструментов для остановки атаки такого вируса: быстро...

Защищаем удаленный сервер на Windows как можем

Тема безопасности сервера Windows не раз поднималась, в том числе и в этом блоге. Тем не менее мне хотелось бы еще раз освежить в памяти старые методы защиты и рассказать о малоизвестных новых. Разумеется, будем использовать по максимуму встроенные средства. Итак, предположим, что у нас есть...

Как вернуть зелёный индикатор TLS в новом Firefox 70?

С версий Chrome 77 и Firefox 70 (вышел 22.10.2019) дизайнеры приняли решение убрать зелёный «замочек», который сигнализирует о наличии TLS-сертификата. Более того, EV-сертификаты с расширенной проверкой теперь никак не выделяются. Но разработчики Firefox 70 оставили возможность вернуть привычный...

[Перевод] Как выживают китайские магнаты майнинга биткоинов

Майнеры криптовалюты зарабатывали миллионы на цифровой валюте за счёт наличия в Китае избыточной электроэнергии. Новые правила, устанавливаемые правительством, могут закончить эту золотую лихорадку Мистер Гао говорит мне: «Только потому, что нечто в Китае не запрещено, не значит, что оно...

[Перевод] Как обучать детей правильно пользоваться технологиями, если в вашем детстве такого не было?

Привет, Хабр! Предлагаю вашему вниманию перевод статьи "Children's Exposure to Digital Technology Causes Parental Anxiet" от Kim Flaherty и Kate Moran. Пока родители в Америке заботятся о том, чтобы их дети наслаждались технологическим прогрессом, родители в Китае думают о том, как оградить...

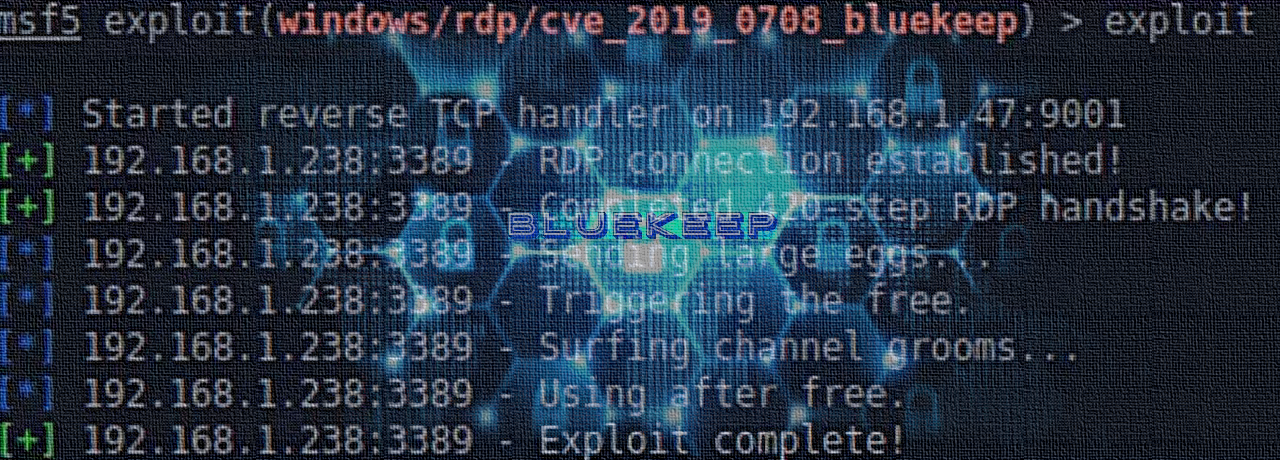

Зафиксировано первое появление BlueKeep «в дикой природе»

Вчера появилась информация о попытках эксплуатации BlueKeep (CVE-2019-0708), критичной RCE-уязвимости в ОС Windows, с целью установки криптомайнера Manero. Исследователь Kevin Beamount, сообщил в Твиттере, что несколько хостов из его сети RDP-ханипотов ушли в состоянии BSOD, при этом их совокупный...

[Из песочницы] Становление термостата: как это получилось

После нескольких лет плодотворной работы, было принято решение вынести на суд общественности наш первый продукт для управления климатом в умном доме — умный термостат для управления теплым полом. Читать дальше →...

Независимая телекоммуникационная среда Medium: как сообщество разрабатывает «Интернет 2.0»

Привет, Хабр! Интернет — это всегда хорошо. Но ещё лучше, когда контроль над ним осуществляется сообществом, а не государством и корпорациями. В этой публикации я расскажу о том, как и зачем сообщество энтузиастов разрабатывает Medium — децентрализованную альтернативу существующему на данный момент...

[Перевод] Конференция DEFCON 27. Извлечение пользы из хакерских продуктов для macOS. Часть 1

Брифинг выступления. Всякий раз, когда обнаруживается новый образец вредоносного ПО для macOS, он предоставляет нам возможность оценить новые возможности взлома, которые можно использовать с пользой для себя. Я имею в виду то, что жизнь коротка, зачем же тратить её на написание собственного...