Электричество можно добыть из снега

Каждый, кто хоть раз помогал «прикурить» севший от сильного холода автомобильный аккумулятор, знает, что мороз и электричество не сочетаются. Однако исследовательская компания Nanotech Energy придумала способ добычи электричества из снега. Доклад об этом появился в журнале Nano Energy в июне 2019...

Что такое игра валидаторов или “как запустить proof-of-stake блокчейн”

Итак, ваша команда закончила alpha-версию вашего блокчейна, и пришло время запускать testnet, а затем и mainnet. У вас настоящий блокчейн, с независимыми участниками, хорошей экономической моделью, безопасностью, вы спроектировали governance и теперь пора бы попробовать все это в деле. В идеальном...

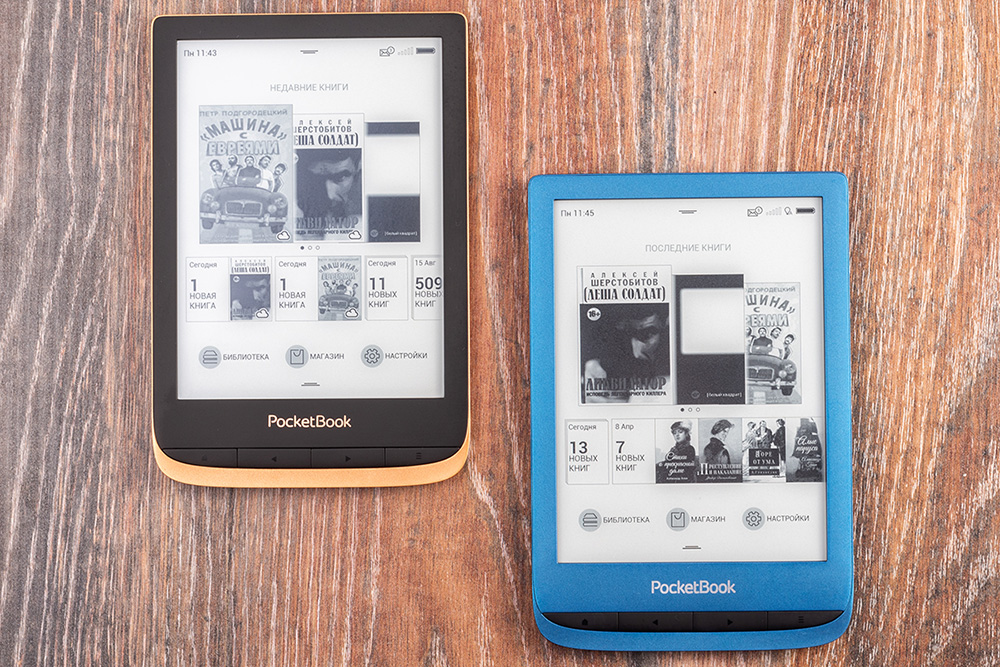

Обзор PocketBook 632 и 632 Aqua – маленьких флагманских 6-дюймовых ридеров с E Ink

Всем снова привет! Обзоров ридеров в нашем блоге не появлялось давно – с прошлого года. За это время у компании PocketBook появился целый ряд новых моделей, а вскоре появится и ещё одна, весьма необычная. Я буду рассказывать обо всех этих устройствах постепенно в своих постах. Начну, пожалуй, с...

Сказ о старом добром Visual Basic и его славных победах

Мы в JSOC CERT ежедневно сталкиваемся с событиями из разных песочниц, которые функционируют в составе AntiAPT-решений наших заказчиков и пропускают через себя тысячи файлов из web- и почтового трафика. Стоит отметить, что современные Sandbox-системы в своем развитии ушли намного дальше, чем простой...

Про мошенников и людей

Банковское мошенничество стало частью повседневной жизни. Методы злоумышленников становятся все более изощренными: зачастую жертва не сразу понимает, что произошло. Мы собрали несколько историй, рассказанных жертвами и находящихся в свободном доступе, и рассмотрели их с точки зрения действий...

Check Point: оптимизация CPU и RAM

Здравствуйте, коллеги! Сегодня я хотел бы обсудить очень актуальную для многих администраторов Check Point тему «Оптимизация CPU и RAM». Нередки случаи, когда шлюз и/или менеджмент сервер потребляют неожиданно много этих ресурсов и хотелось бы понять, куда они “утекают” и по возможности грамотнее...

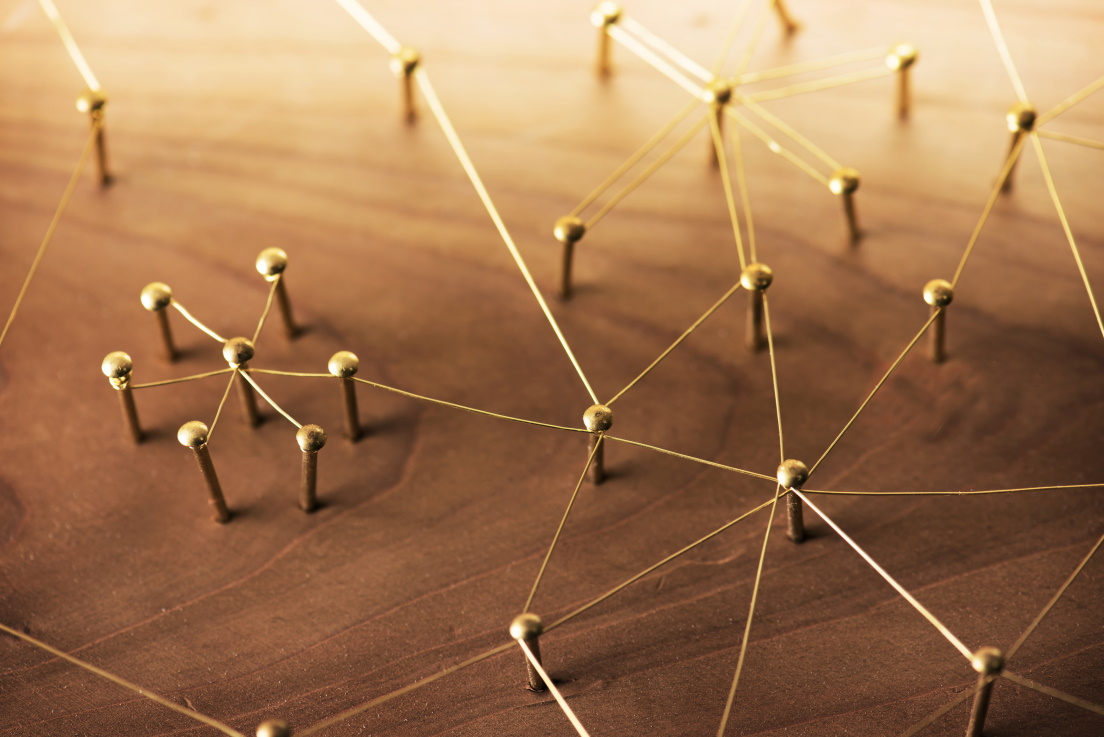

Операция TA505: сетевая инфраструктура группировки. Часть 3

Анализ сетевой инфраструктуры играет большую роль в исследовании вредоносных кампаний. Сведения о том, какие IP-адреса соответствовали доменному имени в различные промежутки времени, позволяют определить новые серверы злоумышленников. Решение противоположной задачи (ретроспектива доменов, которые...

[Перевод] Что такое Zero Trust? Модель безопасности

Zero Trust («нулевое доверие») – это модель безопасности, разработанная бывшим аналитиком Forrester Джоном Киндервагом в 2010 году. С тех пор модель «нулевого доверия» стала наиболее популярной концепцией в сфере кибербезопасности. Недавние массовые утечки данных только подтверждают необходимость...

Почему традиционные антивирусы не подходят для публичных облаков. И что делать?

Все больше пользователей выводят в публичное облако всю свою ИТ-инфраструктуру. Однако в случае недостаточности антивирусного контроля в инфраструктуре заказчика возникают серьезные кибер-риски. Практика показывает, что до 80% существующих вирусов отлично живут в виртуальной среде. В этом посте...

Технический анализ эксплойта checkm8

С большой вероятностью вы уже слышали про нашумевший эксплойт checkm8, использующий неисправимую уязвимость в BootROM большинства iDevice-ов, включая iPhone X. В этой статье мы приведем технический анализ эксплойта и разберемся в причинах уязвимости. Всем заинтересовавшимся — добро пожаловать под...

Imperva раскрыла технические подробности взлома Cloud WAF

В конце августа Imperva оповестила клиентов сервиса Cloud WAF (бывш. Incapsula) об утечке конфиденциальной информации и инициировала сброс паролей учетных записей. Оказалось, что посторонние получили доступ к хешам паролей, ключам API и SSL-сертификатам. 10 октября исполнительный директор компании...

Разбор спикерфона: что внутри и как это работает

Спикерфон — частый обитатель конференц-залов, рабочих столов руководителей и импровизированных переговорных. Небольшие спикерфоны берут с собой в поездки, а также используют в автомобиле и не отказывают себе в конференциях по телефону. Они разнятся своими формами и размерами, функционалом и набором...

ZeroNights Hackquest 2019. Results & Writeups

Совсем недавно завершился ежегодный HackQuest, приуроченный к конференции ZeroNights. Как и в прошлые годы, участникам предстояло решить 7 различных заданий — по одному на сутки квеста. Задания, как всегда, помогли подготовить наши коммьюнити партнеры. Узнать, как же решались задания, и кто стал...

SOC — это люди: суровые будни сервис-менеджера центра мониторинга и реагирования на кибератаки

Рассказывая о том, как устроена работа центра мониторинга и реагирования на кибератаки (SOC) изнутри, мы уже говорили об инженерах первой и второй линии и об аналитиках. Тогда же мы вскользь упомянули о сервис-менеджерах. Это сотрудники SOC, которые отвечают перед заказчиком за качество оказываемых...

5 способов сделать Python-сервер на Raspberry Pi. Часть 2

Привет, Хабр. Сегодня мы продолжим изучать сетевые возможности Raspberry Pi, а точнее их реализацию на языке Python. В первой части мы рассмотрели базовые функции простейшего веб-сервера, работающего на Raspberry Pi. Сейчас мы пойдем дальше, и рассмотрим несколько способов, как сделать наш сервер...

Кодировки, шифр сдвига, брут хешей и создание картинки с помощью PIL python. Решение задач с r0от-мi Cryto. Часть 1

Данная статья содержит решений заданий Encoding ASCII и Encoding UU направленные на кодировки, Hash Message Digest 5 и Hash SHA-2 — на нахождение прообраза хеша, Shift cipher — шифр сдвига, и Pixel Madness — на составление картинки. Организационная информация Специально для тех, кто хочет узнавать...

Как перепрограммировать режим сна: 30 дней каждое утро я светил ярким зеленым светом себе в глаза

Как я себя чувствовал во время испытаний. Исходные условия: засыпаю перед рассветом, просыпаюсь в обед. Желаемый результат: просыпаться в 7-9 утра без будильника. Способ: 1 месяц тестировать очки «для просыпания». И вот что из этого вышло. Читать дальше →...

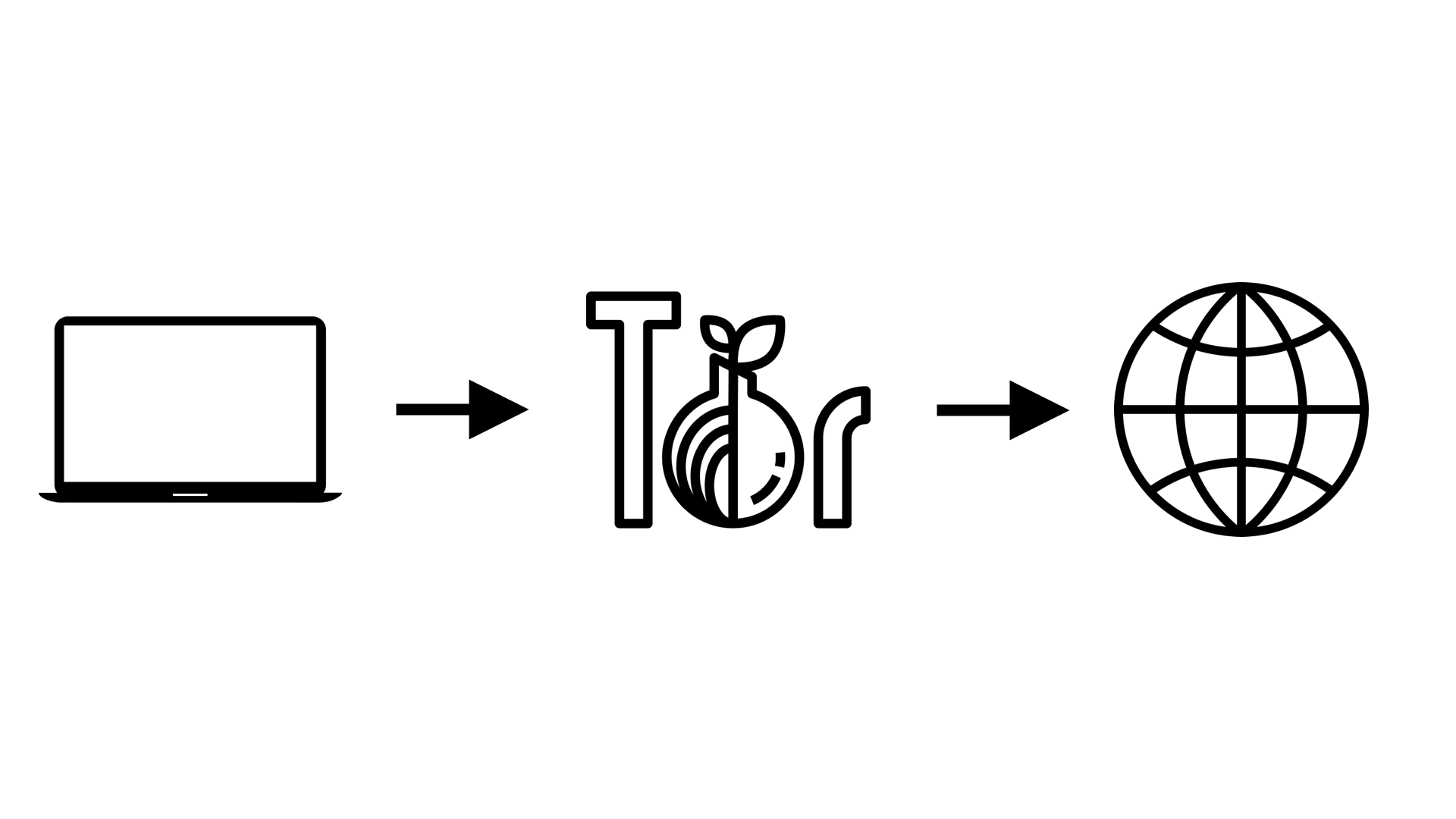

Заворачиваем весь трафик ОС в Tor

Все описанное в статье реализовано в виде инструмента Toroxy, доступного на GitHub В последнее время анонимность в сети является предметом горячих споров. Ни для кого не секрет, что данные о посещениях Интернет-ресурсов с локального устройства могут собираться на разных уровнях с целью построения...