Shadow AI: 80% сотрудников уже пишут в ChatGPT. Почему мы делим задачи на красные, зелёные и серые

Восемь из десяти офисных сотрудников уже пользуются публичными нейросетями — часто без ведома IT. Запрет не работает: 90% руководителей безопасности сами заходят в несанкционированные ИИ-инструменты. Мы у себя в команде на 90+ человек два года живём с матрицей из трёх зон — красной, зелёной и...

Безопасное внедрение ИИ в корпорации: 3 архитектурных подхода и опыт Alpina Digital

88% компаний используют ИИ, но только 1% достиг зрелости. Главный барьер — не технология, а безопасность данных. Что мы делали два года и почему пришли к гибридной архитектуре. Жемал Хамидун, Head of AI Alpina Digital, CPO AlpinaGPT, автор тг-канала «Готовим ИИшницу». Читать далее...

Часть 6: Безопасность и приватность в голосовом управлении — как защитить умный дом от утечек и взломов

От диплома до продакшена. Часть 1: Что я хотел … Часть 2: Техническая реализация … Часть 3: Архитектура нейросети … Часть 4: Обучение и валидация … Часть 5: Интеграция с устройствами … … И ВОТ ТЕПЕРЬ … Если вы используете умный дом: Настройки… Проверьте разрешения приложений Сеть… Включите WPA3 на...

Администратор может читать переписку сотрудников в Bitrix24. Это нормально?

В коробочной версии Bitrix24 функция «Авторизоваться под пользователем» является штатной и удобной для администрирования. Однако в корпоративной среде с требованиями ИБ и compliance она порождает интересную инженерную задачу: где проходит граница прикладной безопасности? Разбираем архитектуру...

Shadow Data в облаке: найти и обезвредить

Shadow Data — данные, которые существуют вне поля зрения ИБ и compliance-команд. Хорошая новость в том, что такие теневые данные легко найти даже в очень крупной облачной инфраструктуре. В этой статье разберем, как сделать все без ручного перебора и буквально за час найти и геолоцировать данные....

Собираем персональные данные правильно: рекомендации DPO

Законодательство в области персональных данных активно меняется, а институт согласий на обработку ПДн серьезно трансформируется. Согласия теперь должны оформляться отдельно от других документов, а управлять ими скоро в полной мере будет возможно через Госуслуги. Меня зовут Никита Козин. Я – Data...

Кто пытался сделать политики конфиденциальности и обработки ПД чуточку понятнее, и к чему привели такие попытки

Разные компании по-разному оформляют свои политики конфиденциальности — единого формата нет. Подавляющее большинство из них написано тяжелым юридическим языком, поэтому многие даже не пытаются изучать их, например, чтобы понять, как тот или иной сервис будет работать с персональными данными. Есть...

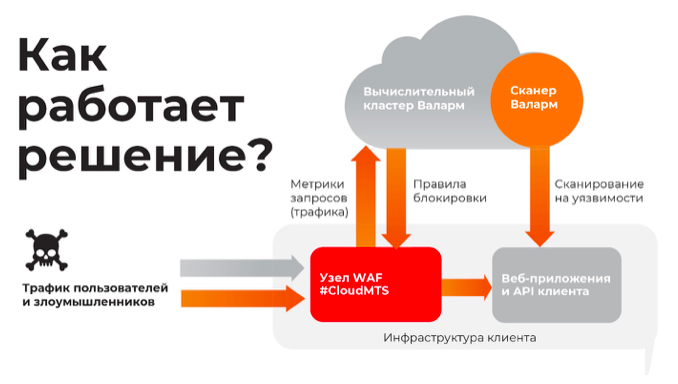

Эволюция Web Application Firewall: от сетевых экранов до облачных систем защиты с машинным обучением

В нашем прошлом материале по облачной тематике мы рассказывали, как защитить ИТ-ресурсы в публичном облаке и почему традиционные антивирусы не совсем подходят для этих целей. В этом посте мы продолжим тему облачной безопасности и поговорим об эволюции WAF и о том, что лучше выбрать: железо, ПО или...

Почему традиционные антивирусы не подходят для публичных облаков. И что делать?

Все больше пользователей выводят в публичное облако всю свою ИТ-инфраструктуру. Однако в случае недостаточности антивирусного контроля в инфраструктуре заказчика возникают серьезные кибер-риски. Практика показывает, что до 80% существующих вирусов отлично живут в виртуальной среде. В этом посте...