PocketBook: итоги года, или Чего нового и важного случилось в 2019 году

Приветствую всех! 2019-й вот-вот завершится, и поэтому сегодня уже вполне уместно поговорить об итогах года. Точнее, не столько об итогах, сколько о самых важных событиях для компании PocketBook и её пользователей, которые случились в уходящем году. Рассказывать буду коротко, тезисно и без лишнего...

Шпаргалки по безопасности: Virtual Patching

Темой нашей сегодняшней статьи будет Virtual Patching. Virtual Patching — это слой политики безопасности, предназначенный для обнаружения и предотвращения эксплуатации эксплойта для известной уязвимости. Читать дальше →...

Ноутбук от Powerbank’а?

Кого-то стандарты загоняют в рамки, а кому-то серьезно облегчают жизнь. В свое время, внедрение microUSB в качестве единого порта для зарядки и передачи данных в телефонах и многих смартфонах облегчило жизнь. Сейчас началось победное шествие «симметричного» USB TypeC. У меня в руках оказался...

Использование Intel Processor Trace для трассировки кода System Management Mode

Эта статья посвящена тестированию возможности использования технологии Intel Processor Trace (Intel PT) для записи трассы в System Management Mode (SMM) режиме. Работа была выполнена в рамках Summer Of Hack 2019. Автор работы: @sysenter_eip. Большинство использованных инструментов написаны другими...

Security Week 52: безопасность умных колонок и IP-камер

Еще в октябре исследователи из компании SRLabs показали, как можно менять поведение умных колонок Amazon Echo и Google Home для подслушивания разговоров или даже фишинга паролей (новость, исследование). Для последнего даже существует специальный термин — vishing, он же voice phishing, то есть...

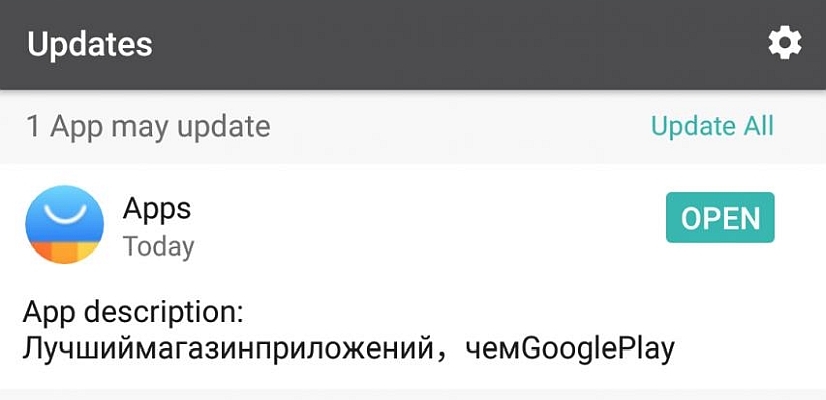

Бэкдор (?) в смартфонах BlackBerry на Android

18 декабря пользователи смартфонов BlackBerry моделей KeyONE и Key2 обнаружили приложение "Apps", которое появилось без их явного согласия. Выяснилось, что его установило другое встроенное приложение под названием Preview, которое похоже на бэкдор от китайского производителя. Читать дальше →...

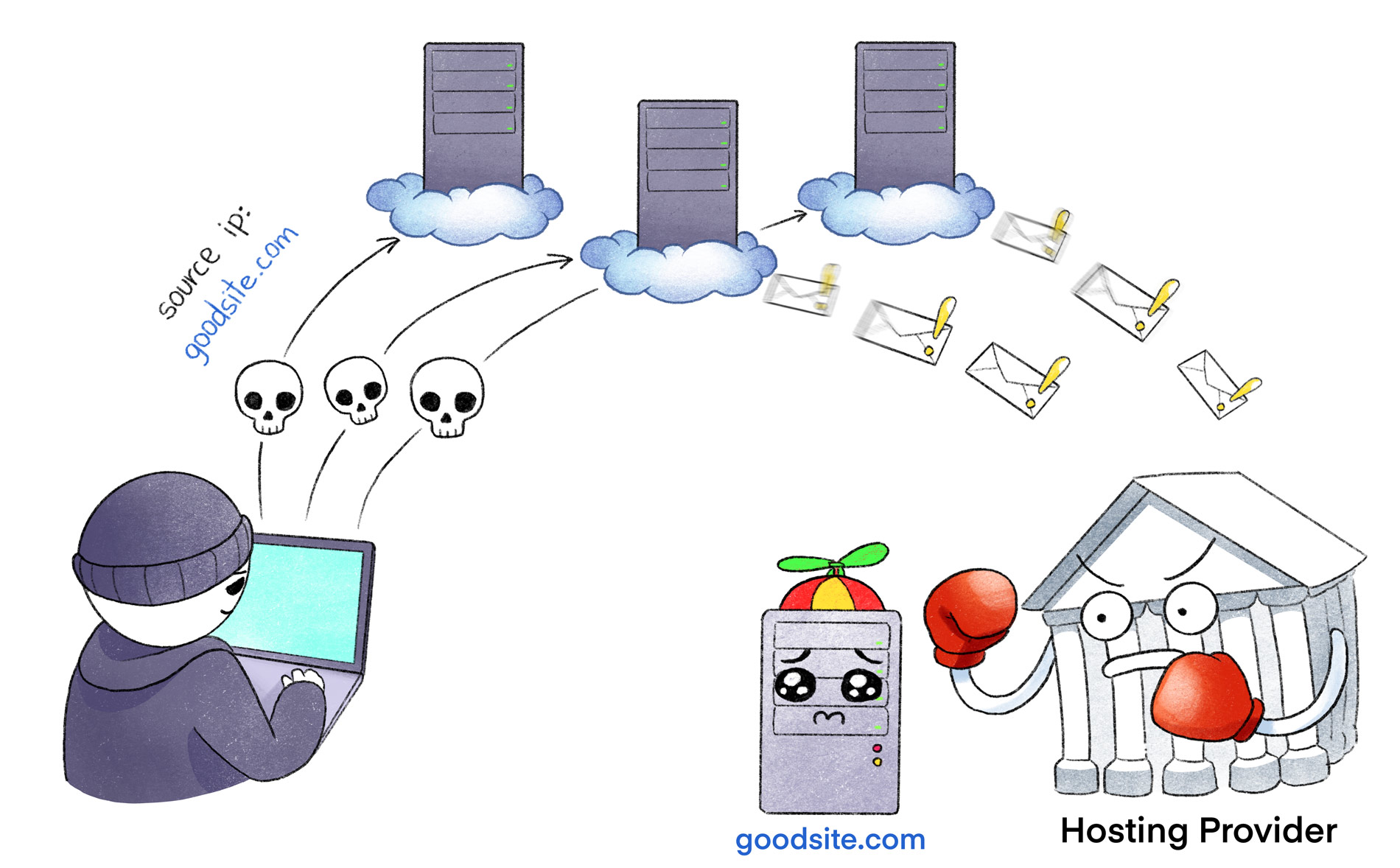

DDoS-атака через социальную инженерию

TL;DR Атакующий подменяет source ip на адрес вашего сервера и триггерит автоматические абузы. В результате клиента банят на хостинге за вредоносную активность, которой не было. Комментарий от vdsina.ru: Эта статья написана нашим клиентом, который перешёл к нам от крупного хостера после DDoS-атаки и...

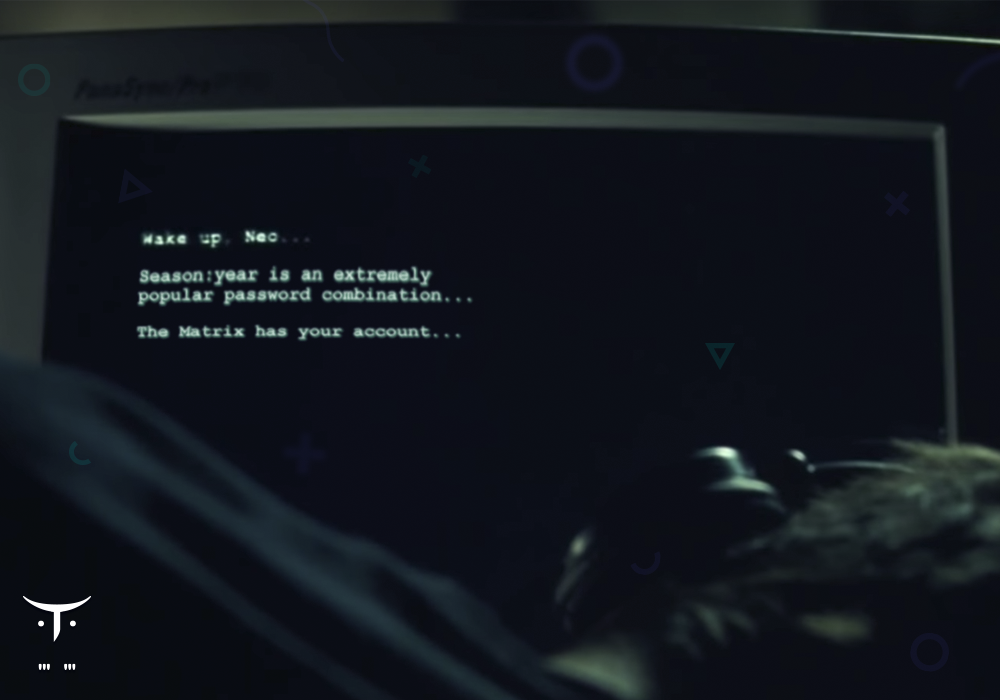

Memory forensics, Rubber Duck и пароли GPO. Решение задач с r0от-мi. Часть 2

Данная статья содержит решений заданий, направленных на криминалистику оперативной памяти, разбора пэйлоада для USB Rubber Duck, а так же расшифрования перехваченных паролей групповой политики Windows. Организационная информация Специально для тех, кто хочет узнавать что-то новое и развиваться в...

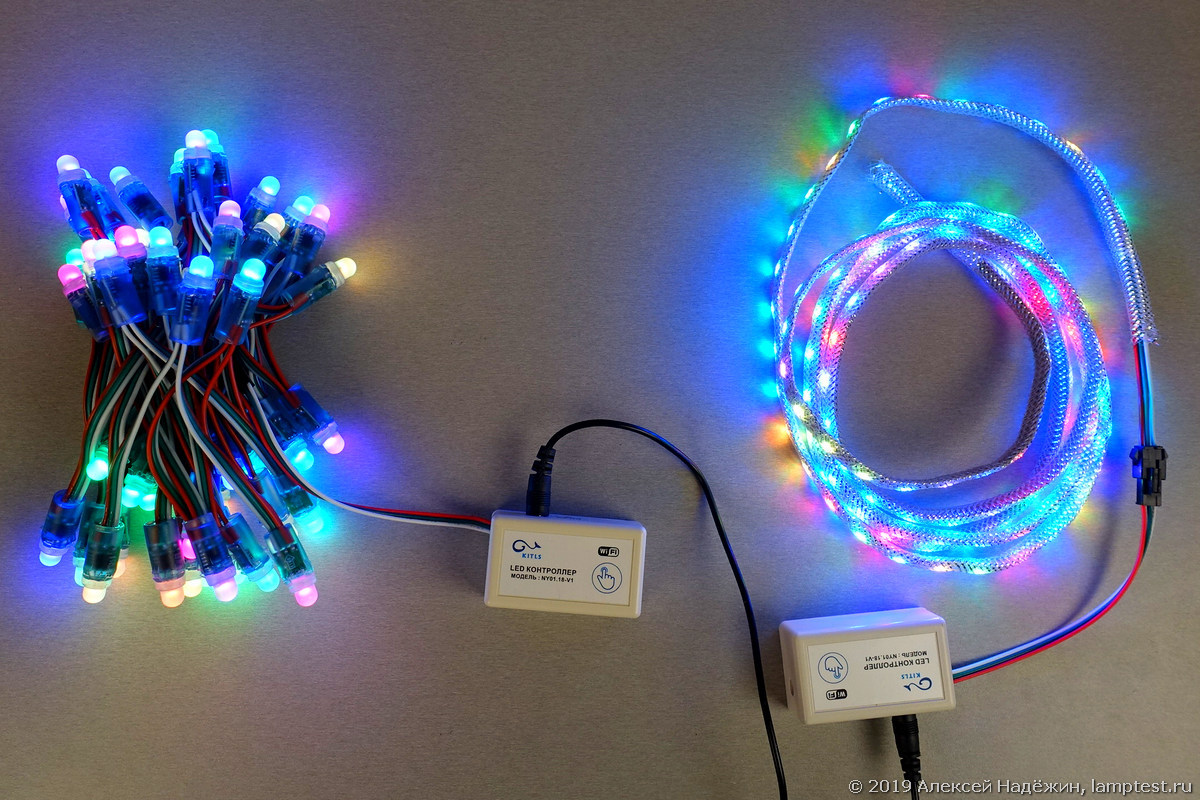

Умная гирлянда на весь год

Адресные светодиоды позволяют делать очень красивые ёлочные гирлянды, где каждый «огонёк» управляется независимо, меняя цвет и яркость. Эффекты и анимация такой гирлянды выглядят очень интересно. Мне удалось найти в Москве готовые адресные гирлянды, которые можно использовать не только в новый год,...

[Из песочницы] Введение в архитектуру безопасности 5G: NFV, ключи и 2 аутентификации

Очевидно, браться за разработку нового стандарта связи, не думая о механизмах обеспечения безопасности, — дело необычайно сомнительное и бесполезное. Архитектура безопасности 5G — совокупность механизмов и процедур безопасности, реализованных в сетях 5-го поколения и охватывающих все компоненты...

Слепой тест камер: iPhone, Pixel, Samsung и Huawei

Недавно техдир Хабра, buxley, купил себе Google Pixel 4. А у меня есть iPhone 11 Pro. И мы, конечно, стали сравнивать: какой аппарат делает фоточки круче. А потом решили, что раз нам так интересно, то возьмём ещё пару смартфонов с крутыми камерами и проведём слепое тестирование — чтобы было...

[Перевод] Пентест Active Directory. Часть 1

Перевод статьи подготовлен специально для студентов курса «Пентест. Практика тестирования на проникновение». У меня было несколько клиентов, пришедших ко мне перед пентестом с уверенностью в том, что они были в хорошей форме, потому что их анализ уязвимостей не показал критических уязвимостей, и...

Эксплуатация xss уязвимости

Эксплуатация xss уязвимости Данная статья описывает применению xss уязвимости: Кража токена Кража окружения Изменения контента сайта Получения доступа к системе хостинга Читать дальше →...

Как отслеживают людей по «анонимизированным» датасетам

Утечка данных по всем машинам «Ситимобила» позволяет отслеживать конкретный автомобиль по его координатам. Мы не знаем фамилии водителя или номера, но видим его перемещения. Можете посмотреть в окно — и проверить, откуда приехало конкретное такси и куда оно повезёт следующего пассажира....

Взлом с помощью Юникода (на примере GitHub)

Юникод исключительно сложен. Мало кто знает все хитрости: от невидимых символов и контрольных знаков до суррогатных пар и комбинированных эмодзи (когда при сложении двух знаков получается третий). Стандарт включает 216 кодовых позиций в 17-ти плоскостях. По сути, изучение Юникода можно сравнить с...

Явка провалена: выводим AgentTesla на чистую воду. Часть 3

Этой статьей мы завершаем цикл публикаций, посвященных анализу вредоносного программного обеспечения. В первой части мы провели детальный анализ зараженного файла, который получила по почте одна европейская компания, и обнаружили там шпионскую программу AgentTesla. Во второй части описали...

39% российских СМБ-компаний столкнулись с целенаправленными кибератаками

Согласно результатам исследования TAdviser и Microsoft, за год с целенаправленными атаками столкнулись 39% компаний сегмента малого и среднего бизнеса. По данным компании PositiveTechnologies, более 50% СМБ-компаний присваивают риску APT-атаки[1] высокий уровень опасности. Совместное исследование...

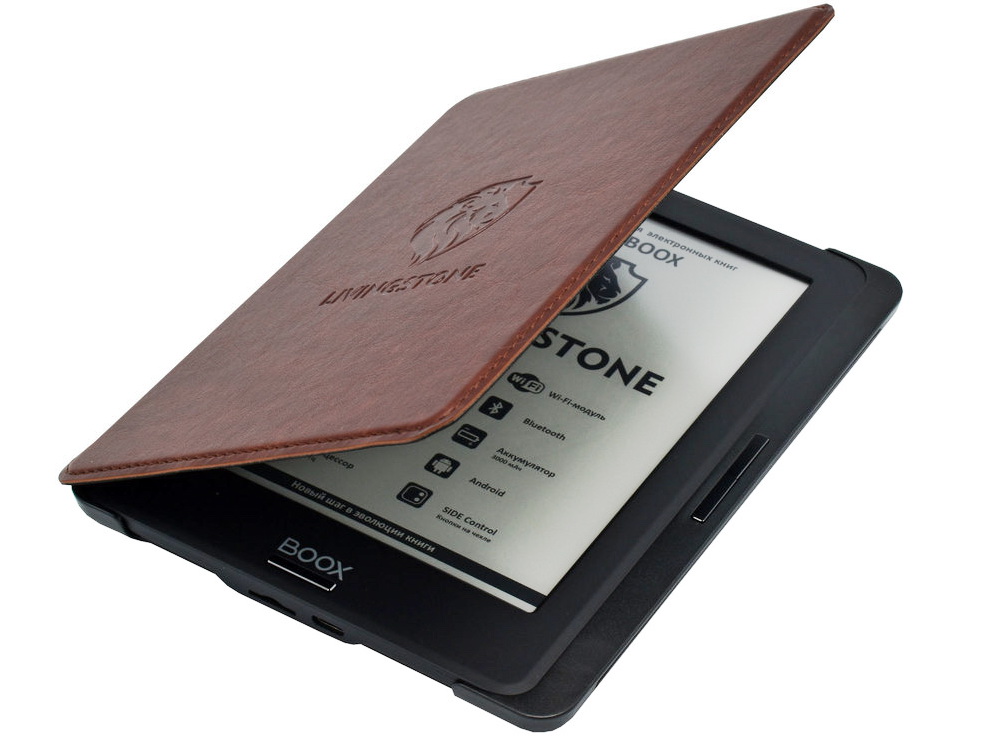

ONYX BOOX Livingstone — ридер популярного формата в необычном оформлении

Несмотря на разнообразие форматов электронных книг (ридеров), самыми популярными остаются ридеры с 6-дюймовым экраном. Главным фактором здесь остаётся компактность, а дополнительным — относительная демократичность цены, позволяющая этим устройствам по ценовому диапазону оставаться на уровне средних...