Обмани меня, если сможешь: особенности проведения социотехнического пентеста

Представьте себе такую ситуацию. Холодное октябрьское утро, проектный институт в областном центре одного из регионов России. Кто-то из отдела кадров заходит на одну из страниц вакансий на сайте института, размещенную пару дней назад, и видит там фотографию кота. Утро быстро перестает быть скучным…...

Безалаберность пользователей PayPal позволяющая украсть их аккаунт и деньги [Исправлено]

Добрый день, уважаемые коллеги! Я являюсь пользователем популярного платежного сервиса системы PayPal. Также, по совместительству, являюсь специалистом по технической безопасности в области защиты персональных данных. Хочу рассказать вам, каким образом я обнаружил уязвимость в системе, которая...

Обратный поиск изображений: руководство от детективного агентства Bellingcat

Кадр одного из онлайновых расследований Bellingcat Международное агентство Bellingcat опубликовало несколько советов по идентификации людей и географических локаций на фотографиях с помощью функции «Поиск изображений» в поисковых системах. Оказалось, что в этом отношений нет равных российской...

Использование сканера уязвимостей в используемых библиотеках Dependency-Check в GitlabCI

Важная часть управления уязвимостями состоит в том, чтобы хорошо понимать и обеспечить безопасность цепочки поставок тех компонентов ПО, из которых строятся современные системы. Команды, практикующие гибкие методики и DevOps, широко применяют библиотеки и каркасы с открытым исходным кодом, чтобы...

Как попытаться заблокировать любой сайт с помощью РКН

Всем привет! Сегодня я хочу рассказать историю о РКН, чужом сайте с фильмами и моем сайте, который не имеет к нему никакого отношения. У меня есть сайт для поиска виртуальных серверов со стабильной посещаемостью. Иногда бывают всплески количества посетителей из-за того, что кто-нибудь выкладывает...

Интеграция Cisco Threat Response и Cisco Stealthwatch Enterprise

Продолжаю рассказ о развитии системы Cisco Threat Response, которая постепенно превращается в полноценную систему управления инцидентами, объединяющую вместе все решения Cisco по информационной безопасности; и при том бесплатную. В прошлый раз я рассказывал о том, как CTR может быть интегрирован с...

Hack The Box — прохождение Bitlab. Слабая JS обфускация, GIT и реверс Windows приложения

Данной статьей я начну публикацию решений отправленных на дорешивание машин с площадки HackTheBox. Надеюсь, что это поможет хоть кому-то развиваться в области ИБ. В данной статье разберемся с легенькой JavaScript обфускацией, загрузим бэкдор через репозиторий Git, и отладим 32- приложение....

[Перевод] Конференция DefCon 27: за кулисами создания электронных бэйджей. Часть 2

Конференция DefCon 27: за кулисами создания электронных бэйджей. Часть 1 Трудность заключается в том, что светодиоды разного цвета требуют разное напряжение. Красные и зеленые потребляют меньше энергии, а белый, синий или фиолетовый больше, и батарейка быстро садится, особенно при использовании...

Освободи свой Android

Некоторое время назад на Хабре вышла статья замечательной девушки fur_habr о проблемах безопасности, приватности и конфиденциальности мобильных коммуникаций и о путях решения этих проблем на платформе Android. В момент выхода этой статьи я как-то не обратил на неё внимания — тема смартфонов и...

[Перевод] Конференция DefCon 27: за кулисами создания электронных бэйджей. Часть 1

Ведущий: приветствую всех на 27-конференции DefCon! Поскольку многие из вас здесь впервые, расскажу вам о некоторых основополагающих моментах нашего сообщества. Один из них состоит в том, что мы во всем сомневаемся, и если вы услышали или увидели что-то непонятное, просто задайте вопрос. Весь смысл...

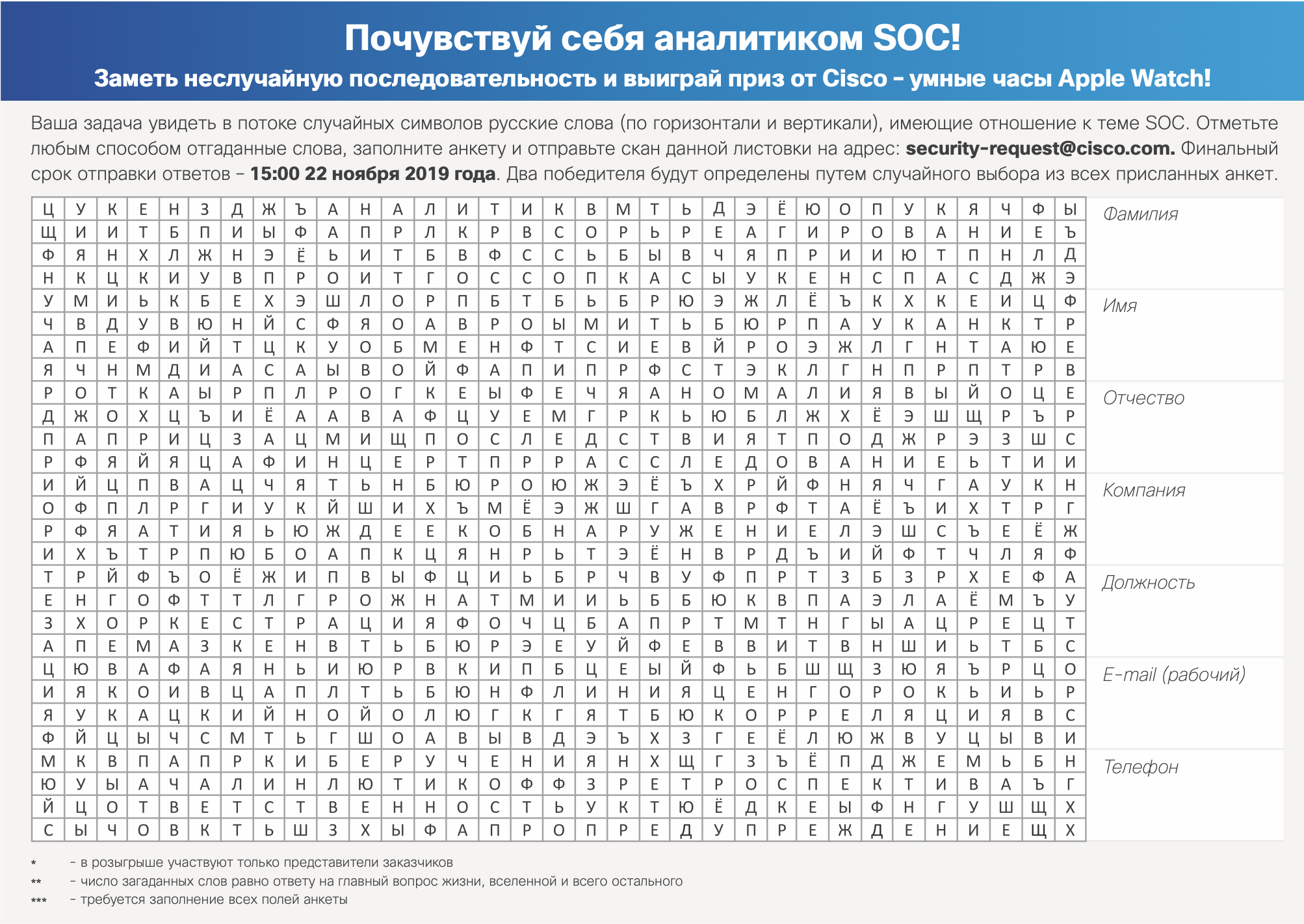

Кроссворд «Почувствуй себя аналитиком SOC»

В последнее время мы стараемся на наших мероприятиях не просто рассказывать о наших решениях в области кибербезопасности, а добавляем в них интересную интеллектуальную фишку, которая позволяет слушателям не только узнать что-то новое о Cisco, но и проверить свои знания в игровой форме. На Cisco...

Удалить всё: как стереть данные и вернуть NVMe SSD к заводским настройкам

Привет, Хабр! Мы часто говорим о способах восстановления данных на магнитных и твердотельных накопителях, резервном копировании, создании RAID’ов и прочих ухищрениях, которые помогают не остаться без важной информации в самый неподходящий момент нашей цифровой жизни. А что делать, если в какой-то...

[Из песочницы] Каким станет электронный документооборот после вступления в силу изменений в закон об электронной подписи?

Приветствую вас, друзья! Недавно я ознакомился с новым законом, который вносит существенные поправки в сферу электронного документооборота, а именно в 63-ФЗ «Об электронной подписи» (далее — ЭЦП). Внедрение изменений предполагается за счет использования IT-технологий, например, они коснулись...

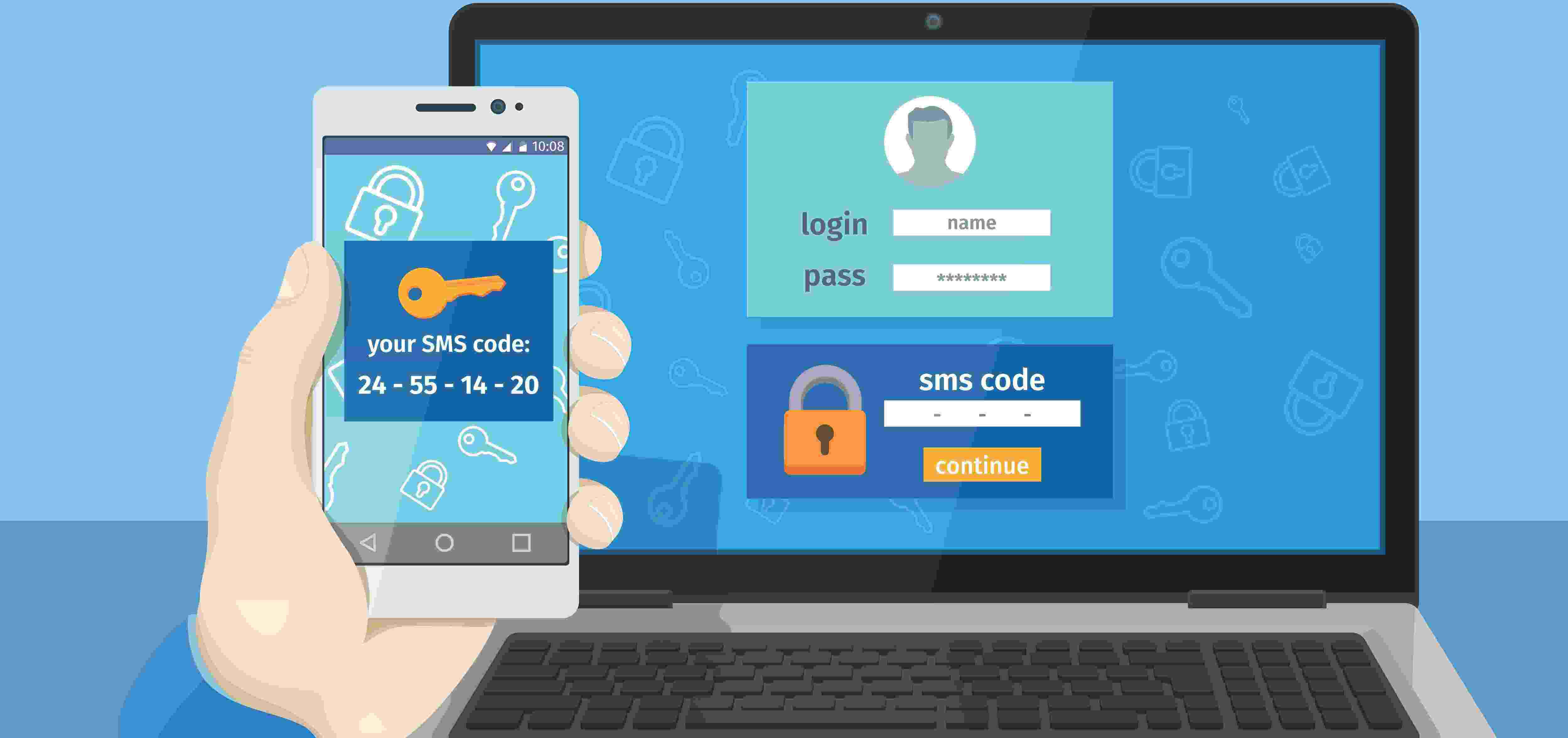

Тестирование двухфакторной аутентификации и возможные варианты обхода

Еще до того, как я начал постигать сложную науку информационной безопасности, мне казалось, что 2FA аутентификация — это гарантированный способ защитить свой аккаунт и никакие «эти ваши хакеры» не смогут, скажем, увести мою внутреннюю валюту для покупки одежды персонажам на игровом аккаунте. Но с...

[Перевод] Конференция DEFCON 27. Инструмент для взлома беспроводных сетей WiFi Kraken

Даррен Китчен: Добрый день, мы находимся в кулуарах конференции DefCon у павильона хакерской группы Hack 5, и я хочу представить одного из самых любимых мною хакеров, DarkMatter, с его новой разработкой под названием WiFi Kraken. В последний раз, когда мы встретились, у тебя за спиной был огромный...

[Перевод] Реверс-инжиниринг популярного античита BattlEye

BattlEye — это преимущетвенно немецкий сторонний античит, в основном разрабатываемый 32-летним Бастианом Хейко Сутером. Он предоставляет (или пытается предоставить) издателям игр простую в применении систему античита, использующую механизмы общей защиты, а также обнаружение читов для конкретных игр...

[Из песочницы] 10 самых красивых игровых консолей всех времен и народов

1. Atari VCS / 2600 (1977) Компьютерная система Atari Video (позже переименованная в Atari 2600) является одной из самых визуально отличительных игровых машин, когда-либо производимых, благодаря своей передней панели с эффектом дерева, предназначенной для смешивания с бытовой мебелью и телевизорами...

Охота за уязвимостями на 7% эффективнее

«За что я люблю Россию, так это за низкие налоговые ставки» — анонимуc С ростом дохода у охотника за уязвимостями все более остро становится вопрос о налогах. После определенных сумм мне стало жалко отдавать 13% (даже несмотря на то, что у коллег из США это вообще 30%). К тому моменту я уже слышал...