Эпидемия и цензура: власти Китая пытаются сдерживать распространение информации о коронавирусе

В Китае действует весьма эффективная система цензуры и контроля граждан, которая охватывает все сферы жизни граждан, включая интернет. До настоящего момента эта система справлялась с негативным фидбеком граждан в социальных СМИ на некоторые действия правительства, но сейчас все усложнилось....

Поймать и наказать: как в России наказывают за незаконную торговлю данными

Почти год назад я делал подборку сообщений из СМИ про то, как в России ловят и наказывают за незаконную торговлю персональными данными. Пришло время обновить этот дайджест. Сколько ловят Количество публикаций и новостей на тему «задержали и наказали» за последний год резко выросло. Наибольшее число...

Ваш личный Палантир. Камера Ivideon Cute

Волшебник Саруман из «Властелина колец» следил за событиями при помощи всевидящего Палантира — и потерял рассудок. Чего ему не хватило, так это облачной платформы с видеоаналитикой, которая бы просто настраивалась и сохраняла важные моменты. Умная камера Ivideon Cute — как раз такой гаджет, который...

Что известно о новой уязвимости кабельных модемов

Специалисты из датской компании Lyrebirds, которая проводит консультации в сфере ИБ, обнаружили новую критическую уязвимость Cable Haunt (CVE-2019-19494). Она угрожает кабельным модемам с чипами Broadcom. Поговорим о том, в чем суть уязвимости и кого она затронула. Читать дальше →...

Подделка серверных запросов, эксплуатация Blind SSRF

Есть такая штука, называется SSRF. Про нее написано немало, но все же, я расскажу тебе вкратце. Допустим, ты заходишь на сайт, заполняешь профиль и доходишь до пункта “загрузить аватарку”. А у тебя выбор — загрузить файл или указать ссылку. Читать дальше →...

Very Attacked Person: узнай, кто главная мишень киберпреступников в твоей компании

Сегодня для многих из Хабровчан профессиональный праздник – день защиты персональных данных. И поэтому нам хотелось бы поделиться интересным исследованием. Компания Proofpoint подготовила исследование об атаках, уязвимостях и защите персональных данных в 2019 году. Его анализ и разбор – под катом....

[Перевод] Охота за ошибками в Kubernetes официально открыта

Прим. перев.: Две недели назад стартовала программа Bug Bounty у Kubernetes — долгожданный и важный шаг для столь масштабного Open Source-проекта. В рамках этой инициативы любой энтузиаст, обнаруживший проблему в безопасности K8s, может получить награду в объёме от 100 USD (минимальная критичность)...

Операция Night Fury: при участии Group-IB в Индонезии задержаны киберпреступники, заразившие сотни онлайн-магазинов

Киберполиция Индонезии совместно с Интерполом и Group-IB объявили о задержании участников преступной группы, заразивших JavaScript-снифферами — популярным видом вредоносного кода — сотни онлайн-магазинов в Австралии, Бразилии, Великобритании, Германии, Индонезии, США и других странах мира. Среди...

The Standoff на PHDays: участвуйте в юбилейной битве хакеров и защитников

Уже в пятый раз на Positive Hack Days состоится The Standoff — соревнование между специалистами по компьютерному взлому и защите. Рассказываем о правилах кибербитвы этого года и способах принять в ней участие. Читать дальше →...

Security Week 05: критические уязвимости медицинских устройств

23 января подразделение американского департамента внутренней безопасности, ответственное за киберугрозы, опубликовало информацию о шести серьезных уязвимостях в медицинских устройствах (новость, исходный документ). Проблемы были обнаружены в больничном оборудовании компании GE, включая медицинские...

Взломать самолет – 3

Задача моей предыдущей статьи “Можно ли взломать самолёт — 2” была показать, как быстро развиваются технологии SDR и какую опасность это влечет для кибербезопасности, на примере самолетов. Комментарии побудили меня посмотреть иностранную аналитику, нагуглить реальные инциденты. Читать дальше →...

Компания по защите от DDoS сама запускала DDoS-атаки, признал её основатель

К 2016 году vDos стал самым популярным в мире сервисом для заказа DDoS-атак Если верить теориям заговора, то антивирусные компании сами распространяют вирусы, а сервисы защиты от DDoS-атак сами инициируют эти атаки. Конечно, это выдумки… или нет? 16 января 2020 года Федеральный окружной суд...

Разбираемся с eSIM (+ интервью с экспертом)

Поговорим о eSIM (полное название embeddedSIM — то есть, встроенная SIM) — впаянных в гаджет (в отличие от привычных съёмных «симок») SIM-картах. Разберём, чем они лучше обычных SIM-карт и почему мобильные операторы противодействуют внедрению новой технологии. Читать дальше →...

[Из песочницы] Драйвер-фильтр операций в реестре. Практика

Привет, Хабр! Когда передо мной встала задача написать свой драйвер, осуществляющий мониторинг операций в реестре, я, конечно же, полезла искать на просторах интернета хоть какую-то информацию по этому поводу. Но единственное, что вылезало по запросу «Драйвер-фильтр реестра» — поток статей по...

[Перевод] Запрещая распознавание лиц, мы упускаем суть

Весь смысл современной слежки — различать людей, чтобы по-разному относиться к каждому. Технологии распознавания лиц — лишь малая часть системы тотального наблюдения Автор эссе — Брюс Шнайер, американский криптограф, писатель и специалист по информационной безопасности. Член совета директоров...

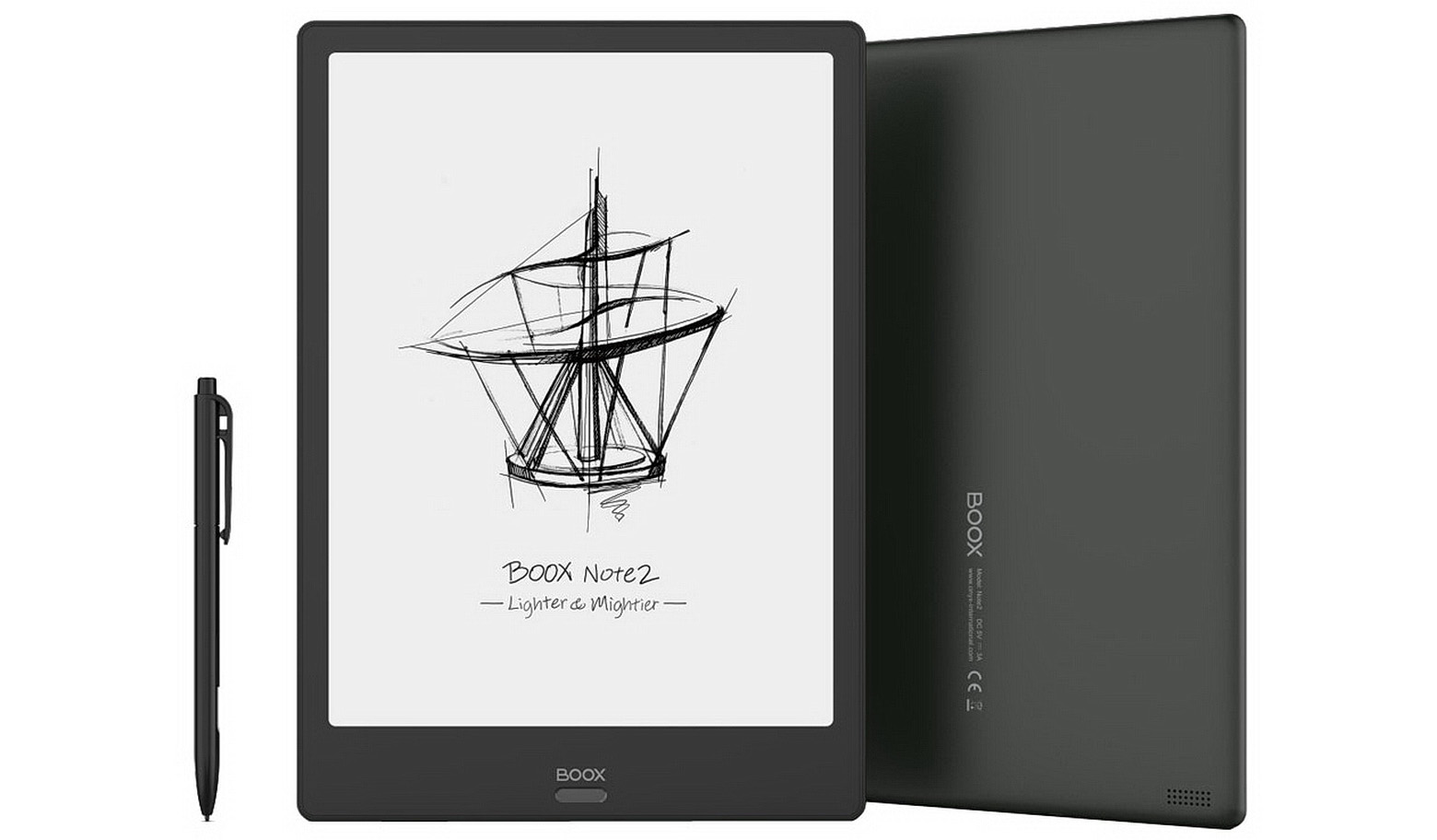

Обзор ONYX BOOX Note 2 — ридер с большим экраном и максимальными возможностями

Наверное, легко было обозревать первые электронные книги (ридеры, «читалки») с экранами на «электронных чернилах». Достаточно было пары фраз: «Форма корпуса — прямоугольная. Что умеет делать — показывать буквы». Сейчас так легко обзор не напишешь: ридеры обзавелись сенсорными экранами, подсветкой с...

Агрегация маршрутов для списков РКН и чем это грозит добропорядочным сервисам

Данная статья сугубо технического характера, затрагивающая один из аспектов блокировки ресурсов по спискам РКН и имеет актуальность для сервисов, ориентированных (в том числе) на жителей РФ. Краткий обзор способов блокировки Для блокировки по спискам РКН обычно используют следующие техники:...

[Из песочницы] Можно ли взломать самолёт — 2

В недавней переведенной статье “Можно ли взломать самолёт” меня возмутили выводы в конце: В заключение, взлом самолёта через GPS, радиоканалы и т.п. теоретически возможен, но потребует невероятного объёма работы, много планирования, координирования действий, много оборудования. И не стоит забывать,...