ИБ-факапы 2019 – типичные и не очень

«Зато не скучно!» — так звучит неформальный девиз сотрудников нашего центра мониторинга киберугроз Solar JSOC (и надо сказать, 2019 год полностью ему соответствовал). В начале нового года многие любят подводить итоги и ставить новые цели, но мы решили вместо этого рассказать несколько «ужасов...

Состояние доменной зоны Польши .pl за 2019 год

Хотим предоставить вам публикацию аналитики о состоянии Польского сегмента интернета на основе результатов нашего продукта. Аналитика собрана была в конце прошлого года. Перед этим мы публиковали отчет: по Прибалтике и Казахстану. Для анализа был выбран список доменной зоны .PL. Количество доменов...

Security Week 04: криптопроблемы в Windows 10

Главной новостью прошлой недели стала уязвимость в криптобиблиотеке Windows, связанная с некорректной проверкой цифровых сертификатов. Проблема была закрыта кумулятивным патчем, вышедшим во вторник, 14 января. По данным Microsoft, реальных атак до раскрытия информации замечено не было. Уязвимость,...

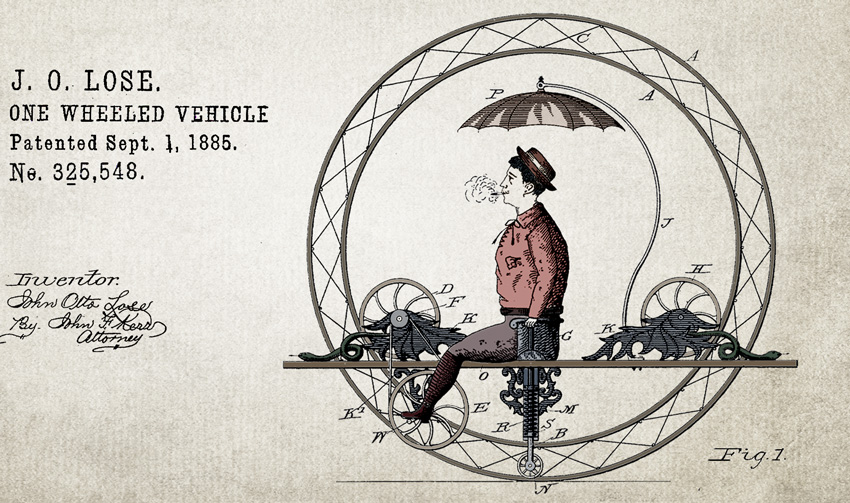

Что могли представить на CES в XIX и XX веке

Еще более четкие дисплеи, еще более мощные ноутбуки, еще более быстрые автомобили — новинки CES-2020 уже обсудили вдоль и поперек. Как всегда не обошлось без … кхм… очень странных изобретений типа умной картошки, круглого смартфона и робота, который срочно доставит вам туалетную бумагу прямо в...

Делаем Windows Server безопаснее

В этой статье автор хотел бы дать пару хороших советов по администрированию серверов на Windows, которые по какой-то причине не нашел в интернете. Следуя этим принципам вы сильно обезопасите свои серверы под управлением Windows как в локальных средах, так и в публичных. Читать дальше →...

[Перевод] Как ханипоты деанонимизируют хакеров и онлайн-мошенников

Ханипот – это утилита, которая служит в качестве приманки, и представляет с виду соблазнительную цель для атакующего и искушает его к раскрытию самого себя. В то время как продвинутые ханипоты спроектированы для более простого обнаружения и изучения типов атак, используемых хакерами в естественных...

Еще один [почти] неудаляемый троянец под Android

В конце прошлого года с помощью функции обнаружения изменений в системной области у некоторых наших пользователей было зафиксировано изменение системного файла /system/lib/libc.so. Это одна из главных библиотек операционных систем на базе Linux, которая отвечает за системные вызовы и основные...

Как «сломался» банк

Неудачная миграция ИТ-инфраструктуры привела к повреждению 1,3 млрд записей клиентов банка. Всему виной стало недостаточное тестирование и легкомысленное отношение к сложным ИТ-системам. Cloud4Y рассказывает, как это было. Читать дальше →...

[Перевод] Изменения в популярном античите BattlEye и способы их обхода

Основные обновления шелл-кода BattlEye Время идёт, античиты меняются, и для повышения эффективности продукта в них появляются и исчезают функции. Год назад я подготовил подробное описание шелл-кода BattlEye в своём блоге [перевод на Хабре], и эта часть статьи станет простым отражением изменений,...

Как критическая уязвимость Citrix NetScaler обнажила скрытые проблемы IT-отрасли

Дорогой читатель, прежде всего хотелось бы указать на то, что будучи жителем Германии, я прежде всего описываю ситуацию в данной стране. Возможно, в вашей стране ситуация кардинально иная. 17 декабря 2019 года на странице Citrix Knowledge Center была опубликована информация о критической уязвимости...

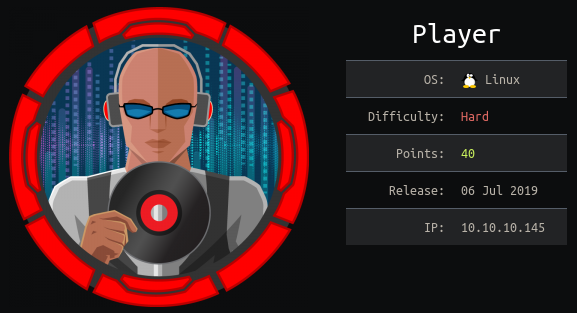

Hack The Box — прохождение Player. FFmpeg эксплоит, JWT и различные веб перечисления

Продолжаю публикацию решений отправленных на дорешивание машин с площадки HackTheBox. Надеюсь, что это поможет хоть кому-то развиваться в области ИБ. В данной статье пройдем JWT, выполним такие веб-перечисления, как поиск дирректорий, поддоменов и файлов бэкапа, проэксплуатируем SSRF в кодере...

Чтение на выходные: 10 материалов про аудиотехнологии — музыкальные дороги, HD-пластинки и 8D-звук

Мы подобрали для вас самые заметные материалы из нашего «Мира Hi-Fi»: от акустической левитации до денежных переводов с помощью звука и почти стопроцентной шумоизоляции. Если эти темы вам интересны, приглашаем под кат. Читать дальше →...

[recovery mode] Обработка персональных данных для мелкого интернет-магазина

Знакомые впечатлились новым штрафом в КоАП в миллион рублей: Статья 13.11. Нарушение законодательства Российской Федерации в области персональных данных 8. Невыполнение оператором при сборе персональных данных… обязанности по обеспечению записи, систематизации, накопления, хранения, уточнения… или...

[Перевод] Конференция DEFCON 27. Взламываем полицию. Часть 2

Конференция DEFCON 27. Взламываем полицию. Часть 1 Поднимите руки, если знаете, к чему это может привести! ОК, все это интересно, но если внимательней рассмотреть пример с 65 милями в час, можно обнаружить небольшую проблему. Мой прибор постоянно передает эту скорость, так как работает на...

[Перевод] Конференция DEFCON 27. Взламываем полицию. Часть 1

Брифинг выступления: Билл Сверинджен (hevnsnt) уже несколько десятилетий является членом хакерского сообщества, что довольно странно, поскольку его профиль в Twitter указывает, что ему всего 23 года. По словам Билла, всю свою жизнь он посвятил пониманию того, как устроены вещи, и направил...

Китай принял свой «пакет Яровой»

В конце прошлого года китайское правительство представило новый закон о киберпезопасности, так называемую Многоуровневую схему кибебезопасности (Cybersecurity Muti-Level Protection Scheme, MLPS 2.0). Закон, вступивший в силу в декабре, фактически означает, что правительство имеет неограниченный...

[Перевод] Призраки в облаках: подробности взлома множества компаний

В результате исследования журнал Wall Street Journal выяснил, что атака Cloud Hopper была гораздо обширнее, чем считалось ранее Казалось, что хакеры таятся везде. В одной из крупнейших попыток организации промышленного шпионажа, атакующие, по слухам, работавшие совместно с китайской разведкой, за...

Хит-парад паролей (анализ ~5 млрд паролей из утечек)

В прошлом году мы в DeviceLock провели анализ утекших паролей. На тот момент в нашей «коллекции» паролей было около 4 млрд уникальных пар логин/пароль. За время, прошедшее с прошлого исследования, «коллекция» пополнилась почти 900 млн новыми уникальными логинами и паролями. Кстати, следить за...