Защищаем Linux с помощью iptables

В этой статье мы поговорим о настройке iptables – межсетевого экрана, работающего непосредственно на хосте. Конечно, хостовые файрволлы администраторы часто отключают, полагаясь исключительно на периметровые средства защиты, чтобы они не мешали администрировать. Однако безопасности много не бывает...

Митигация SQL-инъекций при работе с PostgreSQL

Привет, Хабр! Меня зовут Игорь, я занимаюсь разработкой серверной части в команде RuBackup. В процессе своей работы мы с коллегами уделяем большое внимание вопросам безопасности наших приложений. SQL-инъекция — одна из самых серьезных угроз этой безопасности. Она заняла третье место в списке 25...

Как начать пользоваться раздельной клавиатурой

У меня есть хобби - я создаю раздельные клавиатуры. И считаю, что за такими клавиатурами будущее. Во-первых, потому, что они более эргономичные. С этой клавиатурой ваша рука принимает естественное положение, а работая за обычной вам приходится изгибать руки в неестественное положение. Читать далее...

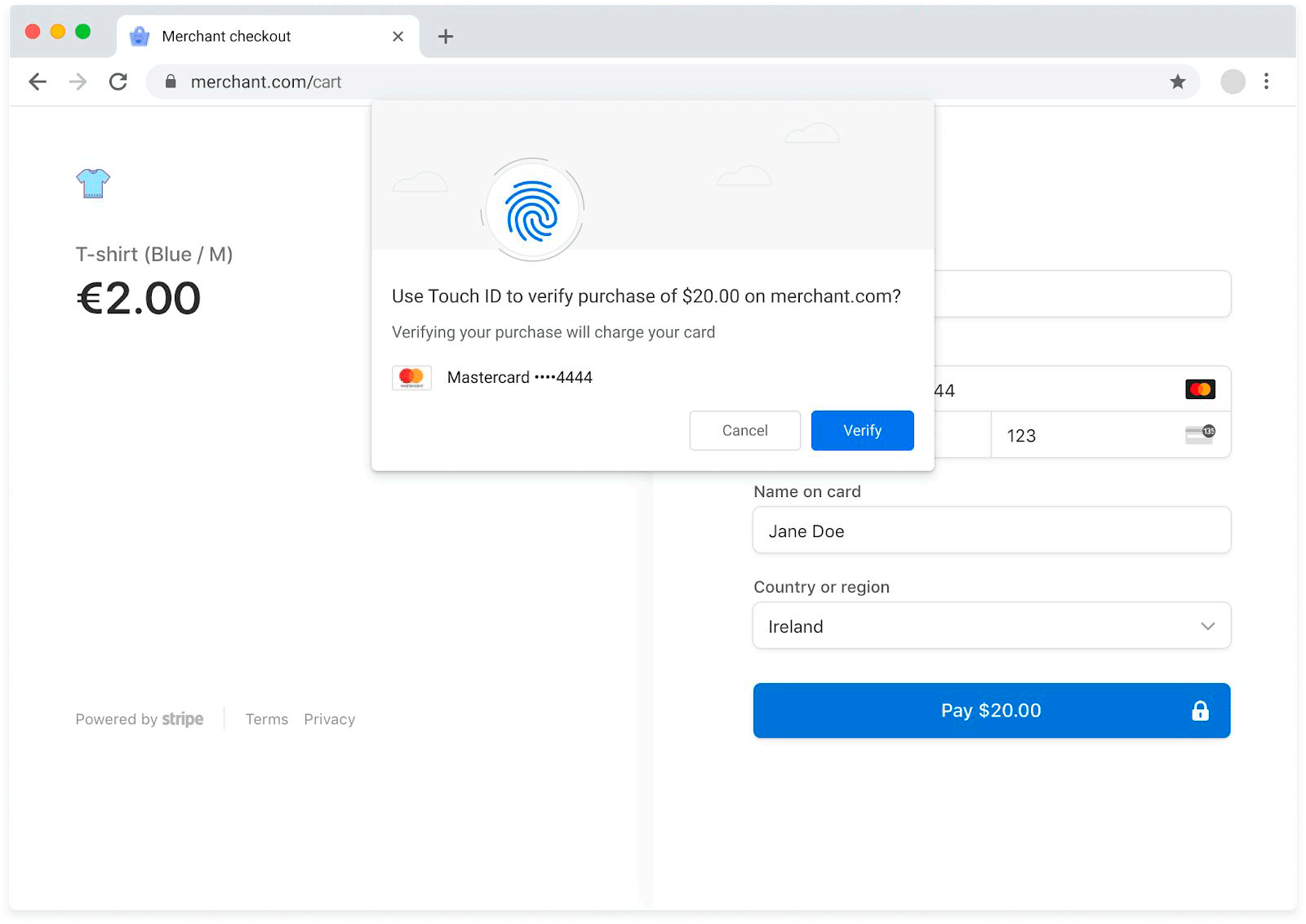

Новый стандарт для онлайн-платежей: SPC

В июне 2023 года консорциум W3C анонсировал новый стандарт для подтверждения финансовых операций Secure Payment Confirmation (SPC), который в случае принятия упростит платежи в интернете. Пока стандарт опубликован в качестве рекомендации-кандидата (Candidate Recommendation). SPC делает стандартом...

Японский SSD (sardine state disk)

В декабре 2018 японский студент-химик с ником ni28_xp опубликовал фотографию USB-накопителя, сделанной из анчоуса. Звучит максимально странно даже для Японии, не так ли? Читать далее...

BloodHound и GPO Client Side Extension

Продолжаем цикл статей «Учим старого пса новым трюкам», посвященных расширению возможностей BloodHound. Это популярный инструмент, который используется для сбора и анализа данных во время проведения пентеста внутренней инфраструктуры на базе Active Directory. BloodHound позволяет визуализировать...

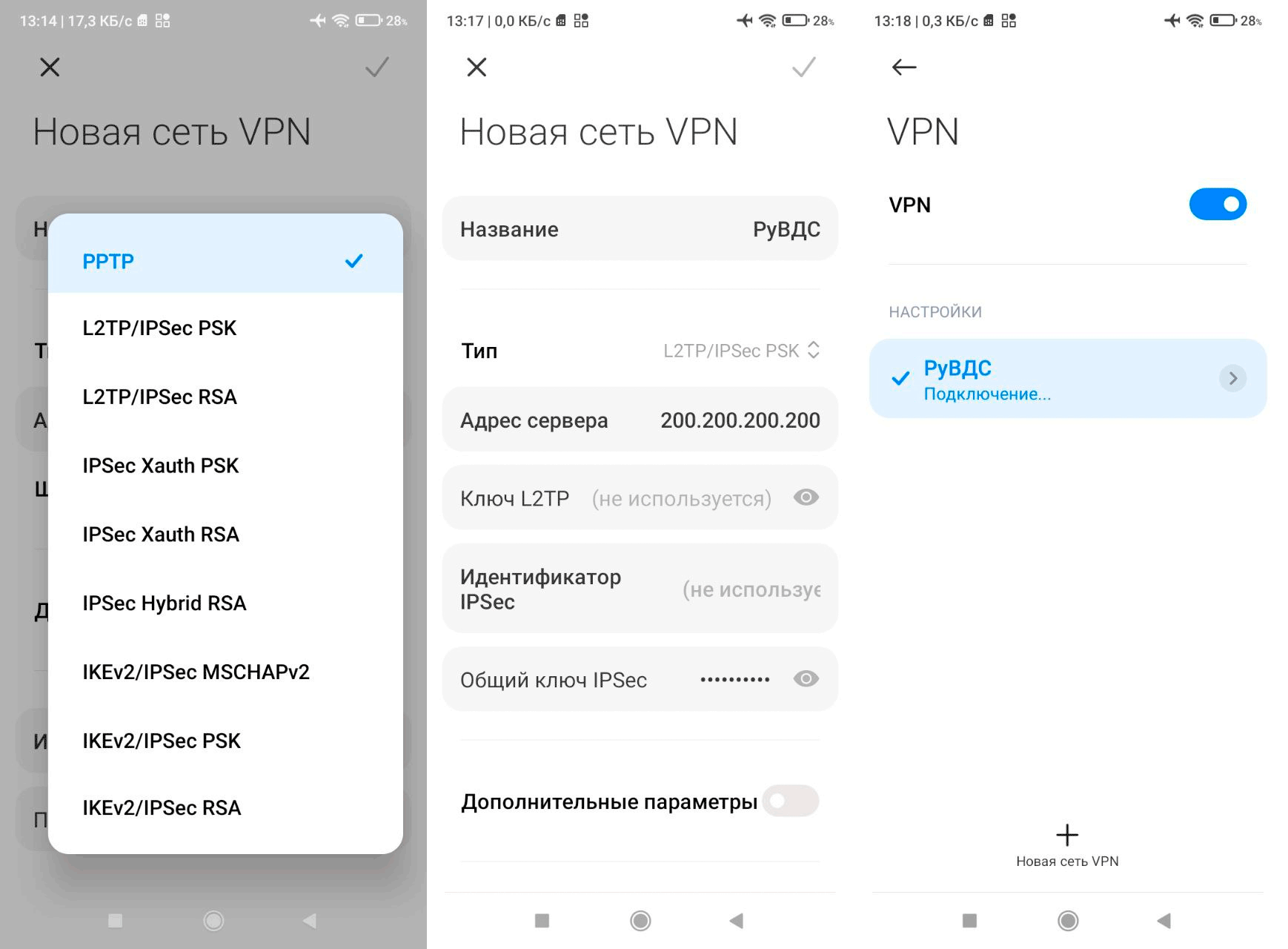

Обход блокировки «Тиндера» — простой метод

20 июня 2023 года приложение для знакомств Tinder (США) заблокировало пользователей из РФ. Если конкретно, на сайте tinder.com и в мобильном приложении теперь нельзя авторизоваться с российских IP-адресов. Перед вами идеальный пример пользы от VPN, потому что в данном случае VPN решает проблему...

Безопасная разработка и уязвимости кода. Часть 2. Пишем shell-код

В этой статье мы продолжим рассматривать интересную тему эксплуатации уязвимостей кода. В первой части мы выявили наличие самой уязвимости и узнали, какой именно объем байт мы можем передать нашей уязвимой программе для эксплуатации уязвимости. Сейчас мы на время оставим нашу уязвимую программу и...

Сертификации CompTIA по кибербезопасности. CASP (CompTIA Advanced Security Practitioner)

1. Требования по подготовке специалистов Подготовка специалистов по информационной, а позднее кибербезопасности во все времена и во всех юрисдикциях была дорогим и хлопотным делом. Причин тому несколько. Одна из них — это естественное выбытие младшего персонала. Полные амбиций молодые специалисты...

Как устранить пробелы в DAST-тестировании с помощью инструментации

Всем привет! Меня зовут Владимир Исабеков, в Swordfish Security я занимаюсь динамическим анализом приложений (DAST, Dynamic Application Security Testing). В этой статье мы поговорим о ключевых недостатках DAST-тестирования и рассмотрим один из способов их устранения. Читать далее...

Стражи в системах кибербезопасности: как повысить уровень защищенности при помощи TI

В этом хабропосте рассказываем, что скрывается за аббревиатурой TI, зачем он нужен, какие данные о киберугрозах собирает Positive Technologies и какую пользу они приносят компаниям в предупреждении киберугроз. На примере четырех сценариев покажем, как компании могут использовать PT Threat...

Agent Tesla и DotRunpeX — опаснейшее комбо в деле: история и анализ. Часть 2

Приветствую! В прошлой статье мы проанализировали одну из самых популярных конечных полезных нагрузок инжектора DotRunPex. А в этой части разберемся и с самим инжектором. Согласно отчету от компании CheckPoint (исследовательской лаборатории в области информационной безопасности), DotRunpeX — это...

DGA-вредонос, лазейки в Kerberos и SMB-команды, о которых вы не слышали. Рассказ о том, как мы конкурс IDS Bypass решали

Дано: 6 уязвимых хостов Telegram-бот для доступа к заданиям OpenVPN для доступа к игровой сети IPS-система, которая всем мешает играть Решение: Обойти сигнатуры IPS …...

Akira промахнулся

В продолжение статьи Avast размышления по поводу расшифровки файлов, зашифрованных программой-вымогателем Akira Ransomware. Пишем сами декриптор Читать далее...

Топ самых интересных CVE за июнь 2023 года

Внимание! Вся информация, представленная ниже, предназначена только для ознакомительных целей. Автор не несет ответственности за вред, причиненный с помощью предоставленной им информацией. В этой подборке представлены самые интересные уязвимости за июнь 2023 года. Подведем вместе итоги первого...

RSA простыми словами и в картинках

Ассиметричный алгоритм криптографии RSA, что же это за алгоритм такой и как он работает? В этой статье мы разложим по полочкам, что такое RSA и ассиметричная криптография в целом, простыми словами и с картинками. На обложке то как DALL-E представляет себе ассиметричную криптографию. Читать далее...

200+ подкастов про информационную безопасность и хакерские атаки

Привет! Мы в Бастион решили сделать для вас подборку ИБ-подкастов. Это аудиоконтент с различными шоу и экспертными интервью, которые помогут прокачать профессиональные навыки, узнать последние новости, сориентироваться в индустрии и заодно прокачать английский язык. Не ожидали, что их будет так...

757‑П или Как ввести в ступор небольшие НФО

И снова здравствуй, дорогой читатель. В предыдущем материале мы в общих чертах рассмотрели сложности обеспечения информационной безопасности в финансовых организациях, посетовали на большое количество регулирующей документации и немного посмеялись с мемасиков. Но делу время, а потехе час....