Модульный телефон Fairphone: концепция продолжает развиваться. Fairphone 5 и перспективы линейки

Два года назад компания, разрабатывающая модульный телефон Fairphone, выпустила четвёртое поколение устройства. Тогда девайс получил SoC Qualcomm Snapdragon 750G, 6 Гб ОЗУ и 128 Гб основной памяти. Сейчас компания готовит к выходу уже пятое поколение смартфона. По словам разработчиков, девайс будет...

Как Intel, NVIDIA и ASML продолжают сотрудничать с Китаем, не опасаясь санкций. Хитрый способ, который устраивает всех

Из-за торгового конфликта США и Китая и Поднебесной замедлилось развитие электронной отрасли. Так, в страну запрещено ввозить современные литографические машины, и да и вообще практически современные технологии, в разработке которых принимали участие американские компании. Несмотря на все это, КНР...

Адаптивная СЗИ и другие биологические аналогии в информационной безопасности

Законы Природы применимы для любой предметной области, в том числе и для информационной безопасности. На протяжении длительного времени можно наблюдать эволюцию и совершенствование технологий и инструментов защиты, а также техник, тактик и процедур злоумышленников. В ответ на брошенный...

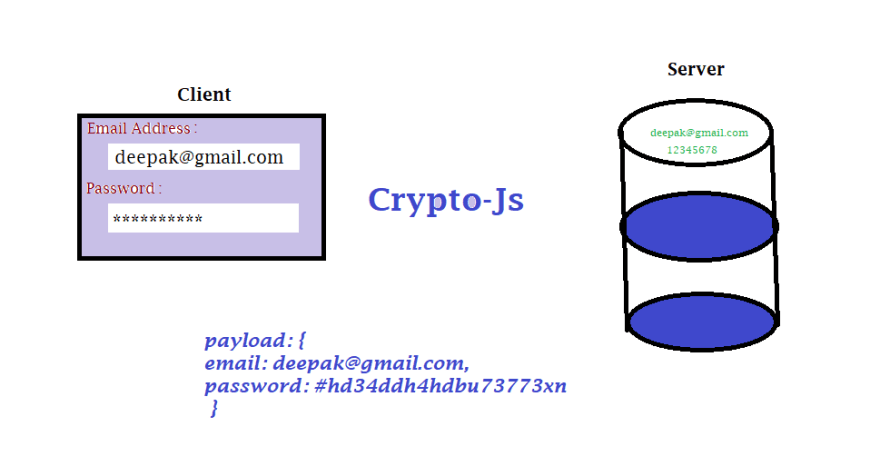

Насколько опасна JavaScript-криптография?

Каждые несколько лет среди специалистов по безопасности поднимаются дискуссии о вреде JS-криптографии. Сейчас они возобновились. Что стало поводом и почему у некоторых специалистов такое предубеждение к криптографическим операциям в браузере? Попробуем разобраться. Читать дальше →...

[recovery mode] Каким образом спецслужбы отслеживают пользователей мессенджеров (без доступа к устройству и ключам)

Недавно в сети получила широкую огласку и негодование информация об отслеживании фактов взаимодействия между пользователями популярных мессенжджеров. Я решил привести алгоритм реализации данных действий, опираясь только на информацию, доступную при анализе трафика. Читать далее...

Почему важно чистить cookies

Хотя логины и пароли учётных записей продолжают оставаться наиболее очевидными целями хакеров, распространение многофакторной аутентификации ведёт к тому, что злоумышленники тоже меняют свои подходы. Одна из новых тактик, набирающих обороты — обход многофакторной аутентификации с помощью кражи...

Обзор публикации MITRE «11 стратегий SOC-центра мирового уровня». Часть 2

Дорогие друзья, в предыдущей публикации мы рассмотрели первую часть стратегий, описанных в документе MITRE «11 стратегий SOC-центра мирового уровня». Двигаясь далее, разберем сегодня следующий набор рекомендаций MITRE: Стратегия №4 «Нанимайте и удерживайте квалифицированных сотрудников», Стратегия...

[recovery mode] Аудит событий безопасности ОС Windows. Часть 1. Настройки аудита

Журналирование событий информационной безопасности является важным элементом системы защиты информации. Нам необходимо знать какое событие когда произошло, когда какой пользователь пытался зайти в систему, с какого узла, удачно или нет, и так далее. Конечно, некоторые события ИБ сохраняются в...

Экстренное шифрование данных

Представим такую ситуацию: на вашем компьютере хранятся очень важные или компрометирующие вас данные, а в вашу дверь кто-то ломится. Ваша задача заключается в том, что бы быстро и незаметно зашифровать всю важную информацию на своём компьютере. Как это сделать? Читать далее...

FVWA (Flask Vulnerable Web Application)

Дорогие друзья, добро пожаловать в нашу веб-лабораторию! Мы создали эту лабораторию с одной целью — помочь начинающим ИБ-специалистам ознакомиться с основными уязвимостями в веб-приложениях. Приложение содержит несколько заданий, в каждом из которых реализован некоторый изъян в безопасности (будь...

ICMP туннели. Что это и с чем едят?

Наши клиенты часто спрашивают нас о том, какие виды туннелирования трафика мы детектируем и блокируем с помощью UserGate NGFW. Давайте разберемся в том, что такое ICMP-туннелирование и как его определять. Echo Request...

Какими приключениями грозит невключенная двухфакторная авторизация на Госуслугах

Я был достаточно неосмотрителен, чтобы эта история произошла со мной, но, возможно, достаточно технически грамотен, чтобы рассказать ее детали, сдерживая эмоции и понимая, что происходит, в отличии от большинства людей, оказашимихся в этой ситуации еще и с ощущением полного неведения. Когда...

Shift Left: красивый отчет или реальность?

Всем привет! Меня зовут Антон Башарин, я технический директор Swordfish Security, занимаюсь внедрением ИБ-практик в DevOps, построением и автоматизацией процессов безопасной разработки. В предыдущей статье мы с вами поговорили о роли инструмента класса ASOC в оптимизации работы с уязвимостями, а...

Безопасная разработка и уязвимости кода. Часть 3. Защита

В предыдущих двух статьях мы рассмотрели способы выявления и эксплуатации уязвимости переполнения буфера. Теперь самое время поговорить о тех механизмах защиты, которые можно использовать для борьбы с этими уязвимостями. Лет двадцать назад переполнение буфера можно было эксплуатировать гораздо...

Портативные аккумуляторы по полному прайсу и без половины емкости

К летним поездкам решил прикупить пауэрбанк, чтобы не беспокоиться о розетках и пользоваться телефоном без лишней экономии. Задача казалась совершенно заурядной, поэтому долго выбирать модель не стал, взял по принципу «что ближе лежало». Теперь понимаю, что зря. Вместо двух полноценных зарядок...

Отслеживание Bluetooth-устройств: эксперимент и выводы

Незаметная жизнь Bluetooth: как ваши устройства могут стать незаметными маячками для трекинга. Как собрать данные окружающих Bluetooth-устройств без кода на коленке прямо на телефоне, как обработать данные, и как это можно использовать не только в коммерческих целях, но и для слежки. Эксперимент и...

Не так безопасен OpenPGP как его малюют

Конфиденциальность и безопасность в сети никогда не были актуальней, чем сегодня. Компании, госслужащие и частные лица сталкиваются со всё более высокими рисками, чем когда-либо прежде. Киберпреступность, злоупотребления со стороны властных структур и банальный шпионаж процветают не только в...

[Перевод] Управление заголовками HTTP в Joomla 4 (часть 2)

Эта статья - вторая часть перевода статьи Joomla’s New HTTP Headers Plugin For J4 из майского номера (2022) Joomla Community Magazine. Эта часть перевода посвящена тонкостям настройки Content Security Policy, HSTS в Joomla 4, тому как избежать атак на Ваш сайт. Читать далее...