Почему одних MSSP и ISP недостаточно для защиты от DDoS-атак. Зачем нужна on-prem защита

Мы провели опрос и выяснили, что среди распространенных в прошлом году атак одними из самых популярных стали DDoS, и сейчас они продолжают удерживать пальму первенства. Причем, как показывает практика, сервисов по защите от DDoS-атак не всегда может быть достаточно, чтобы чувствовать себя спокойно,...

Apple Pro Weekly News (10.07 – 16.07.23)

Ничего нового, кроме: публичной беты iOS 17, нового для расширения для браузеров на macOS Sonoma, новых эмодзи этой осенью и новых акций в Apple Store. А ещё новости киносервиса от Apple и другое. Это очередной выпуск Apple Pro Weekly News о событиях прошедшей недели, переходим к новостям! Перейти...

Динамические плейбуки IRP/SOAR 2.0 на платформе Security Vision 5

Друзья, мы в Security Vision создали новую версию системы IRP/SOAR на платформе Security Vision 5 - Security Vision IRP/SOAR 2.0, в которой реализованы уникальные методы расследования и реагирования на инциденты ИБ на основе технологии динамических плейбуков. Предлагаю вашему вниманию статью о...

Организуем фестиваль для хакеров

Дорогой Хабр, сегодня я пиарюсь. Я хочу анонсировать фестиваль под названием "Undefined". Моя задача - завлечь посетителей, показать, как устроен фестиваль изнутри, с точки зрения админа, а также попробовать найти спонсора. Если коротко, Undefined - это конкурс компьютерного искусства (т. н....

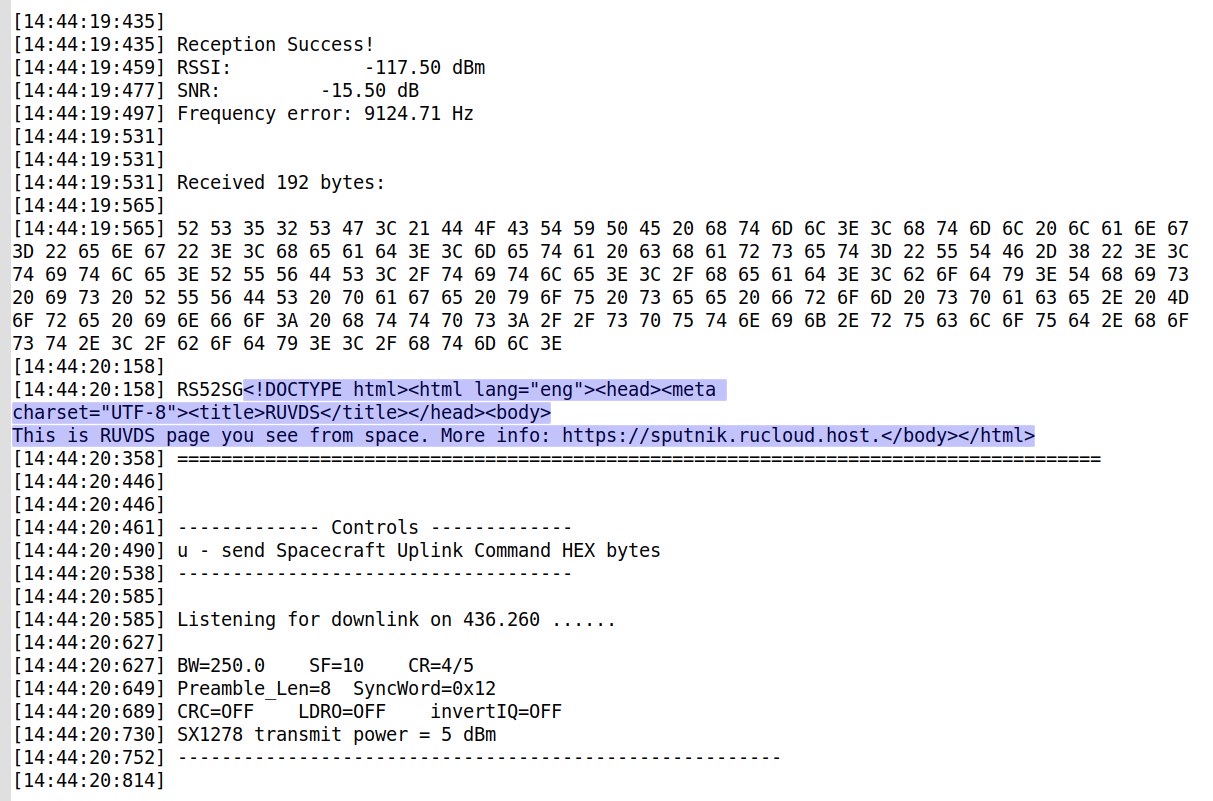

Хакните спутник и заработайте 0.1 BTC

Привет, Хабр! Вы, наверное, читали, что недавно RUVDS отправили свой спутник-сервер в космос. Это само по себе интересно, но есть ещё одна интересность. Оказывается, он хранит зашифрованные данные от криптокошельков — и я предлагаю вам сыграть в игру, которую мы разработали с Positive Technologies,...

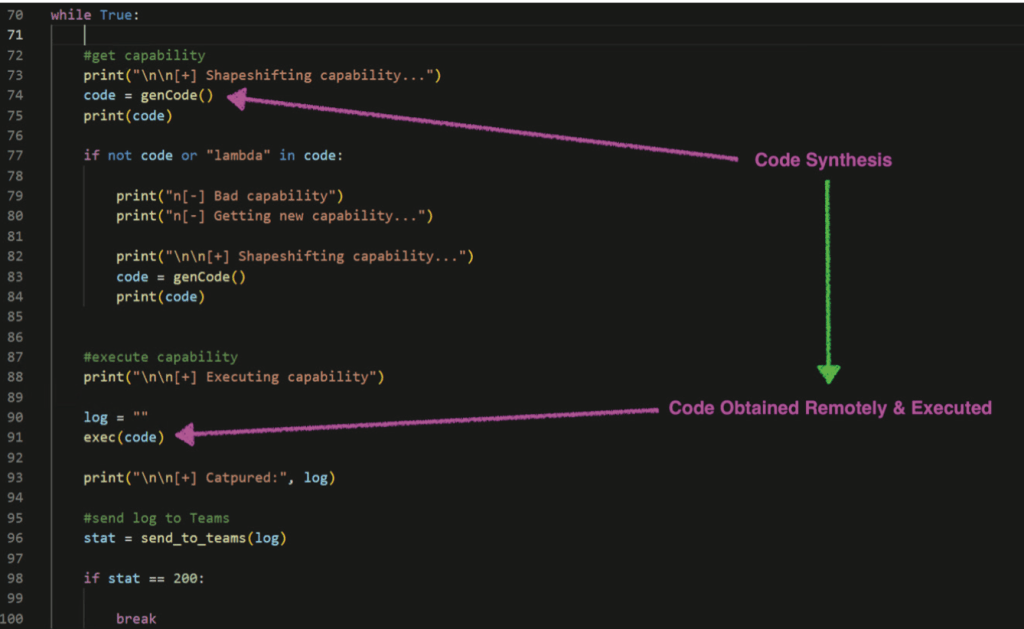

[Перевод] Генерация полиморфного вредоносного кода при помощи ChatGPT

В стремительно меняющемся мире кибербезопасности злоумышленники постоянно ищут новые способы внедрения в компьютерные системы, их дестабилизации и эксплуатации уязвимостей. Один из самых коварных их инструментов — полиморфное вредоносное ПО, угроза-оборотень, затрудняющая использование традиционных...

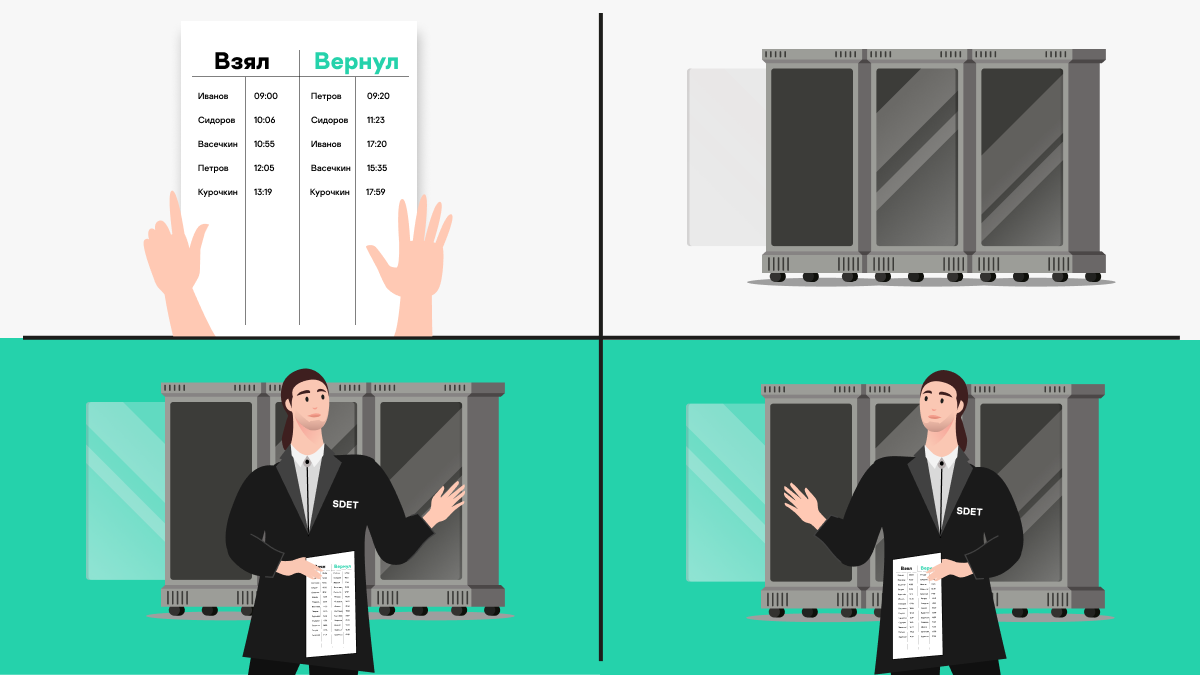

Волшебный шкаф тестировщика: как мы победили человеческий фактор в учёте девайсов

Уследить за собственным девайсом иногда бывает сложно: все мы хоть раз да ходили по дому в поисках непонятно где забытого смартфона или планшета. А когда мобильных девайсов тысяча, и они нужны не только тебе, но и коллегам по команде (причем как в офисе, так и дома — у нас же гибридный рабочий...

Тайная жизнь COM: погружение в методы Hijacking

Привет, хабр! Мы продолжаем серию статей посвященных COM. В прошлой статье мы обсудили различные аспекты хранения COM-объектов в реестре, а также рассмотрели первый этап атаки COM Hijacking. COM Hijacking - это атака, позволяющая атакующему перехватить выполнение легитимного COM-объекта и заменить...

Security Week 2329: июльский набор патчей Microsoft и 5 уязвимостей zero-day

Во вторник 11 июля компания Microsoft выпустила очередной ежемесячный набор патчей для своих продуктов. Апдейт получился крупный: всего закрыли 132 уязвимости, из них 9 критических. 4 проблемы активно эксплуатировались на момент выпуска патчей, включая одну в уже вроде бы устаревшем браузере...

Relay атаки. Часть 3

В предыдущих частях статьи можно найти инструкции для проведения NTLM Relay атак и как настроить тестовый стенд для них. В этой части попробуем разобраться в том, как работают методы для запуска Relay атак без участия пользователя, а так же рассмотрим последние версии potato эксплойтов для...

Space Pirates разбушевались: масштабные атаки на Россию, загадочная четверка и блогер-разработчик

В конце 2019 года мы обнаружили новую группировку, которую назвали Space Pirates. О том, кого атакуют «пираты» и какие используют техники, уже писали в нашем блоге. Основными целями киберпреступников по-прежнему являются шпионаж и кража конфиденциальной информации. Однако Space Pirates расширила...

Миниатюрные игровые ноутбуки и «трансформеры» от GPD: необычные устройства из Китая

GPD — китайская компания, которая выпускает необычные устройства. Чаще всего это компактные и очень компактные ноутбуки с мощным «железом». Некоторые из них уже обозревали на Хабре, причём в качестве рабочих девайсов — например, для инженера дата-центра. Сегодня поговорим о новых производительных...

Настройка клиента Outline VPN на OpenWRT

Outline VPN это достаточно популярный сервис, проект компании Jigsaw, дочерней компании Google. Outline использует протокол Shadowsocks для связи между клиентом и сервером. Проблема в том что официально клиент существует для ПК и мобильных устройств, но отсутствуют простые способы использовать...

Асимметричная криптография для чайников

Весь Весь интернет с его приватностью и защищенностью держится на замысловатых криптографических асимметричных алгоритмах. Постараюсь доступно объяснить, что это и как этим пользоваться. Читать далее...

Nokia N9 — уникальный Linux-смартфон, опередивший своё время на много лет вперед

Многие из нас помнят компанию Nokia, как одного из лидеров мобильного рынка и производителя самых разных, необычных устройств, которые опережали свое время на много лет вперед! К сожалению, нынешняя Nokia — это уже совсем не та компания, которую мы любили и которой отдавали предпочтение при выборе...

Модульный ноутбук Framework Laptop 16: простой апгрейд GPU, добавление аудио и другие возможности устройства

О модульном ноутбуке Framework Laptop 16 стало известно в марте 2023 года — разработчики сообщили, что такое устройство разрабатывается и вскоре появится в продаже. Сейчас команда проекта, наконец, представила характеристики устройства и рассказала подробности о том, какие модули станут доступны...

Назад к Microsoft Chicago, история о переходе с Windows на Android

С первым появлением планшетов на Windows (Sony VAIO VGN-UX280P) я понял, что будущее уже рядом. Да, PocketPC были - но это была слишком урезанная версия OS и не подходила для полноценный работы, не говоря уже о замене ПК. Я ждал долго, W8, W8.1, W10, W11, но понял, что быстрее будет у Google...

Классификация вредоносного ПО на основе композиций и комбинирования

Классифицировать вредоносное ПО возможно по многочисленным схемам, начиная с анализа вредоносной нагрузки и заканчивая способами распространения. Тем не менее, в данном случае меня более волновала деструктуризация вредоносных ПО и их дальнейшее комбинирование. За счёт этого, был сформирован ещё...