[Перевод] Охотимся на уязвимость Nginx Alias Traversal: утечка сейфа Bitwarden

Nginx, универсальный веб-сервер, имеет ключевое значение для многочисленных интернет-инфраструктур, занимает доминирующую долю рынка с момента своего создания в 2004 году, получил широкое распространение на веб-сайтах и в контейнерах Docker. В этой статье рассматриваются тонкости Nginx, основное...

Как предложить рынку ИТ-продукт, если пользователи еще не знают, что он им нужен

Как показал небольшой ресерч, на Хабре представлено немало материалов об управлении развитием продукта. Много теории посвящено тому, как вывести свой проект на рынок, правильно позиционировать его и найти аудиторию. Но, как вы понимаете, когда дело доходит до практики, возникает целый ряд...

Приложение Getcontact светит вашими персональными данными, даже если вы им никогда не пользовались

Getcontact — мобильное приложение, позиционирующее себя как менеджер звонков и блокировщик спама. Появилось в конце 2017-го и стремительно взлетело на первые места магазинов приложений. Создатели сервиса оценивают свою аудиторию в 400+ миллионов пользователей. Приложение декларирует, казалось бы,...

Apple Pro Weekly News (26.06 – 02.07.23)

Apple снова побила финансовый рекорд, сотрудники Apple Store получат новые платёжные устройства, какие сюрпризы обнаружились в MacBook Air на чипах M2, когда новые наушники Beats и AirPods, а также другие слухи о грядущих новинках компании. Новый выпуск Apple Pro Weekly News уже здесь, погнали к...

Relay Lab

Лучшее описание этого термина, это описание ситуации, когда он может быть применен. Relay - это атака, в которой злоумышленник смог провести систему и создал условия man-in-the-middle атаки, когда он может контролировать трафик между клиентом и сервером. По сути это означает, что можно передавать...

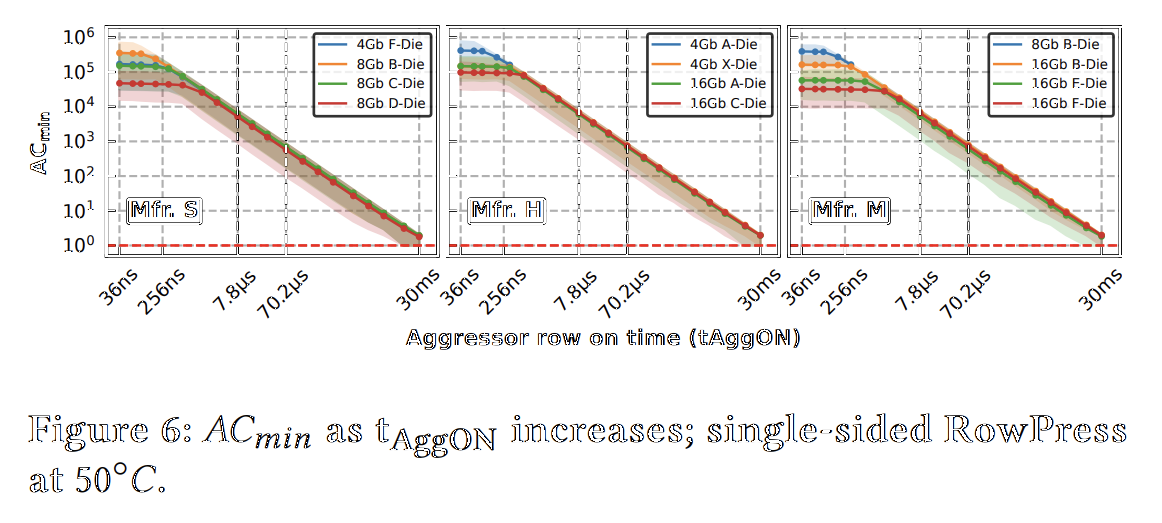

Security Week 2327: RowPress, новая атака на оперативную память

На прошлой неделе исследователи из Швейцарской высшей технической школы Цюриха опубликовали работу, в которой показали новый метод атаки на ячейки оперативной памяти. Метод RowPress развивает идеи атаки RowHammer, впервые показанной в 2014 году еще на модулях памяти стандарта DDR3. Если предельно...

Коллекционный ноутбук Ferrari… за 600 рублей. Что за ноутбук я купил по цене обеда в столовой?

В нулевых, ноутбуки обычно были слабыми рабочими машинками. Большинство лэптопов были предназначены для работы в офисе, серфинга в интернете, мультимедийных возможностей, однако ни о каких играх или тяжелой работе обычно речь и не шла. Типичный ноутбук тех лет работал на базе слабеньких процессоров...

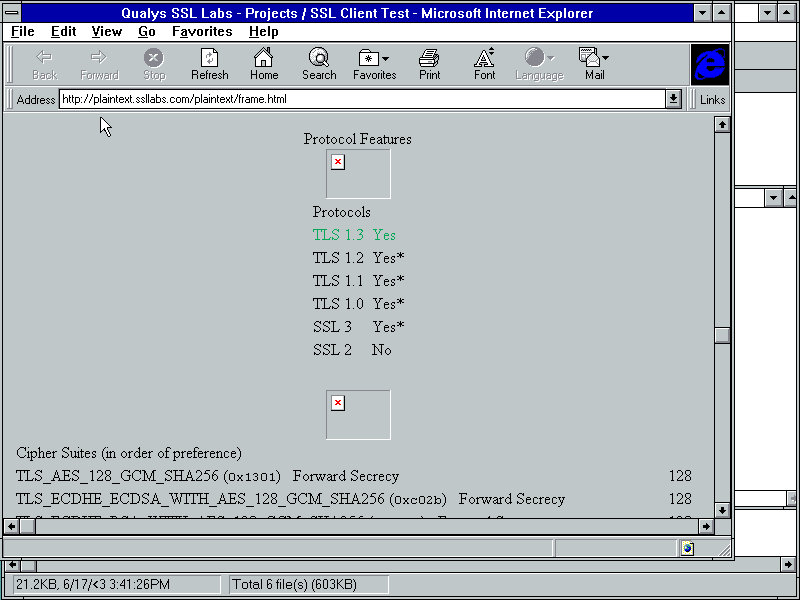

[Перевод] Современный TLS/SSL в Windows 3.11

В последнее время происходит ренессанс новых программ для ретро-компьютеров — для них пишут клиенты Slack, клоны Wordle, клиенты Mastodon. Однако большинству этих программ при подключении к Интернету требуется запущенный на современном компьютере прокси для работы с SSL/TLS, которых требуют сегодня...

Какие баги мы заложили в мобильный банк на PHDays 12: разбор конкурса $NATCH

В мае в центральном парке Москвы — в Парке Горького — отшумели яркие Positive Hack Days. Впервые за 12 лет форум по практической кибербезопасности, ранее объединявший только экспертов по ИБ и этичных хакеров со всего мира, превратился в открытый киберфестиваль. Мы построили современный кибергород с...

Ключи Passkeys — начало постпарольной эпохи? Не так быстро…

В мае 2023 года компания Google присоединилась к общему тренду отказа от паролей — и выкатила passkeys (ключи доступа), которые позволяют войти в аккаунт без пароля, а по пальцу, лицу, локальному пинкоду или аппаратному ключу. То есть авторизоваться в Google тем же методом, которым вы авторизуетесь...

Мини-ПК июля 2023 года: от сетевых систем к мощным бесшумным системам

Миниатюрные компьютеры продолжают поступать на рынок — производители не останавливаются, предлагая все новые модели. В сегодняшней подборке — самые разные устройства: от сетевых систем до мощных бесшумных мини-ПК, включая как офисный, так и игровой варианты. Читать дальше →...

[recovery mode] Ежедневно страдает более 2.5 тысяч сайтов, но именно вас ведь не коснется?

Любите попкорн-истории о том, как кого-то взломали и что из этого вышло? Все еще считаете, что именно ваш сайт - не того масштаба для таких проблем? А ведь времена немного изменились – и именно об этом, с цифрами и практическими рекомендациями, мы и поговорим. На связи Михаил TutMee, и сегодня у...

Угроза DoS — обсуждаем уязвимости протокола ICMP

Так, одно из слабых его мест — механизм перенаправления. С его помощью злоумышленники могут управлять маршрутизацией трафика. Разберём, в чем тут дело и как этому можно противодействовать. Читать далее...

Если BlackBerry не идет к пользователям, то пользователи идут к BlackBerry: проекты с запчастями и/или идеями «ежевички»

Многие читатели Хабра успели полюбить телефоны BlackBerry — как относительно старые телефоны, так и смартфоны последних лет, разработанные уже после продажи бизнеса компании другому бренду. Автор этих строк года полтора использовал Blackberry Passport, и если бы не отсутствие поддержки современного...

The Game is On: поиск и закрытие уязвимостей на НТО

Привет! В прошлый раз я рассказывал про содержательную форензику на НТО по информационной безопасности. В этот раз хотел бы поговорить о новом и еще более интересном формате, встретившемся на этом соревновании – поиске и закрытии уязвимостей! Устраивайтесь поудобнее и готовьтесь к путешествию…...

Анонимная сеть в 200 строк кода на Go

Реализации анонимных сетей всегда стремятся быть как можно проще, доступнее для понимания, как на теоретическом, так и на программном уровнях. Такие условия становятся необходимыми вследствие одного из основных принципов построения безопасных программ — чем проще объяснить, тем легче доказать. Но к...

Бизнес-партнёр по информационной безопасности: взгляд изнутри

В этой статье описана роль бизнес-партнёра по информационной безопасности (БП ИБ) и мой опыт работы в этой роли. Сегодня она относительно непопулярна на рынке, но её значимость начинает расти, причём как в России, так и за границей (там это называется Business Information Security Officer (BISO))....

[Перевод] Исследуем ботнет DDOS, замаскированный под приложение VPN

Всё началось с того, как один мой друг пожаловался, что его телефон каждые несколько секунд выполняет запрос к одному и тому же приложению. Сначала я предположил, что телефон заражён вирусом, но через пару минут стало ясно, что все запросы поступали от приложения Swing VPN, которое было обычным...