Тайная жизнь COM: как устроен Component Object Model в Windows и стратегии выбора объекта для атаки

Анализируя отчеты по разбору вредоносного ПО приходишь к выводу, что одним из популярных методов для закрепления в системе является COM Hijacking (T1546.015). Примером такого вредоносного ПО является Fancy Bear или Jumplump. Таким образом, становится очень важно команде Blue Team уметь...

Восстановление криптоключей по яркости LED-индикатора питания

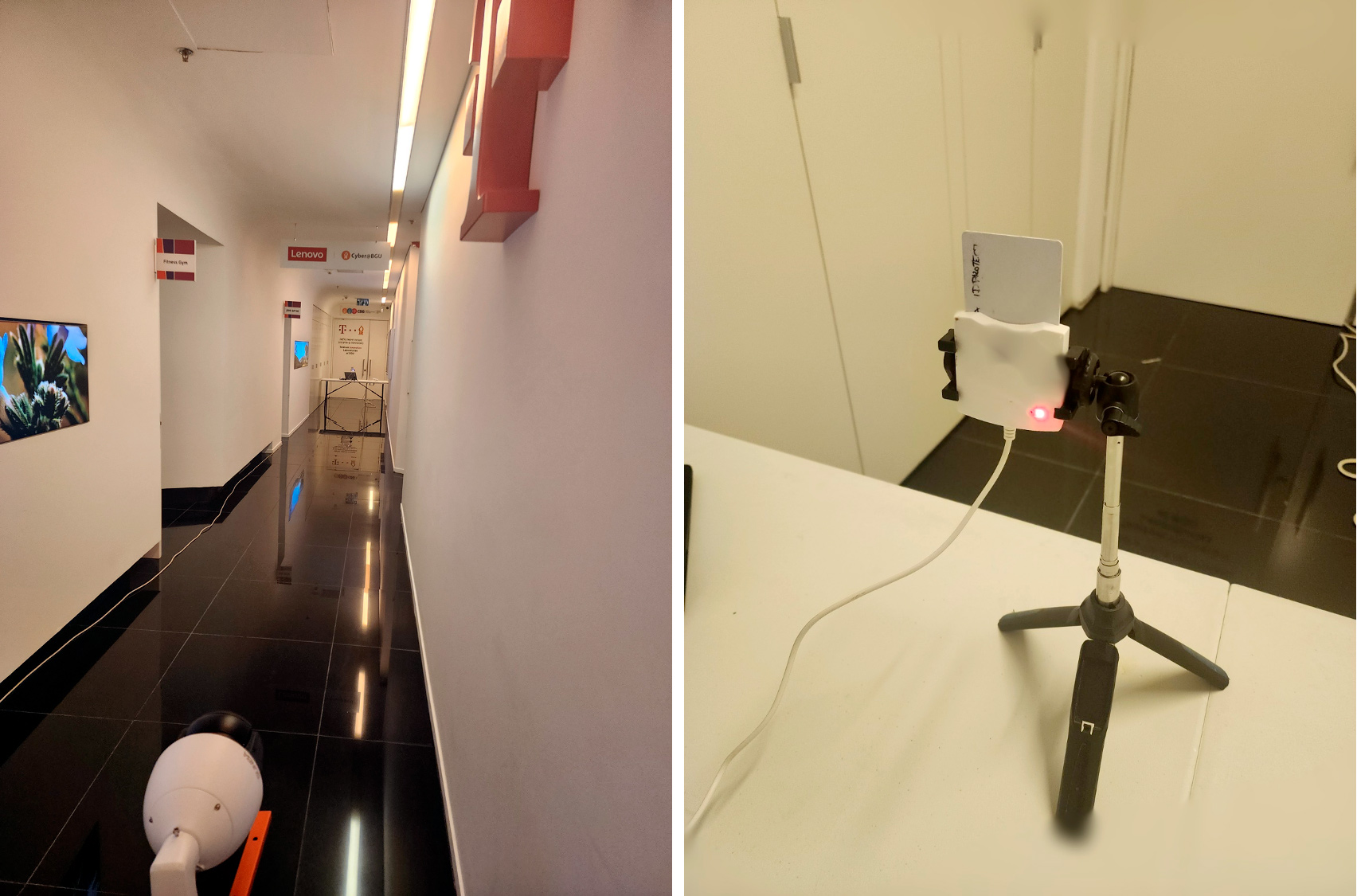

Экспериментальная установка. Камера наблюдения (слева) снимает индикатор питания на смарт-ридере (справа) с расстояния 16 м Известный эксперт в области криптоанализа Бен Насси (Ben Nassi) с коллегами из университета им. Бен-Гуриона опубликовали результаты уникальных экспериментов по восстановлению...

Анонимная сеть с теоретически доказуемой моделью на базе увеличения энтропии

Класс анонимных сетей с теоретически доказуемой анонимностью является достаточно интересным по той лишь простой причине, что таковым сетям не страшен глобальный наблюдатель, они способны работать и функционировать даже в заведомо враждебных и полностью прослушиваемых средах. Читать далее...

Блокирование веб-атак на тестовый сервис: опыт использования SolidWall для защиты позитивной моделью

Когда мы развернули SolidWall для наших клиентов, у нас появилась мысль посмотреть, как будут обнаруживаться и блокироваться атаки на тестовый сервис, например на Juice Shop. Мы хотели сделать разбор всех простых загадок Juice Shop с одной звездой, но с учетом скриншотов в формат статьи влезла...

Взламывая ChatGPT: как мы участвовали в хакатоне по атакам на ИИ

Мы поучаствовали в хакатоне от LearnPrompting, посвященном атакам на ChatGPT, и заняли восьмое место среди около четырехсот команд. Если вам интересно, зачем мы провели несколько ночей за взломом чат-бота, как нам пригодился опыт борьбы с фишингом и умеют ли нейросети хранить секреты, — добро...

[recovery mode] Новый менеджер паролей Raccess

Безопасность и целостность данных, пожалуй одна из интереснейших тем в кибертехнической области. Практически все ведущие компании представляют свои решения для безопасного хранения паролей и данных пользователя. Например, новый способ авторизации от Apple, различные приложения для двухфакторной...

[Перевод] Браузерные расширения с ИИ — кошмар для безопасности

«Ваши ученые так сильно беспокоились о своих талантах, что даже забыли подумать, стоит ли вообще это делать». Эта цитата принадлежит доктору Иэну Малкольму (математику из «Парка юрского периода» в кожаном пиджаке), однако вполне применима не только к возрождению велоцирапторов, но и к недавнему...

Безопасность программного обеспечения: ключевые элементы, уязвимости, стандарты

Утрата или модификация данных, утечка конфиденциальной информации и т. д. Все это – лишь некоторые из примеров катастрофических последствий хакерских атак. Именно поэтому безопасность программного обеспечения должна ставиться в главу угла при разработке программного обеспечения, а задача...

Протокол идентификации Шнорра совместим с режимом моментальной цифровой подписи

В настоящей публикации приводиться описание модификации протокола идентификации Шнорра, совместимого с режимом моментальной цифровой подписи. Читать далее...

Вскрываем средство для DDoS-атак на российскую ИТ-инфраструктуру

Привет, Хабр! В начале апреля 2023 года на одном из хостов был обнаружен подозрительный файл mhddos_proxy_linux_arm64 (MD5: 9e39f69350ad6599420bbd66e2715fcb), загружаемый вместе с определенным Docker-контейнером. По открытым источникам стало понятно, что данный файл представляет из себя свободно...

Опыт интеграции .NET Core+ приложений с HashiCorp Vault

Привет, Хабр! В этой статье я хотел бы поделиться опытом нашей команды в части интеграции .NET Core и выше приложений с корпоративным хранилищем секретов HashiCorp Vault. Наши приложения, как и большинство приложений в компании, используют в процессе работы различные секреты (пароли, токены и...

Материалы митапа по защите веб-ресурсов от кибератак в 2023: Anti-DDoS, WAF, Antibot

Борьба с кибератаками сегодня похожа на сражение с гидрой: отрубаешь одну голову, на ее месте вырастает две. Как писали «Ведомости», количество кибератак в феврале 2023 года по сравнению с февралем 2022 года увеличилось на 65%. Первыми под удар злоумышленников попадают веб-ресурсы – корпоративные...

Эволюция уязвимостей в приложениях для Android

История развития приложений для Android прошла несколько заметных этапов. Были небольшие приложения, работающие локально, клиент-серверные приложения, экосистемы приложений и, наконец, суперапы (super-app). Каждый из этих этапов повышал планку сложности, порождал новые уязвимости и заставлял...

Секреты должны оставаться секретами: как работает Secret Scanner в Yandex Cloud

Привет! Меня зовут Лиза Шеленговская, я разработчик в подразделении Yandex Cloud Security. Задача нашей команды — создавать сервисы безопасности в облаке, а также следить за безопасностью самого облака. Конечно, мы занимаемся и вопросами управления уязвимостями. Одна из самых частых угроз в облаке...

Защита персональных данных. Часть 3

В этой статье мы продолжим построение системы защиты персональных данных (далее СЗПДн). В предыдущих двух статьях мы достаточно подробно рассмотрели процесс установления уровня защищенности персональных данных, актуальных угроз, а также выяснили, какие именно меры защиты нам необходимо применять...

Неэтичный маркетинг в VPN-индустрии

Когда пару лет мы решили заказать разбор нашего сайта, мы хотели получить обратную связь от обычного пользователя, не профессионала VPN. Чего мы не ожидали — что получим мнение человека, дезинформированного маркетингом VPN-провайдеров. VPN-провайдеры и маркетологи, заполонившие интернет...

Gatekeeper в production: полезные практики и шаги, которые не стоит допускать

Kubernetes, как и любая другая рабочая среда, не лишен уязвимостей. Поэтому наряду с развитием проектов в нем администраторы или DevOps-инженеры должны уделять внимание и безопасности использования кластеров. Для этого нужен надежный инструмент, который может работать с любыми политиками и...

Ваш холодильник – шпион: правовое обеспечение информационной безопасности Интернета вещей

Все большую популярность в современном мире набирают домашние устройства Интернета вещей (Internet of Things, IoT). Они предоставляют своим пользователям удобство и возможность управления устройствами внутри дома из любого места через Интернет. Однако, такой скачок популярности IoT привел к...