Apple Pro Weekly News (24.07 – 30.07.23)

Что нового в iOS 17 beta 4, какого цвета ожидаются новые Apple Watch Ultra, какие банковские приложения вернулись в App Store и когда выйдет Death Stranding на Mac, а также подробности об Apple Vision Pro, слухи о новинках и многое другое. Новый выпуск дайджеста за неделю уже здесь, погнали к...

Ноутбуче, исцелися сам! Как я материнку Lenovo Ideapad ремонтировал и экран ему менял

Привет, Хабр! Сегодня снова поговорим о ремонте ноутбуков. Вернее, об одном из них, модель которого — Lenovo Ideapad 330-15igm. Это рабочая лошадка со средними характеристиками, но для офисной работы или там фильмов — отлично подходит. Купил я этот ноутбук евро за 25, на испанской онлайн-барахолке....

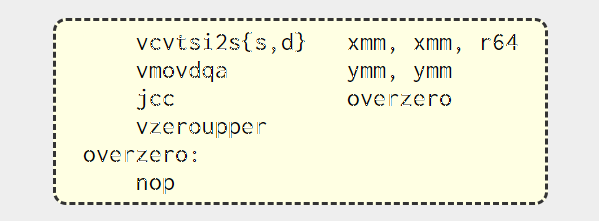

Security Week 2331: аппаратная уязвимость в процессорах AMD

На прошлой неделе исследователь Тавис Орманди из команды Google Information Security опубликовал подробности о новой уязвимости в процессорах AMD поколения Zen 2. Эта аппаратная проблема связана с ошибкой в логике работы процессоров, которую AMD, к счастью, решает обновлением микрокода. Исправление...

Как взломать антиплагиат? — Безопасность и уязвимости NLP -классификаторов. Часть 1

Всем привет! Меня зовут Артём Семенов, я занимаюсь пентестами в компании RTM Group. Известная поговорка гласит: «Словом можно ранить, а словарём – убить». Это особенно актуально для темы, которую мы сегодня рассмотрим, ведь для атак мы будем использовать либо слово, либо огромный текст. В начале...

Детектируем горизонтальное перемещение с SMBExec и AtExec

Привет, Хабр! Сегодня мы бы хотели продолжить наш рассказ о различных инструментах горизонтального перемещения. И на этот раз мы затронем не слишком сложные (говоря об исполнении атаки), но все еще довольно распространенные инструменты: SMBExec и AtExec , разберем их принцип работы и возможный...

ТОП-26 программ мониторинга и контроля работы сотрудников за компьютером 2023. Полный обзор

Автоматизация рабочего процесса заметно сокращает объем обязанностей сотрудников, но важно, чтобы она еще и повышала их эффективность. Если этого не произошло, то правильным решением будет следить за продуктивностью персонала в течение дня. Для этого существуют программы, которые контролируют, чем...

Пароли здорового человека (part I)

Сегодня мы в очередной раз потрогаем тему защиты критичных данных в дозволенных местах. Здравствуйте, меня зовут Виктор и у меня больше 200 паролей. Прошли те счастливые времена, когда зажиточный помещик мог обойтись всего 1 ключом от сундука, где лежат все его NFT червонцы. Современный мир диктует...

Офис с небом, водопадами и «шумелками»

Хороший и даже идеальный офис — это возможность вкусно поесть, поспать, выпить приличный кофе, поиграть в кикер или пинг-понг, погулять с видом на город на хорошей веранде… Немного размышлений о комфортной рабочей атмосфере в большом офисе. Читать дальше →...

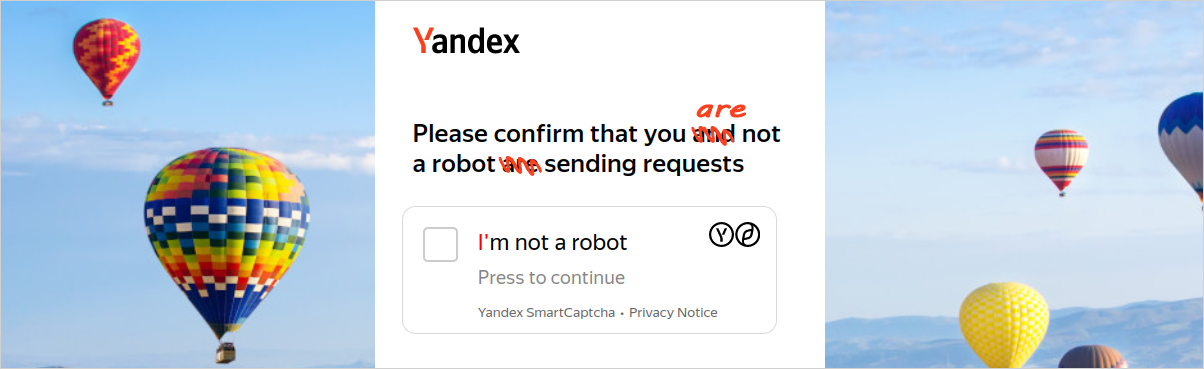

Open Redirect на Яндексе. Часть вторая

А вы уверены, что вы не робот? Капча это проверит! Здравствуйте, дорогие хабровчане. Это вторая часть статьи про уязвимость Open Redirect страницы аутентификации Яндекса. Первая часть здесь. На этот раз я расскажу, как получилось сделать честный редирект на внешний ресурс. Важное примечание: я...

6 механических клавиатур, на которые стоит обратить внимание летом 2023 года

О достоинствах и недостатках механических клавиатур на Хабре писали несколько раз. Поэтому снова останавливаться на этом не будем, лучше расскажем об интересных моделях, которые заслуживают нашего с вами внимания. И вот уже для них укажем плюсы и минусы. Ждём вас под катом. Читать далее...

«Port Knocking» на устройствах MikroTik

Port Knocking - это метод, который позволяет скрыть открытые порты на сервере, а также скрыть сам факт существования сервера в сети. Он основывается на использовании последовательности подключений к определенным портам, которые заранее определены администратором. Если эта последовательность верна,...

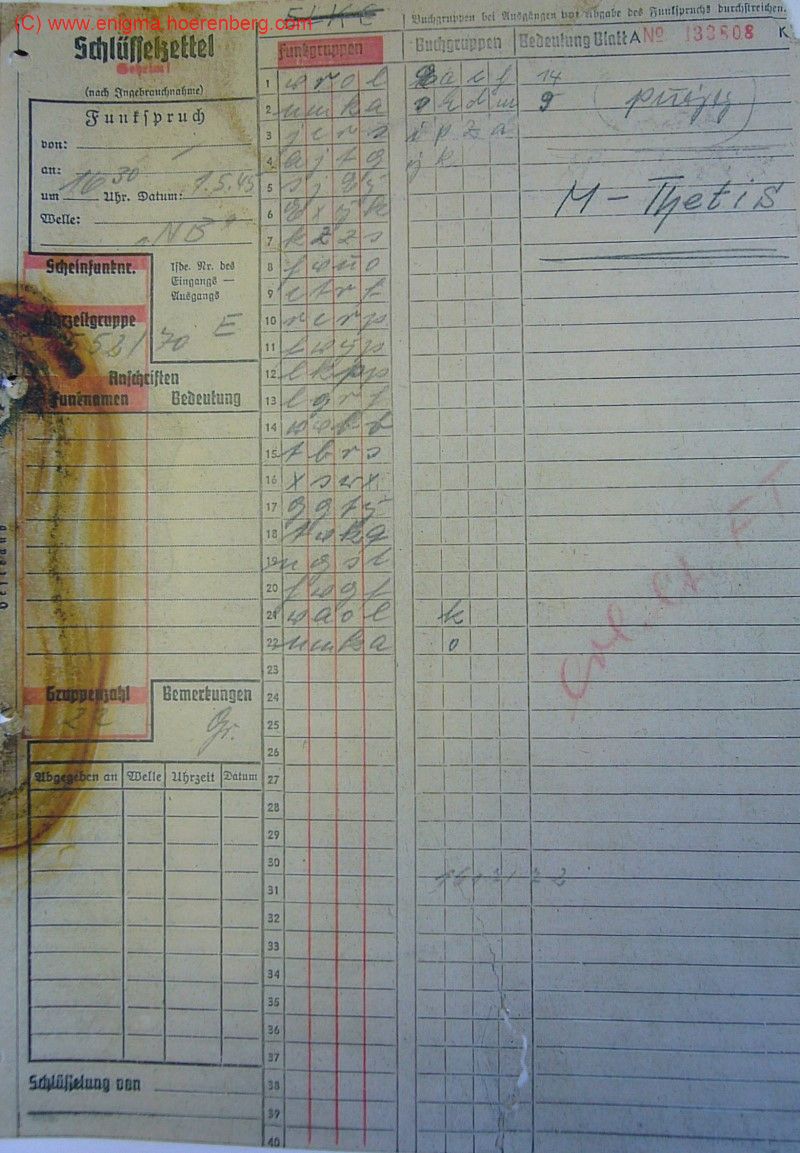

Нерасшифрованное сообщение «Энигмы»

Как известно, одной из главных уязвимостей шифровальной машины «Энигма» было то, что она никогда не кодировала буквы исходного сообщения в те же самые буквы шифротекста. Именно эта слабость стала ключом для взлома алгоритма и реконструкции хитроумного механизма. Несмотря на это, до сих пор осталось...

Где больше вирусов: в интернете или на ободке унитаза?

Неразрешенная загадка человечества. Вопрос, ответа на который не знает искусственный интеллект и гугл. Ему посвящали жизнь древние мыслители, ломали голову Евклид и Аристотель. А ведь и правда, где? На первый взгляд может показаться, что вокруг нас на каждом кусочке поверхности проживают миллионы и...

Пятничная история Тони Фаделла: поиск идеального термостата с помощью Nest

В этом посте мы рассмотрим историю основателя компании Nest — Тони Фаделла, о его долгом пути в поисках термостата, который удовлетворил бы все требования. Он разочаровался в существующих термостатах, которые были неэстетичными, дорогими и неэффективными. Многие годы он размышлял о создании лучшего...

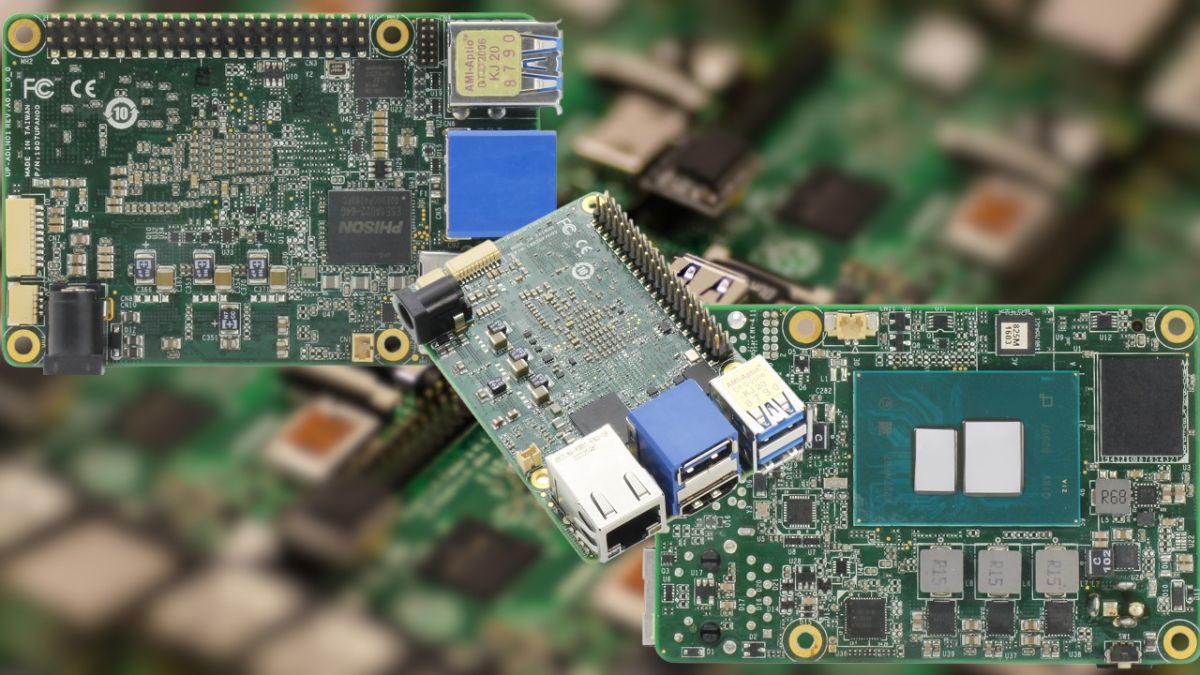

Мощный одноплатник UP 7000: форм-фактор Raspberry Pi 4 Model B, но намного производительнее. Что это за девайс?

На рынке одноплатников весьма интересное пополнение. Компания AAEON выпустила мощный одноплатный компьютер, который получил название UP 7000. Архитектура процессора — x86, а не ARM, и там не просто процессор, а современный чип Alder Lake. Система получилась весьма производительной для своих...

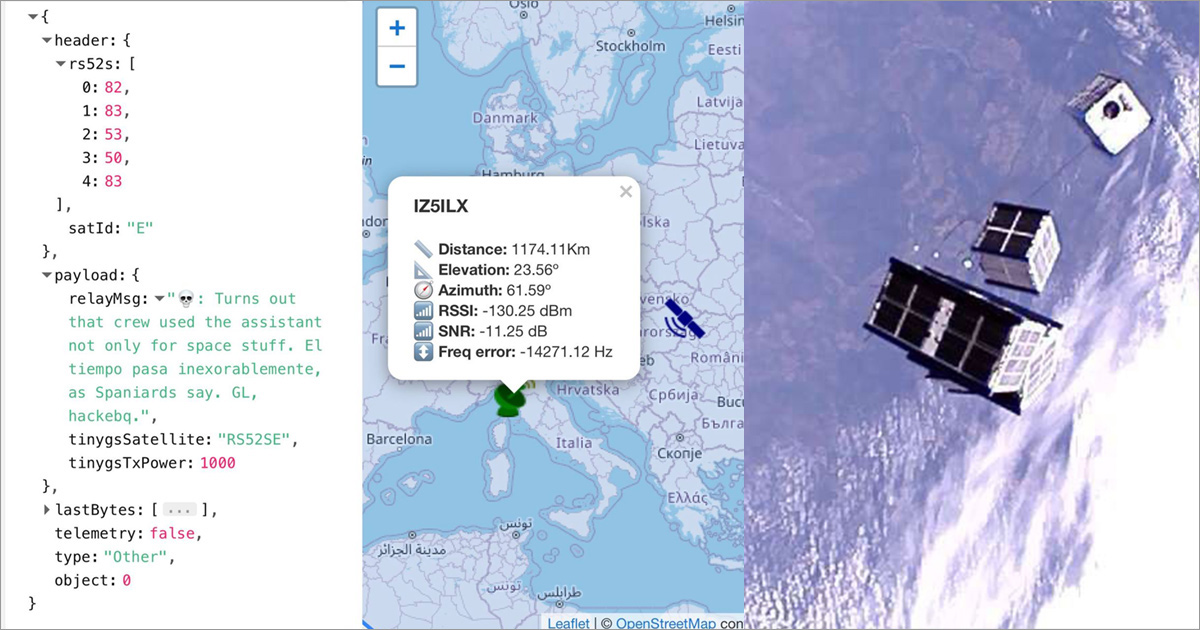

Притворись моим покойным дедушкой, или Как пройти квест по взлому спутника

Череп снова в деле! Рассказываем, как прошёл самый крупный CTF (на этот раз космический) от RUVDS. Реальная фотография нашего спутника Если вдруг пропустили — наше космическое событие. Читать дальше →...

[recovery mode] Библиотека криптования ChaCha20

Современные стандарты разработки пользовательских приложений выдвигают определенные требования к шифрованию информации. Например, документ RFC-7539 содержит подробную и исчерпывающую информацию о том, какие алгоритмы рекомендуется применять и как программировать некоторые из них. Далее предлагается...

Оценочный уровень доверия (ОУД4) и ГОСТ Р ИСО/МЭК 15408-3-2013. Оценщик

Привет, Хабр! На связи Антон Башарин, технический директор Swordfish Security. После некоторого перерыва мы продолжаем наш цикл статей, рассказывающий о процессах безопасной разработки в контексте стандартов серии ГОСТ Р ИСО/МЭК 15408. В этом, финальном, материале данной серии мы посмотрим на...