Инфраструктурный пентест по шагам: инструменты, методологии и разведка

В этой статье вас ждет база — те вещи, которые должен знать каждый начинающий пентестер, занимающийся аудитами внутренней инфраструктуры. Начнем с теории — того, по каким схемам действуют хакеры и как знание этих шаблонов помогает в работе пентестера. Затем перейдем к выбору операционных систем и...

Тиражируемое решение IDM корпоративного уровня. Часть 1: как мы шли к созданию системы для заказчика

Мы начинаем цикл статей, посвященный практическому решению для управления идентификационными данными и правами доступа пользователей, которое можно брать на вооружение. Сегодня расскажем о предпосылках и сложностях выбора варианта реализации со стороны заказчика, а также дадим краткое описание...

Большая дыра в безопасности Android: почему смартфоны с зеленым роботом подвержены кражам?

Многим пользователям смартфонов знакомо такие понятия как «привязка к аккаунту». У различных вендоров смартфонах есть свои механизмы защиты смартфонов от кражи: у Apple — FMI, у Xiaomi — Mi Cloud, а у Google — FRP. Однако у Android есть давняя уязвимость, которая позволяет обходить практически...

История о том, как я шеринги ломал

Всех приветствую, дорогие читатели! В этой статье поделюсь с вами историей о том, как я тестировал приложения различных шеринговых сервисов, начиная с сервисов по аренде самокатов/велосипедов и заканчивая повербанками. Моя заинтересованность в тестировании привела к раскрытию различного рода...

Расширенная аналитика в технологиях моделирования UEBA

Сезон 1 эпизод 3-й контекст: «Пример (примеры) расширенной аналитики UEBA в ИБ». Эта статья по сути заключительная в теме про UEBA в информационной безопасности, то есть ранее были еще публикации:Статья 1, Статья 2. Читать далее...

Apple Pro Weekly News (13.11 – 19.11.23)

Как Apple пошла на поддержку RCS-сообщений, какие приложения в App Store номинированы на лучшие, сколько компания Apple зарабатывает от поисковика Google и почему остановила рекламу в социальной сети Илона Маска, а также парочка слухов и другие интересные новости за прошедшую неделю. Новый выпуск,...

Security Week 2347: уязвимость в процессорах Intel

На прошлой неделе компания Intel выпустила бюллетень, посвященный уязвимости в процессорах, начиная с поколения Ice Lake 2019 года (десятое поколение Intel Core). Как следует из описания, «определенная последовательность инструкций может приводить к нестандартному поведению». Довольно часто эти...

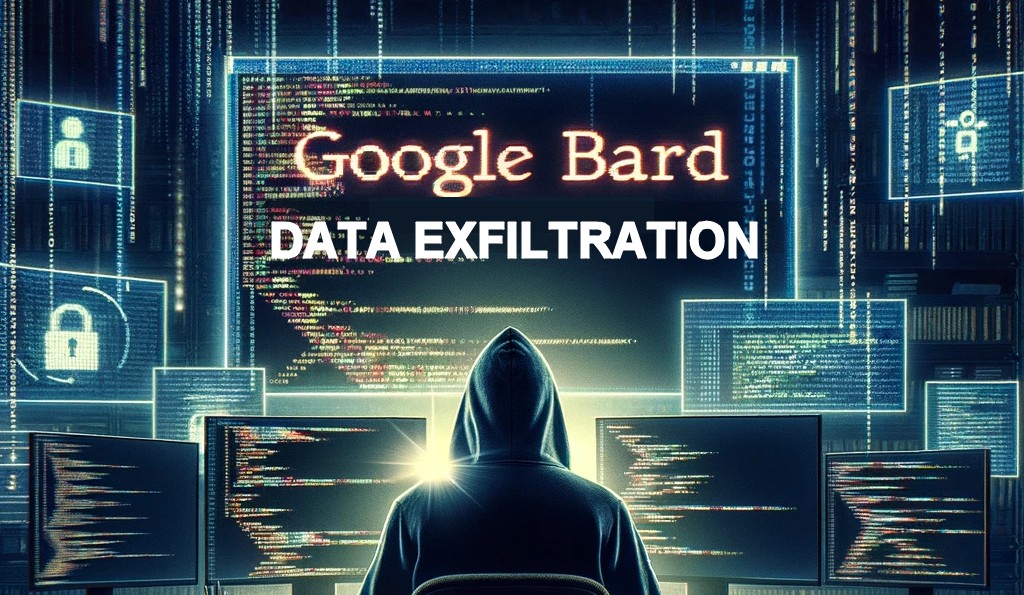

[Перевод] Как уговорить Google Bard слить тебе ценные данные

В последнее время у Google Bard появилось несколько мощных обновлений, в том числе Extensions. Extensions позволяют Bard получать доступ к YouTube, искать авиарейсы и отели, а также иметь доступ к личным документам и письмам пользователя. То есть теперь Bard способен читать и анализировать Диск,...

Huawei собирается отделить Harmony OS от Android, на которой та основывается. Зачем китайской компании это делать?

На Хабре много раз писали про операционную систему Harmony OS от Huawei, которая изначально вообще была, образно говоря, перелицованной Android OS, а затем постепенно стала отдаляться от своих «корней». Теперь китайская компания планирует полностью отделить операционную систему от Android, убрав...

Приключения Люцифера во «Дворце головоломок»

Трудно переоценить фундаментальный вклад Клода Шеннона в наше время. При этом Шеннон наш современник, а не какая-то совсем уж историческая личность. Безусловно, Да Винчи и Ньютон — не менее мощные фигуры в масштабах человеческой истории, но жили они давно. Шеннон не зря считается одним из «отцов...

MaxPatrol O2. Как работает автопилот для кибербезопасности

В прошлый раз мы рассказывали вам, что подтолкнуло нас к созданию автопилота для результативной кибербезопасности и как он влияет на метрики работы SOC. В этом материале мы погрузимся в технологии MaxPatrol O2, чтобы разобраться, как именно работает метапродукт. Читать...

Что за зверь Security Champion?

Многие процессы, статьи и корпоративные легенды апеллируют к понятию «security champion», иногда утверждая, что человек с такой ролью способен сделать невозможное (как говорили и мы в статье о противостоянии разработки и безопасности). Но кто же на самом деле скрывается за этим понятием, какие...

Ленточные дата-картриджи от HP, винтажные мультиметры, и загадочные «штуки»: что еще я нашел на испанской барахолке

Привет Хабр! Сегодня мне снова удалось побывать на испанской барахолке, где в прошлый раз я видел самолет за $25 000. На каком еще блошином рынке такое можно увидеть, а при желании — и купить? На сей раз летательных аппаратов, кроме мини-дронов, не было, но зато встретилось несколько других...

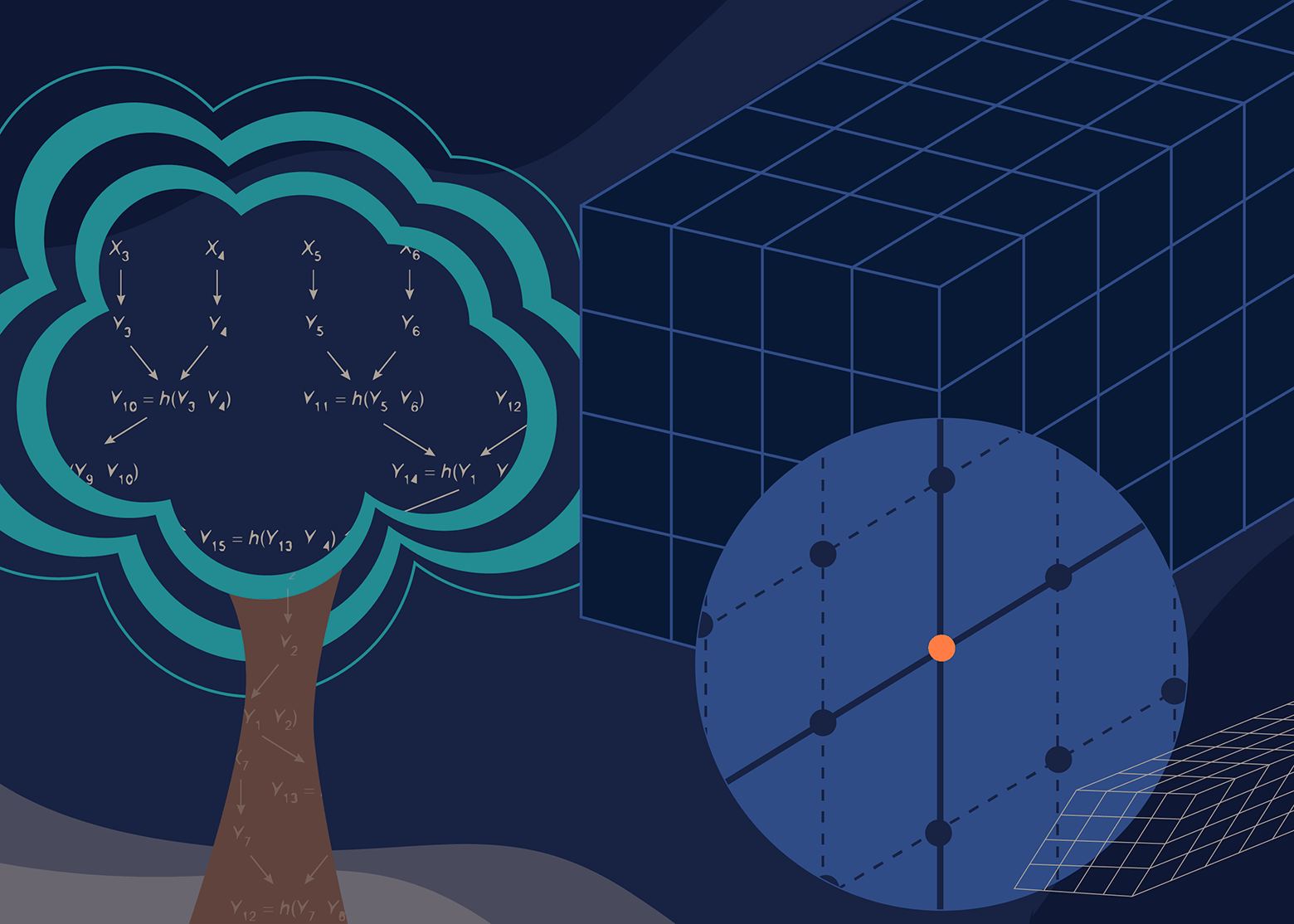

Постквантовая защита WhatsApp, новый Matrix 2.0 и PoW-задачи для входа на сайт

На Хабре уже упоминали, что протокол Signal получил постквантовую защиту, хотя в краткой новости не вдавались в детали. Но это действительно важное событие с учётом того, что количество пользователей этого протокола превышает 1 млрд человек за счёт WhatsApp. Signal применяется для криптографической...

Философские размышления на темы информационной безопасности

I. Преамбула Где-то в середине осени мой однокашник по ВА им. Ф.Э.Дзержинского Иванов Валерий Петрович прислал интересный материал по своему видению проблем информационной безопасности. Ранее он уже присылал мне свои труды, один из которых был опубликован на Хабре. Я с большим удовольствием...

Как выбрать первую механическую клавиатуру. Пособие для новичка

Попросили меня друзьяколлеги рассказать про первые шаги и выбор механики для работы и жизни. Решил поделиться и с Хабром статьёй о том, как выбрать себе первую механическую клавиатуру. В статье отвечу на вопросы о том, что такое HotSwap board, что за проценты в размерах клавиатур и зачем нужна...

XRay (с VLESS/XTLS): проброс портов, реверс-прокси, и псевдо-VPN

Я уже написал тут много статей на тему установки и настройки прокси-серверов XRay с недетектируемыми протоколами Shadowsocks-2022, VLESS (с XTLS), и т.п. И один из очень часто поднимаемых в комментариях вопросов звучит так: можно ли с использованием XRay как-то организовать проброс портов или...

Когда телефоны были большими…

На днях прочитал прекрасную статью https://habr.com/ru/articles/773780/ по использованию древнего контроллера i4040 для вычисления числа Пи. Искусство в чистом виде, браво. Это совпало с необходимостью освобождения помещений у нас для нового проекта, а в этих помещения у нас лежит масса артефактов...