HTB Manager. Проводим атаку на центр сертификатов в Active Directory

Привествую вас, дорогие читатели, на связи компания AP Security. Сегодня мы с вами пройдем Windows-машину Manager на HackTheBox. Читать далее...

Security Week 2348: безопасность логина по отпечатку пальца в ноутбуках

На прошлой неделе исследователи из команды Blackwing Intelligence опубликовали подробный отчет о безопасности системы Windows Hello при авторизации на популярных ноутбуках c помощью отпечатка пальцев. Безопасность логина с использованием биометрии была исследована на трех устройствах: ноутбуках...

Как в Ozon следят за чувствительной информацией в логах и при чем тут Толкиен?

Летом 2023 года во время выступления на одной из ИБ-конференций представителю вендора задали вопрос: «А как бороться с секретами и другой чувствительной информацией в логах? Контролировать миллионы записей в сутки довольно трудно». К моему удивлению, вендор ответил, что на текущий момент в России...

Что внутри у PlayStation Portal? Оцениваем странный девайс от Sony

В конце лета 2023 года корпорация Sony представила свою новую портативную консоль, которая получила название PlayStation Portal. Собственно, это не совсем игровое устройство, оно не автономное. Дело в том, что девайс выполняет лишь одну функцию — транслирует игры с PlayStation 5 через Wi-Fi. На...

Немецкая игровая консоль из 1990 года: Game Master от компании Hartung. Интересная находка с барахолки

Привет, Хабр! В воскресенье я снова поехал на барахолку, которая находится под Валенсией. Но этот поход я опишу как-то отдельно, сегодня речь пойдет лишь об одной интересной находке — игровой консоли Game Master. Девайс появился в продаже в 1990 году, причем разновидностей устройства было довольно...

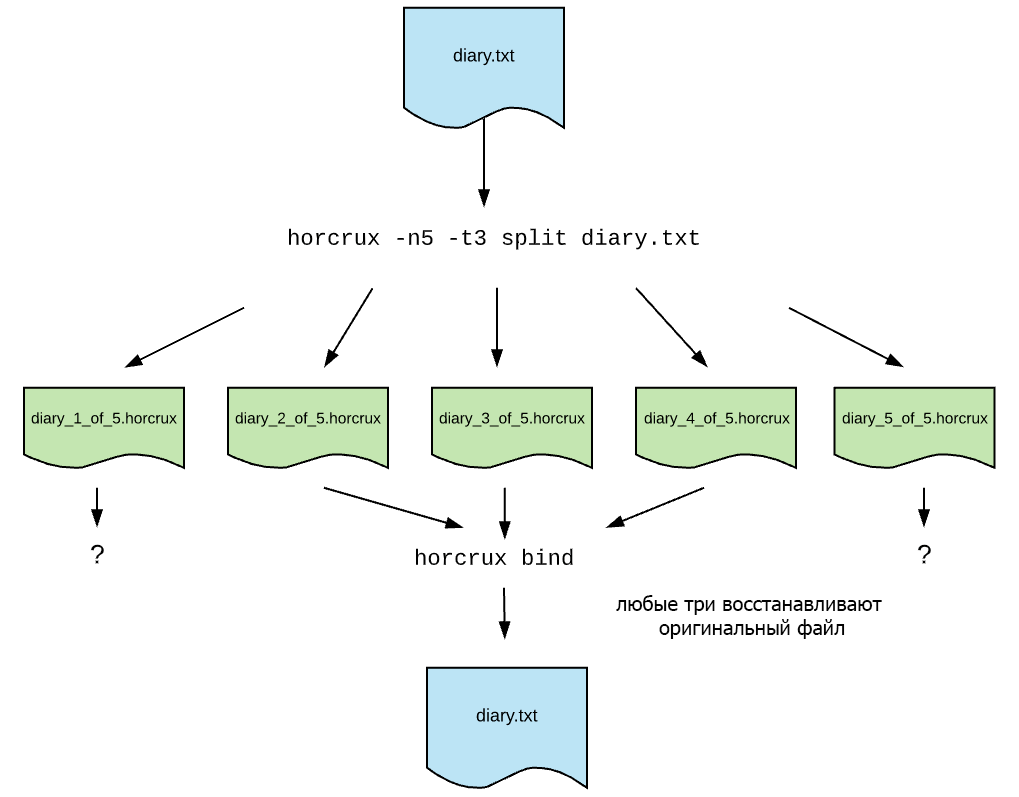

Пароль не нужен. Разбиение файла на зашифрованные фрагменты по схеме Шамира

После того как Google отказалась от паролей и перешла на Passkey по умолчанию создаётся впечатление, что концепция текстовых паролей (парольных фраз) сама по себе устарела. И действительно, в некоторых случаях можно добиться достаточного уровня безопасности без паролей вообще. Например, простенькая...

Установка и настройка Hysteria

В этом году я, как и многие посетители Хабра, с огромным интересом читал статьи уважаемого MiraclePtr, учился применять озвученные им идеи и рекомендации, на практике знакомясь с протоколами, клиентами и графическими панелями. Для многих протоколов существуют подробные инструкции по установке и...

Под покровом невидимого: искусство тестирования на проникновение

В современном информационном обществе, где цифровые технологии прочно вошли в нашу повседневность, безопасность данных и защита персональной информации стали одной из самых актуальных проблем. В этом контексте, все больше организаций прибегают к использованию тестирования на проникновение —...

Как оплатить VPN из России рублями

С прошлого года пользователи VPN в России оказались перед дилеммой: западные VPN-сервисы больше не принимают российские карты, а российские VPN-сервисы бесполезны для тех, кто хочет без ограничений пользоваться запрещёнными социальными сетями и читать запрещённые сайты. Впрочем, слава людской...

Основы Identity and Access Management (IAM) в архитектуре приложений

Привет, Хабр! С каждым годом мы становимся свидетелями все большего количества сбоев в системах безопасности, утечек данных и хакерских атак даже на самые маленькие проекты. Identity and Access Management (IAM) выступает как наша первая линия обороны. Оно не просто защищает наши данные, но и...

Нам бы в небо! Дроны: что да как и почему

Беспилотные летательные аппараты могут доставлять грузы – от пиццы до человека, сломавшего ногу в горах, делать аэрофотосъёмку для гиодезистов и картографов, помогать отслеживать урожайность на полях и, конечно, снимать красивые видеоролики и фильмы. Раньше для подобных задач нужно было поднимать в...

Как некоторые хостеры и регистраторы доменных имён «помогают» бороться с мошенниками. Личный опыт

Началось всё с того, что в начале апреля при попытке снять квартиру наткнулся на фишингового мошенника и решил его заблокировать. В итоге всё это вылилось в более чем полугодовое наблюдение, и блокировку более 200 доменов. Читать далее...

OpenConnect: недетектируемый VPN, который вам понравится

Я уже написал здесь много статей на тему прокси-протоколов и прокси-клиентов, которые очень сложно детектировать и заблокировать, и которые используют пользователи в Китае, Иране, Ираке, Туркменистане, и теперь вот в России (мы здесь в отличной компании, правда?). Но довольно часто мне в...

Технология единого входа: как работает SSO

Привет, Хабр! Казалось бы, что может быть проще, чем один вход для всех сервисов? Но за этой кажущейся простотой скрываются сложные технические детали. Концепция SSO не появилась вчера, она развивалась на протяжении многих лет. Эта идея начала набирать обороты в эпоху, когда интернет-сервисы стали...

Смартфон Xiaomi 13T Pro: новый флагман от Leica и Xiaomi

Недавно компания Xiaomi представила свои первые смартфоны, созданные совместно с компанией Leica: Xiaomi 13T и Xiaomi 13T Pro. В этом обзоре мы рассмотрим Xiaomi 13T Pro, который оснащён топовым процессором от MediaTek, отличными камерами и великолепным дисплеем. Подробности из первых рук — под...

SASE — 5 элементов будущего облачных вычислений

Как обычно организована безопасность информационной инфраструктуры предприятия? В традиционной схеме все функции контроля доступа, аутентификации и фильтрации трафика сосредоточены в центре обработки данных, к которому удаленные пользователи и филиалы подключаются с помощью VPN. Из этого же...

Разбор crackme от KilLo (.net)

Предупреждение Crackme (как, впрочем, следует из названия) это программы, созданные специально для того, чтобы их взломать (понять алгоритмы, заложенные разработчиком, и используемые для проверки введенных пользователем паролей, ключей, серийных номеров). Подходы и методики, использованные в...

Безопасность на уровне кода: как эту задачу помогает решать облако

Ошибки на уровне кода — бомба замедленного действия с точки зрения безопасности. Даже небольшие факапы, дыры и «костыли» могут обернуться большой проблемой и привести к реализации различных киберугроз. В этой статье расскажем о распространённых угрозах для приложений, принципах безопасной...