Может ли быть уязвимость в дизайне, контенте и CSS и разбор такой уязвимости(?) на Госуслугах

Кажется, что уязвимость - штука техническая, но на Госуслугах есть интересная комбинация уязвимостей (ну или, скажем, черт, особенностей) в сфере CSS, дизайна, юзабилити, которые мошенники используют в социальной инженерии. Узнал я про это из вот этого ролика на ютубе -...

M5Stack Cardputer: миниатюрный ПК с ESP32-32, клавиатурой и беспроводным модулем за $30. Что это за устройство?

В мире немало производителей ноутбуков и десктопов, буквально каждую неделю появляются новые модели. Но есть и разработчики весьма специфических устройств, которые можно использовать для решения очень широкого спектра задач. Одно из таких устройств — M5Stack Cardputer. Его размеры лишь немногим...

Мобильные суперприложения выгодны корпорациям, но это кошмар для простых людей

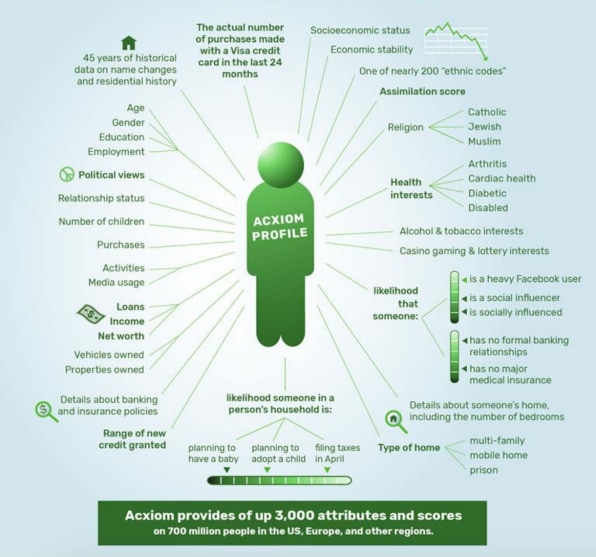

Профиль личности в агрегаторе Acxiom включает 10 000 аттрибутов. База 3,5 млрд человек. Данные поступают от мобильных приложений и соцсайтов, источник Суперприложение (super-app, суперапп) по определению — это мобильное или веб-приложение, которое предоставляет множество услуг, включая оплату и...

Пентесты: готовим рабочее окружение для атаки

Веб-пентест — это специализированная процедура, в ходе которой специалисты по кибербезопасности активно ищут и эксплуатируют уязвимости веб-системы. Цель такой симулированной атаки — выявить слабые звенья системы безопасности, которые могут стать целью для настоящих атак. Этот процесс аналогичен...

[Перевод] «В Австралии безопасней». Как хакеры провернули трансокеанскую BEC-атаку

Привет, Хабр! Сегодня мы расскажем, как участники углеродного рынка столкнулись c эталонной BEC-атакой. В истории есть все необходимые ингредиенты: слабозащищенная компания-жертва, на которую свалились инвестиции, виртуозное использование злоумышленниками социоинженерных и технических методов, а...

mDNS это плюс или минус?

Добрый день, уважаемые жители хабра! Сегодня я хотел бы понакомить новичков с рядом протоколов, используемых в сети интернет, и объяснить как современные технологии с одной стороны упрощают нам жизнь, а с другой, добавляют проблем с безопаснотью. Впервые я познакомился с протоколами компьютерных...

Машина времени: hi-tech-новинки и цены на них в журналах начала 2000-х

Стремительное развитие технологий дало нам уникальный шанс. Мы можем наблюдать в динамике, какие идеи выглядели интересно и с треском провалились. А также какие идеи прижились, и теперь мы используем их каждый день в той или иной форме. Старые журналы PCMag за 2003 и 2004 год станут для нас с вами...

И снова про SIEM

Решение класса SIEM уже давно стали неотъемлемой частью любой серьезной системы информационной безопасности. В этой статье мы поговорим о том, что такое SIEM, для чего они предназначены и как можно использовать решения с открытым исходным кодом. Итак, SIEM (Security information and event...

Amazon разработала собственную ОС вместо Android для своей экосистемы устройств. Что это за проект?

На днях стало известно о том, что корпорация Amazon разработала операционную систему. Она, насколько можно судить по общедоступной информации, предназначена для установки на собственные устройства — сначала небольшой ряд моделей. Если всё пройдёт хорошо, её будут использовать для всей экосистемы...

Импортозамещение сканеров web-уязвимостей: обзор актуальных DAST-решений

Привет, Хабр! Поговорим о проблеме выбора DAST, который бы смог удовлетворить потребности регулярного поиска уязвимостей в web-инфраструктуре компании. Опытные пентестеры, специализирующиеся на web-приложениях, наверняка возразят: какой тут может быть выбор? Burp Suite PRO наше все! И будут правы,...

Как моя 9-месячная дочь заработала больше 1000 долларов в программе bug bounty

Всем привет! Сегодня хочу поделиться историей, которая приключилась с моей семьей. Статья не о том, как заработать денег. Это просто рассказ об интересном случае и некоторых тревожных мыслях, связанных с ним. Читать далее...

[Перевод] Фаззинг с AFL++. llvm_mode persistent mode

Это вторая часть цикла статей, посвященная фаззингу при помощи такой утилиты как AFL++. Приятного прочтения!! Читать далее...

Обход блокировок на OpenWRT с помощью v2rayA (xray-core) и баз GeoIP, Geosite Antifilter

В данном гайде будем устанавливать пакет v2rayA на OpenWRT на примере стабильной 23.05.0. Рекомендуется роутер минимум с 128 МБ RAM (256 предпочтительно) и памятью более 16 Мб (установка занимает около 30МБ памяти) v2rayA — это простой в использовании и мощный клиент ориентированный на Linux....

Культовые модели ноутбуков. История появления современных устройств

Путь к современным удобным ноутбукам был долгим и непростым. По дороге к совершенству (ну или его подобию) было много проб и ошибок. Появлялись и успешные разработки, которые стали действительно культовыми. Предлагаем вам вспомнить предков современных лэптопов, которые играют важную роль в истории...

Разговор с руководителем платформы BI.ZONE Bug Bounty Андреем Лёвкиным о результатах работы его платформы за год

Продолжаем выкладывать материалы с OFFZONE 2023. На этот раз я решил чуть подробнее расспросить про BI.ZONE Bug Bounty её руководителя Андрея Лёвкина. У нас был материал по этой платформе, но в формате новости. Однако подробного рассказа о платформе нет. И хотя время упущено лучше поздно, чем...

Apple Pro Weekly News (06.11 – 12.11.23)

Стартовали продажи новых Mac – изучаем, что там внутри интересного. Вышли очередные исправления в iOS 17.1.1, но кажется в Apple всё поняли и на следующие месяцы перестроили приоритеты. Анонсирован новый конкурс для молодых разработчиков от Apple. Стал известен исполнитель года по версии Apple...

Security Week 2346: Ducktail, атака на специалистов по маркетингу

На прошлой неделе специалисты «Лаборатории Касперского» разбирали свежую атаку под кодовым названием Ducktail. За этой киберкриминальной кампанией предположительно стоит группировка из Вьетнама. Характерной чертой Ducktail в ее последней версии является специализация на маркетологах. Почтовые...

WAF: теория и практика. Часть 1. Отсекаем лишний трафик с помощью WAF

Регулярные выражения, как способ расширения функционала WAF. В этом цикле статей я расскажу как можно повысить точность работы системы и добавить новый функционал с помощью регулярных выражений, которые доступны в правилах и триггерах нашего WAF. Читать далее...