Обзор фреймворка для сбора данных OWASP Nettacker

OWASP Nettacker — это автоматизированная платформа (фреймворк) для автоматического тестирования на проникновение, сканирования уязвимостей, сбора информации и создания отчетов, включая найденные уязвимости, информацию об используемых компонентов и другие сведения. Nettacker использует такие...

Самолет за 25000 евро, плата от ноутбука LG Gram и многое другое: новые находки на испанской барахолке

Привет, Хабр! Сегодня расскажу об очередной поездке на барахолку, которая расположена под Валенсией. Сейчас стало немного прохладнее, чем несколько недель назад, соответственно, появилось и больше покупателей, поскольку никто уже не боится получить тепловой удар. При этом продавцы предлагают весьма...

Как найти приватный ключ в бинарном коде от Bitcoin Lightning Wallet уязвимость в Quasar Framework

В этой статье мы заострим внимание на приложение для смартфонов iOS и Android популярный Биткоин Кошелек с поддержкой быстрых платежей через (Lightning network) BLW: Bitcoin Lightning Wallet. К большому сожалению многие автономные ноды мобильных приложении с открытым исходным кодом от LNbits Node...

SSD вскоре подорожают? Аналитики считают, что да, и вот почему

Помните, насколько сильным был дефицит электронных компонентов и систем во время пандемии? Тогда резко вырос спрос на ноутбуки, смартфоны и другие электронные устройства. Но поскольку производство и логистические цепочки не были рассчитаны на такие объёмы, почти сразу стала ощущаться нехватка как...

DevSecOps не рассказывает сказки

Ctrl-F + репозиторий и лампа джина из пещеры Чудес будет не нужна. Спойлер: джины все же рассказывают секреты. Что там c секретами?...

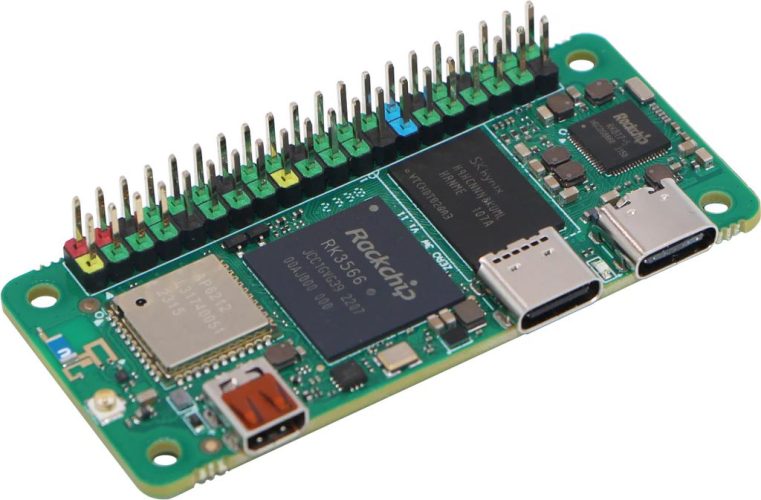

Одноплатники конца осени 2023: разные задачи, разные архитектуры, очень разные цены

Производители одноплатных ПК продолжают работать над созданием самых разных моделей. При этом они действительно разные — для разработчиков, офиса, DIY-проектов и т.п. В эту подборку мы добавили несколько интересных моделей последнего времени. Если у вас есть собственные варианты устройств, о...

[Перевод] Аутентификация по протоколу SAML с помощью OpenAM на примере Yandex Cloud

В данной статье описывается, как настроить вход по технологии единого входа (SSO) по протоколу SAML в Yandex Cloud через Access Management платформу с открытым исходным кодом OpenAM. Читать далее...

Новый релиз Ubuntu Touch: Linux-смартфоны везде и всюду. Что обновилось в OTA-3?

Как мы уже писали, сейчас Ubuntu Touch продолжает развиваться. Этим занимается команда Ubports. Сейчас представлена прошивка OTA-3 Focal (over-the-air). Она представляет собой третий выпуск Ubuntu Touch, который базируется на пакетной базе Ubuntu 20.04. Обновление формируется для относительно...

IPSec Site to Site или Strongswan to Palo Alto

Жил был один сильный и независимый Strongswan VPN сервер в облаках. Подключал на себя клиентов по Let's Encrypt сертификату и аутентификации, дружил с другими Strongswan... И тут как гром ⚡ среди ясного неба появился клиент с требованиями 🤘: «Хочу впн! У меня, мол, пало альто и стронгсван ваш...

Базовая аналитика в технологиях моделирования UEBA

Сезон 1, эпизод 2 Контекст: «Какие существуют примеры базовой аналитики UEBA в ИБ?» В прошлой статье я поднимала вопрос о поведенческой аналитике и теперь пришло время продолжить начатое. В этот раз, как и планировала, предлагаю обсудить базовые алгоритмы и подходы, на которых строится UEBA в...

Какие методы используются для сбора данных о твоем браузере? Как собирают информацию о пользователях?

В этот статье я попыталась раскрыть смысл фингерпринтинга, так как информации по этой теме не так много, а она сейчас становится все более актуальнее. Мы довольно легко можем быть подвергнуты жестокой и беспардонной слежке в сети. Суть статьи : куки — прошлый век, на сбор «персональных» данных уже...

Разговор с реверс-инженером из PT Алексеем Усановым о его специализации и создании книги по реверс-инжинирингу

Это первый материал по «ИТ‑Пикнику», проходившему 2 сентября 2023 года. Будет отдельный обзорный материал мероприятия, а пока хочу представить интервью с руководителем направления исследований безопасности аппаратных решений компании Positive Technologies (РТ) Алексеем Усановым. Осматривая стенды...

3D-принтеры осени 2023 года: разные модели для разных пользователей и задач

Когда-то 3D-принтеры казались каким-то чудом (для меня это и до сих пор какая-то магия, хотя я и понимаю, как это всё работает). Первые системы стоили очень дорого, а могли очень немногое, хотя и тогда они были крайне практичны. Сейчас же производители предлагают модели для разных категорий...

[Перевод] Освобождение робота-пылесоса, который стал моим другом

Немного доп. оборудования, несколько команд Linux и вуаля! Пылесос свободен! Фото Cath Virginia / The Verge В целом роботы-пылесосы мне нравятся. Для меня это эдакий небольшой друг, который чистит за меня пол. Просто фантастика. Но, к сожалению, есть одна проблема — я им не доверяю. Эти девайсы...

Подмена номера: как работает и чем опасна

По данным Банка России, только за два квартала 2022 года ущерб клиентов банков от телефонного мошенничества составил совокупно 7 млрд руб. Операции без согласия клиента проводились благодаря звонкам с подменой телефонного номера. С ее помощью можно выдать свой телефон за номер известной организации...

Корпуса, кулеры и другие аксессуары для Raspberry 5. Что предлагает рынок

Одноплатник Raspberry Pi, вероятно, самый популярный одноплатный компьютер в мире. Для него выпускается огромное количество аксессуаров, модулей и расширений. Для недавно появившегося в продаже Raspberry Pi 5 подходят многие модули предыдущих версий. Но если говорить о корпусе или системе...

Лазерный проектор или как проприетарность мешает устройству стать успешным

С детства люблю технические новинки, поэтому по мере сил стараюсь их приобретать. Иногда слишком рано. Лет десять назад появился у меня портативный лазерный проектор фирмы Microvision — Pico. Вот такой. Но рассказ мой не столько о нём, сколько о проприетарности, будь она неладна. Кто-то ещё помнит,...

Как взломать банк? (или разбор Payment Village на StandOff 11)

Егор Филатов, младший аналитик отдела анализа защищенности Angara Security, подготовил разбор двух недопустимых событий в банковской сфере, которые могли бы нанести серьезный урон бизнесу... Но на практике это моделирование кибератаки через мобильное приложение, которое получили все участники...