На GitHub больше 1 000 уязвимых репозиториев: в чём суть угрозы и что с этим делать

Привет, Хабр! На связи технический директор MTC RED Денис Макрушин и команда Advanced Research Team: Павел Гусь, Иван Бессарабов и Андрей Сомсиков. В январе разработчики GitLab нашли в своей системе две критические уязвимости. Из-за ошибок в верификации злоумышленники могут захватывать учётки...

5 самых крутых мониторов, показанных на техновыставке CES 2024: чем смогли удивить производители

Крупнейшая технологическая выставка CES, как всегда, удивляет разнообразием самых разных гаджетов, систем и приспособлений. Компании стараются удивить как обычных пользователей, так и потенциальных бизнес‑партнеров своими продуктами. Сегодня поговорим о мониторах — как оказалось, здесь у разных...

Развертывание KSMG 2.0 в Yandex Cloud. Использование шлюза безопасности электронной почты

Построение локальной почтовой инфраструктуры не всегда отвечает требованиям к надежности и бесперебойной работе, поэтому в таких случаях оптимальным решением является использование публичного облака одного из местных провайдеров. В данной статье мы рассмотрим использование шлюза безопасности...

Как не облажаться при выборе российского NGFW

Исследование российского рынка NGFW показало, что только 16% опрошенных довольны установленными российскими межсетевыми экранами. Наше общение с клиентами это подтверждает. При этом ошибка при выборе межсетевого экрана нового поколения может стать фатальной, так как именно NGFW отвечает за...

Почему PASETO лучше для аутентификации, чем JWT

В веб-разработке одним из наиболее популярных решений является аутентификация на основе токенов. Чаще всего для создания системы аутентификации используют JWT (порой даже там, где это не нужно). Но несмотря на популярность, JWT имеет ряд недостатков. Поэтому появляются новые решения для...

Бесперспективный стартап, собравший миллионы долларов?

Нашумевший стартап, презентация которого собрала миллионы просмотров, а устройство получило десятки обзоров. Но шумиху понимают далеко не все — у устройства много проблем. Сегодня R1 может давать нам неплохую справочную информацию в реальном времени, ориентируясь на AI сервис Perplexity + помогать...

Разбираемся с MavenGate, новой атакой на цепочку поставок для Java и Android-приложений

Всем привет! Сегодня с вами Юрий Шабалин, генеральный директор «Стингрей Технолоджиз», и я хотел бы разобрать в этой статье новый тип атаки на цепочку поставок под названием «MavenGate». А что в ней, собственно, такого? Ну хотя бы то, что ей подвержены более 18% всех Java-библиотек, соответственно,...

Основано на реальных событиях: как шифровальщики ведут переговоры и что советуют жертвам

Программы-вымогатели — одна из главных киберугроз для российских компаний. Только в прошлом году, по данным F.A.C.C.T., количество атак шифровальщиков на бизнес увеличилось в 2,5 раза. В некоторых случаях суммы выкупа достигали 321 млн рублей. Мы изучили реальные переписки с вымогателями за...

Опыт круглогодичной езды на электро-велосипедах

Ежедневный путь от дома до работы/учёбы я исторически осуществлял на общественном транспорте. Вначале я был ребёнком со льготным проездным. Потом стал студентом со льготным проездным. А потом халява закончилась и я, не долго думая, пересел на велосипед. Спустя пару лет я подсчитал сэкономленные на...

Нежизнеспособная концепция: краткий разбор пауэрбанка с солнечной батареей

Изначально кажется, что пауэрбанк с солнечной батареей – полезная штуковина. Но по факту это не так. И дело вовсе не в том, что он крайне медленно заряжается от крошечной солнечной панели. По сути, ему вообще противопоказано солнце, что подтверждается практикой. Это почему так?...

За пределами номера телефона: Использование TOTP для усиления безопасности

Двухфакторная аутентификация, хоть и добавляет шаг в процессе распознавания пользователя со стороны системы или сайта, но все же становится необходимой мерой для безопасной коммуникации. Большинство крупных веб-ресурсов мира сделало этот метод обязательным ввиду расширения списка возможных...

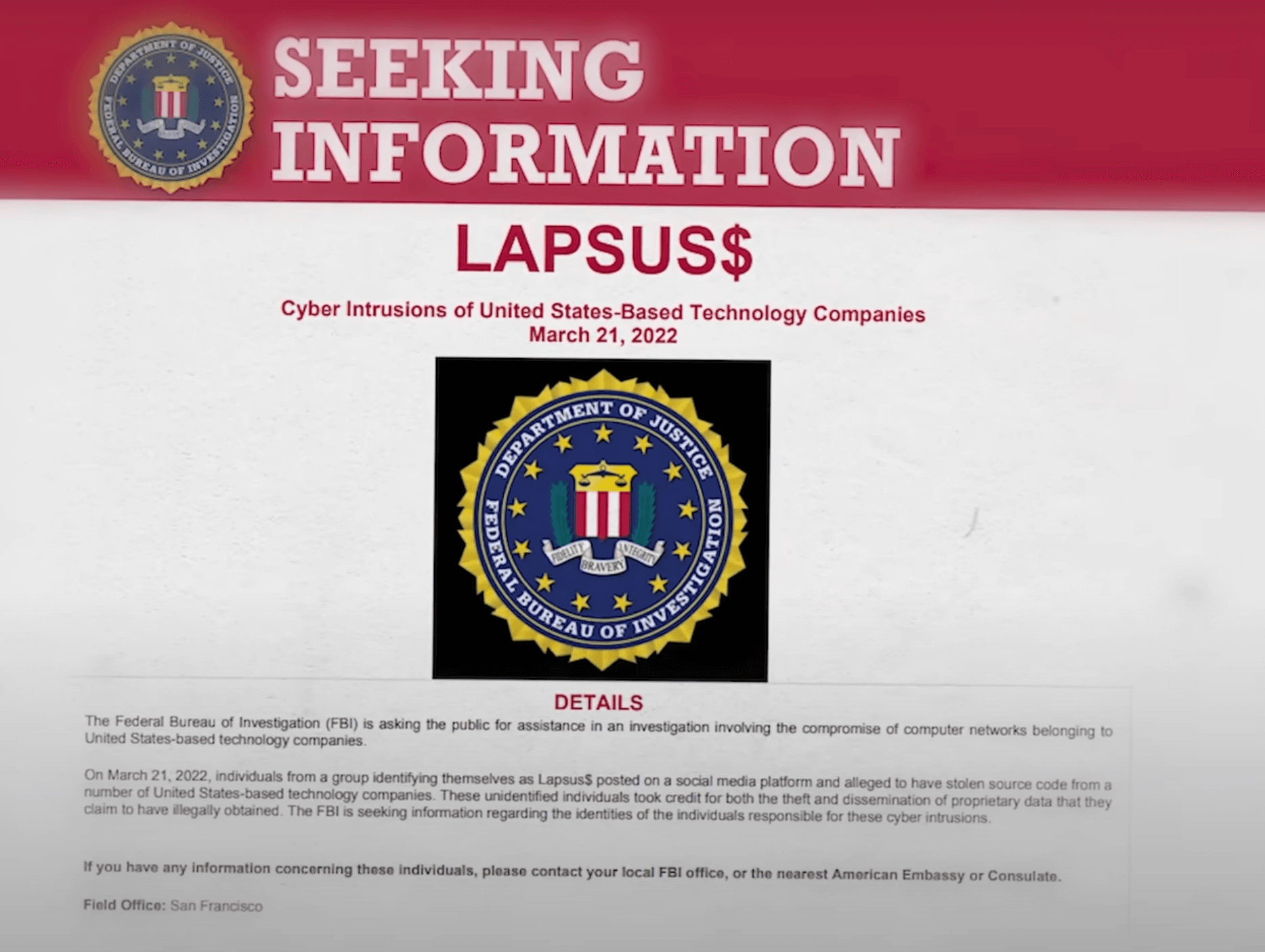

История 17-летнего хакера взломавшего крупнейшие компании мира

История Ариона удивительна тем, что, в отличие от многих хакеров-подростков, он не стал тратить миллионы, которые украл, на дорогие покупки или дизайнерскую одежду. Наоборот, он решил использовать эти деньги, чтобы приобрести эксплойты, с целью совершения все более масштабных хакерских атак. Ему...

Переходим на российскую Java. Что это такое и зачем нужно?

Одна из сложнейших задач этого года — адаптация под новые условия работы с зарубежными вендорами и с open-source сообществом в целом. Open-source не решает все проблемы; в некоторых случаях он их только создает. При этом в российской разработке есть особенности, связанные с импортозамещением. Все...

Схемы мошенников. Дайджест №1

По сути, единственным эффективным способом борьбы с мошенниками, который доступен нам, является информация. Чем больше на слуху схемы мошенников, тем слабее они будут работать. Единственный наш путь — это вооружаться против разных типов мошенников. Увеличивать, так сказать, сложность взлома своего...

Что общего у 50-секундного детектива, баскетболистов и разработки фишинговых атак

В марте 2008-го на Ютубе появился самый короткий рассказ про неношеные ботиночки детектив. Кажется, что суть видео — раскрыть тайну убийства за одну минуту. Но не все так просто, если учитывать, что видео сделано по заказу Управления транспорта Лондона. Всего таких видео было выпущено пять. Самые...

(Не) безопасный дайджест post New Year: письмо с сюрпризом, случайная утечка и работа над ошибками

Пора обсудить, что случилось, пока мы были на новогодних праздниках. В свежем дайджесте обсуждаем подборку ИБ-инцидентов, о которых писали СМИ в январе – тут и массовые утечки медицинских данных, и угон аккаунтов в соцсетях, и поставщики, которые оперативно делятся конфиденциальной информацией с...

Apple Pro Weekly News (22.01 – 28.01.24)

Выпущены новые бета-версии систем Apple, в которых тестируется установка приложений из сторонних магазинов, доступ к NFC сторонним платёжным системам и расширение доступа для сторонних браузерных движков – рассказываем что известно о новшествах. В марте ожидаются новые Mac и iPad, а также новый...

Апгрейдим и меняем всё: на что способен модульный ноутбук Framework Laptop 16

Лэптоп Framework Laptop 16 позиционируется как устройство, которое легко апгрейдить, модифицировать и ремонтировать. Для этого, по словам разработчиков, достаточно всего одной отвёртки T5. За время своего существования компания выпустила несколько разных ноутбуков. Не так давно в продажу поступил...