[Перевод] Обфускация сетевого трафика и автоматическая интернет-цензура

Интернет‑цензоры ищут способы выявить и заблокировать доступ в интернете к информации, которую они считают нежелательной. Для этих целей они часто используют такие сетевые инструменты, как глубокая проверка пакетов (Deep packet inspection, DPI), которые позволяют выявить такие соединения. В ответ...

Почему вам не нужна Kali Linux

Многие хотят поработать с Kali linux. По-прежнему в интернете множество запросов посвящено ей . Она всегда на слуху, когда говорят о взломах и хакерах, а также о совершенных мастерах IT( тех самых, что и микропроцессор запрогают и сеть настроят, и чайник со стиралкой отремонтируют). Но, насколько...

В поисках ПАК: импортозамещаем немецкое «железо» в российском ЦОД

Привет, Хабр! Меня зовут Артем, я инженер по виртуализации в Oxygen Data Centres & Clouds. Любой облачный провайдер и оператор ЦОД может столкнуться с задачей проброса USB-портов виртуальным машинам, которым нужен доступ к определенным устройствам. И чем серьезнее требования к безопасности этих...

Lily58 спустя месяц

На Новый год в подарок я получил детали для сплит-клавиатуры. Спустя полторы недели мне удалось её собрать, и начался мой интересный путь в мире кастомных клавиатур. Подробнее о процессе сборки и первых впечатлениях я рассказывал в предыдущей статье. Теперь представляю вам опыт использования спустя...

Автоматическое обновление зависимостей в GitLab-проектах с помощью Renovate

Автоматическое обновление зависимостей становится все более важным аспектом в процессах непрерывной интеграции и непрерывной доставки (CI/CD) в сфере разработки программного обеспечения. В статье описана настройка автоматического обновления зависимостей в GitLab-проектах с помощью Renovate. Читать...

От подрядчика с любовью, или Топ-5 фишинговых тем

Привет, Хабр! С вами Екатерина Косолапова. Я занимаюсь аналитикой в Positive Technologies и сегодня хочу поговорить с вами про фишинг. Этот вид мошенничества никогда не устаревает, киберпреступники любят его до слез, и в 2023 году почти половина всех успешных атак на организации была проведена с...

Как провести фаззинг REST API с помощью RESTler

Привет, Хабр! С вами Владимир Исабеков, руководитель группы статического тестирования безопасности приложений в Swordfish Security. Современная разработка программного обеспечения требует не только функционального, но и безопасного API. Сегодня мы расскажем, как провести фаззинг-тестирование API c...

Установка обратного VPN: нет ничего проще

Сейчас многие граждане РФ, которые находятся за границей, испытывают проблемы с доступом к некоторым российским ресурсам. По каким-то причинам несколько десятков российских сайтов запрещают доступ с IP-адресов за пределами РФ. К счастью, эту проблему довольно легко решить, если поднять свой сервер...

Brilliant Labs Frame: умные очки на базе ИИ, причем всего за $350. Что это за девайс?

Видеоочков в мире достаточно много, некоторые компании предпринимали попытки сделать их распространенными носимыми устройствами, но безуспешно. У Google был интересный проект Google Glass, когда умные очки не были похожи на маску лыжника. Они были достаточно удобны, можно было подбирать оправу и...

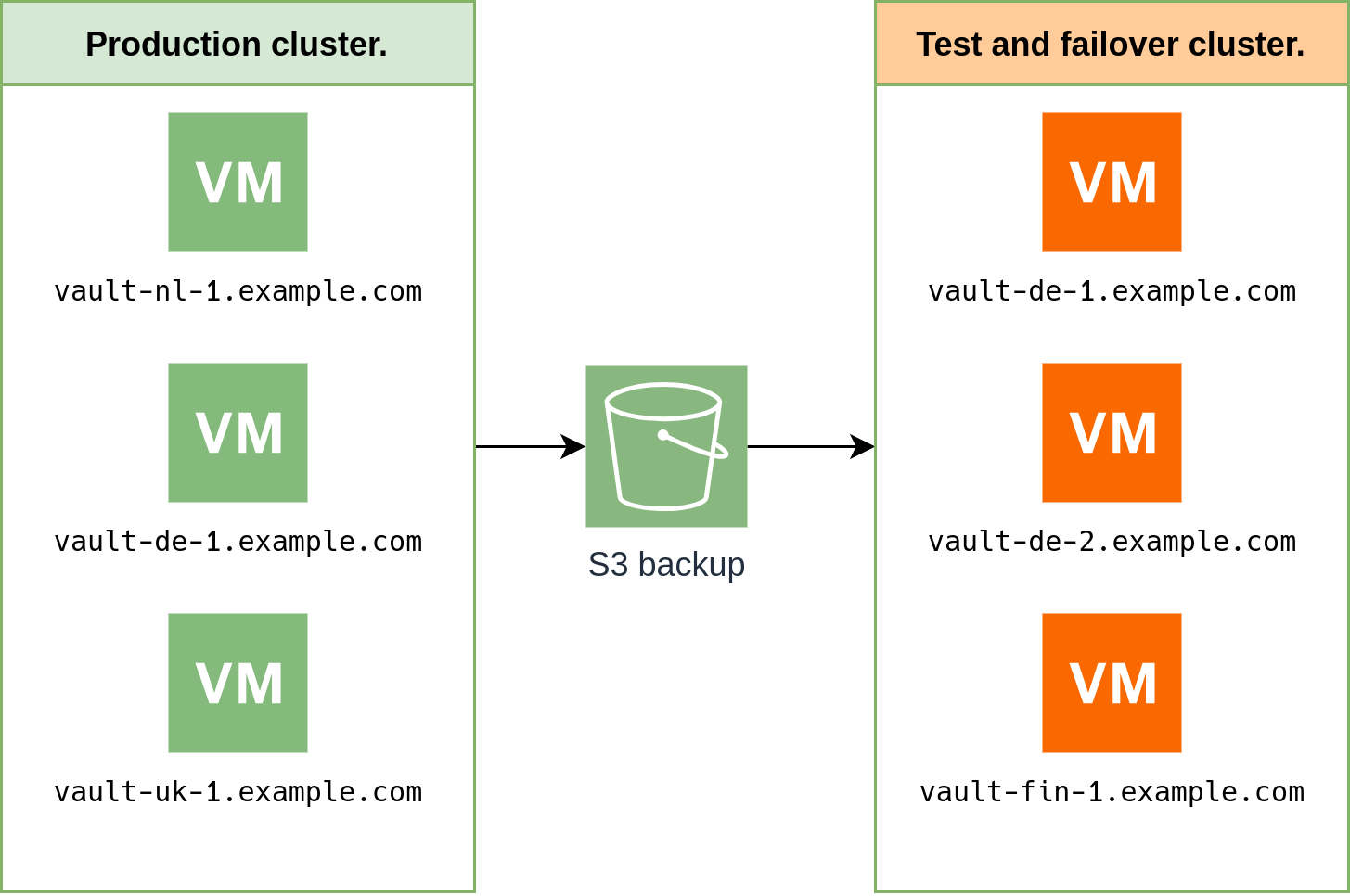

Hashicorp Vault — собираем непрямую репликацию через ведро

Hashicorp Vault - прекрасный продукт для централизованного хранения всех паролей и других секретов компании. При этом, многие знают, что удобная ключница - это идеальный способ потерять все ключи одновременно. Когда я работал в крупном телекоме, то DRP-протоколы с восстановлением данных учитывали...

Книга «Kali Linux в действии. Аудит безопасности информационных систем. 2-е издание»

Привет, Хаброжители! В этой книге рассматриваются методы обхода систем безопасности сетевых сервисов и проникновения в открытые информационные системы. Информационная безопасность, как и многое в нашем мире, представляет собой медаль с двумя сторонами. С одной стороны, мы проводим аудит, ищем...

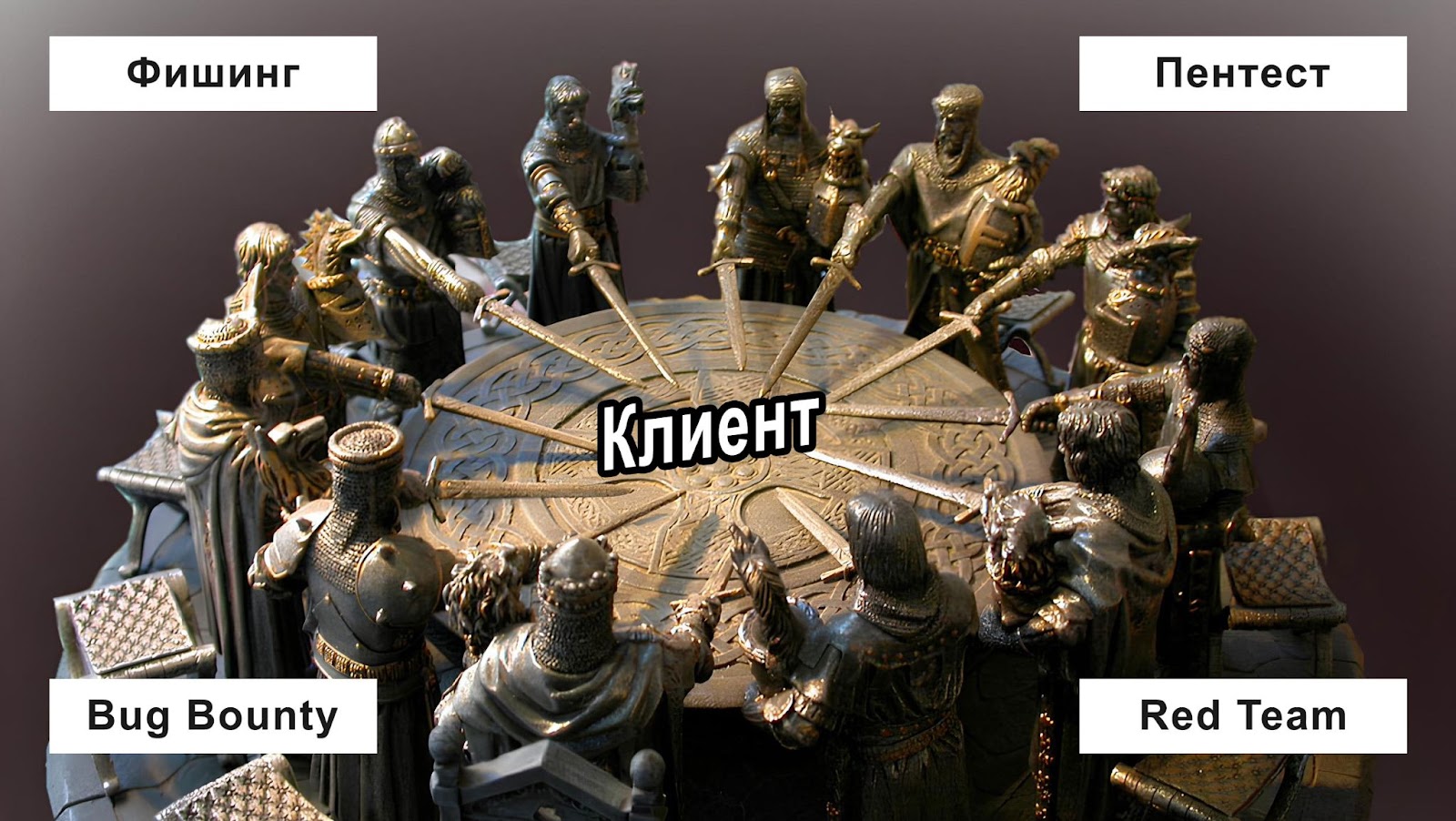

Все об Offensive Security: о чем говорили на круглом столе AM Life

Лучшая защита – это нападение, причем на себя любимого. Все чаще бизнес выстраивает информационную безопасность именно по такому принципу. Своевременный пентест или Read Teaming, когда привлеченные подрядчики пытаются взломать корпоративную IT-инфраструктуру, помогает команде ИБ заранее обнаружить...

Apple Pro Weekly News (05.02 – 11.02.24)

Apple выпустила обновления систем и собственных приложений для Windows – рассказываем, что нашлось нового. Какие ещё внезапные детали в себе таит Apple Vision Pro, как оно может называться в Китае, когда устройство будет более лёгким и удобным? Кого Apple победила в суде на прошлой неделе? Стал...

Доступ к эндпоинтам Java Spring Reactive WebFlux со списка разрешенных IP адресов/подсетей

Пример настройки безопасности по разрешенному списку IP адресов/подсетей в Java Spring Reactive Security (WebFlux). Посмотреть полностью...

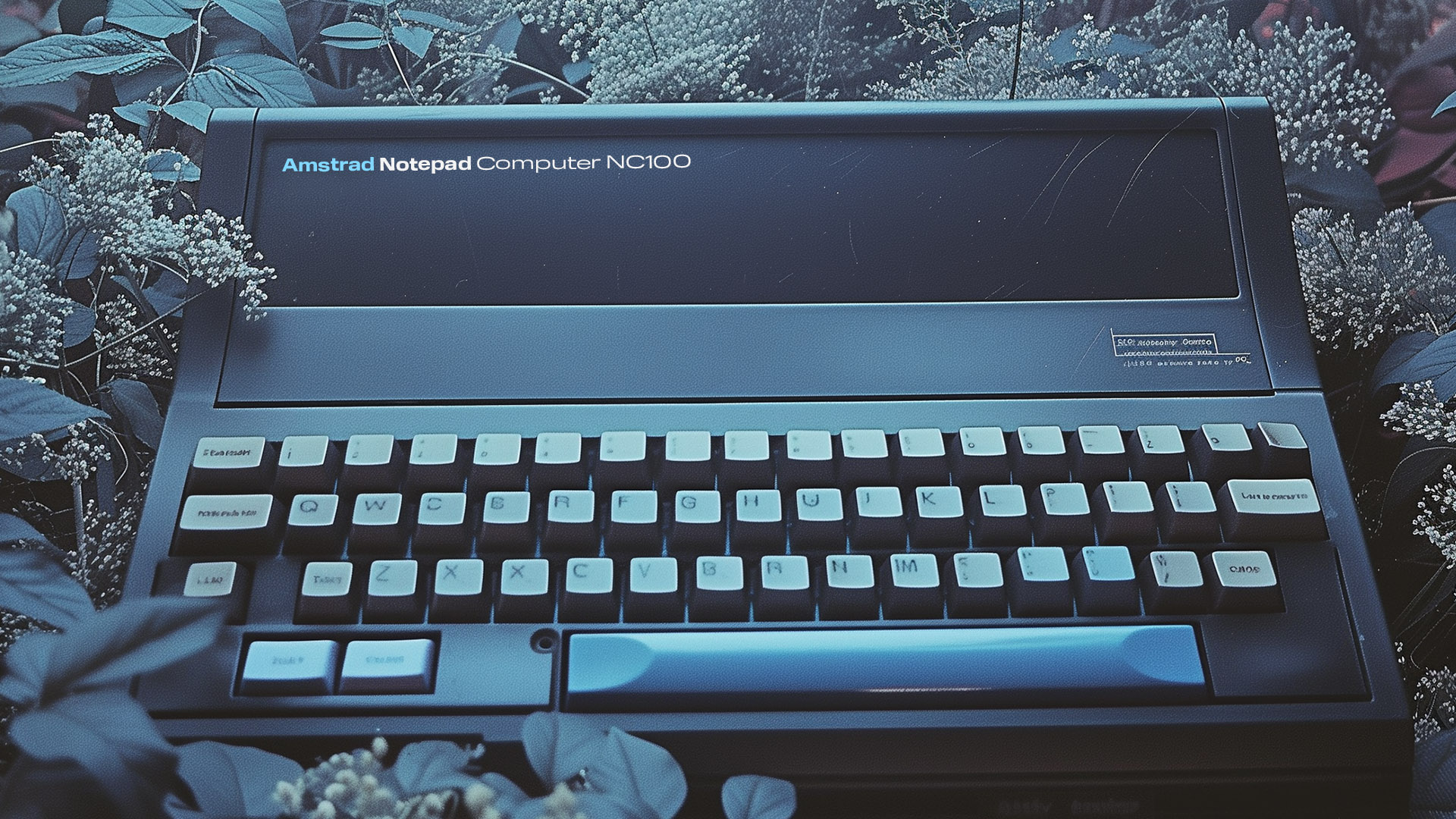

Amstrad Notepad Computer NC100: история, характеристики и особенности винтажного девайса

История британской компании Amstrad насчитывает ровно 40 лет. Она была основана в 1968 году сэром Аланом Майклом Шугаром. Этот достопочтенный джентльмен имеет титулы барона и рыцаря, является почётным доктором наук в двух университетах Лондона, а ныне занимает место в Палате Лордов. Название...

Клуб КиберДеда && CyberOffice.pro

Сообщество «Клуб КиберДеда» приглашает на стрим «CyberOffice.pro»: * Начало стрима: вторник, 13.02.2024, 19:00 msk * Анонс сообщества: https://t.me/deedcoin_club Содержание стрима: * Презентация CyberOffice.pro и его перспектив * Ответы на вопросы, замечания, предложения Дополнительно...

Тест USB —>RJ45 переходников. Гигабитная сеть для ноутбуков без RJ45 c не самыми лучшими Wi-Fi модулями и мини ПК

С целью многократного увеличения скорости передачи информации по сети между недорогими ноутбуками, не оснащенными RJ45 и с не самыми лучшими Wi-Fi модулями подключаем их через переходники USB -> RJ45 к коммутатору, роутеру, непосредственно между собой и мини ПК. Читать далее...

Как шутят математики. Решение второго шифра Олама

В предыдущей статье я писал о дешифровке первого шифра Олама и некоторых особенностях юмора в продуктовой команде Манхэттенского проекта. В этом материале речь пойдёт о вскрытии второго шифра Олама. Напомню, что первый шифр представлял собой простой одноалфавитный шифр замены. Он был зашифрован в...