Как Canon и Nikon конкурируют за наши сердца и кошельки

Canon и Nikon - два самых известных в мире производителя фотоаппаратов и оптического оборудования, оба с богатой историей в индустрии фотографии. Компания Canon основана в 1937 году в Японии и выросла в мирового лидера в области различных продуктов для изображений и оптики, включая фотоаппараты,...

Интеграция KSMG 2.0. с PT Sandbox (Positive Technologies Sandbox). Продвинутая защита корпоративной почты

Мы рады вновь приветствовать вас в блоге системного интегратора TS Solution и предлагаем к прочтению первый материал из свежей подборки полезных статей напрямую от инженеров ИБ. Читать далее...

Лояльные регуляторы и «всесильное» импортозамещение: ИБ-тенденции и проблемы глазами системного интегратора

Информационная безопасность требует открытости — так что мы следуем заветам Керкгоффса и продолжаем приглашать представителей компаний, которые прежде не давали интервью, чтобы обсудить их взгляд на киберугрозы и тенденции в российском кибербезе. Сегодня в Блог Бастион заглянул Кирилл Уголев,...

20 DLP-систем для информационной защиты компании

Нарастание угроз утечки информации требует применения специализированных программных продуктов для защиты корпоративных сетей — DLP-систем. Благодаря внедрению подобного ПО, снижается риск потери данных, и повышается уровень информационной безопасности. Продвинутые системы способны обеспечить...

Анонимный обмен файлами в реалиях глобального наблюдателя

Сегодня уже ни для кого не секрет, что каждое отправляемое нами сообщение из любой точки мира может быть успешно перехвачено, проанализировано и отфильтровано компаниями, корпорациями и государственными спец службами. Каждый наблюдатель в такой ролевой модели преследует выполнение своих, точно...

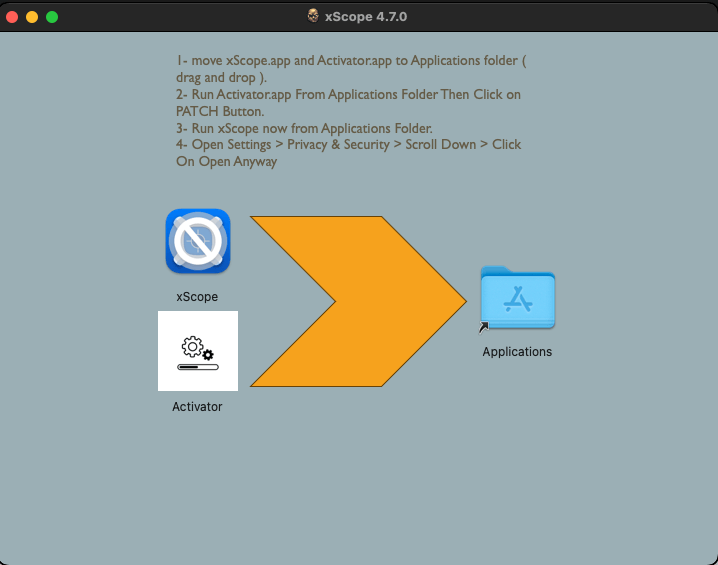

Security Week 2405: криптостилер для Mac OS

На прошлой неделе исследователи «Лаборатории Касперского» опубликовали подробный разбор вредоносной программы для компьютеров Apple. Это свежее семейство распространяется вместе с пиратскими дистрибутивами популярных программ и, помимо прочего, крадет криптокошельки жертв. Проанализированный...

Защита от DDoS-атак в 2024 году

В 2024 году веб-сайты по-прежнему уязвимы к атакам типа "Атака типа «отказ в обслуживании»" (DDoS), которые могут нанести значительный ущерб. Эти атаки могут привести к простою, потере доходов и подрыву репутации вашего онлайн-сайта. Однако существуют простые и эффективные меры, которые вы можете...

Магия вне Хогвартса: как повышать ИБ-грамотность сотрудников

Сумрачная картинка: большое помещение, мало света. Стол и рядом стул, на котором сидит человек. Он работает за ноутбуком. Чувствую его усталость: он сегодня уже долго работает. Его что-то отвлекает: письмо. Электронное письмо. Он нажимает на ссылку, но ничего не появляется на экране. Всё в порядке....

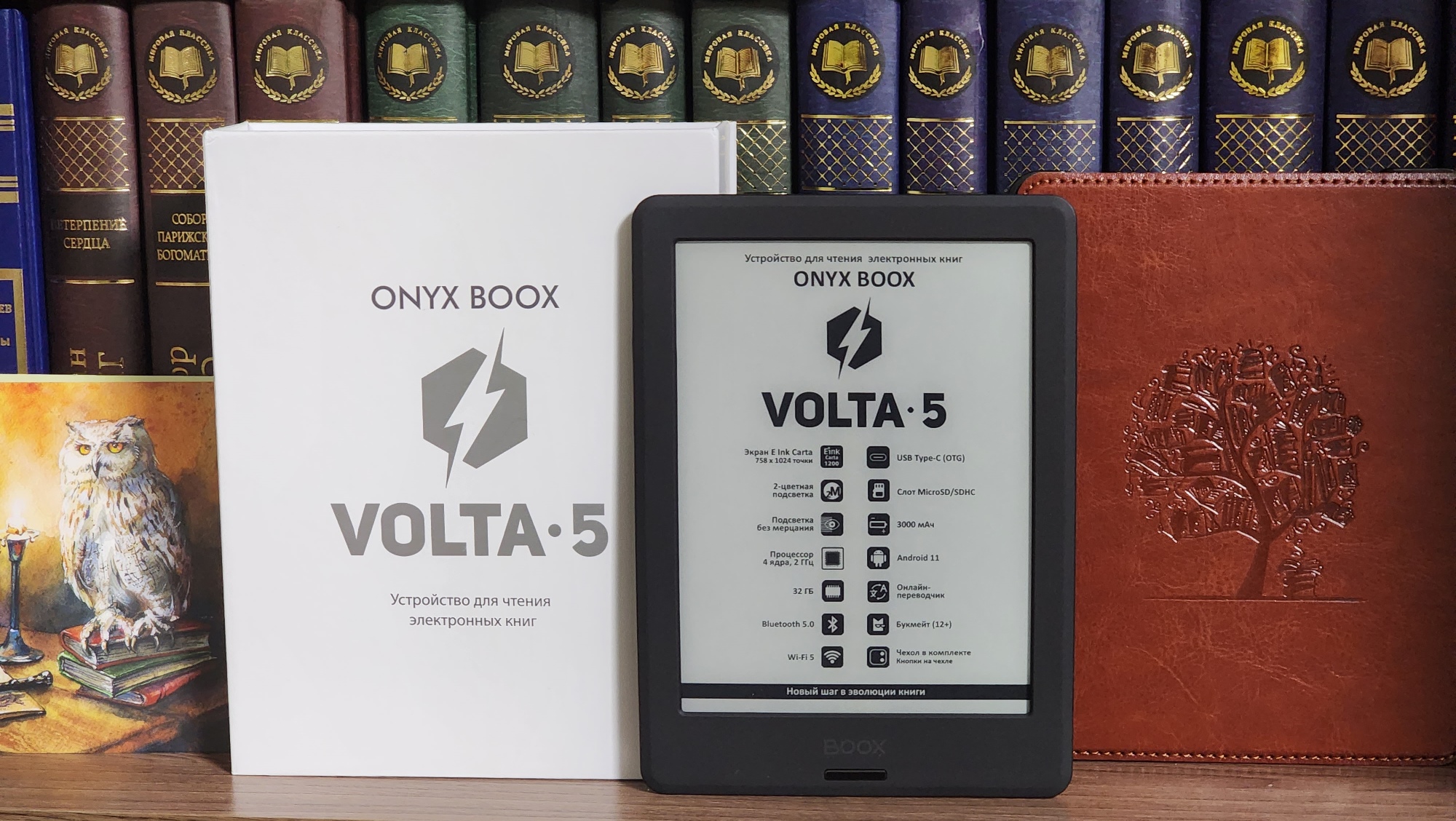

Обзор компактной электронной книги Onyx Boox Volta 5

В очередной раз обновили достойный ридер серии Volta от бренда Onyx Boox. Экран стал более контрастным и более быстрым, в комплекте поставляется удобный чехол-книжка. Под катом обзор новинки и отличия от других моделей. Читать дальше →...

[Перевод] Призыв писать компактное ПО, версия 2024 года (с примером кода)

Этот пост посвящён памяти Никлауса Вирта, первопроходца в сфере вычислительных наук, ушедшего от нас 1 января этого года. В 1995 году он написал важную статью A Plea for Lean Software, и в своём посте я постараюсь воспроизвести её почти тридцать лет спустя, с учётом современных кошмаров разработки...

Minimal Phone: смартфон с e-Ink, QWERTY-клавиатурой и минимальным энергопотреблением. Что это за девайс?

В январе 2024 года стало известно о новом смартфоне, который позиционируется как телефон, способный проработать несколько дней на одной зарядке. При этом он не предназначен для просмотра видео и ряда других задач, поскольку его дисплей — e-Ink. То есть обновление экрана не особо комфортное для...

Таинственные EASM и где они обитают. Часть 1. Кто ты?

Мы, эксперты Сайбер ОК, приглашаем вас в турне по сравнению систем класса External Attack Surface Management. Проверим точность как базовых функций таких систем (определение открытых портов и продуктов на конечных устройствах, нахождение связанных с ними доменов), так и определения уязвимостей. В...

Учимся понимать события подсистемы аудита Linux

Приветствую всех любителей изучать новое. Меня зовут Рома, и я занимаюсь исследованием безопасности ОС Linux в экспертной лаборатории PT Expert Security Center. В рамках инициативы нашей компании по обмену экспертными знаниями с сообществом я расскажу вам об известной многим администраторам системе...

SMTP как открытая дверь для фишинга. Популярный недостаток почтовых серверов и меры предосторожности

Описанное в данной статье имеет строго ознакомительный характер. Автор не несет ответственности за возможный ущерб при неправильном использовании представленной информации, а также за неправильное ее восприятие или трактовку. Цель статьи — повышение осведомленности в части информационной...

Нервный KVADRA_T: или как я добровольно вписался в тестирование планшета на kvadraOS

Данная статья могла не состояться, не возьми меня пресс-служба KVADRA на слабо. То ли под влиянием недавно вышедшего "Слова пацана" либо каких то других факторов, но это им удалось, очень даже. Читать далее...

Дети лезут в сети: как обезопасить самых маленьких

Мои школьные годы пришлись на времена, когда всяческие наказания детей были если не нормой, то «пустяками, делом житейским». Обычно влетало за оценки и хулиганство, реже — за курение. И вот, в один из дней мы устроили в классе бойкот учителю по черчению и подписали созданную против него петицию (на...

Истории, достойные экранизации или День защиты персональных данных

Накануне Дня защиты персональных данных наш *** который занимается в Хабре как раз *** и сейчас постоянно проживает в ***, номер паспорта ***, носился по виртуальному офису и допрашивал кураторов, как они собираются отметить его почти профессиональный праздник. Кураторы пролистали любимые...

[Перевод] Виды, инструменты и лучшие практики тестирования безопасности

Перевод статьи «Security Testing: Types, Tools, and Best Practices». Тестирование безопасности позволяет проверить уязвимость программного обеспечения к кибератакам и влияние вредоносных или неожиданных входных данных на его работу. Оно гарантирует, что системы и информация безопасны и надежны и не...