Все, что вы хотели знать о Sigma-правилах. Часть 3

Эта статья — завершение цикла материалов (первая часть, вторая часть), посвященного синтаксису Sigma-правил. Ранее мы рассмотрели пример простого Sigma-правила и подробно описали самые важные части правила — секцию описания источников событий и секцию описания логики детектирования. Теперь у нас...

Отношения. Часть I

Формальная теория моделирования использует алгебраические отношения, включая их в сигнатуры моделей алгебраических структур, которыми описывает реальные физические, технические и информационные объекты, процессы их функционирования. К числу последних я отношу, например, базы данных (реляционные...

Отношения. Часть I

Формальная теория моделирования использует алгебраические отношения, включая их в сигнатуры моделей алгебраических структур, которыми описывает реальные физические, технические и информационные объекты, процессы их функционирования. К числу последних я отношу, например, базы данных (реляционные...

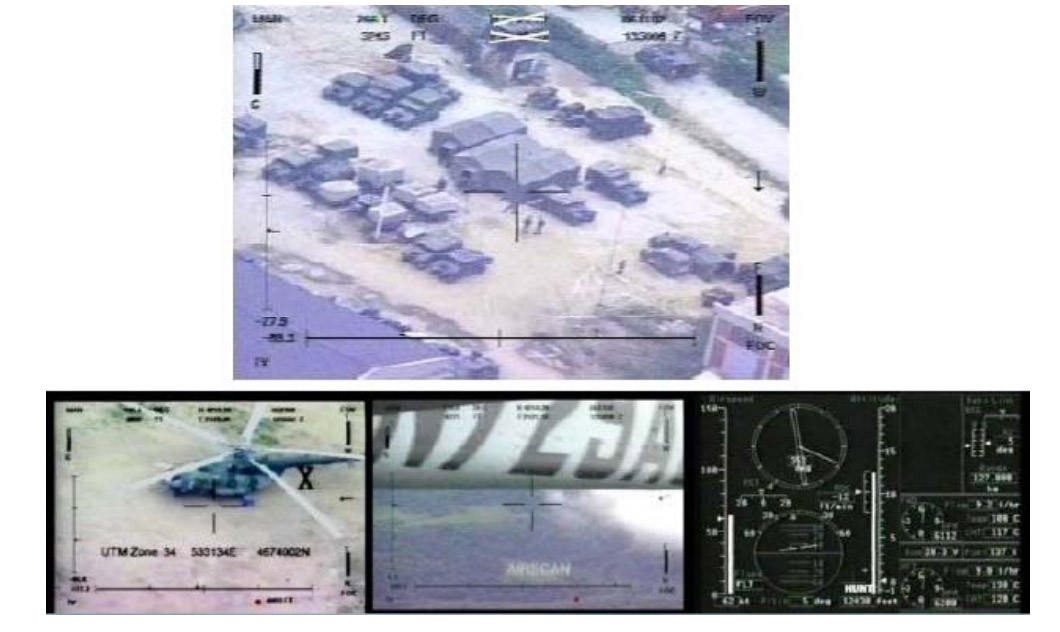

Спутниковую связь по-прежнему легко прослушать. Перехват трафика кораблей и самолётов

Перехваченные DVB-потоки НАТО (2002) Много лет хакеры проводят демонстративные взломы гражданских и военных спутниковых коммуникаций, но безопасность тех остаётся на низком уровне. На последней конференции Black Hat 2020 оксфордский студент Джеймс Павур продемонстрировал, какой спутниковый трафик...

pyOpenRPA туториал. Управление WEB приложениями

Долгожданный туториал по управлению сторонними WEB приложениями с помощью pyOpenRPA. Во 2-й части мы разберем принципы роботизированного воздействия на HTML/JS. А также своими руками сделаем небольшого, но очень показательного робота. Этот робот будет полезен тем, для кого актуальна тема...

pyOpenRPA туториал. Управление WEB приложениями

Долгожданный туториал по управлению сторонними WEB приложениями с помощью pyOpenRPA. Во 2-й части мы разберем принципы роботизированного воздействия на HTML/JS. А также своими руками сделаем небольшого, но очень показательного робота. Этот робот будет полезен тем, для кого актуальна тема...

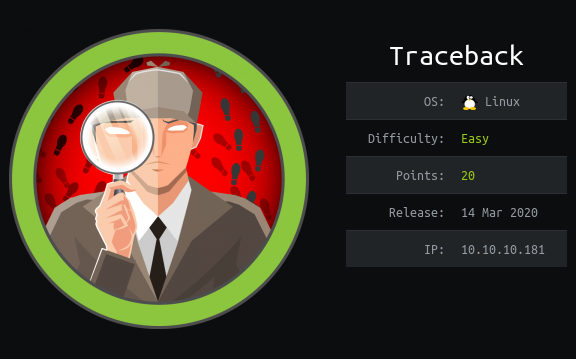

HackTheBox. Прохождение Traceback. Бэкдор, LUA, SSH

Продолжаю публикацию решений отправленных на дорешивание машин с площадки HackTheBox. В данной статье эксплуатируем чей-то бэкдор, получаем шелл через Luvit и возимся с SSH для LPE. Подключение к лаборатории осуществляется через VPN. Рекомендуется не подключаться с рабочего компьютера или с хоста,...

HackTheBox. Прохождение Traceback. Бэкдор, LUA, SSH

Продолжаю публикацию решений отправленных на дорешивание машин с площадки HackTheBox. В данной статье эксплуатируем чей-то бэкдор, получаем шелл через Luvit и возимся с SSH для LPE. Подключение к лаборатории осуществляется через VPN. Рекомендуется не подключаться с рабочего компьютера или с хоста,...

[Перевод] Автоматизация обнаружения возможных путей перехвата DLL (DLL Hijacks)

Привет, хабровчане. Прямо сейчас открыт набор на новый поток курса «Пентест. Практика тестирования на проникновение». В преддверии старта курса делимся с вами переводом интересного материала. Введение В этой статье мы рассмотрим концепцию перехвата порядка поиска динамически подключаемых библиотек...

[Перевод] Руткиты на основе BIOS. Часть 2

Привет, Хабровчане! В конце августа в OTUS запускается 2 мощных курса по обратной разработке кода (реверс-инжиниринг). Смотрите запись трансляции Дня Открытых дверей, где Артур Пакулов (Ex-вирусный аналитик в Kaspersky Lab.) рассказывает подробнее о программах, особенностях онлайн-формата, навыках,...

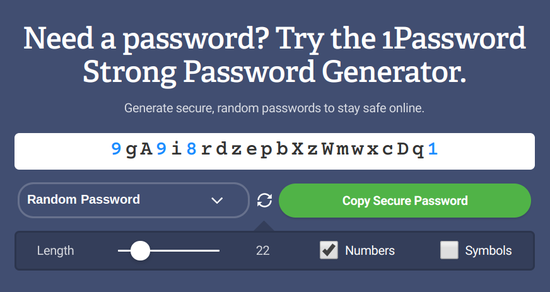

[Перевод] Какова оптимальная длина пароля?

Конечно, чем больше, тем лучше. И с помощью менеджера паролей можно очень легко генерировать и автоматически заполнять пароли любой длины. Но нужно ли делать пароли длиной в сотни символов, или есть какой-то эмпирический разумный минимум? Вот интерфейс типичного генератора паролей: Обратите...

Вы просили подсказки? Мы ее вам дадим

Вы далеко зашли и отгадали почти все загадки, но остановились на самом простом и одновременно самом сложном. Все что вам надо было сделать, это проявить бОльшую слаженность, организоваться еще немного лучше и проверить действительно все ИНН в интернете. Но вместо этого вы выбрали атаковать штурмом...

Приватность в Telegram

Написать эту статью я решил, прочитав отзывы на свою реплику о том, что Telegram Павла Дурова, ставший, де-факто, инструментом координации протестного движения в ряде стран, не подходит для этой цели, поскольку имеет очевидные проблемы с приватностью. Должен отметить, что я не являюсь экспертом по...

Приватность в Telegram

Написать эту статью я решил, прочитав отзывы на свою реплику о том, что Telegram Павла Дурова, ставший, де-факто, инструментом координации протестного движения в ряде стран, не подходит для этой цели, поскольку имеет очевидные проблемы с приватностью. Должен отметить, что я не являюсь экспертом по...

[Перевод] Атака недели: голосовые звонки в LTE (ReVoLTE)

От переводчика и TL;DR TL;DR: Кажется, VoLTE оказался защищён ещё хуже чем первые Wi-Fi клиенты с WEP. Исключительно архитектурный просчет, позволяющий немного поXOR'ить траффик и восстановить ключ. Атака возможна если находиться рядом со звонящим и тот часто делает звонки. Спасибо за наводку...

[Перевод] Атака недели: голосовые звонки в LTE (ReVoLTE)

От переводчика и TL;DR TL;DR: Кажется, VoLTE оказался защищён ещё хуже чем первые Wi-Fi клиенты с WEP. Исключительно архитектурный просчет, позволяющий немного поXOR'ить траффик и восстановить ключ. Атака возможна если находиться рядом со звонящим и тот часто делает звонки. Спасибо за наводку...

Как траблшутить отечественный IPsec VPN. Часть 1

Ситуация Выходной. Пью кофе. Студент настроил VPN соединение между двумя точками и исчез. Проверяю: туннель действительно есть, но трафика в туннеле нет. На звонки студент не отвечает. Ставлю чайник и погружаюсь в траблшутинг. Делюсь своим опытом и методологией. Читать дальше →...

Как траблшутить отечественный IPsec VPN. Часть 1

Ситуация Выходной. Пью кофе. Студент настроил VPN соединение между двумя точками и исчез. Проверяю: туннель действительно есть, но трафика в туннеле нет. На звонки студент не отвечает. Ставлю чайник и погружаюсь в траблшутинг. Делюсь своим опытом и методологией. Читать дальше →...