[Из песочницы] Сертифицированный специалист по шифрованию (EC-Council ECES)

Certified Encryption Specialist (ECES) одна из базовых сертификаций компании EC-Council. Это достаточно редкая сертификация, которую сложно встретить, даже если искать целенаправленно. Обычный набор сертификаций в LinkedIn начинается с Certified Network Defender (CND) или Certified Ethical Hacker...

[Из песочницы] Сертифицированный специалист по шифрованию (EC-Council ECES)

Certified Encryption Specialist (ECES) одна из базовых сертификаций компании EC-Council. Это достаточно редкая сертификация, которую сложно встретить, даже если искать целенаправленно. Обычный набор сертификаций в LinkedIn начинается с Certified Network Defender (CND) или Certified Ethical Hacker...

Российские госсайты: иллюзия безопасности

В 2016 году мы задались вопросом: сколько сайтов федеральных органов власти поддерживают HTTPS? Мы узнали, вы готовы? Фактически – 2 (прописью: два, Карл!) сайта из 85. Формально – 32 поддерживали, т.е. на серверах был включен HTTPS, но дальше все упиралось в традиционное российское разгильдяйство:...

Российские госсайты: иллюзия безопасности

В 2016 году мы задались вопросом: сколько сайтов федеральных органов власти поддерживают HTTPS? Мы узнали, вы готовы? Фактически – 2 (прописью: два, Карл!) сайта из 85. Формально – 32 поддерживали, т.е. на серверах был включен HTTPS, но дальше все упиралось в традиционное российское разгильдяйство:...

Прочитай и сделай: проводим сканирование сети самостоятельно

В свете последних событий в мире много компаний перешли на удаленный режим работы. При этом для сохранения эффективности бизнес-процессов на сетевые периметры были вынесены приложения, которые не предназначены для прямого размещения на периметре, например внутрикорпоративные веб-приложения, на эту...

Шпионские устройства для контактного и бесконтактного получения информации

Делаем шпионское устройство своими руками из подручных средств Существует множество различных способов шпионажа. Наверняка каждый из вас слышал о прослушивании с помощью лазера, либо через батареи отопления, либо при помощи микрофонов вмонтированных в стены здания. И всё это окутано каким-то...

Включаем сбор событий о запуске подозрительных процессов в Windows и выявляем угрозы при помощи Quest InTrust

Одна из часто встречающихся типов атак — порождение злонамеренного процесса в дереве под вполне себе добропорядочными процессами. Подозрение может вызвать путь к исполняемому файлу: частенько вредоносное ПО использует папки AppData или Temp, а это нехарактерно для легитимных программ....

История одного взлома или учитесь на чужих ошибках

Тут должна быть затёртая цитата из Ницше про силу, но мы не стали её писать. Однажды это может случится с каждым системным администратором – он придёт утром на работу, станет проверять работу инфраструктуры и обнаружит, что на файловом сервере вместо данных пользователей лежит архив и текстовый...

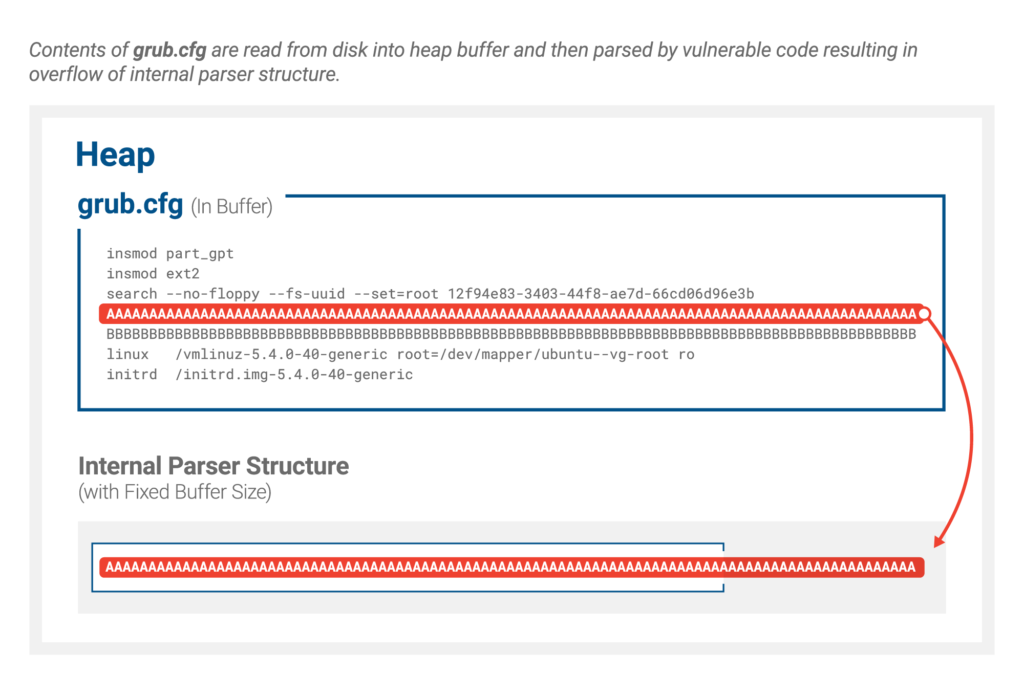

Security Week 32: уязвимость в GRUB2

29 июля компания Eclypsium опубликовала исследование новой уязвимости в загрузчике Grub2, массово используемом в системах на базе Linux — от ноутбуков и IoT-устройств до серверов. Суть уязвимости довольно простая: ошибки при обработке текстового конфигурационного файла grub.cfg приводят к...

Сознание и мозг

Сознание — рефлексия субъектом действительности, своей деятельности, самого себя. Оно порождается не природой, а самим человеком и окружающим миром, семьей, обществом. В свое время Г. В. Ф. Гегелем были высказаны идеи о трех слоях в его учении о субъективном духе, который выделял три ступени в...

Сознание и мозг

Сознание — рефлексия субъектом действительности, своей деятельности, самого себя. Оно порождается не природой, а самим человеком и окружающим миром, семьей, обществом. В свое время Г. В. Ф. Гегелем были высказаны идеи о трех слоях в его учении о субъективном духе, который выделял три ступени в...

[Перевод] Руткиты на основе BIOS. Часть 1

Привет, Хабровчане! В конце августа в OTUS запускается 2 мощных курса по обратной разработке кода (реверс-инжиниринг). В связи с этим приглашаем вас на День Открытых дверей, где Артур Пакулов (Ex-вирусный аналитик в Kaspersky Lab.) расскажет подробнее о программах, особенностях онлайн-формата,...

Сколько стоит взломать почту: небольшой анализ рынка хакеров по найму

Адрес электронной почты — ключевой элемент защиты личных данных. На него часто завязаны другие учетные записи пользователя. Завладев чужим e-mail, злоумышленник в состоянии восстановить или сбросить пароли связанных со взломанной учеткой сервисов. Если человек не использует двухфакторную...

[Перевод] Локальное хранилище или куки? Безопасное хранение JWT на клиенте

JWT (JSON Web Token) — это замечательный стандарт, основанный на формате JSON, позволяющий создавать токены доступа, обычно используемые для аутентификации в клиент-серверных приложениях. При использовании этих токенов возникает вопрос о том, как безопасно хранить их во фронтенд-части приложения....

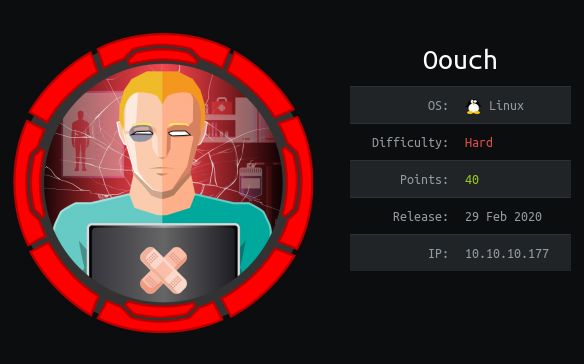

HackTheBox. Прохождение Oouch. OAuth2, RCE в uWSGI и LPE через DBUS

Продолжаю публикацию решений отправленных на дорешивание машин с площадки HackTheBox. В данной статье разберем атаку на OAuth2 аутентификацию через, а также зарегистрируем свое приложение для угона куки администратора. В добавок к этому, проэксплуатируем RCE в веб-сервере и сервере веб-приложений...

HackTheBox. Прохождение Oouch. OAuth2, RCE в uWSGI и LPE через DBUS

Продолжаю публикацию решений отправленных на дорешивание машин с площадки HackTheBox. В данной статье разберем атаку на OAuth2 аутентификацию через, а также зарегистрируем свое приложение для угона куки администратора. В добавок к этому, проэксплуатируем RCE в веб-сервере и сервере веб-приложений...

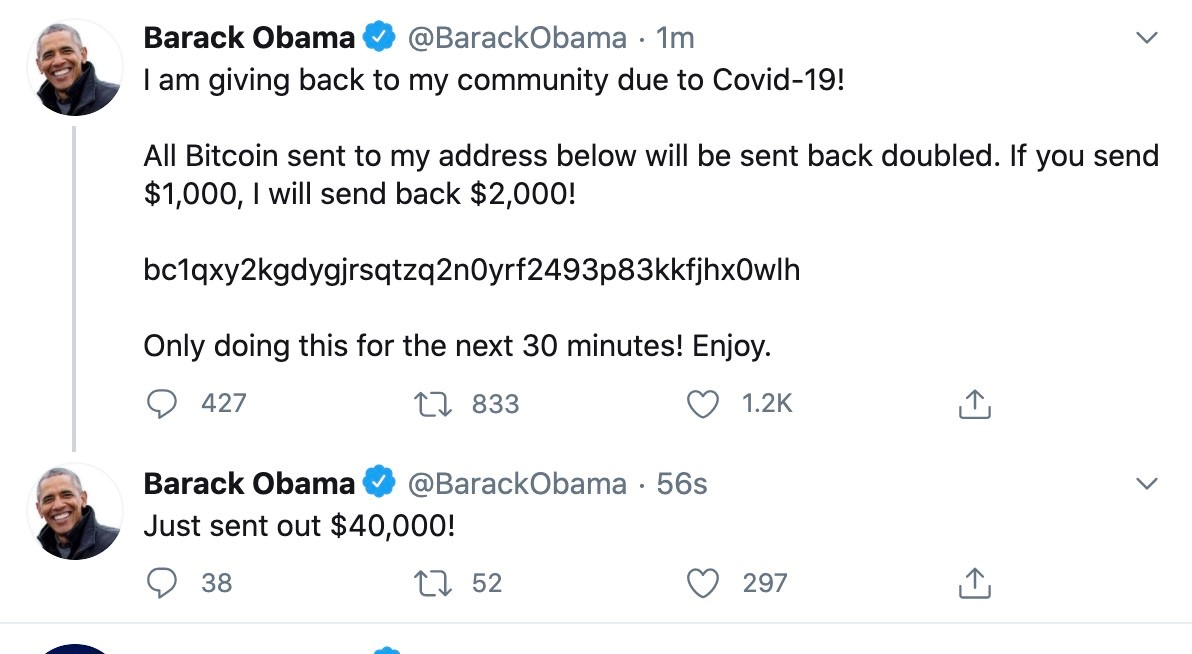

Небольшое расследование расследования по делу хакера, взломавшего Twitter

Наверное, все помнят, как около 2 недель назад были взломаны более 50 крупных Twitter-аккаунтов (Маска, Гейтса, Обамы, Apple и др). Правоохранители задержали троих подозреваемых – 17-летнего Graham Clark и 22-летнего Nima Fazeli («Rolex») из Флориды, а также 19-летнего Mason Sheppard («Chaewon») из...

Небольшое расследование расследования по делу хакера, взломавшего Twitter

Наверное, все помнят, как около 2 недель назад были взломаны более 50 крупных Twitter-аккаунтов (Маска, Гейтса, Обамы, Apple и др). Правоохранители задержали троих подозреваемых – 17-летнего Graham Clark и 22-летнего Nima Fazeli («Rolex») из Флориды, а также 19-летнего Mason Sheppard («Chaewon») из...