2. NGFW для малого бизнеса. Распаковка и настройка

Продолжаем цикл статей по работе с новым модельным рядом SMB CheckPoint, напомним что в первой части мы описали характеристики и возможности новых моделей, способы управления и администрирования. Сегодня рассмотрим сценарий развертывания старшей модели серии: CheckPoint 1590 NGFW. Приложим краткое...

MITM на уровне провайдера: европейский вариант

Говорим о новом законопроекте в Германии и более ранних инициативах с аналогичным уклоном. Читать дальше →...

Security Week 30: bc1qxy2kgdygjrsqtzq2n0yrf2493p833kkf…

На прошлой неделе нашлись критические баги в корпоративном ПО SAP, Adobe Creative Cloud, а также серьезная уязвимость в DNS-сервере Windows. Но все эти важные события ушли на второй план после взлома нескольких десятков аккаунтов в Twitter. С одной стороны, злоумышленники получили доступ к учетным...

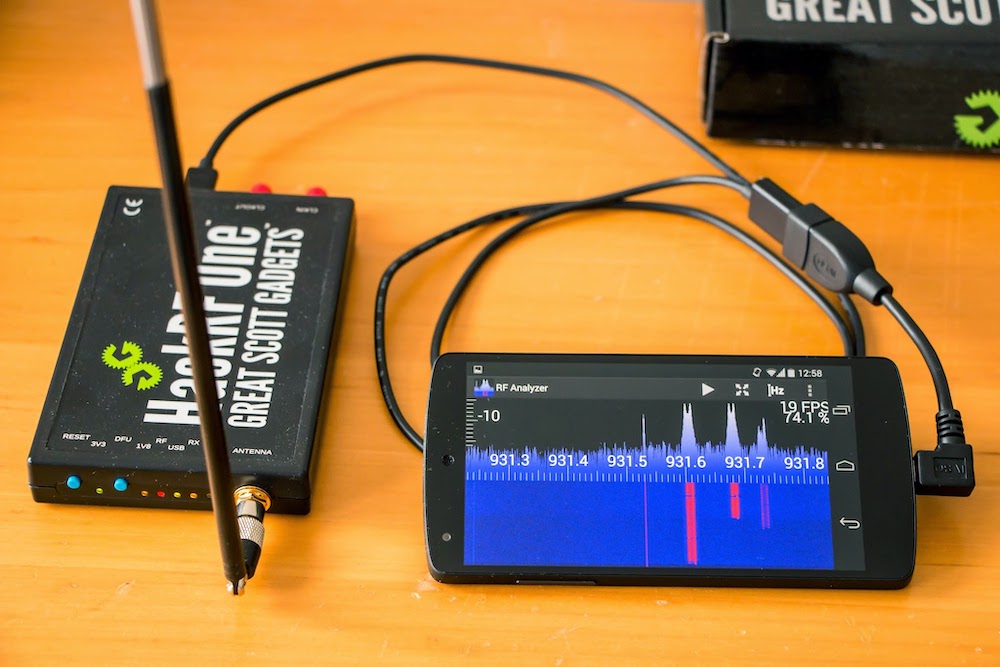

Девайсы для пентеста. Обзор хакерских девайсов из дарквеба. Часть 2: RF

Дисклеймер: эта статья носит исключительно образовательный характер. Мы не поддерживаем и осуждаем любые киберпреступления. Надеемся, что эта статья поможет вам лучше организовать свою безопасность в интернете, предупрежден — значит, вооружен. За последние годы в клирнет вышло огромное количество...

Вебинар «Secure SDLC: безопасность как фундаментальный аспект разработки»

28 июля в 11:00 (МСК) приглашаем на вебинар Digital Security, где рассмотрим процесс Secure SDLC со всех сторон. Читать дальше →...

OpenSSL и Network Security Services (NSS) — две стороны одной медали

О какой медале идет речь в заголовке? Речь идет об инфраструктуре открытых ключей (Public Key Infrastructure — PKI/ИОК) на базе стандартов криптографии с открытым ключом (Public Key Cryptography Standards — PKCS). Инфраструктура открытых ключей включает в себя множество различных объектов и...

Как попасть в IPVPN Билайн через IPSec. Часть 1

Привет! В предыдущем посте я описал работу нашего сервиса MultiSIM в части резервирования и балансировки каналов. Как было упомянуто, клиентов к сети мы подключаем через VPN, и сегодня я расскажу немного больше про VPN и наши возможности в этой части. Начать стоит с того, что у нас как у оператора...

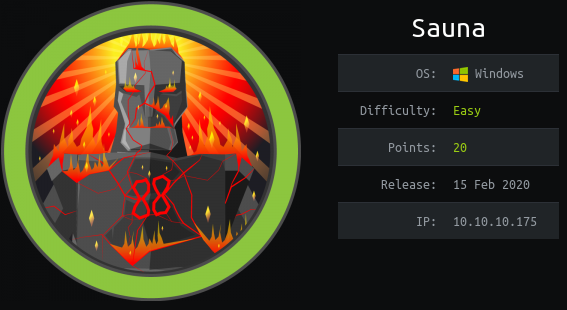

HackTheBox. Прохождение Sauna. LDAP, AS-REP Roasting, AutoLogon, DCSync атака

Продолжаю публикацию решений отправленных на дорешивание машин с площадки HackTheBox. В данной статье находим действующего пользователя с помощью LDAP, работаем с данными автологина, а также выполняем атаки AS-REP Roasting и DCSync, направленные на получение учетных данных. Подключение к...

HackTheBox. Прохождение Sauna. LDAP, AS-REP Roasting, AutoLogon, DCSync атака

Продолжаю публикацию решений отправленных на дорешивание машин с площадки HackTheBox. В данной статье находим действующего пользователя с помощью LDAP, работаем с данными автологина, а также выполняем атаки AS-REP Roasting и DCSync, направленные на получение учетных данных. Подключение к...

Реализация ARP-спуфинга на Python

Введение В данной статье я бы хотел продемонстрировать то, как можно реализовать собственную программу ARP-спуфинга на Python. Реализаций уже тысячи, но почти все они с использованием библиотеки Scapy и пары методов. Возможно данную библиотеку использовать эффективнее, не спорю, но мне было...

[Перевод] Кто стоит за случившимся в среду эпичным взломом Твиттера?

Прим. перев.: статья с сайта krebsonsecurity.com от автора Брайана Кребса, в прошлом журналиста The Washington Post, ныне независимого специалиста по кибербезопасности. В среду 15 июля Твиттер погрузился в хаос – в учётных записях наиболее известных в мире людей, директоров компаний и...

[Перевод] Кто стоит за случившимся в среду эпичным взломом Твиттера?

Прим. перев.: статья с сайта krebsonsecurity.com от автора Брайана Кребса, в прошлом журналиста The Washington Post, ныне независимого специалиста по кибербезопасности. В среду 15 июля Твиттер погрузился в хаос – в учётных записях наиболее известных в мире людей, директоров компаний и...

Квантовые вычисления и криптология

Развитие вычислительной техники движется по различным направлениям, не ограничиваясь явлениями классической физики, электроники, оптики и теперь уже квантовой механики. Ознакомление с проблемой квантовой криптологии и смежными, близкими к ней (не только по публикациям), показало, что имеют место...

Квантовые вычисления и криптология

Развитие вычислительной техники движется по различным направлениям, не ограничиваясь явлениями классической физики, электроники, оптики и теперь уже квантовой механики. Ознакомление с проблемой квантовой криптологии и смежными, близкими к ней (не только по публикациям), показало, что имеют место...

[Перевод] Понимаем и ищем уязвимости типа Open Redirect

Перевод статьи подготовлен в преддверии старта курса «Безопасность веб-приложений». Одной из наиболее распространенных и тем не менее игнорируемых веб-разработчиками уязвимостей является Open Redirect (также известная как «Непроверенные переадресации и пересылки»). Веб-сайт считается уязвимым для...

Как представители разных профессий вас пробивают

Чтобы проводить расследования по открытым данным в интернете, совершенно не обязательно обладать сверхтехническими познаниями. Раньше возможности таких расследований были доступны только крупным корпорациям. Сейчас малый бизнес и вообще любой человек с интернетом может воспользоваться благами...

[Перевод] Трюки с переменными среды

Интересные переменные среды для загрузки в интерпретаторы скриптовых языков Вступление В недавнем хакерском проекте мы получили возможность указывать переменные среды, но не выполняемый процесс. Мы также не могли контролировать содержимое файла на диске, а брутфорс идентификаторов процессов (PID) и...

[recovery mode] Разработка собственного алгоритма симметричного шифрования на Php

Однажды, несколько лет назад, доводилось делать тестовое задание для трудоустройства на работу в одну компанию, где в качестве задания стояла задача разработать нестандартный алгоритм симметричного шифрования на высокоуровневом яп, идейно в чем-то непохожий на классику жанра — операцию xor...