Security Week 29: системная реклама в Android

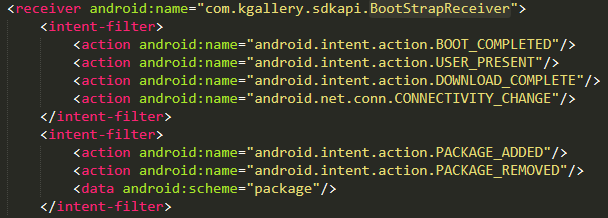

На прошлой неделе специалисты «Лаборатории Касперского» опубликовали большой отчет о нежелательном рекламном ПО на Android-смартфонах. Это не первая публикация по теме: в мае, например, эксперты компании исследовали ПО с навязчивой рекламой, найденное в магазине приложений Google Play. Но если в...

Почему удостоверяющие центры не соблюдают требование CA/Browser к сертификатам

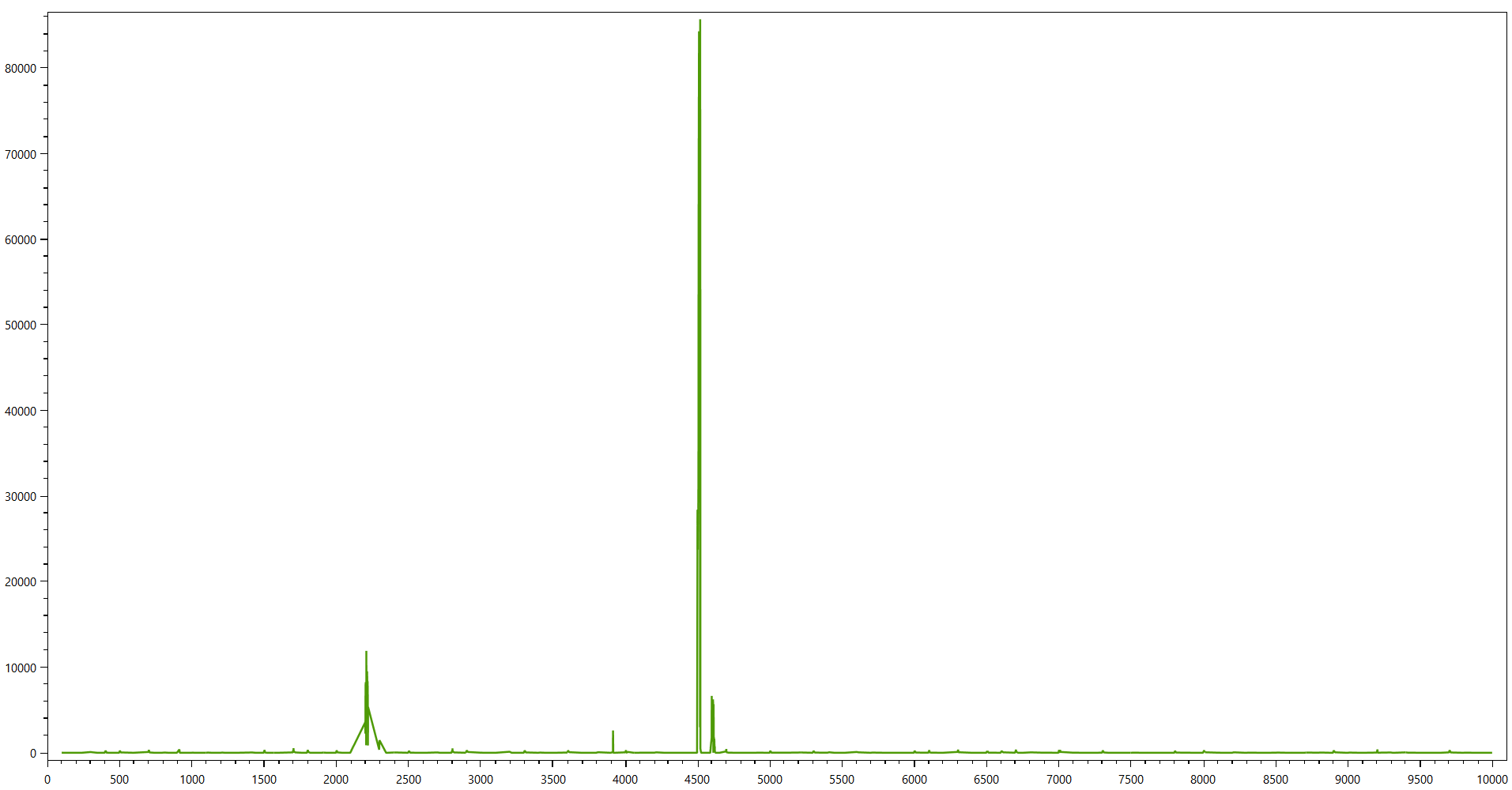

Ежегодно форум CA/Browser обновляет базовые требования к серверным SSL/TLS-сертификатам (Baseline Requirements или BR). Одно из таких требований указано в пункте 4.9.9 с пометкой MUST: Ответы по OCSP (протокол статуса онлайн-сертификатов) ДОЛЖНЫ соответствовать RFC 6960 и/или RFC 5019. OCSP ответы...

1. NGFW для малого бизнеса. Новая линейка CheckPoint 1500 Security Gateway

После публикации статьи прошло уже более двух лет, модели 1400 серии на сегодняшний день убраны из продажи. Пришло время для изменений и новшеств, эту задачу CheckPoint постарался реализовать в 1500 серии. В статье мы рассмотрим модели для защиты небольших офисов или филиалов компании, будут...

StealthWatch: анализ и расследование инцидентов. Часть 3

Cisco StealthWatch — это аналитическое решение в области ИБ, которое обеспечивает всесторонний мониторинг угроз в распределенной сети. В основе работы StealthWatch лежит сбор NetFlow и IPFIX с маршрутизаторов, коммутаторов и других сетевых устройств. В результате сеть становится чувствительным...

Простой UDP hole punching на примере IPIP-туннеля

Доброе время суток! В этой статье хочу рассказать как я реализовал (еще один) скрипт на Bash для соединения двух компьютеров, находящимися за NAT, с использованием технологии UDP hole punching на примере ОС Ubuntu/Debian. Читать дальше →...

Простой UDP hole punching на примере IPIP-туннеля

Доброе время суток! В этой статье хочу рассказать как я реализовал (еще один) скрипт на Bash для соединения двух компьютеров, находящимися за NAT, с использованием технологии UDP hole punching на примере ОС Ubuntu/Debian. Читать дальше →...

[Из песочницы] Burp Suite Tips

Burp Suite – это платформа для выполнения тестирования по безопасности веб-приложений. В этой заметке я поделюсь несколькими приёмами, как использовать данный инструмент более эффективно. Читать дальше →...

[Из песочницы] Burp Suite Tips

Burp Suite – это платформа для выполнения тестирования по безопасности веб-приложений. В этой заметке я поделюсь несколькими приёмами, как использовать данный инструмент более эффективно. Читать дальше →...

[Из песочницы] Анализ безопасности роутера Smart box

Здравствуй, дорогой читатель! Сегодня мы начнем с того, что в один момент я решил вместо того, чтобы тренироваться на уязвимых машинах, протестировать свой собственный Wi-Fi роутер на уязвимости, который я получил еще в 2015 году. Тогда был очень популярный тариф у Билайна, когда вместе с...

[Из песочницы] Анализ безопасности роутера Smart box

Здравствуй, дорогой читатель! Сегодня мы начнем с того, что в один момент я решил вместо того, чтобы тренироваться на уязвимых машинах, протестировать свой собственный Wi-Fi роутер на уязвимости, который я получил еще в 2015 году. Тогда был очень популярный тариф у Билайна, когда вместе с...

Девайсы для пентеста. Обзор хакерских девайсов из дарквеба. Часть 1: Мини компьютеры

Дисклеймер: эта статья носит исключительно образовательный характер. Мы не поддерживаем и осуждаем любые киберпреступления. Надеемся, что эта статья поможет вам лучше организовать свою безопасность в интернете, предупрежден — значит, вооружен. За последние годы в клирнет вышло огромное количество...

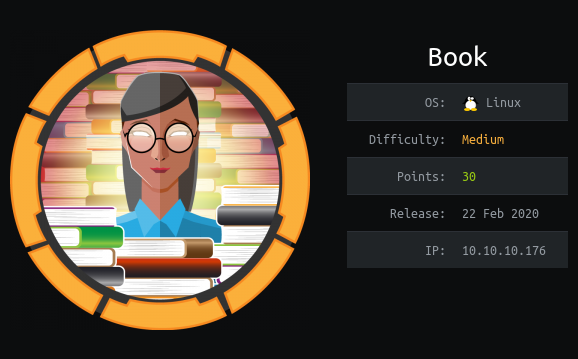

HackTheBox. Прохождение Book. XSS to LFI через PDF и LPE через Logrotate

Продолжаю публикацию решений отправленных на дорешивание машин с площадки HackTheBox. В данной статье эксплуатируем XSS to LFI через документ PDF, повышаем привилегии с помощью logrotten, а также посмотрим, почему уязвима регистрация с усечением полей. Подключение к лаборатории осуществляется через...

HackTheBox. Прохождение Book. XSS to LFI через PDF и LPE через Logrotate

Продолжаю публикацию решений отправленных на дорешивание машин с площадки HackTheBox. В данной статье эксплуатируем XSS to LFI через документ PDF, повышаем привилегии с помощью logrotten, а также посмотрим, почему уязвима регистрация с усечением полей. Подключение к лаборатории осуществляется через...

[Перевод] Прописываем процедуру экстренного доступа к хостам SSH с аппаратными ключами

В этом посте мы разработаем процедуру для экстренного доступа к хостам SSH, используя аппаратные ключи безопасности в автономном режиме. Это всего лишь один из подходов, и вы можете адаптировать его под себя. Мы будем хранить центр сертификации SSH для наших хостов на аппаратном ключе безопасности....

Tsunami — масштабируемый сканер безопасности от Google

Компания Google открыла исходники сканера Tsunami — решения для обнаружения опасных уязвимостей с минимальным количеством ложных срабатываний. Tsunami отличается от сотен других сканеров (как коммерческих, так и бесплатных) подходом к его разработке — Google учитывал потребности гигантских...

Tsunami — масштабируемый сканер безопасности от Google

Компания Google открыла исходники сканера Tsunami — решения для обнаружения опасных уязвимостей с минимальным количеством ложных срабатываний. Tsunami отличается от сотен других сканеров (как коммерческих, так и бесплатных) подходом к его разработке — Google учитывал потребности гигантских...

Медуза, паспорта и говнокод — почему номера паспортов всех участников интернет-голосования попали в Интернет

После завершения интернет-голосования, которое закончилось удивительно хорошо, меня и многих людей долго не покидало чувство того, что в России просто не может что-то пройти так хорошо. Сейчас можно расслабиться — реальность не подкачала и мы увидели двойное безумие: как с точки зрения архитектуры...

Все, что вы хотели знать о Sigma-правилах. Часть 1

Создавая продукты и развивая экспертизу, мы в первую очередь руководствуемся стремлением повысить безопасность компаний. Однако в своих исследованиях мы движимы не только заботой о клиентах. Уже довольно давно у нас появилось желание проводить исследования для сообщества по информационной...